![]() Facebook-Nutzer werden durch eine neue Malware bedroht, die sich als Bild tarnt, aber über den Nemucod-Downloader weitere Schadsoftware herunterlädt.

Facebook-Nutzer werden durch eine neue Malware bedroht, die sich als Bild tarnt, aber über den Nemucod-Downloader weitere Schadsoftware herunterlädt.

Über den Nemucod-Downloader hatte ich hier im Blog mehrfach berichtet. Es handelt sich um eine Malware, die weitere Schadsoftware nachlädt, um Windows-Systeme zu infizieren. Bisher wurde die Malware über E-Mails mit angehängten ZIP-Dateien verbreitet (siehe Hinweise auf Blog-Beiträge am Artikelende).

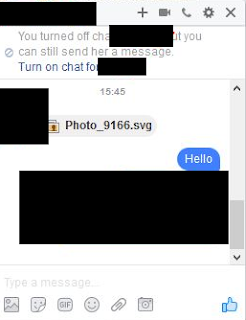

Nun scheint es einen neuen Verbreitungsweg über Facebook zu geben, wie der bei PwC arbeitende Thread-Analyst Bart Blaze in diesem Blog-Beitrag schreibt. Ein Freund von ihm berichtete über seltsames beim Besuch seines Facebook-Profils. Es erschien bei der Anmeldung am Facebook-Konto eine Nachricht, die aus einer .svg-Datei bestand.

(Quelle: Bart Blaze)

(Quelle: Bart Blaze)

Bei .svg-Dateien handelt sich um ein auf XML basierendes Format zur Darstellung von Vektorgrafiken. In der XML-Datei lässt sich aber alles Mögliche in den XML-Elementen ablegen. Im aktuellen Fall enthielt die herunterladbare .svg-Datei wohl JavaScript-Code, der verschleiert (obfuscated) war. Das JavaScript bewirkte eine Umleitung auf einen (kompromittierte) Webseite.

Und dort wird klar, wie die Leute zum Download des Schadcodes gebracht werden sollen. Die Webseite sieht wie die YouTube-Seite aus, ist aber eine Fälschung. Dem Benutzer wird dann auch sofort ein Popup angezeigt, dass er das Facebook-Video nur durch Installation einer Chrome-Erweiterung ansehen könne.

Wer diese Erweiterung herunterlädt und installieren lässt, fängt sich den Locky-Erpressungs-Trojaner ein. Zwischenzeitlich ist das Ganze auch von Sicherheitsspezialisten (einem Kollegen von Bart) bestätigt.

Confirmed! #Locky spreading on #Facebook through #Nemucod camouflaged as .svg file. Bypasses FB file whitelist. https://t.co/WYRE6BlXIF pic.twitter.com/jgKs29zcaG

— peterkruse (@peterkruse) 20. November 2016

Dort wird sogar suggeriert, dass der Nemucod-Downloader in der .svg-Datei enthalten sei und Locky direkt herunterlädt. Wie die Kriminellen die Dateisystem-Zuordnungen umgehen können, ist momentan noch unklar. Facebook und das Google Chrome-Team wurden über diesen Angriff informiert.

Die Entwickler der Schadsoftware gehen also gezielt auf Facebook-Nutzer zu, um diese über sozial Engineering-Techniken zur Installation des Nemucod-Downloaders zu bringen. Und dann kann der Erpressungs-Trojaner Locky sein Werk verrichten. (via)

Ergänzung: Die Redaktion von heise.de hat sich durch das Thema gewühlt und diesen Artikel mit Ergänzungen nachgeliefert.

Ähnliche Artikel:

ESET warnt vor Nemucod-Malware

Achtung: Nemucod ist als Malware-Variante zurück

Vorsicht vor Locky-Nachfolger Bart (Ransomware)

Neue Locky-Trojaner-Welle und weitere Sicherheitsthemen

Locky tauchte bereits Mitte Februar in Mails auf

MVP: 2013 – 2016

MVP: 2013 – 2016

Die bösen Buben sind ganz schön einfallsreich.

Wer auf das "Photo" klickt und dann noch eine Extention runterlädt, dem ist aber auch nicht mehr zu helfen.