![]() [English]Auch nachdem der europäische Datenschutztag vorbei ist, dräuen diverse Sicherheitsthemen weiter im Untergrund. Im Blog-Beitrag möchte ich einige Informationen aufgreifen, die mir die letzten Stunden unter die Augen gekommen sind. Von der Analyse des Ransomware-Befalls am Berliner Kammergericht über Maze und veröffentlichte Daten bis hin zu Datenlecks ist alles dabei.

[English]Auch nachdem der europäische Datenschutztag vorbei ist, dräuen diverse Sicherheitsthemen weiter im Untergrund. Im Blog-Beitrag möchte ich einige Informationen aufgreifen, die mir die letzten Stunden unter die Augen gekommen sind. Von der Analyse des Ransomware-Befalls am Berliner Kammergericht über Maze und veröffentlichte Daten bis hin zu Datenlecks ist alles dabei.

Ransomware am Kammergericht Berlin:Totalschaden

Beim Berliner Oberlandesgericht (OLG) mussten die Computersystem im letzten Herbst wegen einer Infektion mit Schadsoftware vom Netz genommen werden (siehe mein Beitrag Emotet-Trojaner-Befall in Berliner Oberlandesgericht). Blog-Leser Anton hat die Tage in diesem Kommentar darauf hingewiesen, dass der Abschlussbericht von T-Systems über das Ausmaß des Schadsoftwarebefalls veröffentlicht sei.

In dem Gespräch, anlässlich der Vorstellung des Abschlussberichts am 24. Januar 2020, wurde mitgeteilt, dass Daten wie etwa Zugangsdaten abgeflossen sind. Es ist insoweit davon auszugehen, dass durch die Schadsoftware Passwörter, wie beispielsweise Browserpasswörter, abgeflossen sind.

Die Trojaner Emotet und Trickbot konnten über mehrere Tage hinweg weitgehend ungehindert im Netz des Gerichts agieren und Daten abziehen. Selbst Indizien für einen manuellen, interaktiven Zugriff durch die Angreifer gibt es im vorläufigen. IT-technisch ist der Vorfall als Totalschaden zu betrachten. Ich hatte es in folgendem Tweet satirisch aufgespießt.

Was #Dresden kann (Grüne Gewölbe), kann #Berlin schon lange. #Datenraub (Kronjuwelen) beim Kammergericht – mal schauen, wo die Klunker, äh Daten, demnächst angeboten werden. https://t.co/sGRximANWG

— Günter Born (@etguenni) January 28, 2020

Der Senator Dr. Dirk Behrendt beabsichtigt, dem Kammergericht externen Sachverstand zur Seite zu stellen, um eine IT-Infrastruktur und IT-Sicherheit am Gericht zu gewährleisten, die den aktuellen Anforderungen entspricht. heise hat einiges aus dem Bericht in diesem Artikel aufbereitet.

Maze-Hintermänner publizieren weitere Nutzerdaten

Die Drahtzieher der Maze-Ransomware drohen ihren Opfern, wenn sie nicht zahlen, mit der Veröffentlichung der erbeuteten Dokumente. Ich hatte es im Blog bisher nicht thematisiert, aber die Kollegen von Bleeping Computer haben hier und hier über die Veröffentlichung von Daten berichtet.

#MazeTeam updates its site, dumps more victims' data: https://t.co/3xV5NuSNPD One of them is a #HIPAA-covered entity, one of them is a community college, and one is a famous brewery.

— Dissent Doe, PhD (@PogoWasRight) January 28, 2020

Obigem Tweet entnehme ich, dass die Maze-Hintermänner fleißig weitere Daten von Opfern öffentlich stellen.

Exploit für frisch gepatchte RDP-Schwachstelle

In Windows gibt es eine Schwachstelle im RDP-Protokoll, welches zum 14. Januar 2020 durch Microsoft geschlossen wurde. Inzwischen gibt es einen Exploit zur Ausnutzung, was bekannt ist.

Exploit für frisch gepatchte RDP-Lücke in Windows Server veröffentlicht – https://t.co/R7fX9mMVlA pic.twitter.com/6LEck9nabl

— ZDNet.de (@zdnet_de) January 28, 2020

ZDnet hat das Thema in obigem Tweet aufgegriffen und weist auf einen deutschsprachigen Artikel zum Thema hin – kann ich mir die Schreibe also sparen.

Tracking-Apps bei US-College-Studenten

In den USA schlagen Überwachungsmaßnahmen Kapriolen. Über Aryeh Goretsky wurde ich auf folgenden Tweet aufmerksam.

US colleges are trying to install location tracking apps on students' phones https://t.co/XoghPJh1Ko via @Verge

— Aryeh Goretsky (@goretsky) January 29, 2020

Die University of Missouri verlangt von neuen Studenten die Installation der SpotterEDU-App, wobei diese aber nur für Sportstudenten verpflichtend sei. Mit der App, die Apples iBeacons verwendet, um ein Bluetooth-Signal zu senden, lässt sich mit Hilfe des Smartphones herausfinden, ob sich ein Schüler tatsächlich in einem Raum befindet. Es stand der Verdacht im Raum, dass die App alle Bewegungen per GPS überwacht und aufzeichnet – was aber negiert wurde. Diese und ähnliche Apps werden an US-Schulen und Universitäten derzeit getestet. Überwachung, wie an chinesischen Schulen?

30 Millionen Wawa-Kreditkartendaten online angeboten

Im Dezember 2019 gab die US-Firma Wawa einen großen Sicherheitsverstoß bekannt. Hacker hatten Malware in die Kassensysteme des Unternehmens eingeschleust, die Kreditkartendaten abziehen konnte. Wawa teilte mit, die Malware habe Kartendaten aller Kunden gesammelt, die mit Kredit- oder Debitkarten in ihren Lebensmittelläden und Tankstellen einkauften. Das Unternehmen sagte, dies habe sich auf alle seine 860 Einzelhandelsgeschäfte ausgewirkt, wobei 600 davon auch Tankstellen aufwiesen. Nun sind diese Kreditkartendaten auf dem Markt, wie folgender Tweet verrät.

Per Gemini Advisory, the Wawa card dump appears to contain:

– 30 million US card records for users across 40 states

– 1 million international cards from 100 countriesUS cards are sold for $17/card

International cards are sold for $210/cardhttps://t.co/NUjN1qYS7W pic.twitter.com/PRg6zXsRIa— Catalin Cimpanu (@campuscodi) January 28, 2020

Am Montag haben Hacker die Zahlungskartendaten von mehr als 30 Millionen Amerikanern und über einer Million Ausländern in Joker's Stash, dem größten Betrugsforum für Kartenzahlungen im Internet, zum Verkauf angeboten. Dieses neue "Kartendepot" wurde unter dem Namen BIGBADABOOM-III beworben, doch nach Angaben von Experten des Nachrichtendienstes Gemini Advisory wurden die Kartendaten bis zu Wawa zurückverfolgt.

Kinokette verliert Millionen Nutzerdaten

Das Safety Detective Research Team hat herausgefunden, dass es bei der peruanischen Kinokette Cineplanet ein Datenleck gab. Es waren Millionen von Datensätzen mit persönlichen Daten der Nutzer per Internet zugänglich. Zu den Daten gehörten persönliche Angaben der Benutzer, Anmeldedaten mit unverschlüsselten Passwörtern, zahlungsbezogene Daten usw.

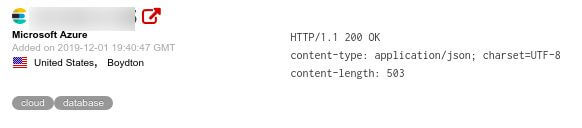

Das Unternehmen hatte seine Datenbestände auf einem Microsoft Azure-Server in Virginia, USA, gehostet. Gefunden wurden etwa 14 Millionen Login-Datensätze und über 205 Millionen Datenprotokolle. Das Leck wurde am 24. Januar 2020 geschlossen. Die Details lassen sich in diesem englischsprachigen Beitrag nachlesen.

Magento 2.3.4 fixt kritische Schwachstelle

Abschließend noch ein Hinweis für Leute, die einen Online-Shop mit Magento betreiben. Mit Magento 2.3.4 wird eine kritische Remote Execution-Schwachstelle geschlossen.

Magento 2.3.4 Fixes Critical Code Execution Vulnerabilities – by @Ionut_Ilascuhttps://t.co/QkJ58QZj5U

— BleepingComputer (@BleepinComputer) January 29, 2020

Details lassen sich bei den Kollegen von Bleeping Computer nachlesen. An dieser Stelle vielleicht auch der Hinweis, dass eine Reihe Magento-Versionen dieses Jahr das End-of-Life erreichen. Nachfolgender Tweet von Catalin Cimpanu weist darauf hin.

Between 200,000 and 240,000 Magento online stores will reach EOL next year

> Magento 1.x EOL is June 2020

> Magento 1.x accounts for ~80% of all Magento stores

> Adobe already posted EOL from Nov 2018

> Why update? One word: Magecart!https://t.co/SRdLDADn8x pic.twitter.com/F6EsSqucmh— Catalin Cimpanu (@campuscodi) November 6, 2019

BSD/Linux: RCE-Schwachstelle in OpenSMTPD-Library

In der von BSD und Linux verwendeten OpenSMTPD-Library gibt es eine Remote Code Execution-Schwachstelle (CVE-2020-7247), wie nachfolgender Tweet offen legt.

Nun BSD und Linux dran https://t.co/FssLfcm4sP

— Günter Born (@etguenni) January 29, 2020

Ein Sicherheitshinweise dazu gibt es auf GitHub. Erste Bestätigungen von Betroffenen (Debian, AlpineLinux), die patchen, gibt es schon.

MVP: 2013 – 2016

MVP: 2013 – 2016

Danke für den Beitrag!

Zitat:"Ransomware am Kammergericht Berlin:Totalschaden" – da bin ich ja direkt froh, daß der "neue Flughafen" noch nicht eröffnet ist.

'Tschuldigung, den konnte ich mir gerade nicht verkneifen ;-)

Das führt mal wieder vor Augen, wie wichtig eine sorgfältige IT-Administration mit Augenmerk auf Sicherheit ist. Sicherheit kostet Geld und schränkt ein, da eine ausgewogene Balance zu finden ist die Kunst. Im Fall eines Kammergerichts sind die Folgen weitreichend, es stellt sich die Frage ob das Gericht überhaupt noch laufende Prozesse bearbeiten kann, wenn zu befürchten ist, das gerichtsinterne Unterlagen abgeflossen sind. Sind die Gerichtsurteile richtig, oder wurden auf den Servern des Gerichts Akten verfälscht? Da ist jedes Gerichtsurteil anfechtbar. Wäre das Gericht ein Privatunternehmen, das wäre jetzt pleite.

Zum Hinweis – Wenn der PC mal nicht so richtig läuft, kann es auch an der AV-Software liegen. Ich habe bei Win7/Win10 -Geräten im Einsatz die Lösung von Microsoft und dazu Malwarebytes.

Malwarebytes hat mal wieder eine neue Version (was gut ist) und diese machen heute (und auch gestern) bei den bei mir aktiven gegenwärtigen PCs Probleme. Also es dauerte, bis ich darauf gekommen. Ich wollte es schon auf das optionale Update V1909 schieben. Doch es trat ja schon beim starten auf.

Ich habe nunmehr über Dienste Malwarebytes deaktiviert. Vorher ließ sich nicht mal die Konsole richtig öffnen. Danach Neustart. Bei einem anderen hat es erst einmal ausgereicht in der Konsole von Malwarebytes den Start mit Windows zu unterbinden.

Hinweis: Im Forum von Malwarebytes melden sich nun auch mehrere Nutzer und klagen ihre Probleme.

Also wenn was nicht richtig läuft, so ist es meist die Sicherheit. Das ist bei PCs und und im Leben so.

Merke: Lasse niemals – ich wiederhole: niemals – und weil es so schön klingt: niemals – gleichzeitig zwei Antiviren-Programme gleichzeitig laufen. Merke: Niemals zwei Antivirenprogramme! Das geht nicht gut! (Insidertipp: Defender reicht!) (Andererseits ist das schon wieder offtopic. Diese Webseite braucht ein Forum für Praxistipps und Reports, die nichts mit den Nachrichten zu tun haben!)

Hast schon Recht, aber bei Malwarebytes liegt es an was anderem.

Außerdem habe ich mir, nach Umstellung auf Win10 bei den PCs, schon überlegt Malwarebytes bei Bedarf nur zuzuschalten. Ich bin in der Probierphase.

Malwarebytes ist offiziell so gestrickt, dass es neben der Lösung von Microsoft problemlos laufen sollte. Aber wie immer haut mal was nicht hin.

Ansonsten hast Du Recht. Jeder nimmt sich die Infos die er braucht.

Na aber mit der kostenlosen Variante von Malwarebytes, die man nur als manuellen Scanner benutzt dürfte es mmn. keine Probleme geben!? Diese startet zwar auch bei mir mit Windows mit, aber hat ja keinen Echtzeitscann.

Richtig, der sollte raus sein. Es geht nur um den sog. Echtzeitschutz.