![]() [English]Ein nicht abgesicherter Microsoft Bing Server erlaubte Dritten Suchanfragen sowie Standortdaten von Benutzern abzurufen. Zu den offengelegten Daten gehörten auch Geräteinformationen – aber keine persönlichen Daten. Über die Kombination dieser Daten lassen sich aber Benutzer in manchen Fällen identifizieren.

[English]Ein nicht abgesicherter Microsoft Bing Server erlaubte Dritten Suchanfragen sowie Standortdaten von Benutzern abzurufen. Zu den offengelegten Daten gehörten auch Geräteinformationen – aber keine persönlichen Daten. Über die Kombination dieser Daten lassen sich aber Benutzer in manchen Fällen identifizieren.

Ich bin am gestrigen späten Abend von den Sicherheitsforschern von WizCase über diesen Datenvorfall informiert worden. WizCase ist ein Portal, welches die 'besten VPNs' bewirbt, sich dafür aber im Bereich Online-Sicherheit und Datenschutz in Fragen der Cybersicherheit engagiert. Deren Sicherheitsforscher sind kürzlich auf ein Datenleck in der mobilen Microsoft Bing-App gestoßen. Die App speicherte benutzerbezogene Daten wie Suchanfragen, Standortkoordinaten oder Gerätedetails auf einem ungesicherten Server. Damit waren die Daten für jeden, der die Adresse des ElasticSearch-Servers kannte, per Internet abrufbar.

Ungesicherter Microsoft ElasticSearch-Server

Bei der Suche nach offenen Servern bzw. Datenbanken im Internet stießen die Sicherheitsexperten von WizCase unter der Leitung von Ata Hakcil auf einen ungesicherten ElasticSearch-Server, auf dem Daten zu Suchanfragen protokolliert wurden. In den Datensätzen fanden sich benutzerbezogene Daten wie Suchanfragen, Standortkoordinaten oder Gerätedetails.

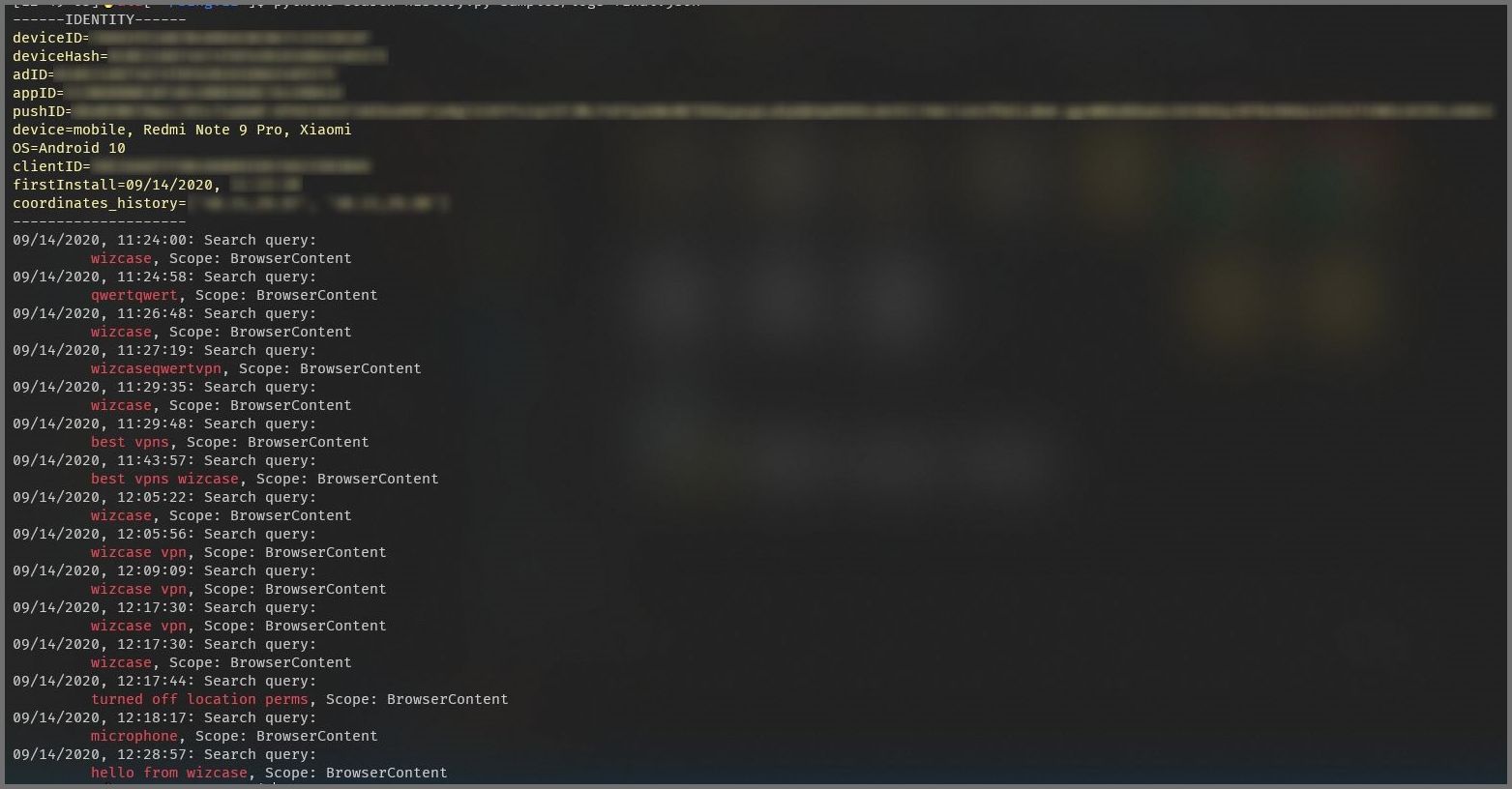

(Bing-Suchdaten, Quelle: WizCase)

Bing Mobil-App als Quelle

Schnell kam der Verdacht auf, dass die Daten von der mobilen Microsoft Bing-App gesammelt und an den Microsoft-Server übertragen werden. Die App steht sowohl im iTunes-Store von Apple als auch im Google Play Store zum Download bereit und wurde Millionen Mal heruntergeladen. Hakcil installierte sich die Microsoft Bing-App auf einem Gerät und startete eine Suchanfrage nach WizCase. Dann durchsuchte er die Log-Dateien des Servers und fand er seine Informationen. Diese umfassten die Suchanfragen, Gerätedetails und GPS-Koordinaten. Hakcil sieht das als Beweis, dass die exponierten Daten direkt aus der mobilen Bing-App stammen. Die exponierten Daten umfassen:

- Suchbegriffe im Klartext (Ausnahme: Suchanfragen, die im Privatmodus eingegeben wurden)

- Standort-Koordinaten: Ist der Zugriff auf die Standortbestimmung in der App aktiviert, wurde ein genauer Standort im Umkreis von 500 Metern in den Datensatz aufgenommen.Obwohl die angegebenen Koordinaten nicht genau sind, geben sie dennoch einen relativ kleinen Umkreis des Standorts des Benutzers an. Trägt man die Daten in Google Maps ein, dürfte es möglich sein, den Besitzer des Telefons zurückzuverfolgen.

- Die genaue Zeit, zu der die Suche ausgeführt wurde.

- Firebase Benachrichtigungs-Token

- Coupon-Daten wie Zeitstempel, wann ein Coupon-Code von der Anwendung kopiert oder automatisch angewendet wurde und auf welcher URL er sich befand

- Eine Teilliste der URLs, die die Benutzer aus den Suchergebnissen besucht haben

- Gerätemodell (Telefon oder Tablet)

- Betriebssystem

- 3 separate eindeutige ID-Nummern, die jedem in den Daten gefundenen Benutzer zugewiesen werden

- ADID: Scheint eine eindeutige ID für ein Microsoft-Konto zu sein.

- Geräte-ID

- devicehash

Hakcil und sein Team fanden 6,5-TByte Daten auf dem Server, wobei die Datenmenge um bis zu 200 GB pro Tag wuchs. Aufgrund der schieren Datenmenge kann man sicher spekulieren, dass jeder, der eine Bing-Suche mit der mobilen App durchgeführt hat, während der Server exponiert war, in Gefahr ist. Die Sicherheitsforscher haben Aufzeichnungen von Personen aus mehr als 70 Ländern gesehen, die eine Suche mit der Bing-App durchgeführt haben.

Server seit September ungeschützt

Laut dem WizCaseScanner war der Microsoft ElasticSearch-Server bis zur ersten Septemberwoche passwortgeschützt. Das Sicherheitsteam entdeckte das Datenleck am 12. September 2020, etwa zwei Tage nachdem die Authentifizierung entfernt worden war. Nachdem Microsoft als Besitzer des Servers und die Bing-App als Quelle identifiziert war, alarmierte das Team am 13. September 2020 Microsoft über deren MSRC (Microsoft Security Response Center). Das Datenleck wurde am 16. September 2020 geschlossen, indem der Server wieder per Passwort geschützt wurde.

Meow-Angriffe auf den Server …

Allerdings konnten die Sicherheitsforscher feststellen, dass der Microsoft-Server zwischen dem 10. und 12. September Ziel eines Meow-Angriffs war, bei dem fast die gesamte Datenbank gelöscht wurde. Als die Sicherheitsforscher den Server am 12. September 2020 entdeckten, waren seit dem Angriff 100 Millionen Datensätze gesammelt worden. Am 14. September gab es einen zweiten Meow-Angriff auf den Server. Die Meow-Angreifer und deren Absichten sind bisher unbekannt (siehe diesen Artikel).

Die Folgen solcher Vorfälle und meine Gedanken

Solche offenen Server mit ihrem Datenlecks stellen eine allgemeine Gefahr dar, können die Daten doch für Phishing-Angriffe und kriminelle Aktivitäten missbraucht werden. Auch wenn auf dem ungesicherten Microsoft ElasticSearch-Server keine vordergründig persönlichen Daten gesammelt wurden, ist der Vorfall gravierend. Am 3. Januar 2011 habe ich im Beitrag Privatsphäre beim Suchen wahren über das Thema geschrieben. Damals wurden aus AOL-Suchanfragen einzelne Personen identifiziert. Und der Beitrag Datenskandal: 'bist Du gläsern?' Millionen Daten von deutschen Surfern offen gelegt ist erst aus 2016.

Der Vorfall zeigt einerseits, wie gläsern wir bereits geworden sind, dass man die Finger von Apps lassen und auf Meta-Suchmaschinen wie Startpage oder Startpage setzen sollte. Andererseits kommt noch ein zweiter Aspekt heraus. Vor 14 Tagen hatte ich nach dem Ransomware-Fall im Uniklinikum Düsseldorf eine Diskussion auf Facebook mit einem Berater eines Systemhauses. Der Berater argumentierte, dass man nur die 'richtigen Lösungen' einsetzen müssen und hob er die Fähigkeiten von Microsoft ATP zur Erkennung von Angriffen hervor – was nicht von der Hand zu weisen ist.

Aber mir war das der 'falsche Glaube an den Fortschritt' . Mein Argument war, dass alles zunehmend unsicher werde und man immer das schwächste Glied in der Kette, den Menschen und seine Fehler im Auge behalten muss. Ich schlug vor, darüber nachzudenken, wie man den Angriffsvektor samt Zugriff auf Daten per Internet begrenzen müsse. Dabei hatte ich zwei Dinge im Hinterkopf:

- Daten werden an Dritte zur Weiterverarbeitung gegeben und fallen dort einem Cyber-Angriff zum Opfer (irgendwo gibt es ein schwaches Glied in der Kette, welches bricht).

- Oder ein Administrator macht einen Fehler, so dass Daten ungesichert per Internet abfließen können.

In diesen Fällen hilft die Super-Duper Microsoft ATP-Lösung imho nicht weiter. Der obige Fall bestätigt in meinen Augen genau dieses Bauchgefühl. Wenn wir das Thema Cyber- und Datensicherheit wieder halbwegs in den Griff bekommen wollen, müssen wir uns von vielen der heutigen Paradigmen und 'wir machen mal'-Ansätzen verabschieden und radikal umdenken. Die neue Devise lautet imho 'weniger ist mehr' – in Bezug auf Daten müssen in die Cloud und Apps sowie Vernetzung lösen unsere Probleme.

MVP: 2013 – 2016

MVP: 2013 – 2016

"Wenn wir das Thema Cyber- und Datensicherheit wieder halbwegs in den Griff bekommen wollen, müssen wir uns von vielen der heutigen Paradigmen und 'wir machen mal'-Ansätzen verabschieden und radikal umdenken. Die neue Devise lautet imho 'weniger ist mehr' – in Bezug auf Daten müssen in die Cloud und Apps sowie Vernetzung lösen unsere Probleme"

Danke! Dazu gibt es nichts mehr weiter zu sagen. Wird aber leider niemanden großartig interessieren. Vor allem die "digitale Generation" nicht, die "die Alten" in dieser Beziehung ja eh gerne als Spielverderber und Angsthasen sieht. Erst wenn das berühmte Kind komplett in den Brunnen gefallen ist, dann… – dann ist es allerdings leider zu spät!

"Server leckt Suchanfragen"

Ihhhh!

Meintest Du vielleicht "leaked"?

Die deutsche Sprache kenmt das Leck – aber ich habe den denglichen Begriff Leak eingefügt, damit wir uns auf die Inhalt fokussieren können ;-).