[English]Zur Absicherung von Windows wird (auch hier in Blog-Kommentaren) Windows Defender Application Control empfohlen. Die letzten Tage scheint die Funktion aber durch ein Update ziemlich Amok gelaufen zu sein. Mir liegen Berichte vor, dass da Anwender "plötzlich" weder Dateien öffnen noch Programme ausführen konnten. Selbst auf Netzlaufwerke zugreifen oder Internetseiten öffnen ging nicht mehr. Es kam der Hinweis, das die App mithilfe von Windows Defender Application Control blockiert sei. Es sieht so aus, als ob das Microsoft Defender Security Intelligence Update Version 1.391.1503.0 die Ursache sei.

[English]Zur Absicherung von Windows wird (auch hier in Blog-Kommentaren) Windows Defender Application Control empfohlen. Die letzten Tage scheint die Funktion aber durch ein Update ziemlich Amok gelaufen zu sein. Mir liegen Berichte vor, dass da Anwender "plötzlich" weder Dateien öffnen noch Programme ausführen konnten. Selbst auf Netzlaufwerke zugreifen oder Internetseiten öffnen ging nicht mehr. Es kam der Hinweis, das die App mithilfe von Windows Defender Application Control blockiert sei. Es sieht so aus, als ob das Microsoft Defender Security Intelligence Update Version 1.391.1503.0 die Ursache sei.

Microsoft bläst zwar die Backen in Punkto "Sicherheit in Windows 11" kräftig auf und zeigt, was für tolle Funktionen man doch diesbezüglich eingebaut habe. Aber beim Defender scheinen die Leute die Entwicklung nicht mehr im Griff zu haben – zumindest deute ich die aktuellen Berichte so. Und die Artikelliste am Ende dieses Beitrags ist auch ein Abbild dessen, wie chaotisch das alles abläuft. In dieser Hinsicht habe ich die Nacht mit Vergnügen diesen Kommentar hier im Blog gelesen – und mir ging so "soll ich dem Mann empfehlen, schon mal mit Beten anzufangen, damit Microsoft die Windows 11-Entwicklung bis Oktober 2025 in den Griff bekommt" durch den Kopf. Aber zurück zum aktuellen Fall, der mir über zwei Lesermeldungen zuging.

Meldung #1 zu Windows 11 22H2

Die Woche wurde ich auf Facebook durch einen IT-Dienstleister auf einen Post vom 12. Juni 2023 (also vor dem Patchday) in einer geschlossenen Gruppe hingewiesen, auf den ich mir spontan keinen wirklichen Reim machen konnte. Zumindest war mir nichts ähnliches aus der Leserschaft bekannt. Der Dienstleister beschrieb sein Problem folgendermaßen:

Guten Morgen Kollegen,

heute morgen Anruf vom Kunden – Kann weder Dateien öffnen, Programme ausführen, auf Netzlaufwerke zugreifen, noch Internetseiten öffnen.

Meldung: "Ihre Organisation hat diese App mithilfe von Windows Defender Application Control blockiert."

Betriebssystem Windows 11 Pro – 22H2.

Kurz telefonisch durchgegangen. Lief bis Freitag ohne Auffälligkeiten. Seither nichts verändert – außer: Installation Update "KB5026372" [Sicherheitsupdate vom 9. Mai 2021].

Kurz recherchiert – Fehler scheint identisch zu folgendem Beitrag.

Der Nutzer verlinkte dann auf meinen Blog-Beitrag Defender Application Control blockt Programme/Downloads aus dem November 2017. Dort ging es um das Windows 10 Fall Creators Update, wo die Funktion Windows Defender Application Control (siehe auch) Amok lief und den Nutzern nachfolgende Meldung bei Downloads und Aufrufen von Programmen zeigte.

Es kommt die Meldung:

Ihre Organisation hat diese App mithilfe von Windows Defender Application Control blockiert

bzw. in Englisch: Your organisation used Windows Defender Application Control to block this app

Also genau der Fehler, den auch der oben erwähnte IT-Dienstleister vom Kunden berichtet bekam. Allerdings haben die in meinem Beitrag erwähnten Abhilfen nicht mehr funktioniert (ist ja inzwischen Windows 11 22H2). Der IT-Dienstleister ergänzte dann:

Werde heute Nachmittag beim Kunden vor Ort sein und versuche es mit dem Lösungsansatz aus dem o.g. Artikel.

Frage an Euch: Hat/Hatte jemand von Euch auch dieses Problem?

Kann es wirklich am genannten Update liegen (Release: 09.05.2023)?

Auf der MS-Seite dazu auch kein Eintrag in den known issues.

Danke und eine ruhige Woche Euch allen!

Rückmeldungen von anderen Betroffenen gab es keine, aber der IT-Dienstleister meldet sich später mit folgenden Informationen zurück:

Kurzes Update: Deaktivierung Secure Boot hat nicht geholfen. Inzwischen ist auch ein zweites Gerät mit identischer Ausstattung und Fehlerbild hinzugekommen.

"Erzwingen der Treibersignatur deaktivieren" schafft zumindest temporäre Abhilfe (bis zum nächsten Neustart).

Treiberupdates in näherer Vergangenheit – Fehlanzeige.

Unsignierte Treiber: genau einer – OpenCL.dll

Kann sich jemand einen Reim drauf machen?

Der Poster wollte sich noch mit einem Treiberhersteller in Verbindung setzen, ich habe bis heute keine Rückmeldung, was sich da ergeben hat. Da es nach "Einzelfall" aussah, habe ich das Thema hier im Blog nicht aufgegriffen.

Nachlese: Undurchsichtiger Fehler

Nachdem ich den Fehler hier im Blog eingestellt habe, kam noch eine Rückmeldung des IT-Dienstleisters, der angab, dass die Woche recht stressig gewesen sei. Folgendes gab es als Rückmeldung:

Guten Morgen Günter,

getan hat sich durchaus noch einiges. Diese Woche war sehr stressig. Komme jetzt erst dazu, Info zu geben.

Rückmeldung von Intel war ein Beta-Treiber. Dieser hatte aber das Problem nicht behoben. Weitere Rückmeldung Fehlanzeige.

Rückmeldung des Anbieters Wortmann (Hersteller der Geräte) war, dass bis dato keine Lösung vorliegt. Empfehlung Neuinstallation.

Ich habe dann, einfach interessehalber, auf einen Wiederherstellungspunkt in der Vergangenheit (t-4 Wochen) zurückgerollt. Ergebnis -> Das Problem bestand weiterhin!

Dann habe ich es mit einem Inplace Upgrade (Windows 11) versucht. Gewählte Option (Nur persönliche Dateien behalten, Einstellungen und Apps löschen). Ergebnis -> Das Problem bestand weiterhin! Soweit so schlecht. Windows 11 [ist] eh nicht das präferierte OS.

Also noch ein Inplace Upgrade (in dem Fall eigentlich ein Downgrade) auf Windows 10 hinterher. Diesmal Option "Nichts behalten". Ergebnis -> Das Problem bestand weiterhin!

Wie genau die Routinen im Hintergrund arbeiten kann ich nicht überblicken. Für mich muss sich da irgendwas aber ziemlich tief ins System gegraben haben. Wo es hergekommen ist und wieso, es ist mir ein Rätsel.

Ende vom Lied: Eine komplette, saubere Neuinstallation über USB-Stick (Windows 10) hat dann dazu geführt, dass alles wieder läuft. Updates gezogen, neu eingerichtet. System läuft.

Für mich wenig zufriedenstellend, da ich die Ursache nicht finden konnte und so letztlich auch nicht verhindern kann, dass dieser Fehler wieder irgendwann auftaucht.

In der Nachlese würde ich eher auf „Einzelfall" gehen. Obwohl es tatsächlich 2 unabhängige Geräte betroffen hatte und das im zeitlichen Abstand von etwa 5-6 Stunden.

So weit die Rückmeldung des IT-Dienstleisters (dem ich hiermit meinen Dank ausspreche). Alles in allem eine sehr unbefriedigende Situation, wenn auch der Kunde jetzt wieder mit seinen Systemen arbeiten kann.

Meldung #2 zu Windows 11 22H2

Vor einem Tag hat mich Jens dann mit einer recht kryptischen Direktnachricht versorgt (danke dafür), die ich zuerst nicht wirklich einordnen konnte. Dazu schrieb er:

Microsoft verteilt Malware und blockt sich dann korrekterweise?

Passiert gerade in einem Enterprise Umfeld mehrfach

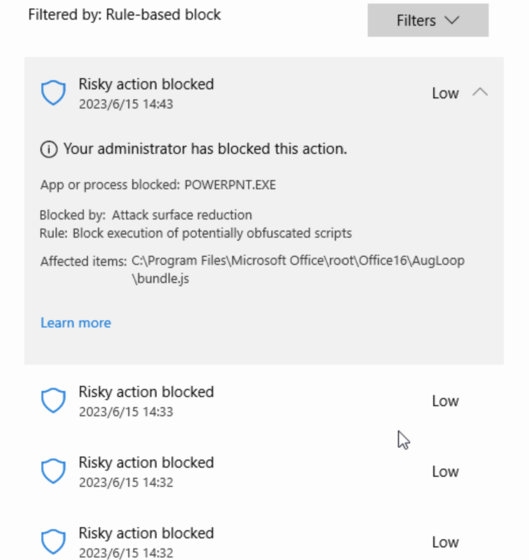

Mit dabei war ein (als Inhaltswarnung ausgeblendeter) Screenshot, den ich nachfolgend mal herausgezogen habe. Der Screenshot zeigt eine regelbasierte Blockierung einer Aktion (durch WDAG=) – hier PowerPoint.exe. Diese Anwendung wurde per Attack Surface Reduction blockiert, weil ein Script dort "obfuscated" sei.

Als ich mir spontan keinen Reim auf den obigen Screenshot machen konnte und bei Jens nach weiteren Informationen nachfragte, kamen folgende Informationen:

Beschwerden in der Firma dass sich diverse Office Programme nicht mehr starten lassen wegen der "Risky action".

Scheint bisher allerdings nur Leute im Asiatischen Raum zu betreffen.

Da klingelte es bei mir und mir fiel der obige Beitrag auf Facebook ein – der in meinen Augen ein ähnliches Fehlerbild beschrieb. Geht man im Internet auf die Suche, gibt es ältere Treffer (z.B. hier). Nur der Post Defender polices- Blocking Office APP vom 11. Mai 2023 liest sich ähnlich – liegt aber vor Juni 2023. Und mir fällt der Beitrag Microsoft ASR/Defender-Update löscht Desktop-Shortcuts, Taskleiste kaputt, Office-Apps starten nicht mehr vom Januar 2023 ein – der aber auch nicht wirklich zutrifft.

Auflösung: Fehlerhafte Signaturdatei

Jens hat sich dann aber nach einem Tag erneut gemeldet und berichtete, dass eine fehlerhafte Signaturdatei für den Defender wohl verantwortlich war. Er schrieb dazu:

Es wurde gerade die Auflösung des Falls bekanntgegeben:

As an update we worked with the vendor to troubleshoot the issue. Primarily we are seeing a bad definition update from Microsoft that caused the blocks. the Bad version number for AV definitions is 1.391.1503.0.

Es war also ein Security Intelligence Update, wie Microsoft das so nennt, sprich die Signaturdatei 1.391.1503.0 für den Microsoft Defender hat die Probleme verursacht. Zum 17. Juni 2023 wurde bereits die Version 1.391.1708.0 veröffentlicht – der Fehler sollte also weg sein. Danke an die beiden Leser für die Hinweise. War jemand sonst aus der Leserschaft betroffen?

Ähnliche Artikel:

Windows 11 22H2: Verhunzter Defender Remote Credential Guard?

Windows 11: Microsoft bekommt Defender LSA-Problem nicht in den Griff

Windows 11 22H2: Weiterhin Defender (LSA, TPM) Probleme nach Update (KB5025239, KB5007651)?

Patchday: Windows 11/Server 2022-Updates (9. Mai 2023)

Patchday-Nachlese Mai 2023: Windows-Probleme (Windows Server 2022 effektive Berechtigungen, VPN)

MVP: 2013 – 2016

MVP: 2013 – 2016

Fehlerhafte Signaturen gab es in den letzten 10-15 Jahren immer wieder mal, nicht nur bei Microsoft, auch bei Symantec, McAffee, Kaspersky und anderen Herstellern. Sowas ist wirklich ärgerlich, ich musste deswegen mal zusammen mit damaligen Kollegen 50 Außenstellen eines Kunden meines damaligen AGs mit rund 1000 PCs wieder arbeitsfähig machen, eine fehlerhafte Signaturdatenbank von McAfee hat erfolgreich verhindert, dass Windows XP starten konnte, da wurden für den Start wichtige Systemdateien in die Quarantäne verschoben. Da hat man dann ein Henne-Ei-Problem, ohne Systemstart konnten die PCs keine fehlerbereinigten Signaturen ziehen. Abhilfewar damals die Platten auszubauen und die Dateien von einem Notebook aus wieder dahin zu verschieben wo sie hin gehören.

Und wo @Jupp recht hat, hat er recht.

Das Problem, was ich sehe ist, dass inzwischen zu viel aus Microsoft-Hand kommt, das Betriebssystem, das Office, der Antivirus, usw. Nicht das das grundsätzlich schlecht sein muss, sondern weil es dem Image schadet, wenn es an allen Ecken und Enden kracht, "schonwieder hat Microsoft sein System nicht unter Kontrolle" kann man dann hier lesen. Würde gleichzeitig der Trellix-AV fehlerhafte Signaturen verteilen, Thunderbird Emailanhänge korrumpieren und irgendwelche Drucker nicht mehr funktionieren gäbs nur ratloses Schulterzucken, Schicksal, dass alles zeitnah zusammen passiert.

viel Spas bzgl. deines letzten Satzes, mich muss der Mist nicht mehr kümmern.

Wenn ein MS-Fanboy schon folgenden Satz bringt "Das Problem, was ich sehe ist, dass inzwischen zu viel aus Microsoft-Hand kommt, das Betriebssystem, das Office, der Antivirus, usw." friert sicher bald die Hölle zu.

Sonst wird doch jeder Quatsch verteidigt der aus Redmond kommt.

Das schlimme ist ja wenn Übergriffigkeit und Fehler zusammen kommen. Also aus Redmond meine ich.

@ Daniel – sind andere Besser? Ich sage nur 3cx, MOVEIt, Cisco, Baraccuda …

Die Ursache könnte eine zu schnelles veröffentlichen sein und von unzureichenden Tests auf Schwachstellen/Verwundbarkeiten?

Die Ursache für Schwachstellen/Verwundbarkeiten könnten auch ein paar (von vielen weiteren) Hintertüren sein, die aufgeflogen sind…

Die Frage stellt sich dabei nicht. Wenn viele braune Haufen da liegen frag ich doch nicht wo ist es das kleinste Übel reinzutreten sondern umgehe die Haufen. Das ist doch nur das "Das machen doch alle so."- Problem. Das Schlimme ist dass versucht wird auf Teufel komm raus neue Funktionen auf den Markt zu werfen ob man will oder nicht. Da gibt es keine großartigen Tests mehr. Die Qualitätskontrolle sitzt doch an den Kundenrechnern.

Alles aus einer Hand zu haben, kann gut sein. Da aber Microsoft an Entwicklern geizt und immer mehr Aktionäre im Fokus haben muss, passiert so etwas. Das erstaunt mich allerdings, denn, wenn Microsoft zuerst Firmen bedienen möchte, ist die Qualität der Software noch unverständlicher.

Das ist eben Microsofts Linux- und Opensource-Kampagne. Mache Windows und Anwendung so instabil und nervig dass jeder nach Alternativen sucht.

Gleicher Bug hier und auch im lokalen Defender! – beides deinstalliert 4ever!

https://abload.de/img/def_deinstalliert_jde8v.jpg

Um den Defender unter Windows 11 x64 zu entfernen ist 3x abgesicherter Start nötig.

Beim ersten dann den "Antivirus-Frühstart" deaktivieren über "gpedit" Defender und Echtzeitschutz, etc. deaktivieren.

Beim zweiten Defender selbst.

Beim dritten dann die anderen Defender-Services.

-siehe *.reg Dateien

[code]

REGEDIT4

[HKEY_LOCAL_MACHINE\SOFTWARE\Policies\Microsoft\Windows Defender]

"DisableRoutinelyTakingAction"=dword:00000001

"DisableAntiSpyware"=dword:00000001

"ServiceKeepAlive"=dword:00000000

[HKEY_LOCAL_MACHINE\SOFTWARE\Policies\Microsoft\Windows Defender\Policy Manager]

[HKEY_LOCAL_MACHINE\SOFTWARE\Policies\Microsoft\Windows Defender\Real-Time Protection]

"DisableRealtimeMonitoring"=dword:00000001

"DisableIOAVProtection"=dword:00000001

"DisableBehaviorMonitoring"=dword:00000001

"DisableRawWriteNotification"=dword:00000001

"DisableScanOnRealtimeEnable"=dword:00000001

[HKEY_LOCAL_MACHINE\SOFTWARE\Policies\Microsoft\Windows Defender\Scan]

"CheckForSignaturesBeforeRunningScan"=dword:00000000

"DisableArchiveScanning"=dword:00000001

"DisableCatchupFullScan"=dword:00000001

"DisableCatchupQuickScan"=dword:00000001

"DisableScanningNetworkFiles"=dword:00000001

[/code]

[code]

REGEDIT4

[HKEY_LOCAL_MACHINE\SOFTWARE\WOW6432Node\Policies\Microsoft\Windows Defender]

"DisableRoutinelyTakingAction"=dword:00000001

"DisableAntiSpyware"=dword:00000001

"ServiceKeepAlive"=dword:00000000

[HKEY_LOCAL_MACHINE\SOFTWARE\WOW6432Node\Policies\Microsoft\Windows Defender\Policy Manager]

[HKEY_LOCAL_MACHINE\SOFTWARE\WOW6432Node\Policies\Microsoft\Windows Defender\Real-Time Protection]

"DisableRealtimeMonitoring"=dword:00000001

"DisableIOAVProtection"=dword:00000001

"DisableBehaviorMonitoring"=dword:00000001

"DisableRawWriteNotification"=dword:00000001

"DisableScanOnRealtimeEnable"=dword:00000001

[HKEY_LOCAL_MACHINE\SOFTWARE\WOW6432Node\Policies\Microsoft\Windows Defender\Scan]

"CheckForSignaturesBeforeRunningScan"=dword:00000000

"DisableArchiveScanning"=dword:00000001

"DisableCatchupFullScan"=dword:00000001

"DisableCatchupQuickScan"=dword:00000001

"DisableScanningNetworkFiles"=dword:00000001

[/code]

[code]

REGEDIT4

[HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\WinDefend]

"Start"=dword:00000004

[/code]

[code]

REGEDIT4

[HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\Sense]

"Start"=dword:00000004

[/code]

[code]

REGEDIT4

[HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\WdBoot]

"Start"=dword:00000004

[/code]

[code]

REGEDIT4

[HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\WdFilter]

"Start"=dword:00000004

[/code]

[code]

REGEDIT4

[HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\WdNisDrv]

"Start"=dword:00000004

[/code]

[code]

REGEDIT4

[HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\WdNisSvc]

"Start"=dword:00000004

[/code]

Den Defender zu entfernen würde ich nicht empfehlen…

Und andere würden nicht empfehlen den Defender nicht zu entfernen. Das ist immer eine Risiko-Nutzen-Abwägung. Und wenn der Defender eben mehr schadet als nützt muss er eben weg.

Mir war nie klar warum auf einen "Windows Defender" was geben sollte, ausser man will halt weiter auf alles klicken was geht ohne nachzudenken. Das einen der Windows Defender auch davor nicht beschützt sollte nach 10 Jahren Windows Defender klar sein.

Aus meiner Sicht eine unnötige Performance Schleuder mit unklaren "Telemetrie"(so nennt MS Tracking) Absichten. Weg damit!

Ja, Profis wie du, die jedem Bit an der Farbe ansehen, ob es gut oder böse ist, denen kann der Defender nichsts vormachen, du bist besser! Aber bedenke, Windows ist ein Betriebssystem, das möglichst viele Leute benutzen können sollen, es ist kein Nerd-Betriebssystem, sondern für die breite Masse. Und viele sind eben nicht so klug wie du und klicken auf jeden Mist. Und es wäre fatal, wenn Windows es nicht wenigstens versuchen würde, mittels Defender diese Leute vor Schaden zu schützen. Du bust da fein raus, du gehörtst zu den 10.000 klügsten Windows-Nutzern, die niemals einen Fehler machen.

Microsoft hat mit seinem Defender nur ein Ziel verfolgt, die lästige AV-Konkurenz auszuschalten, sehr verwunderlich das noch keine EU-Sammelklage aller AV-Hersteller gegen Microsoft erfolgt. Deshalb werden auch keine vollständigen Informationen an diese Hersteller weitergegeben die durch ständige Veränderungen im OS erfolgen -oder nur verspätet. Es sollte eine EU-Klage erfolgen die Microsoft zwingt, diesen Defender und EDGE deinstallierbar zu machen und ein EU weites Verbot das Defender und EDGE automatisch ohne Nachfrage im ISO, beim Setup und bei jedem Update installiert werden!

Der Windows Defender hat bei mir noch niemals einen Virus gemeldet.

Nach einem Scan mit dem Defender und KEINE ELEMENTE gefunden

hatte ich einige Minuten später bei einem Scan mit Malwarebytes 122

ERKENNUNGEN. Das ist kein Einzelfall, sondern diese Anomalien kommen

immer wieder vor. Der Defender findet nichts, das ist die Tatsache.

Also – bei mir läuft das komplett anders?

Seit Donnerstag (Mittwoch Patches installiert, aktiv nach reboot am Abend) habe ich extreme Probleme beim Zugriff auf Webseiten aber auch mit Anwendungen.

Outlook startet sehr langsam und läuft nicht stabil (keine Aktualisierungen).

Besonders die Anmeldung bei diversen Portalen (sowohl die MS-Admin Seiten als auch "fremde Anwendungen) funktioniert nicht mehr. Nach der Eingabe der Credentials bleibt der Browser ohne Reaktion.

Was ich bisher herausfinden konnte – alle Probleme verschwinden, wenn ich firefox im WSL oder direkt unter Linux nutze. Alle andere Windows Maschinen zeigen bei mir das gleiche Verhalten.

Ich habe jetzt ein Ticket bei Microsoft aufgemacht und bin sogar schon im 2nd Level.

Meine Meinung dazu – der Defender blockiert viele Aktionen. Vielleicht spielt es auch eine Rolle, dass ich als "weißer Fleck" nur eine sehr langsame Internetanbindung habe.

Ich bin auf jeden Fall sehr gespannt was der Call am Montag für Ergebnisse bringt.

Viele Grüße vom Günter ;-)

Hey, Günter!

ich habe da auch mal "klar Schiff" gemacht mit Edge, Defender und Co.

Nun wird hier nichts mehr von Microsoft "geblockt"! :)

https://freeimage.host/i/H6Ljjlj

Zitat

..die Funktion aber durch ein Update ziemlich Amok gelaufen zu sein. Mir liegen Berichte vor, dass da Anwender "plötzlich" weder Dateien öffnen noch Programme ausführen konnten. Selbst auf Netzlaufwerke zugreifen oder Internetseiten öffnen ging nicht mehr.

Zitat Ende

JO! Alles richtig gemacht.

Der beste Schutz den es gibt. :-D *lach

…Oh menno.. Mikkisoft…

Bei einem öffentlich-rechtlichem Vergabeverfahren sollte juristisch sauber geprüft werden, ob der Defender komplett abgeschaltet werden kann bzw. ob der Defender eine moderne und zuverlässige Security darstellt. In der Ausschreibung könnte man gleich – entweder separat oder inkludiert – eine Drittanbieter Security Lösung fordern. Man könnte ein Zuschlagskriterium schaffen, wo jener Bieter am meisten Punkte erhält, der nachweisen kann Security-Defizite von MS Defender "ausbügeln" zu können. Entsprechende Zuschlagskriterien schnitzen tut dem Steuerzahler gut.

Der Defender kann schon etwas und im Zusammenspiel mit o365 (Defender ATP) ist dieser Schutz sehr mächtig und auch sehr gut (erkennt webshells, fileless etc.). Es stimmt das der ATP an und an mal etwas sehr "seltsam" ist und Anwendungen ggf. blockiert die gestern noch OK waren aber Fehler passieren nun mal.

Ich hab ein kleines Powershell Script das einige Windows Features deaktivieren soll:

Disable-WindowsOptionalFeature -Path 'C:\Temp\Mount\' -FeatureName 'NetFx4-AdvSrvs'

Disable-WindowsOptionalFeature -Path 'C:\Temp\Mount\' -FeatureName 'WCF-Services45'

Disable-WindowsOptionalFeature -Path 'C:\Temp\Mount\' -FeatureName 'WCF-TCP-PortSharing45'

Disable-WindowsOptionalFeature -Path 'C:\Temp\Mount\' -FeatureName 'MediaPlayback'

Disable-WindowsOptionalFeature -Path 'C:\Temp\Mount\' -FeatureName 'SmbDirect'

Disable-WindowsOptionalFeature -Path 'C:\Temp\Mount\' -FeatureName 'Printing-PrintToPDFServices-Features'

Disable-WindowsOptionalFeature -Path 'C:\Temp\Mount\' -FeatureName 'Printing-XPSServices-Features'

Disable-WindowsOptionalFeature -Path 'C:\Temp\Mount\' -FeatureName 'MSRDC-Infrastructure'

Disable-WindowsOptionalFeature -Path 'C:\Temp\Mount\' -FeatureName 'WorkFolders-Client'

Disable-WindowsOptionalFeature -Path 'C:\Temp\Mount\' -FeatureName 'Printing-Foundation-Features'

Disable-WindowsOptionalFeature -Path 'C:\Temp\Mount\' -FeatureName 'Printing-Foundation-InternetPrinting-Client'

Disable-WindowsOptionalFeature -Path 'C:\Temp\Mount\' -FeatureName 'MicrosoftWindowsPowerShellV2Root'

Disable-WindowsOptionalFeature -Path 'C:\Temp\Mount\' -FeatureName 'MicrosoftWindowsPowerShellV2'

Selbst das Wird vom Defender unter Windows 11 blockiert:

In D:\Tools\DisableWindowsFeatures.ps1:1 Zeichen:1

+ Disable-WindowsOptionalFeature -Path 'C:\Temp\Mount\' -FeatureName 'W …

+ ~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~ Das Skript enthält schädliche Daten und wurde von Ihrer Antivirensoftware blockiert. + CategoryInfo : ParserError: (:) [], ParseException + FullyQualifiedErrorId : ScriptContainedMaliciousContent

MfG Norman

Hallo, ich habe gerade ein kleines Skript geschrieben:

Remove-WindowsPackage -Path C:\Temp\Mount -PackageName Microsoft-OneCore-ApplicationModel-Sync-Desktop-FOD-Package~31bf3856ad364e35~amd64~~10.0.19041.746

Remove-WindowsPackage -Path C:\Temp\Mount -PackageName Microsoft-OneCore-DirectX-Database-FOD-Package~31bf3856ad364e35~amd64~~10.0.19041.1

#Remove-WindowsPackage -Path C:\Temp\Mount -PackageName Microsoft-Windows-Client-LanguagePack-Package~31bf3856ad364e35~amd64~de-DE~10.0.19041.1266

#Remove-WindowsPackage -Path C:\Temp\Mount -PackageName Microsoft-Windows-FodMetadata-Package~31bf3856ad364e35~amd64~~10.0.19041.1

#Remove-WindowsPackage -Path C:\Temp\Mount -PackageName Microsoft-Windows-Foundation-Package~31bf3856ad364e35~amd64~~10.0.19041.1

Remove-WindowsPackage -Path C:\Temp\Mount -PackageName Microsoft-Windows-Hello-Face-Migration-Package~31bf3856ad364e35~amd64~~10.0.19041.1202

Remove-WindowsPackage -Path C:\Temp\Mount -PackageName Microsoft-Windows-Hello-Face-Package~31bf3856ad364e35~amd64~~10.0.19041.1202

Remove-WindowsPackage -Path C:\Temp\Mount -PackageName Microsoft-Windows-InternetExplorer-Optional-Package~31bf3856ad364e35~amd64~~11.0.19041.1202

#Remove-WindowsPackage -Path C:\Temp\Mount -PackageName Microsoft-Windows-LanguageFeatures-Basic-de-de-Package~31bf3856ad364e35~amd64~~10.0.19041.1

Remove-WindowsPackage -Path C:\Temp\Mount -PackageName Microsoft-Windows-LanguageFeatures-Handwriting-de-de-Package~31bf3856ad364e35~amd64~~10.0.19041.1

Remove-WindowsPackage -Path C:\Temp\Mount -PackageName Microsoft-Windows-LanguageFeatures-OCR-de-de-Package~31bf3856ad364e35~amd64~~10.0.19041.1

Remove-WindowsPackage -Path C:\Temp\Mount -PackageName Microsoft-Windows-LanguageFeatures-Speech-de-de-Package~31bf3856ad364e35~amd64~~10.0.19041.1

Remove-WindowsPackage -Path C:\Temp\Mount -PackageName Microsoft-Windows-LanguageFeatures-TextToSpeech-de-de-Package~31bf3856ad364e35~amd64~~10.0.19041.1

Remove-WindowsPackage -Path C:\Temp\Mount -PackageName Microsoft-Windows-MSPaint-FoD-Package~31bf3856ad364e35~amd64~~10.0.19041.746

#Remove-WindowsPackage -Path C:\Temp\Mount -PackageName Microsoft-Windows-Notepad-FoD-Package~31bf3856ad364e35~amd64~~10.0.19041.1081

Remove-WindowsPackage -Path C:\Temp\Mount -PackageName Microsoft-Windows-PowerShell-ISE-FOD-Package~31bf3856ad364e35~amd64~~10.0.19041.1

Remove-WindowsPackage -Path C:\Temp\Mount -PackageName Microsoft-Windows-Printing-WFS-FoD-Package~31bf3856ad364e35~amd64~~10.0.19041.906

Remove-WindowsPackage -Path C:\Temp\Mount -PackageName Microsoft-Windows-QuickAssist-Package~31bf3856ad364e35~amd64~~10.0.19041.1266

Remove-WindowsPackage -Path C:\Temp\Mount -PackageName Microsoft-Windows-StepsRecorder-Package~31bf3856ad364e35~amd64~~10.0.19041.746

Remove-WindowsPackage -Path C:\Temp\Mount -PackageName Microsoft-Windows-TabletPCMath-Package~31bf3856ad364e35~amd64~~10.0.19041.746

#Remove-WindowsPackage -Path C:\Temp\Mount -PackageName Microsoft-Windows-UserExperience-Desktop-Package~31bf3856ad364e35~amd64~~10.0.19041.1266

Remove-WindowsPackage -Path C:\Temp\Mount -PackageName Microsoft-Windows-WordPad-FoD-Package~31bf3856ad364e35~amd64~~10.0.19041.1202

Remove-WindowsPackage -Path C:\Temp\Mount -PackageName OpenSSH-Client-Package~31bf3856ad364e35~amd64~~10.0.19041.964

#Remove-WindowsPackage -Path C:\Temp\Mount -PackageName Package_for_DotNetRollup~31bf3856ad364e35~amd64~~10.0.4400.1

#Remove-WindowsPackage -Path C:\Temp\Mount -PackageName Package_for_KB5003791~31bf3856ad364e35~amd64~~19041.1237.1.3

#Remove-WindowsPackage -Path C:\Temp\Mount -PackageName Package_for_RollupFix~31bf3856ad364e35~amd64~~19041.1288.1.7

#Remove-WindowsPackage -Path C:\Temp\Mount -PackageName Package_for_ServicingStack~31bf3856ad364e35~amd64~~19041.1220.1.0

#Disable-WindowsOptionalFeature -Path C:\Temp\Mount -FeatureName Printing-PrintToPDFServices-Features

Disable-WindowsOptionalFeature -Path C:\Temp\Mount -FeatureName Printing-XPSServices-Features

Disable-WindowsOptionalFeature -Path C:\Temp\Mount -FeatureName WCF-Services45

Disable-WindowsOptionalFeature -Path C:\Temp\Mount -FeatureName WCF-TCP-PortSharing45

Disable-WindowsOptionalFeature -Path C:\Temp\Mount -FeatureName SmbDirect

#Disable-WindowsOptionalFeature -Path C:\Temp\Mount -FeatureName Windows-Defender-Default-Definitions

#Disable-WindowsOptionalFeature -Path C:\Temp\Mount -FeatureName SearchEngine-Client-Package

Disable-WindowsOptionalFeature -Path C:\Temp\Mount -FeatureName MSRDC-Infrastructure

Disable-WindowsOptionalFeature -Path C:\Temp\Mount -FeatureName WorkFolders-Client

Disable-WindowsOptionalFeature -Path C:\Temp\Mount -FeatureName Printing-Foundation-Features

Disable-WindowsOptionalFeature -Path C:\Temp\Mount -FeatureName Printing-Foundation-InternetPrinting-Client

Disable-WindowsOptionalFeature -Path C:\Temp\Mount -FeatureName MicrosoftWindowsPowerShellV2Root

Disable-WindowsOptionalFeature -Path C:\Temp\Mount -FeatureName MicrosoftWindowsPowerShellV2

Disable-WindowsOptionalFeature -Path C:\Temp\Mount -FeatureName NetFx4-AdvSrvs

Nix besonderes trotzdem meint der Defender gerade es handele sich um:

Trojan:Win32/PsDisableDefenderFeature.A