Auf die Universität Innsbruck wurde ein Cyberangriff verübt. Unbekannte konnten die Stammdaten von 23.000 Studierenden und Studierendinnen abziehen. Und in der Stadt Berlin gibt es nicht nur Bürgerämter, sondern auch eine nicht funktionierende IT. Die haben in Berlin eine veritable IT-Störung gehabt, die diese Bürgerämter am Mittwoch lahm gelegt hat. Halt der tägliche Wahnsinn mit der IT und deren Verfügbarkeit bzw. Sicherheit.

Auf die Universität Innsbruck wurde ein Cyberangriff verübt. Unbekannte konnten die Stammdaten von 23.000 Studierenden und Studierendinnen abziehen. Und in der Stadt Berlin gibt es nicht nur Bürgerämter, sondern auch eine nicht funktionierende IT. Die haben in Berlin eine veritable IT-Störung gehabt, die diese Bürgerämter am Mittwoch lahm gelegt hat. Halt der tägliche Wahnsinn mit der IT und deren Verfügbarkeit bzw. Sicherheit.

Cyberangriff auf die Universität Innsbruck

Auf die Universität der Universität Innsbruck (Österreich) wurde ein Cyberangriff verübt, wie ich in nachfolgendem Tweet und diesem Artikel des Standard mitbekommen habe.

Der Angriff muss bereits am Donnerstag, den 21. Dezember 2023 (also vor Weihnachten) stattgefunden haben – die Mitteilung der Universität Innsbruck erfolgte am Montag, den 25. Dezember 2023. Laut Universität wurden die persönlichen Daten von 23.000 Studierenden abgegriffen. Dazu gehören Namen, Geburtsdaten, Wohnsitz und E-Mail-Adressen. Die Polizei sei von der Universität eingeschaltet worden – aus ermittlungstaktischen Gründen können aber keine näheren Angaben gemacht werden, wer die Täter und deren Motive sind, meinen die Verantwortlichen.

Natürlich hat die Universität "die notwendigen Gegenmaßnahmen" ergriffen. "Es besteht kein Handlungsbedarf bei den betroffenen Studierenden", schreiben die Verantwortlichen, Studentinnen und Studenten sollten in der nächsten Zeit auf mögliche Phishingversuche achten und Verdachtsfälle melden, wird noch gewarnt. Im Januar 2023 gab es diese Meldung der Universität, die über einen erfolglosen Cyberangriff berichtet, und dazu aufforderte, Passwörter zu ändern.

IT-Ausfall bei Berlins Bürgerämtern

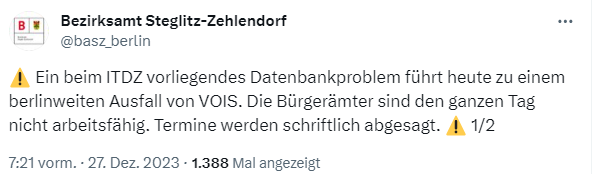

Ein Blog-Leser hat mich zudem über eine größere IT-Störung bei Berlins Bürgerämtern informiert (danke dafür). Am gestrigen Mittwoch, den 27. Dezember 2023 waren die Bürgerämter wegen der IT-Störung nur eingeschränkt arbeitsfähig, berichtet z.B. RBB24. Nachfolgender Tweet des Bezirksamts Steglitz-Zehlendorf hebt auf das Problem ab (siehe auch diesen Artikel).

Der Sprecher des IT-Dienstleistungszentrums Berlin (ITDZ), Olaf Reimann, hatte dem rbb die Panne zuvor bestätigt, heißt es. Allerdings war zunächst nur von Problemen im Bereich der Ummeldungen die Rede, neue Termine konnten keine gebucht werden, bereits vergebene Termine seien verfallen. Nur andere Angebote des Serviceportals "Berlin.de" sollten weiter genutzt werden können.

In einer weiteren Erklärung des Presseamts des Lands Berlin hieß es, dass das ITDZ (wohl die zentrale IT des Lands Berlin) am Wochenende eine technische Fehlfunktion in einer Datenbank festgestellt habe, die zu Problemen vor allem im Bereich des Meldewesens bei den Bürgerämtern führte. Daher mussten am Mittwoch alle entsprechenden Termine kurzfristig abgesagt werden. Die Behebung der Störung wurde mit Hochdruck angegangen. Am heutigen Donnerstag sollten die Bürgerämter wieder arbeitsfähig sein.

MVP: 2013 – 2016

MVP: 2013 – 2016

Studierendinnen … Sehr schön. :-)

Ich musste jetzt erst einmal "Binnen-I be gone" ausschalten, um das zu verstehen…

Aha, da weiß man gleich Wes Geistes Kind jemand ist, der sowas nutzt…

Offensichtlich jemand, der Texte einfach nur lesbar dargestellt bekommen möchte und der den Genus nicht mit dem Sexus verwechselt. Alles in allem also grundsätzlich kein dummer Mensch. hth.

eher jemand, der des Lebens nicht mächtig scheint und grundsätzlich mit seinem Leben überfordert ist. Aber das scheint bei Ihnen ja ähnlich zu sein, Ralph…

Kaum fährt fefe zum 37c3, schon geht in Berlin irgendwas nicht mehr…. scnr

Ich werde manchmal das Gefühl nicht los, dass VOIS doch deutlioch empfindlicher ist, als das sein müsste. Aber ich kann mich irren.

Gibt es denn nun eine Warnung, oder etwa nicht?

Warum wird erst beschwichtigt und dann doch gewarnt?

Zitat;

Natürlich hat die Universität "die notwendigen Gegenmaßnahmen" ergriffen. "Es besteht kein Handlungsbedarf bei den betroffenen Studierenden", schreiben die Verantwortlichen, Studentinnen und Studenten sollten in der nächsten Zeit auf mögliche Phishingversuche achten und Verdachtsfälle melden, wird noch gewarnt.

Eigenwort; Die Uni kann gar keine Gegenmaßnahmen getroffen haben, weil es dieses Phishing gab und Adressen abgegriffen wurden – sind ja nur Wohnadressen?

Es besteht kein Handlungsbedarf…

Also wenn meine Wohnadresse in die Hände von Kriminellen gelangt, würde ich alles tun, um wegzuziehen und mir einen Anwalt zur Rate ziehen; Stichwort, DSVGO.

Zitat; Studentinnen und Studenten sollten in der nächsten Zeit auf mögliche Phishingversuche achten und Verdachtsfälle melden, wird noch gewarnt

Die sollten lieber jetzt aufpassen, ob sich Fremde auf dem Komplex der Studierenden rumtreiben und dies der Polizei melden, denn die Kriminellen sind an die Wohnadressen und an persönliche Informationen gelangt.

Aber ist ja nicht so schlimm, irgendwelche Fremden haben ja nur "Deine" Meldeadresse, kein Grund zur Panik…

Und? Solange Du keine Auskunftssperre auf Deine Daten gelegt kriegst, kann man sich Deine Meldeadresse auch ganz legal beim Amt abholen. Das kann ich auch als "irgendein Fremder". Daraus abzuleiten, dass man jetzt den Studenten, deren Adressdaten man hat, irgendein Leid antun will oder dass Universitätsfremde Personen auf dem Gelände grundsätzlich eine Gefahr darstellen, ist aber doch sehr populistisch.

Natürlich stimme ich Dir zu, dass das hier ein DSGVO Verstoß erster Klasse ist. Die Verantwortlichen gehören ordentlich abgewatscht und jeder Geschädigte sollte sich durchaus beraten lassen, welche möglichen Konsequenzen aus den ergaunerten Daten entstehen können und welche (monetären) Rechte man gegenüber der Uni hat.

Warum wundern mich hier, die dummen Sätze nicht, die mit dem Thema nichts zutun haben?

Während mein Kommentar mit dem Hinweiß auf die DSVGO (deine Daten gehören abgesichert wenn du sie hinterläßt, alles andere kann eine Klage nach sich ziehen, völlig zurecht), sowie das Abgreifen von Adressdaten für mich als schwerwiegend empfunden wird, sogar rechtliche Schritte nach sich ziehen kann.

Denn Adressen landen oftmals im Darkweb und dort bei der Mafia, etc.

Es kann nicht sein, das sich jeder IT-ler sein eigenes Süppchen kocht und Systeme einrichtet wie er grad lustig ist, und dafür nicht mal zur Verantwortung gezogen wird.

Und deshalb läuft auch nichts in Deutschland, weil hier nichts einheitlich ist.

Und wenn was passiert, ziehen sich die Verantwortlichen aus der Verantwortung und beschwichtigen – es besteht kein Handlungsbedarf, sind ja nur Wohnadressen abgegriffen wurden – ja zum Glück nicht die eigenen.

Wären es die eigene hätte man den Staatsschutz angefordert und nach Krieg geschrien.

Zum Glück wurde nicht die Adresse vom IT-ler selbst oder gar vom Professor geleakt, das wäre natürlich schlimm und hätte sogar die Bild an die Newsfront gerufen…

Weil es nicht eure Adressen waren, die abgegriffen wurden – kann man sich natürlich lustig drüber machen, dumme Sprüche ziehen wie das WDR über Omas oder Böhmermann nennt Kinder Ratten, alles ganz lustig.

Was seit hier für IT-Experten, ihr seit Clowns?

Solang man selbst nichts betroffen ist, ist alles ganz lustig, da kann man Witze drüber machen, bis es einen selbst trifft.

Ist wie mit Krieg toll ist er, wenn er ganz weit weg ist, da kann man dumme Sprüche über Tote machen oder sie sogar entmenschlichen und als Insekten betiteln, sogar noch nach dem Tod – ist alles ganz lustig, sofern man nicht betroffen ist.

Was stimmt nur hier mit den Leuten nicht?

Ihr wollt IT-Experten sein?

Ihr seit keine Epxerten, sieht man ja an Deutschland, nicht mal sichere Systeme kriegt ihr hin das ein paar Metadaten geschützt sind- Labberköpfe seit ihr die keine Einheitlichen Systeme zustande kriegen, jeder Tippse sein eigenes Süppchen kocht.

Quality is a myth, und das sieht man hier und liest man hier sehr gut!

Lösungen finden oder rechtliche Hilfe leisten, immerhin wurden Adressdaten abgegriffen?

Nein, man will ja nicht verklagt werden, weil man so ein IT-Pfuscher ist.

Ne, lieber dumme Sprüche und leere Phrasen ohne Bezug zum Thema werden dann hier gepostet – passt richtig zur Politik, alles wollen reden, doch keiner hat Wissen oder Lösungen.

Wir sind dann auch für mich durch hier, mein Support endet dann hier auf der Seite.

Es gibt weitaus, wichtigeres Blogs für IT.

Wer sich dumme Sprüche lesen will, muss nur zu Youtube gehen, die sind da lustiger als hier.

Hier sind die Kommentare nicht lustig, sondern dumm und passen gar nicht zum Thema.

Hoffen wir mal eure Adressen werden geleakt, mal gucken wie ihr reagiert.

Das ist echt das letzte wie hier beschwichtigt wird, und das ist die Deutsche IT.

Statt Lösungen zu finden, wird es ins lächerliche gezogen, dumme Sprüche drüber gemacht.

Verklagt gehören die, weil die mit Daten umgehen wie Dreck und ihre IT-Systeme nur minimal pflegen, weshalb unberechtige Daten abgreifen können.

Jeden bedroht man mit der DSVGO auf Youtube, die auch nur ein bissel kritische Videos machen.

Und sowas wird dann ständig unter den Tisch gekehrt.

IT-ler gehören genauso abgestraft, wie jeder andere Arbeitsnehmer auch, der in seinem Beruf seiner Arbeit nicht nachgeht und diese vernachäßligt.

Ein Mechaniker kann bei einem LKW, auch nicht mal ein paar Radmuttern vergessen anzuschreiben.

Cyberangriffe sind ein Übel und ich stimme zu, dass eine einfache Antwort wie "Kann man halt nichts machen" definitiv zu kurz greift. Hier sei auf die NIS-2 verwiesen, welche in diesem Bereich durchaus neue Impulse bringt und auch die Geschäftsführer mit in die Verantwortung nimmt.

Eine weitere, seriöse Bewertung dieses konkreten Falls ist mir aber nicht möglich, da mir keine ausreichenden Informationen über den Sachverhalt vorliegen. Mal angenommen der Hack erfolgte über eine bekannte Sicherheitslücke, welche schon seit Wochen per Patch geschlossen wurde und die IT hätte es versäumt das Update einzuspielen, dann sollte die IT dafür auch zur Verantwortung gezogen werden.

Erfolgte der Angriff aber über einen Zero-Day und die IT hatte faktisch keine Chance diesen Angriff zu verhindern, dann kann man diese dafür auch nicht zur Verantwortung ziehen. Es wäre dann ehr eine Frage im Bereich "Haftung für Software", welche sich an den Hersteller des Produktes richtet. Ein Punkt, welcher meiner Meinung nach zu wenig zum Tragen kommt. Jeder Hersteller von Software sollte IT-Security als festen Bestandteil der Entwicklung mitdenken müssen und für Fehler auch haften. Jeder Maschinenbauer ist auch verantwortlich, dass sich mit seiner Maschine niemand umbringen kann.

Wenn man hier in den Diskussionen detaillierte Analysen und Handlungsempfehlungen zu Cyberangriffen erwartet, dann kann das auf Grund der Datenlage nicht funktionieren. Es sind häufig zu wenige Details bekannt um seriös eine Einschätzung vorzunehmen.

In deinem Beitrag steckt einiges gute drin, aber auch viel Quatsch. Ich mache das z.B. mal an diesem Satz fest:

"Und deshalb läuft auch nichts in Deutschland, weil hier nichts einheitlich ist."

Das ist Unsinn, denn Deutschland kommt im internationalen Vergleich noch ziemlich gut weg, auch wenn das relativ ist. Andere Länder sind viel schlimmer getroffen, auch z.B. die USA, oder nehmen wir mal die Ukraine als momentanes Extrembeispiel. Ich würde jetzt gerne einen Link posten, aber den Bookmark hab ich auf dem privaten PC nicht parat. Das ist eine Seite, wo stündlich die neuesten Hacks aus aller Welt gepostet und auch statistisch nach Ländern, Schädlingen, Hackergruppen usw. auseinanderklabüstert werden.

Das "nichts einheitlich" ist halte ich zu einem gewissen Grad sogar für nützlich, weil so die Angreifer ausgebremst werden, weil sie nicht überall nach Schema-F vorgehen können. Was aber "einheitlich" sein muss, ist dass die üblichen Sicherheitsstandards zur System- und Netzwerkhärtung eingehalten oder sogar übertroffen werden müssen, und da gebe ich dir recht, das ist nicht nur in Deutschland noch Luft nach Oben und es entsetzt mich immer wieder, welche Unternehmen, Kliniken, Behörden usw. so gehackt werden.

Ein wenig liegt es auch an Microsoft, das die Systeme nicht schon per Default gehärtet sind.

Es gibt über 1000 Registryeinträge, mit denen man ein Windows deutlich härten kann. Die meisten davon sollten von Microsoft per Default gesetzt sein.

Von möglichen 100% Härtung durch die Registryeinträge erreicht eine Windows Standardinstallation gerade einmal knapp 50%.

Und in vielen Unternehmen werden es auch kaum 70% sein.

Knapp 85% sind bei jedem Windows ohne Funktionseinschränkungen machbar.

Und wenn man besondere Funktionalitäten nicht braucht, sind auch über 95% machbar.

Bei den restlichen knapp 5% wird es i.d.R. zu Funktionseinschränkungen kommen.

In einer Standardinstallation ist beispielsweise SHA1 aktiviert, Logdateien zu klein definiert, Schlüssellängen zu kurz (kleiner 2048 bit), unnötige Protokolle aktiv (z.B. Peernetzwerk), unnötige Dienste aktiv (z.B. der Druckdienst auf Servern oder Biometriedienst auf Geräten, die gar keine Biometriehardware haben, etc.), Benutzer haben zu viele Rechte, etc. etc.

Und ja, du hast auch Recht damit, das "nichts einheitlich" von Vorteil sein kann.

Monokulturen vereinfachen zwar Vieles, aber sie machen das Gesamtsystem auch anfälliger.

Das sieht man schon z.B. in der Landwirtschaft und es ist in der IT nicht anders. Gibt es in der IT eine Monokultur und gibt es da eine Schwachstelle, wirkt sich die gleich auf die ganze Monokultur aus. Ist die IT aber von Diversität geprägt, so wirkt sich eine Schwachstelle nur auf einen kleinen Teil der IT-Systeme aus.

Aus Gründen der Sicherheit wäre also eine große Diversität bei den IT-Systemen wünschenswert, in Bezug auf die einfache Verwaltbarkeit dagegen möglichst eine Monokultur.

Man muß dazwischen eine gesunde Mischung finden anstatt die Systeme immer weiter zu vereinheitlichen.

NEIN!

Härtung ist dein Job, bzw. der deines Admins.

MS muss einen Standard halten, der ihr Ökosystem der schlecht programmierten Altlasten, natürlich auch viele Drittanbieter weiterhin die Funktionalität ermöglicht.

Deswegen gibt es seit vielen Jahren die Security Baseline. Sie ist aber hochgradig individuell von Kunde zu Kunden.

Du kannst nicht einfach SHA1 abschalten oder NTLM.

Microsoft ist kein Debian, das der Nerd von grundauf selbskompiliert

… um die Sache mal überspitzt darzustellen.

Microsoft muss abwägen zwischen Altlasten, Funktionalität und Sicherheit. Das Pendel geht immer mehr zur Funktionalität, da die Streitsummen in den USA keinen Spass machen, wenn jemand auf "Tuts nicht by Design" klagt.

Und dazu bestehen diverse "Dienste" auf "default aktiviert" von Dies und Das, da kannst Du sehr sehr sicher sein.

Nein, es ist genau umgekehrt!

Es hat per Default alles zugenagelt zu sein und es ist die Aufgabe des Admins, nur ausschließlich die Sachen zu aktivieren, die auch tatsächlich benötigt werden.

Und Microsoft hat ja auch damit angefangen.

Z.B. ist bei Windows 10 und 11 per Default SMBv1 abgeschaltet.

Und genauso ist mit anderen Sachen wie z.B. SHA1 zu verfahren.

Wenn man Dinge braucht, muß man sie eben anschalten oder nachinstallieren. Ist bei Windows Server ja auch so üblich.

Nur gehört das auch auf sicherheitsrelevante Geschichten erweitert.

Und es tut sich ja auch langsam etwas, das Altlasten per Default abgeschaltet werden und man sie explizit anschalten muß, wenn man die braucht.

Und nur das: Erst einmal alles zu und dann nur das aufmachen, was man tatsächlich braucht, ist der einzig richtige Weg.

Und auch für den Admin der schnellere Weg.

Man muß da evtl. nur 10-20 Sachen aufmachen anstatt 200 Sachen dicht zu machen.

Ich hätte nicht gedacht, dass das irgendwann einmal in vollem Umfang passieren könnte, aber:

Ich stimme Dir in allen Punkten zu.

Immer noch Nein. Du siehst es mit der Brille eines Admins mit Wissen.

Die Masse der MS Anwender hat überhaupt keine Ahnung, was eine Registry ist.

MS hat sich vor 30 Jahren ein Ökosystem erschaffen, das ohne Wissen betrieben werden kann.

MS stellt Produktivität/Funktionalität um jeden Preis an erster Stelle und nur die "ganz schlimmen Dinge" werden abgeschaltet.

.. aber: Mein Papa erwartet, das sein CeWe PhotoDruckbuch und sein IKEA Küchenplaner IMMER! funktioniert. (die Funktionieren … Produktnamen nur Beispielhaft für den bunten Zoo an Anwendungen …)

Microsoft wird von seiner Vergangenheit eingeholt, in der sie keine Regeln für Entwickler vorgegeben haben.

MS härtet seine Systeme auf dem niedrigsten gemeinsamen Nenner. Der Rest ist individuell zu konfigurieren, da MS nicht weiss, ob du noch WebDienste mit TLS 1.0 hast, oder eine Software, die zwar LDAP kann, aber nicht LDAP Signing usw.

Nochmal: Microsoft ist nicht Debian.

Wenn Access97 Datenbanken aus Sicherheitsgründen nicht mehr über das Netzwerk zu öffnen sind, dann ist da ein riesen Aufschrei in den Firmen.

In einer schönen Welt gebe ich dir Recht, aber MS muss ihrem Clientel Funktionalität bereitstellen.

Microsoft liefert direkt zu importierende Härtungsvorschläge für das OS (Client, Server, DC), Office und Browser.

https://www.microsoft.com/en-us/download/details.aspx?id=55319

Aber um mich zu wiederholen: MS kennt /dein/ System nicht. Sie kennen /deinen/ Wissenstand nicht und sie wissen nicht, ob du Amerikaner bist, der eine Klage wegen Nicht-Funktionalität und Produktionsausfall anstreben wird.

So übel ein derartiger Angriff und der Datenabgriff ist, wenn jemand Adressen sammeln und ins Darkweb stellen möchte, dann braucht er doch nur den Altpapiercontainer zu durchsuchen, hier wird er genug Material finden… Oder entfernst Du jedes Mal den Aufkleber oder Aufdruck der Sendung?

Außerdem bin ich mir ziemlich sicher, dass – trotz DSGVO (so heißt die Abkürzung übrigens) – meine und auch zigtausend andere Adressdaten über unbekannte Kanäle illegal ihren Weg finden. Ob zu den Spammern oder ins Darkweb, ich kann es sowieso nicht abstellen, auch nicht mit einem Star-Anwalt. Da können diejenigen, die meine Daten haben, noch so beschwichtigende "Datenschutzerklärungen" abgeben. Die einzige Möglichkeit, hier etwas zu regeln, heißt Datensparsamkeit.

Selbst eine gerichtliche Verurteilung bringt mir meine Daten aus dem Darkweb oder der Mafia nicht mehr zurück, denn Zeitmaschinen gibt es noch nicht…

Altpapiercontainer? Die meisten Leute stehen ja noch im Telefonbuch drin… Kannst du einmal im Jahr kostenlos in großen Geschäften einsammeln. Adressen ohne Ende!

Die bösen Jungs kommen nicht bei dir vorbei und schauen in den Mülleimer. Das ist ineffizient, ineffektiv, dafür aber kosten- und zeitintensiv.

Das Ransomeware Business ist hochgradig automatisiert und kostenminimiert.

Es sind keine gezielten Angriffe. Es ist schlicht Streumasse, irgendeiner wird erwischt.

"Oder entfernst Du jedes Mal den Aufkleber oder Aufdruck der Sendung?"

Nicht ernst gemeint, oder? Upscaling? Am Rechner sitzen und 23.000 Adressen in "nullkommanix" zu haben ist unbestreitbar wohl deutlich bequemer und effizienter, als in 23.000 Papiermüllcontainern zu wühlen und die Haus-Adressen auch noch mit der Hand einzutippen… Und Emailadressen stehen wohl noch weitaus seltener (=nie!) in der Papierpost! Selbst in einem Hochhaus werden nur mal wenige 100 Hausadressen auf einmal zusammenkommen, wenn überhaupt… Da lohnt es sich ja eher, alte Telefonbücher abzutippen… B-)

"Und Emailadressen stehen wohl noch weitaus seltener (=nie!) in der Papierpost!"

Du willst diesen Satz noch einmal überdenken. Er könnte vielleicht gerade so eben durch die Einschränkung "privaten" vor "Papierpost" noch eine Chance auf "zutreffend" in der Einstufung erlangen.

@1ST1, @Mark Heitbrink und @Anonymous:

Vielleicht habt Ihr schon bemerkt, dass die "Altpapiercontainer"-Bemerkung eventuell ironisch gemeint und auf das Datenbewusstsein der Masse bezogen sein könnte? Natürlich weiß ich wie sich die bösen Jungs verhalten und zu den Daten kommen. Seid Ihr wirklich so naiv und unterstellt mir dieses Unwissen?

Wichtiger war mir jedoch die Bemerkung über die DSGVO: Hier könnt Ihr Euch lang und breit darüber äußern!

Ich wünsche Euch trotzdem alle Gute für 2024.