Sicherheitsanbieter Check Point Research (CPR) hat die Aktivitäten der jüngst entdeckten Magnet Goblin Group untersucht. Dieser finanziell motivierte Bedrohungsakteur nutzt sogenannte "1-Day-Schwachstellen" – bekannte, aber offene Sicherheitslücken – bereits am ersten Tag nach Bekanntmachung aus, um öffentlich zugängliche Server und Edge-Geräte zu infiltrieren. CPR, die Threat Intelligence-Abteilung von Check Point® Software Technologies Ltd. hat die Cyber-Kriminellen bei der Nutzung eines breiten Arsenals von Malware beobachtet.

Sicherheitsanbieter Check Point Research (CPR) hat die Aktivitäten der jüngst entdeckten Magnet Goblin Group untersucht. Dieser finanziell motivierte Bedrohungsakteur nutzt sogenannte "1-Day-Schwachstellen" – bekannte, aber offene Sicherheitslücken – bereits am ersten Tag nach Bekanntmachung aus, um öffentlich zugängliche Server und Edge-Geräte zu infiltrieren. CPR, die Threat Intelligence-Abteilung von Check Point® Software Technologies Ltd. hat die Cyber-Kriminellen bei der Nutzung eines breiten Arsenals von Malware beobachtet.

USA im Visier

Wie die meisten Hacker-Gruppen verfolgt Magnet Goblin opportunistische Ziele, doch in diesem Fall haben die Nachforschungen von CPR ergeben, dass die USA am stärksten im Visier der Gruppe stehen. Bisher haben die Täter hauptsächlich Ziele aus den Bereichen der Medizin, Fertigung und Energie angegriffen. Sie setzen dabei ein ausgeklügeltes Set von Tools ein, darunter NerbianRAT, ein plattformübergreifender RAT (Remote Access Trojaner) gegen Windows und Linux, und WARPWIRE, ein Stealer für JavaScript-Anmeldedaten. Diese vielfältige Malware-Suite ermöglicht ein breites Spektrum an Cyber-Angriffen, von Datendiebstahl bis hin zu dauerhaftem Zugriff auf geknackte Netzwerke.

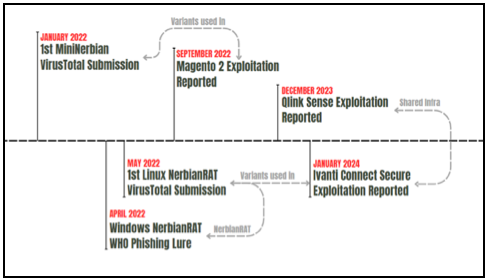

Abbildung: Bisherige Kampagnen der Magnet Goblin Group (Check Point Software Technologies Ltd.).

Die Magnet Goblin nutzt frisch bekannt gewordene Schwachstellen umgehend aus und zielt dabei insbesondere auf Plattformen wie Ivanti Connect Secure VPN, Magento, Qlik Sense und Apache ActiveMQ. Das schnelle Manövrieren der Gruppe, um Schwachstellen – teils innerhalb eines Tages nach ihrer Bekanntmachung – zu missbrauchen, bedeutet eine tiefgreifende Bedrohung für digitale Infrastrukturen weltweit.

Im Mittelpunkt der Strategie von Magnet Goblin stehen vor allem Edge-Geräte und öffentlich zugängliche Dienste. Auf diese Weise gelingt es ihnen, den Patches einen Schritt voraus zu sein und unbefugten Zugriff auf sensible Systeme zu erlangen. Die Malware-Suite von Magnet Goblin ist ebenso vielfältig wie gefährlich. NerbianRAT, ein plattformübergreifender Remote-Access-Trojaner (RAT), ermöglicht eine umfassende Kontrolle über Systeme, während MiniNerbian, eine kleinere Linux-Hintertür, einen heimlicheren Weg der Infiltration bietet. Darüber hinaus setzt die Gruppe Programme zur Fernüberwachung und Fernverwaltung ein, wie ScreenConnect und AnyDesk, was die Abwehr erschwert.

Das Auftauchen von Gruppen wie Magnet Goblin ist eine deutliche Erinnerung an das ständige Wettrüsten zwischen Hackern und IT-Sicherheitskräften. Das unterstreicht zudem den dringenden Bedarf an robusten Abwehrmaßnahmen. Unternehmen müssen der Patch-Verwaltung die Priorität einräumen, um Schwachstellen umgehend zu beheben, außerdem die Überwachung verbessern, um frühe Anzeichen eines Eindringens zu erkennen, und das Bewusstsein für IT-Sicherheit in ihren Teams fördern. Verteidigungsstrategien, einschließlich des Einsatzes fortschrittlicher Bedrohungserkennungssysteme und regelmäßiger Audits der Sicherheit, sind unerlässlich, um den neuen Taktiken von Bedrohungsakteuren zu begegnen. Weitere Informationen finden sich hier.

MVP: 2013 – 2016

MVP: 2013 – 2016