Im Schweizer Kanton Fribourg (Freiburg) sind wohl eine Reihe Webseiten von Schulen offline. Bestenfalls erhalten die Besucher beim Abruf der betreffenden URLs einen Fehlerhinweis und es heißt wohl offiziell, dass eine technische Wartung erfolgt. Dieser Zustand hält aber schon einige Tage an – und wenn meine Informationen stimmen, hat sich dort ein "Cybervorfall" ereignet, bei dem auch Daten abgeflossen sein könnten. Nachtrag: Eine Quelle teilte mit, dass er Antwort erhalten habe, es sei ein "technischer Fehler" für diesen Ausfall verantwortlich gewesen.

Im Schweizer Kanton Fribourg (Freiburg) sind wohl eine Reihe Webseiten von Schulen offline. Bestenfalls erhalten die Besucher beim Abruf der betreffenden URLs einen Fehlerhinweis und es heißt wohl offiziell, dass eine technische Wartung erfolgt. Dieser Zustand hält aber schon einige Tage an – und wenn meine Informationen stimmen, hat sich dort ein "Cybervorfall" ereignet, bei dem auch Daten abgeflossen sein könnten. Nachtrag: Eine Quelle teilte mit, dass er Antwort erhalten habe, es sei ein "technischer Fehler" für diesen Ausfall verantwortlich gewesen.

Freiburg (frz.: Fribourg) ist ein ländlicher Kanton im Westen der Schweiz und grenzt an Bern und den Neuenburgersee. Der Kanton, durch den die Saane fließt, ist für seine 2 Sprachen bekannt, im Westen spricht man Französisch, im Osten Deutsch. Die offizielle Eigenbezeichnung lautet: Etat de Fribourg / Staat Freiburg. Er gehört sowohl der frankophonen Romandie als auch der Deutschschweiz an. Etwa zwei Drittel der Bevölkerung sprechen Französisch und knapp ein Drittel Deutsch, womit Freiburg zusammen mit den Kantonen Bern, Wallis und Graubünden zu den offiziell mehrsprachigen Kantonen gehört. Der Hauptort ist die gleichnamige Stadt Freiburg.

Schul-Webseiten offline

Ein Blog-Leser hat mich darauf hingewiesen, dass ich mir mal diverse Schul-Webseiten in diesem Kanton ansehen möge. Ich habe mal folgende Webseiten versucht aufzurufen:

- os-plaffeien.ch

- dosf.ch

- ostafers.ch

- osduedingen.ch

- kgprim-stantoni.ch

Bei allen diesen Webseiten meldet der Browser "The website encountered an unexpected error. Please try again later." Nachfolgender Screenshot zeigt einen solchen Versuch, der mir von einem Leser zuging.

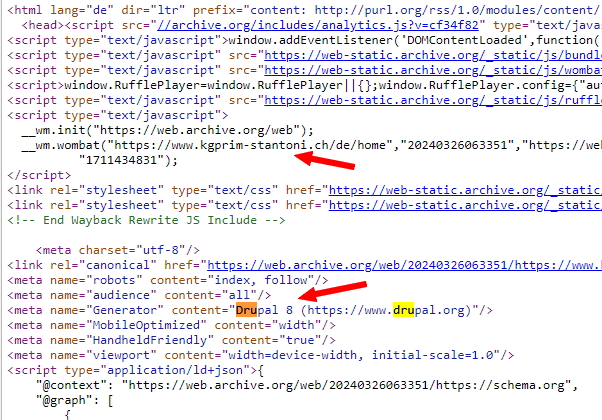

Mein Versuch, die Webseiten im Internetarchiv zu inspizieren, war nicht sehr erfolgreich – die meisten Schulseiten werden dort nicht erfasst. Bei einigen URLs gab es Schnappschüsse, aber ich habe auch in diesem Snapshots des Internetarchivs seit einigen Tagen einen Crawl-Error zurückgemeldet bekommen.

Drupal 8 im Einsatz?

Ein Blick in den Quellcode der im Internetarchiv aufgezeichneten (noch funktionierenden) Schnappschüsse zeigt, dass dort wohl – zumindest teilweise – Meta-Einträge zu Drupal (Version 8) auftreten, d.h. es kommt als Content Management System (CMS) Drupal zum Einsatz.

Aktuell ist meines Wissens nach Drupal 10. Schlage ich in der Wikipedia nach Drupal und der Version 8 nach, hat diese diese Version am 17. November 2021 die letzte kritisch eingestufte Sicherheitsaktualisierung auf 8.9.20 erhalten und der Drupal 8 Core hat das Ende des Supports (End of Life) erreicht. Und in 2022 wurden mehrere kritische Schwachstellen gemeldet, die erst in diversen Drupal 9-Versionen beseitigt wurden. Die Schulseiten waren also (möglicherweise) mit einer nicht mehr im Support befindlichen Drupal-Version online.

Gab es einen Cybervorfall?

Von meiner Quelle hieß es, dass seit mehr als zwei Tagen die Meldung über eine "offizielle Wartung" der betreffenden Schulseiten ausgegeben wurde. Kann schon mal passieren – aber es wäre dann gut, wenn auf den Schulseiten über Ostern ein kurzer Hinweis auf "Wartung" zu finden wäre. Allerdings gibt es den Verdacht, dass da mehr als eine "offizielle Wartung" passiert ist.

Mir wurde dann berichtet, dass dem Personal empfohlen werde, alle Kennwörter zu wechseln, was für mich sofort den Verdacht schürt, dass dort ein Hack oder Cyberangriff erfolgt ist. Aus einer Quelle kam die unbestätigte Information, dass Lehrpersonal die Informationen bekommen habe, dass bei einem Hack wohl Namen, Passwörter, Kreditkartendaten (was machen diese Daten an Schulen) und weitere persönliche Informationen in unbefugte Hände geraten seien. Lässt sich da was näheres zu sagen oder diese Information bestätigen bzw. widerlegen? Ich habe mal beim Kanton nachgefragt, aber bisher keine Rückmeldung bekommen.

Technischer Fehler als Ursache

Nachtrag: Ich hatte beim Kanton Freiburg nachgefragt. Von dort liegt mir nur der Hinweis vor, dass man die Anfrage "schnellstmöglich" beantworten wolle. Parallel dazu hatte ich gestern Phillip Anz von der Schweizer-Seite Inside IT per Mail kontaktiert und gebeten nachzufragen. Er schrieb mir dazu:

Ich habe eine Antwort vom Freiburger Bildungsdepartement (Direktion für Bildung und kulturelle Angelegenheiten) erhalten: Es handelte sich um eine Panne, die heute Morgen [2. April 2024] behoben wurde. Die Sites sind wieder online erreichbar.

Hier die aus dem Französischen übersetzte Antwort der Mediensprecherin:

"Auf Nachfrage bei unserem Fritic-Kompetenzzentrum wurde uns mitgeteilt, dass es sich um eine einfache Panne handelt, die eine Datenbank betrifft: kein Hacking und keine Verbindungsprobleme in den Schulen.

Die Panne trat am Freitag, dem 29. März, um 3.47 Uhr auf und wurde heute Morgen um 9.30 Uhr vom Team des Fritic Centers behoben. Sie betraf die Schulen, deren Webseiten vom Fritic Center gehostet werden."

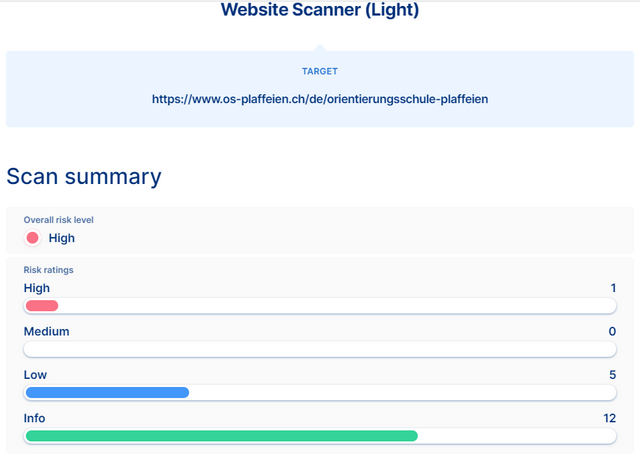

Damit ist die Sachlage erst einmal offiziell in Bezug auf "Cyberangriff" abgeräumt. Ich habe dann aber mal einen Sicherheits-Check für die Schulseite von Plaffeien mittels der Seite pentest-tools.com durchführen lassen. Denn ich war mir nicht sicher, ob die in obigem Quellcode-Auszug gezeigten Drupal 8-Meta-Einträge nicht veraltet seien. Das Ergebnis sieht irgendwie ernüchternd aus:

Es wird ein hohes Risiko gemeldet und in den Details des Security-Scanners werden mir einige Probleme mit Drupal 8 gemeldet.

- CVE-2020-13675: Drupal's JSON:API and REST/File modules allow file uploads through their HTTP APIs. The modules do not correctly run all file validation, which causes an access bypass vulnerability. An attacker might be able to upload files that bypass the file validation process implemented by modules on the site. CVSS 3.1: 7.5

- CVE-2017-6920: Drupal core 8 before versions 8.3.4 allows remote attackers to execute arbitrary code due to the PECL YAML parser not handling PHP objects safely during certain operations. CVSS 3.1: 7.5

- CVE-2018-7600: Drupal before 7.58, 8.x before 8.3.9, 8.4.x before 8.4.6, and 8.5.x before 8.5.1 allows remote attackers to execute arbitrary code because of an issue affecting multiple subsystems with default or common module configurations. VSS 3.1: 7.5

- CVE-2017-6925: In versions of Drupal 8 core prior to 8.3.7; There is a vulnerability in the entity access system that could allow unwanted access to view, create, update, or delete entities. This only affects entities that do not use or do not have UUIDs, and entities that have different access restrictions on different revisions of the same entity. VSS 3.1: 7.5

- CVE-2022-25273: Drupal core's form API has a vulnerability where certain contributed or custom modules' forms may be vulnerable to improper input validation. This could allow an attacker to inject disallowed values or overwrite data. Affected forms are uncommon, but in certain cases an attacker could alter critical or sensitive data. VSS 3.1: 7.5

Alle oben genannten CVEs beziehen sich auf Drupal 8. Auch bei weiteren der oben genannten Schulseiten-URLs erhalte ich die gleichen Hinweise auf Schwachstellen in Drupal 8. Tests mit dem Sucuri-Security-Scanner haben aber keinen Malware-Befall gemeldet – noch scheinen die Seiten also sauber zu sein. Aber die obigen Tests lassen mich dann doch etwas ratlos zurück. Entweder die Leute betreiben die Schulseiten wirklich auf einem veralteten Drupal 8. Oder die Sicherheitsscanner werden bei einer Prüfung fehlgeleitet und melden Risiken, wo keine sind. Aber auch mein Scan mit diesem Drupal-Scanner liefert Hinweise auf Drupal 8. Aufklärung könnten nur die Betreiber liefern.

MVP: 2013 – 2016

MVP: 2013 – 2016