[English]Blog-Leser Fabian D. ist Anfang April 2024 zufällig auf eine Privilege Escalation-Schwachstelle G Data Security-Client gestoßen und konnte bei gezielter Nachforschung dann noch eine Privilege Escalation-Schwachstelle im G Data Management Server nachweisen. Beide Schwachstelle wurden an G DATA gemeldet und sind mit der Version 15.8.333 im Dezember 2024 behoben worden.

[English]Blog-Leser Fabian D. ist Anfang April 2024 zufällig auf eine Privilege Escalation-Schwachstelle G Data Security-Client gestoßen und konnte bei gezielter Nachforschung dann noch eine Privilege Escalation-Schwachstelle im G Data Management Server nachweisen. Beide Schwachstelle wurden an G DATA gemeldet und sind mit der Version 15.8.333 im Dezember 2024 behoben worden.

Fabian hat mich gerade per Mail kontaktiert, und mich bezüglich kürzlich gefixter Schwachstellen in G DATA Business-Software informiert. Ich gehe davon aus, dass weitere Blog-Leser betroffen sind und ggf. nicht mitbekommen haben, dass es ein Sicherheitsupdate zum Beseitigen der Schwachstellen gibt.

Zufallsentdeckung von Schwachstellen

Der Blog-Leser schrieb mir, dass er im April 2024 durch Zufall auf eine triviale Privilege Escalation-Schwachstelle (EoP) in der Endpunktlösung "G Data Security Client" stieß. Die Sicherheitslösung kommt auf den Servern eines Dienstleisters zum Einsatz, der Teile des Rechenzentrums bereitstellt, in dem der Leser arbeitet.

Durch den Fund der Schwachstelle wurde die die Neugierde des Lesers geweckt, und er hat sich dann die zugehörige Verwaltungssoftware "G Data Management Server" ebenfalls vorgenommen. Auch dort fand der Leser eine Privilege Escalation-Schwachstelle (EoP), welche einem gewöhnlichen Benutzer über Archive mit relativen Pfadangeben das (Über)schreiben beliebiger Dateien als NT-Autorität\SYSTEM ermöglicht (Zip Slip).

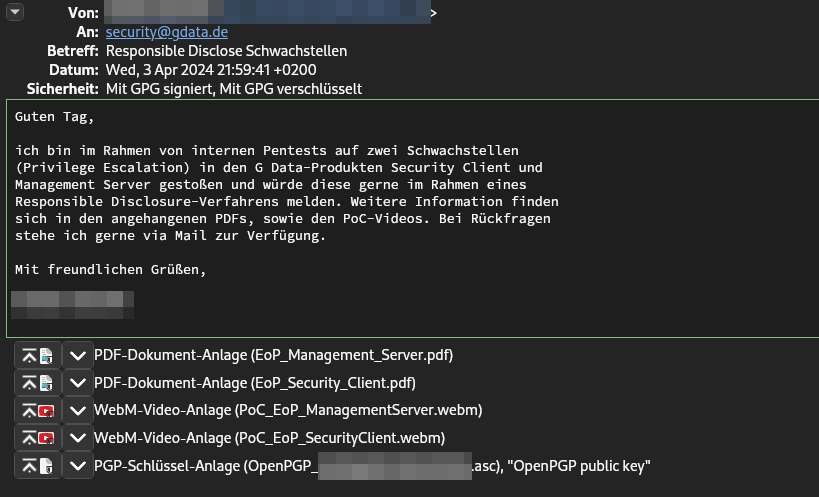

Der Blog-Leser hat dann beide Schwachstellen dokumentiert und an G DATA gemeldet (siehe obige Screenshot der Meldung). Positiv wird erwähnt, dass G DATA hierfür eine dedizierte Kontaktadresse mit Public Key zur Verfügung stellt.

G DATA schließt die Schwachstellen

Der Leser schrieb mir, dass nach längerer Wartezeit und mehreren Rückfragen beide Schwachstellen Anfang Dezember 2024 von G DATA mit Version 15.8.333 behoben wurden. Der Anbieter hat ein entsprechendes Update zur Verfügung gestellt (siehe folgendes Bild).

Unter der "Haube" ist eigentlich alles gut gelaufen. Problem ist allerdings, dass G DATA wohl kein Change-log zur Version 15.8.333 bereitstellt und damit die Fixes nicht erwähnt werden.

Fabian merkt dazu an, dass leider seitens G DATA eine Erwähnung der Fixes in den Changelogs oder anderweitige öffentliche Bereitstellung von Informationen (Blogpost o.Ä.) für Kunden fehlt. Kunden ist damit leider aktuell wenig geholfen und man muss darauf vertrauen, dass schon alle Betroffenen zeitnah Patches über den Management-Server freigeben, auch wenn diese scheinbar keine sicherheitsrelevanten Changes mitbringen.

Vielleicht ist der eine oder andere Blog-Leser von der Thematik betroffen und hat bisher nichts von diesem Sicherheits-Update mitbekommen. Fabian hat bei G DATA nachgefragt. Ihm wurde darauf lediglich mitgeteilt, dass man in Zukunft eigene Security Bulletins und die Registrierung als CVE Numbering Authority plane. Er selbst hat bei MITRE einen Hinweis auf die Schwachstellen eingereicht, wartet aber bereits seit 2 Monaten auf Rückantwort zwecks angefragten CVEs. An dieser Stelle mein Dank an den Leser für den Hinweis.

MVP: 2013 – 2016

MVP: 2013 – 2016

Bei G DATA fällt mir immer nur die damalige TV-Werbung "Bubu.exe" ein.

Sorgt auch heute noch für "Erheiterung" und zeigt das IT-Deutschland auch heute noch immer so ist…

So wie das hier geschildert wird, hält G DATA den Deckel drauf so das eben nichts bekannt wird, eben auch nicht nach Update. Jetzt darf man sich natürlich fragen warum.

Eine Vermutung wäre bestimmt die kommende Produkthaftungspflicht, u.a. für Software. Wenn G DATA keine Informationen preis gibt und nicht wo anders darüber groß berichtet wird, dann wird sich G DATA ja wohl kaum hinstellen und sagen, ja hier das ist ein "Sicherheitsrisiko" und so weiter.

Muss man ja grundsätzlich nur mal bei Heise, Golem oder mal Google News nach G DATA suchen. Da findet man ja gar nichts, was sich mit Fehlern in deren Software befasst. Und das da keine Fehler drin sind, ist ja wohl reine Utopie.

Schönen letzten Tag des Jahres 2024 noch.

Da merkt man bei GDATA wird Sicherheit groß geschrieben. Wenn man von April 2024 bis Dezember 2024 braucht um eine Sicherheitssoftware zu patchen ist das bedenklich. Und dann wundert man sich warum immer mehr Skepsis ansammelt wenn Antivirensoftware sich zwar tief ins System einklinkt aber dann selbst offen Schwachstellen hat. Das hat was von mit den Händen aufbauen und mit dem "A…" einreißen.

Danke für den Hinweis.

Es wird Zeit, dass die Kollegen dort auch mit CVEs arbeiten. Trotzdem hat es einen faden Beigeschmack, dass das Fixen der Schachstellen so lange dauert.

Da fällt mir der Satz auf dem Splashscreen der Management-Konsole auf:

"Trust in German Sicherheit"… tolles Denglisch…

Ich mag GDATA auch schon länger nicht mehr. Vor allem im Changelog ist kein Hauch einer Info dazu, weswegen wir die Version noch nicht ausgerollt hatten (andere Projekte höhere Prio) und jetzt geht das "rudern" los…

Link wo das Changelog normalerweise steht, hier fehlt links mal wieder der Unterpunkt für die aktuelle Version:

https://www.gdata.de/help/de/business/InstallationUpdateUninstallation/Changelog/Changelog_index/

Link zum Changelog:

https://www.gdata.de/help/de/business/InstallationUpdateUninstallation/Changelog/Changelog15_8/

Changelog:

hangelog 15.8

Allgemeine Änderungen

Interne Anpassungen zur Verbesserung der Stabilität und Optimierung der Leistung.

Verbesserungen

Der Status aller Funktionen wird nun nach einer Aktualisierung korrekt im Dashboard angezeigt.

Es werden jetzt im G DATA Administrator immer alle vorhandenen Installationspakete angezeigt, unabhängig von der Verwendung bestimmter Sonderzeichen im Paketnamen.

Es wurde ein seltenes Problem behoben, bei dem das G DATA Mobile Device Management im G DATA Administrator nicht korrekt angezeigt werden konnte.

Windows

Berichte aus dem Outlook-Plugin werden nun für SIEM bereitgestellt.

Linux

Berichte von Linux-Clients stehen nun für SIEM zur Verfügung.