Gibt es momentan Probleme mit der Anmeldung an Microsoft 365-Konten? Ein Blog-Leser hat mich über Probleme beim Login informiert (trifft einzelne Nutzer). Bei ihm wird ein Zertifikatsfehler ausgelöst. Vorige Woche hat Hornet Security zum 28. März 2025 einen Zertifikatsfehler bei bestimmten Funktionen ausgelöst. Und ein Leser informierte mich kürzlich, dass Sophos MDR chip.de bemängelt. Ich fasse mal einige Informationen zu einem Beitrag zusammen.

Gibt es momentan Probleme mit der Anmeldung an Microsoft 365-Konten? Ein Blog-Leser hat mich über Probleme beim Login informiert (trifft einzelne Nutzer). Bei ihm wird ein Zertifikatsfehler ausgelöst. Vorige Woche hat Hornet Security zum 28. März 2025 einen Zertifikatsfehler bei bestimmten Funktionen ausgelöst. Und ein Leser informierte mich kürzlich, dass Sophos MDR chip.de bemängelt. Ich fasse mal einige Informationen zu einem Beitrag zusammen.

Zertifikatsfehler bei bei Microsoft 365-Anmeldung

Blog-Leser Mario hat mir heute früh per E-Mail seine Erfahrungen mit der Microsoft 365-Anmeldung berichtet. Er schrieb, dass es "heute" (31. März 2025) nicht möglich sei, sich an einem Microsoft 365 Tennant anzumelden. Nach Eingabe des Benutzernamens erscheint folgender Hinweis.

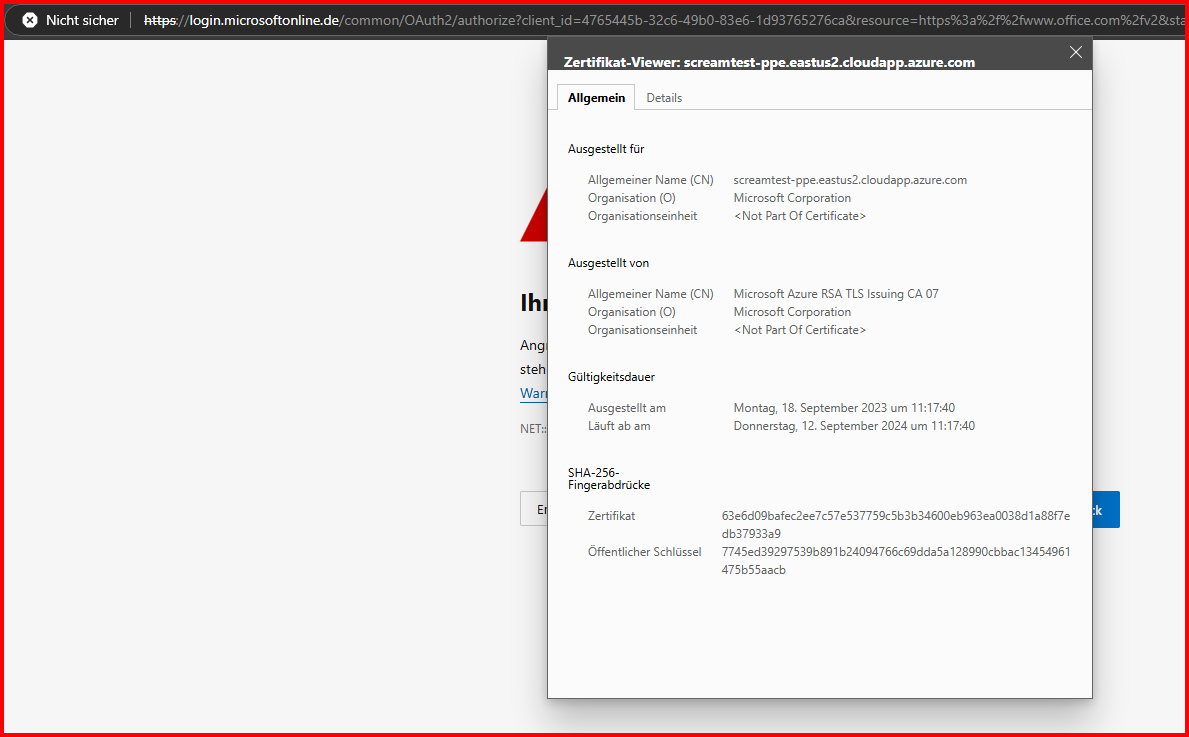

Nach kurzer Wartezeit erscheint eine SSL-Fehlermeldung im Browser und man wird auf die allgemeine Microsoft Startseite geleitet, merkt der Leser an. Nachfolgend die betreffende SSL-Fehlermeldung.

Es ist ein Zertifikat, ausgestellt für Microsoft Azure RSA TLS Issuing CA 07. Scheinbar sind aber nicht alle Microsoft 365-Benutzer betroffen, schreibt der Leser, der als IT-Dienstleister tätig ist. Er hat festgestellt, dass die MS 365-Anmeldung bei anderen Kunden problemlos funktioniert.

Auf die Schnelle habe ich keine Meldungen im Internet zum heutigen Datum gefunden. Es gibt ältere Problemmeldungen wie diesen MS Answers-Forenbeitrag von Sommer 2024, allerdings ohne weitere Rückmeldung. Auch dieser MS Answers Forenbeitrag stellt auf SSL-Probleme ab. Sind aber etwas andere Fehlermeldungen als oben beschrieben. Frage an die Leserschaft: Gibt es weitere Betroffene und ist da was im Busch?

Ergänzung: Der Leser berichtete in einer dritten Mail, dass die Anmeldung seit ca. 10:00 Uhr auf einmal wieder funktioniert. Es waren einige Anmeldeversuche notwendig, aber dann hat es geklappt.

Interessant ist folgende Beobachtung des Lesers: Die zugewiesenen Lizenzen aus diesem Tennant waren alle nicht mehr zugewiesen! Dieser Umstand brachte den Leser zu einem Support Fall, den ein Kunde beim Leser "heute früh" gemeldet hatte. Beim Kunden waren keine Zugriffe mehr über Outlook und mobile Geräte auf die E-Mail-Konten möglich.

Der Leser vermutet einen eventuellen Zusammenhang zum folgenden Kommentar von Florian. Diese Domain und dieser Kunde hatte in den Zeiten der "Deutschen" Microsoft Cloud über die Telekom einen Zugang zu diesem System. Eigentlich war dieses System ja nicht mit der US Cloud verbunden. Alles recht seltsam.

Hornet Security Zertifikatsfehler 27./28.3.2025

Vorigen Freitag, den 28. März 2025, hat es bei Nutzern von Hornet Security ebenfalls einen Zertifikatsfehler gegeben, der in speziellen Konfigurationen auftrat. Ich bin zum Wochenende bei administrator.de auf den Beitrag Hornetsecurity: Fehler am 28.03.2025 – Zertifikatsablauf gestoßen.

Nutzer, die Secure-Links in Advanced Thread Protection (ATP) von Hornet Security nutzen, gab es wohl Probleme. Dieses Feature ändert Links in Mails und leitet diese zur Prüfung über die Hornet Security Cloud-Systeme. Dort war zum 27. März 2025 23:59 Uhr ein Zertifikat abgelaufen. Am 28. März 2025 stellten Nutzer, bei denen das Feature aktiviert war, fest, dass das Mail-Sicherheitssystem nicht funktionierte. Im Browser wurde mitgeteilt, dass alles unsicher sei (da das Zertifikat ungültig war).

Der Betroffene schrieb: "Und da HSTS auf der Verbindung aktiviert ist, war auch keine Umgehung und damit keinerlei Aufruf möglich." Hornet Security hat das Ganze aber wohl schnell bemerkt und das Zertifikat erneuert, es sollte also am heutigen Montag, den 31. März 2025, keinen Probleme mehr geben.

Sophos MDR bemängelt chip.de-Installer

Ergänzung: Und ein Leser informierte mich kürzlich, dass Sophos MDR seit "kurzem" den Installer von chip.de bemängelt. Dieser Installer ist ja seit Jahren als unerwünschte Software (PUP) bekannt. Mario schrieb zum 21. März 2025 aber, dass vom Sophos MDR die Installation des "Chip installers" seit einigen Tagen bemängelt werde und die Software MDR Cases erstellt. Hier die Detection:

Detection Details Summary Access to login information in memory was prevented. Details The Sophos Endpoint terminated the running program as it attempted to access a memory region in the LSASS process, which stores sensitive login credentials. Implications The offending process was terminated to mitigate security risks, but the source of the access needs further investigation. Actions Further investigation of the process trace and whether other programs interacted with the offending process is necessary to determine the source and stop potential malware infections. Examples Info stealers or dual-use system tools with privileged access can be used to read or write arbitrary memory regions within the Local Security Authority Subsystem Service (LSASS). The CredGuard mitigation is a protective barrier at the kernel level, preventing unknown programs from directly accessing the security sensitive memory regions of LSASS. This helps to minimize the risk of credential theft by proactively blocking attempts by attackers to steal sensitive login information. Detection ID WIN-PROT-HMPA-MALWARE-CREDGUARD Severity High Time Mar 21, 2025, 7:51:39 AM Device Type computer Hostname xyz Detection IP 192.168.16.113 Process Name reg.exe Process Path C:\Windows\System32\reg.exe Process Command Line "C:\WINDOWS\system32\reg.exe" export hklm "C:\Users\xxxx\AppData\Roaming\Bit Guardian\Win Riser\Backups\wgbackup_21032025_075004.bin_lmtmp" Parent Process Path C:\Program Files\Win Riser\winrgr.exe Parent SPID 17144:133870130634533583 Signer Info Microsoft Windows Sophos Process ID 11848:133870134047576691 SHA 256 321590e79c53aa24b197f08a21a0329e5ab9f212b2bd748af09a7be6f838f585 Username BST PID / PPID 11848 File Path C:\Windows\System32\reg.exe

MVP: 2013 – 2016

MVP: 2013 – 2016

Kein Zertifikatsfehler hier aber dafür zig Anmeldeversuche nötig um ins Admincenter zu kommen.

Laut Screenshot ist schon seit September 2024 abgelaufen.

Was aber stutzig macht ist wieso nen Cert für US server plötzlich auf DE Servern auftaucht.

Vielleicht werden manche Kunden über bestimmte Server geleitet, um Zugriffe zu vereinfachen?

Keine Probleme bei uns, wobei wir "WestEurope" sind.

Im Screenshot ist "EastUS2"(https://learn.microsoft.com/en-us/dotnet/api/microsoft.azure.documents.locationnames.eastus2) zu sehen.

Scream Test (bspw.): https://www.microsoft.com/insidetrack/blog/microsoft-uses-a-scream-test-to-silence-its-unused-servers/

Das der Endkunde hier etwas von mitbekommt, ist wohl aber dennoch falsch. ;)

Wenn man denn schon unbedingt den Kram bei chip.de runterladen muss, dann klickt doch wenigstens auf den Downloadlink "Manuelle Installation", da bekommt man nämlich PUA-frei (also ohne den Chip-Installer) die Original-Datei, wie man sie auch auf der Webseite des Herstellers / Programmentwicklers runter laden würde.

Der Chipinstaller spült einem so einen Dreck auf die Platte, das will man nicht. Daher gut, dass Sophos hier das Schlimmste verhindert.

TrendMicro blockiert schon länger den Chip-Installer …

Also den Chip Installer blockiert Sophos schon seit Jahren und meiner Meinung nach auch zurecht.

Bezüglich Hornet-Security ergab sich bei uns ein etwas anderes Bild: Bei einigen Benutzern kam die Warnung vor einem abgelaufenen Zertifikat, bei anderen nicht. Bei denen ohne Warnung war ein neues Zertifikat vorhanden, welches ab 26.03.2025 gültig war. Offenbar war das neue Zertifikat nicht auf alle Server der Serverfarm ausgerollt und je nachdem, auf welchen der Loadbalancer von Hornet einen geschickt hat, bekam man eine Zertifikatswarnung oder nicht.

Trotzdem unschön das ganze und was mich dabei irritiert hat, war die Gültigkeit des neuen Zertifikats ab 26.03.2025, während das alte zum 28.03.2025 00:59 Uhr (Zeitzone?!) ablief. Die hätten vermutlich keine Probleme gehabt, hätten sie das Zertifikat nicht erst so kurzfristig erneuert.

Chip Installer sollte immer gesperrt sein. Wer nicht in der Lage ist von der herstellerseite eine Dowload zu vollziehen …

Es ist schon sehr peinlich für ein Computer-Magazin so etwas überhaupt anzubieten.

Ich denke, da ist nix peinlich, da geht es schlicht um Geld, um das Angebot bereitzustellen. Ist halt PUP aber nichts wirklich maliziöses, was mit dem Installer kommt. Wie bereits erwähnt, kann der geneigte Nutzer diesen Chip-Installer umgehen – und ich meide deren Seite grundsätzlich. Aber ich gestehe, ich lade mir auch nur noch extrem wenig Software aus dem Internet – Linux hat seine Repositories zum Beziehen, und unter Windows 10 2019 IoT Enterprise LTSC habe ich seit Jahren eigentlich alles, was ich zum Bloggen, für die täglichen Aufgaben und für die Steuer brauche.