[English]Mir ist gerade ein Hinweis untergekommen, dass es bei RDP-Verbindungen ein Problem mit TLS 1.3 unter Windows gebe. Das Problem tritt wohl mit Windows Server 2022 auf, wo plötzlich eine TLS 1.2-Verbindung mit RDP-Clients ausgehandelt wird, obwohl TLS 1.3 vorgegeben ist. Hier einige Informationen zu diesem Sachverhalt.

[English]Mir ist gerade ein Hinweis untergekommen, dass es bei RDP-Verbindungen ein Problem mit TLS 1.3 unter Windows gebe. Das Problem tritt wohl mit Windows Server 2022 auf, wo plötzlich eine TLS 1.2-Verbindung mit RDP-Clients ausgehandelt wird, obwohl TLS 1.3 vorgegeben ist. Hier einige Informationen zu diesem Sachverhalt.

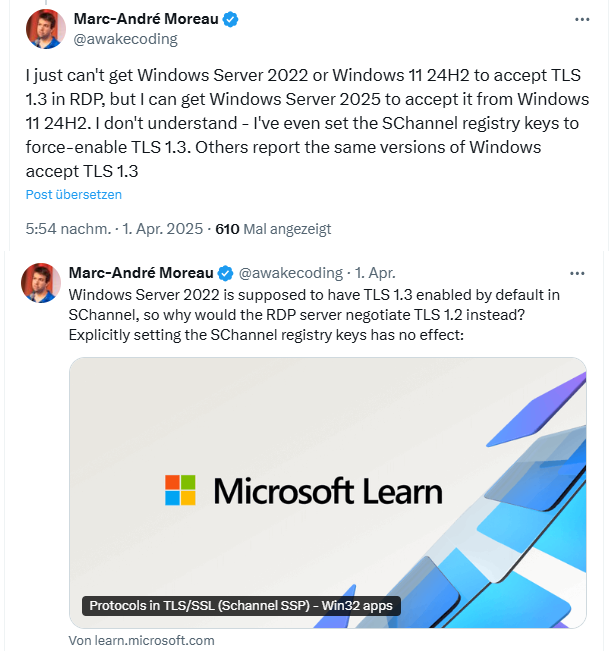

Ich hatte hier im Blog ja mehrfach über Probleme mit RDP-Verbindungen unter Windows 11 24H2 berichtet (siehe Links am Artikelende). Nun ist mir einer Reihe von Tweets (siehe nachfolgende Tweet) von Marc-André Moreau (RDP-Experte) untergekommen. Zum 1. April 2024 fragt er, was mit TLS 1.3 in RDP los sei und äußert, dass er das Gefühl habe, dass Microsoft RDP in letzter Zeit noch mehr als früher kaputt gemacht habe.

Unterschiedliches Verhalten bei RDP und TLS 1.3

Marc-André Moreau schreibt, dass es in verschiedenen Umgebungen ein sehr inkonsistentes Verhalten gebe, wenn TLS 1.3 verwendet wird. Verschiedene TLS-Client-Stacks, die TLS 1.3 anbieten, würden vom RDP-Server sofort abgelehnt werden. Es schaffe es nicht einmal, seine RDP-Server dazu zu bringen, TLS 1.3 bei RDP-Verbindungen zu akzeptieren.

Getestete RDP-Verbindungen mit TLS 1.3

Er hat RDP-Verbindungen mit Windows 11 24H2 als Client und diversen Windows Server-Versionen getestet.

- Er kann Windows Server 2022 oder Windows 11 24H2 nicht dazu bringen, TLS 1.3 in RDP-Verbindungen zu akzeptieren.

- Er schafft es aber, Windows Server 2025 dazu bringen, RDP-Verbindungen von Windows 11 24H2 zu akzeptieren.

Er schreibt, dass er sogar die SChannel-Registrierungsschlüssel so eingestellt habe, dass TLS 1.3 zwangsweise aktiviert wird.

Windows Server 2022 sollte standardmäßig TLS 1.3 in SChannel aktiviert haben (siehe Protocols in TLS/SSL (Schannel SSP)). Er fragt, warum ein RDP-Server unter Windows Server 2022 stattdessen TLS 1.2 aushandeln sollte? Das explizite Setzen der SChannel-Registrierungsschlüssel hat keine Auswirkungen, schreibt er.

Bericht über TLS 1.3 RDP-Problem in einem Forum

Zum 7. April 2025 schreibt Marc-André Moreau, dass er auf einen weiteren Bericht eines Benutzers über TLS 1.3-Probleme mit RDP gestoßen sei. Jemand hat im devolutions.net-Forum den Beitrag Windows 11 RDP TLS 1.3 Cipher suite not found when connecting via gateway mit seinen Erkenntnisse veröffentlicht.

Beim Versuch, eine Verbindung zu einem Windows 11 (24H2)-Rechner über das, auf einem Windows-Server 2022 installierte, Devolutions-Gateway (2025.1.4) herzustellen, schlägt die Verbindung fehl.

Die Protokolldatei des Gateways meldet "An existing connection was forcibly closed by the remote host. (os error 10054)", und das Ereignisprotokoll auf dem Windows 11-Cliet meldet "An TLS 1.3 connection request was received from a remote client application, but none of the cipher suites supported by the client application are supported by the server. The TLS connection request has failed. The SSPI client process is svchost[TermService] (PID: 1400)".

Sprich, der Remote-Client empfing eine TLS 1.3-Verbindungsanfrage. Aber keine der von der Client-Anwendung unterstützten Cipher Suites wird vom Server unterstützt. Die TLS-Verbindungsanforderung schlägt fehl. Es werde keine kompatible Cipher Suites gefunden.

Eine Untersuchung mit Wireshark ergibt aber, dass die angeforderten Cipher Suites funktionieren. Das lässt den Schluss zu, dass TLS 1.3 in SChannel unter Windows nicht zu funktionieren scheint.

Der Betroffene fragt sich, ob es eine TLS 1.3-Cipher-Suite gibt, die von Windows 11 24H2 RDP benötigt wird, die derzeit aber von der Gateway-Software nicht unterstützt wird. Nachdem er TLS 1.3 auf dem Windows 11 24H2-Client deaktiviert hat, konnte eine RDP-Verbindung über das auf Windows Server 2022 installierte Gateway herstellen.

Das könnte die Erklärung für die in nachfolgenden Blog-Beiträgen bereits angesprochenen Probleme mit RDP-Verbindungen sein.

Ähnliche Artikel:

Weiterhin RDP-Probleme unter Windows 11 (Feb. 2025)?

Windows 11: März 2025-Updates verursachen Probleme mit RDP-Verbindungen

Windows RDP-Probleme durch Januar 2025-Update von Microsoft bestätigt

MVP: 2013 – 2016

MVP: 2013 – 2016

1. + 2. Fall:

Könnte ein fehlendes (ggf. manuell zu installierendes) Update für Server 2022 sein oder eine Fehl-/Altkonfiguration. Wurden in den letzten Monaten nicht irgendwelche "Elliptic Curves" aus Sicherheitsgründen automatisch deaktiviert?

2. Fall (Gateway Kram)

Ich habe wirklich sehr wenig Ahnung von dem Thema und es ist auch schon recht lange her, dass ich (grundlegend) damit zu tun hatte und ich kann auch nicht beurteilten ob das zusammenhängen könnte, aber war TLS 1.3, zumindest in der ersten Version (ohne Erweiterung?), nicht so definiert, dass Verbindungen nur direkt mit dem verwendeten Server funktionieren? Also sowas wie "ein Proxyserver bricht die Verbindung mit seinem eigenen, auf dem Client installierten, Zertifikat auf (wg. Prüfung/Schutz vor Schadsoftware usw.) und baut dann seine eigene Verbindung zu dem Remote Server auf, die dann an den Client weitergegeben wird" sollte damit grundsätzlich nicht gehen.

Falls das Gateway so ähnlich funktioniert wäre das vielleicht eine Erkärung!? Dann könnte auch ein automatisches (ggf. konfigurierbares) Downgrade auf TLS <1.3 sinnvoll sein.

Edit: Fehlerverhalten wäre natürlich auch möglich…