Immer häufiger werden IoT-Geräte wie Router etc. durch Malware infiziert und in ein Botnetz integriert. Die Frage ist, wie man als Anwender auf einfache Art prüfen kann, ob das eigene Netzwerk Teil eines Botnetzes ist. Sicherheitsanbieter GreyNoise hat für diese Zwecke einen IP-Checker online gestellt, der schnell Auskunft geben kann.

Immer häufiger werden IoT-Geräte wie Router etc. durch Malware infiziert und in ein Botnetz integriert. Die Frage ist, wie man als Anwender auf einfache Art prüfen kann, ob das eigene Netzwerk Teil eines Botnetzes ist. Sicherheitsanbieter GreyNoise hat für diese Zwecke einen IP-Checker online gestellt, der schnell Auskunft geben kann.

Bleeping Computer hat die Tage in diesem Beitrag auf das Thema hingewiesen. Sicherheitsanbieter GreyNoise hat das Ganze im Beitrag Your IP Address Might Be Someone Else's Problem (And Here's How to Find Out) aufgegriffen.

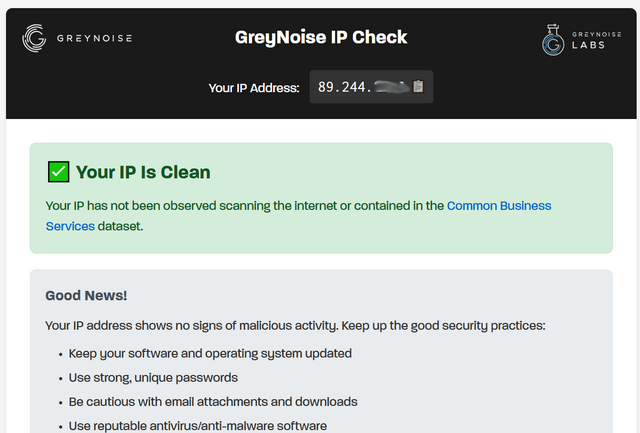

Die Prüfung ist trivial: Einfach die Webseite GreyNoise IP Check aufrufen. Die Seite ermittelt die eigene IP-Adresse des Besuchers und schaut nach, ob die IP-Adresse irgendwie in Verbindung mit einem Botnetz steht. Das Ergebnis wird im Browser direkt angezeigt (siehe obiges Bild). Das beste Ergebnis ist "Your IP Address is clean" – die IP-Adresse wurde nicht beim Scannen des Internets beobachtet und gehört zu keiner bekannten Botnet-Service-Infrastruktur.

MVP: 2013 – 2016

MVP: 2013 – 2016

Passt. Meine IP ist sauber. ;)

Ok der prüft also die öffentliche Adresse ob die in nem Botnetz ist… und was bringt das? Wir haben in D keine feste IP vom Provider. (zumindest die meisten, kaum einer hat ne T1, privat schon gar nicht) Gut die wechselt nicht unbedingt alle 24h wie zu ISDN Zeiten, ist dennoch aber keine feste IP. Merkst du auch ganz einfach wenn du nen öffentlichen Server betreiben möchtest ohne einen DynDNS Dienst… funzt nicht.

Fand gerade ein Wechsel statt und ich prüfe, sagt das Null aus, sowohl bei positiven Befund wie auch bei negativen Befund.

Willst du wissen ob du in nem Botnetz hängst muss du deinen ein-/ausgehenden Verkehr prüfen, nicht stumpf irgendeine IP. Das wiederum kann Otto Dumpfbacke nicht. Der kann das mit Müh und Not vielleicht noch mitloggen wenn er sich nen Youtube-Tutorial dazu angeschaut hat, aber die Ergebnisse sicher nicht korrekt interpretieren.

Ist die Frage wie das Ergebnis bei einem Befund aussieht. Stehen dort Datum und Zeitangaben der Erkennung, dann kann man das durchaus mit den Logs im Router in Verbindung bringen.

Bei mir aktuell verbunden seit 21.11.2025, 23:40 Uhr. Damit war die IP die letzten Tage fix.

Problematisch sind ehr Anschlüsse, welche über CGN laufen. Dann sieht die Seite zwar eine IP, aber da hängen dann diverse Haushalte hinter. Kommt dann ein Befund heraus, dann wird es kompliziert.

Bei Kabelanschluss bleibt die IP-Adresse meist über Monate hinweg die gleiche. Wenn man eine neue IP-Adresse will muss man das Modem mehrere Stunden ausschalten.

Wie es bei Glasfaser aussieht weiss ich nicht.

Your IP Is Clean

..war doch klar, sehe ich doch alles schon in der dedizierten (AI) Firewall (vor dem Router) falls da einer was probiert -oder ein Virus erkannt wird, landet der/das eh im AI-Honeypot.

Geprüft wird die IPv4 Adresse. Die meisten Heimanwender in Deutschland haben Internetanschlüsse mit DS-Lite ohne eigene IPv4 Adresse, die wird mit mehreren anderen Internetanschlüssen geteilt. Wenn da ein negatives Ergebnis steht bringt das nicht viel.

Aber wenn deine Feste IP Adresse der Firma drauf ist, dann bringt das Ergebnis tatsächlich extrem viel!

"Die meisten Heimanwender in Deutschland haben Internetanschlüsse mit DS-Lite ohne eigene IPv4 Adresse."

Die Vielzahl meiner Anwender, die im Homeoffice tätig sind, haben alle echte IP4 Adressen. Und die haben ihre Anschlüsse bei den verschiedensten Providern. Insofer halte ich die Aussage "die meisten" für mehr als gewagt.

DS-Lite ist das Standardangebot der Internetanbieter in Deutschland, wer das nicht will muss mehr bezahlen.

Dann mache ich noch eine mehr als gewagte Aussage, die meisten Leute in Deutschland wissen nicht was DS-Lite ist.

"DS-Lite ist das Standardangebot der Internetanbieter in Deutschland, wer das nicht will muss mehr bezahlen."

Das ist definitiv so nicht richtig. Ich, ganz normaler Privatanwender, wurde auf DS-Lite umgestellt und habe bei der Telekom einfach angefragt bitte wieder IPv4 oder volles Dual Stack zu bekommen. Das wurde mir ohne weitere Diskussion oder Preiserhöhung gewährt.

Ich wollte also kein DS-Lite und musste für was anderes nicht mehr bezahlen! Kollege hatte bei Vodafone die selbe Erfahrung. Nett Fragen hat gereicht, ohne Aufpreis.

"DS-Lite ist das Standardangebot der Internetanbieter in Deutschland". Mag aktuell so sein.

Davon ausgehend aber die Aussage "Die meisten Heimanwender in Deutschland haben Internetanschlüsse mit DS-Lite ohne eigene IPv4 Adresse" zu treffen, entbehrt nicht einer gewissen Komik.

Danke Günther für den Beitrag. Wieder ein weiteres Puzzleteil für mehr IT-Sicherheit. Dass der Check kein Allheilmittel ist, sollte auch den Unkenrufenden eigentlich klar sein …

Dieser IP-Check kann ein wichtiger Baustein für die IT-Sicherheit sein.

Darüber hinaus sollte man sein System grundsätzlich "sauber" halten, wenn man ein paar einfache Verhaltensweisen an den Tag legt. Bei Windows 11 z.B.:

– Sein Windows mit Windows Updates aktuell halten.

– Seine Programme und Treiber aktuell halten:

=> Für Programme: "Uniget" – Unterstützt sehr viele Anwendungen, (Gängige Browser, 7zip, Notepad++, uvm.), scannt nach Updates und installiert diese auf einen Schlag.

=> Für Treiber zu empfehlen: "Snappy Driver"

Aber halt nicht ALLE. Zum Beispiel Filezilla Client, welcher mir grade einfällt.

Ja, UniGet ist ein nützliches Tool (Werkzeug). Trotzdem muß man unter Umständen noch bestimmte Anwendungen / Programme / Treiber händisch aktualisieren.

Uniget ist schick, aber kein Allheilmittel, will mir zum Beispiel immer nen neueren Treiber unterschieben, weil er nicht kapiert das es für das Teile ne aktuelle und ne legacy Schiene gibt. Lässt du das also unbeaufsichtigt schießt er dir das System ins Aus! Oder schiebt dir auch gerne mal nen Betaversion rein. Klatscht man nicht alles auf C: sondern organsiert auf die Platte, kommt er auch schon mal aus dem Tritt und du hast die Programme doppelt einmal so wie du es installiert hast (und natürlich dann nicht gepatcht) und dann nochmal auf C: geklatscht! Weil er benutzerdefiniert ignoriert.

Zum schauen obs was neues gibt zu gebrauchen; installieren tut man dann doch lieber selbst. Außerdem möchte man ja vielleicht auch gar nicht die neueste Version, weil die verbuggt oder verschlimmbessert wurde… zum Beispiel Winamp.

Cool wäre, wenn man das auch für andere IP-Adressen nach Eingabe prüfen könnte.

@Gänseblümchen – Du bist doch cool, schau Dir die Doku von Greynoise an. Scheint nicht ganz up to date, Beispiele dort:

curl liefert hier leider "301 Moved Permanently". Das dort gelistete python-snippet stagniert mir bei "do_handshake". Evtl wurden API-endpoints umbenannt? Wenn Du es hinbekommst – bitte hier posten für uns alle. Das freie Query für Community kann für privat oder klein völlig reichen [Limit: 50 searches per week] …

Einfacher Aufruf im Browser für 8.8.8.8 liefert hier:

{"ip": "8.8.8.8",

"noise": false,

"riot": true,

"classification": "benign",

"name": "Google Public DNS",

"link": "https://viz.greynoise.io/ip/8.8.8.8",

"last_seen": "2025-12-01",

"message": "Success"

}

Möglicherweise sind Deine "limited number of lookups per day" also schon aufgebraucht.

Benutzt doch einfach abuseipdb.com, dort kann man beliebige IPs prüfen, und es kommt entweder zurück, dass die IP dort noch nicht in der Datenbank ist (also Clean), oder es wird die Anzahl Treffer gelistet und man erfährt auch, welche Art Angriffe von dort schon durchgeführt wurden. Man kann übrigens auch selbst IPs dort melden, wenn man dort (kostenlos) angemeldet ist. Und man bekommtauch gleich noch einen verkürzten whois-Eintrag. Hab gerade heute Morgen dort eine IP gemeldet, die mit hoher Frequenz unser Citrix-Gateway mit einer Spoofing-Attacke, die schon lange durch Update gefixt ist, malträtiert wurde. IP wurde nicht zum ersten Mal dort gemeldet und ist jetzt auf unserer Firewall gesperrt, so dass die nicht mehr den Netscaler ereichen kann.

Dass eine IP nicht in der abuseipdb Datenbank ist, heisst rein gar nichts bzgl. "also Clean".

Solange die IP dort niemand meldet, ist sie nicht drin.