Kurze Information für Blog-Leser die die Remote Desktop-Lösung Rustdesk einsetzen. Ein Blog-Leser hat mich darüber informiert (danke), dass deren Server "momentan" offline seien. Aussage war: "das beliebte opensource RAT (remote access tool) [ist momentan] down – laut Anbieter laufen seit ein paar Tagen Botangriffe". Das bezieht sich auf die Szenarien, in denen auf die Server von Rustdesk zugegriffen werden muss.

Kurze Information für Blog-Leser die die Remote Desktop-Lösung Rustdesk einsetzen. Ein Blog-Leser hat mich darüber informiert (danke), dass deren Server "momentan" offline seien. Aussage war: "das beliebte opensource RAT (remote access tool) [ist momentan] down – laut Anbieter laufen seit ein paar Tagen Botangriffe". Das bezieht sich auf die Szenarien, in denen auf die Server von Rustdesk zugegriffen werden muss.

Botnet scannt Internet auf Rustdesk-Instanzen

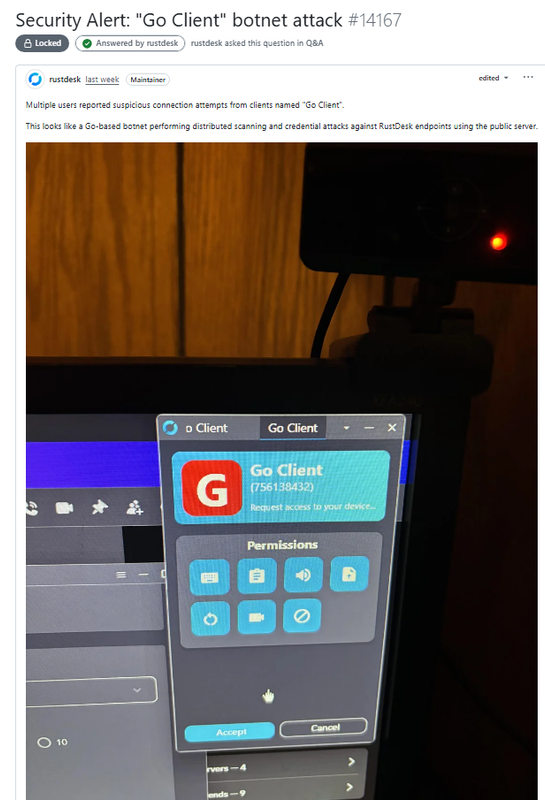

Der Leser hatte mich auf auf den Thread Security Alert: "Go Client" botnet attack #14167 hingewiesen, wo über einen Angriff eines Botnetzes berichtet wird.

Nutzer beobachteten zufällige Verbindungsanfragen von "Go Clients" mit unterschiedlichen IP-Adressen und IDs. Weiterhin wurden:

- Automatische Scans öffentlicher RustDesk-IDs, und

- nicht zielgerichtete Brute-Force-Versuche auf Rustdesk beobachtet.

Sprich: Ein Botnetz scannt das Internet nach Rust-Clients und generiert massenhaft Anfragen eines Go Clients. Der Nutzer erhält dann die in obigem Screenshot gezeigte Pop-up-Meldung. Klickt er auf Accept bzw. auf Annehmen, wird eine Remote-Verbindung aufgebaut. Der Rechner muss als kompromittiert angesehen werden, denn die Angreifer können Schadsoftware installieren und die Kontrolle übernehmen.

Was die Rustdesk-Entwickler empfehlen

Die von Rustdesk empfohlenen Sofortmaßnahmen für Benutzer waren dann, nicht auf Akzeptieren für unbekannte Verbindungen zu klicken. Nutzer können zu Einstellungen -> Sicherheit navigieren. Wird der Passworttyp auf "Sitzungen über Passwort akzeptieren" geändert, funktioniert die Schaltfläche Akzeptieren nicht mehr. Im Nachgang wurde empfohlen, ein sicheres Passwort festzulegen. Weitere Empfehlungen lauteten:

- Wechseln Sie zu Self-Hosting und geben Sie die IP-Adresse und den öffentlichen Schlüssel Ihres Servers nicht weiter.

- Wechseln Sie zu Pro (Self-Hosting), dort gibt es eine zusätzliche ACL-Ebene, die Sie schützt.

- Aktivieren Sie 2FA oder die IP-Whitelist.

Intern versuchen die Entwickler mit Anti-Bot-Maßnahmen die IP-Adressen von Bots auszusperren.

Botnet-Angriffe laufen seit Ende Januar 2026

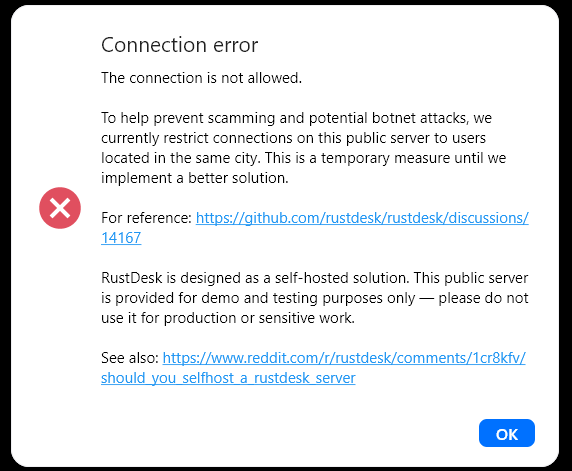

Die Diskussion startete bereits vergangene Woche. In der Zwischenzeit bekamen Rustdesk-Nutzer sogar Connection error-Meldungen angezeigt (siehe folgende Bild), da die Entwickler die Verbindungszahl reduziert hatten.

In diesem Post meldete sich der Rustdesk-Maintainer und schrieb, dass man unter einem großen Botnet-Angriff leide, der die Probleme verursache. Es wurden folgende Daten genannt:

- An koordinierten Angriffen beteiligte IPs: 2.060.848

- Durchschnittliche Anzahl von IPs pro Angriff: 142,5

- Maximale Anzahl von IPs in einem einzelnen Angriff: 5.660 IPs, die gleichzeitig dasselbe Ziel angreifen (und versuchen, Ihr Passwort zu erraten)

Daher wurden Verbindungen zeitweise auf "die gleiche Stadt" beschränkt, um den Bots Herr zu werden. Zwischenzeitlich hörten die Angriffe des Botnet kurzzeitig auf, kamen aber am 5. Februar 2026 wieder.

Auf reddit.com gibt es den Thread Is rustdesk working now?, der ebenfalls zum 5. Februar 2026 gestartet wurde. Dort wird auf diesen reddit.com-Thread mit einer Erklärung, wie Rustdesk-Server arbeiten, verwiesen. Erklärt, warum die Rustdesk-Instanzen gefunden werden und wie die Maintainer versuchen, einzugreifen. Jemand von diesem Problem betroffen?

MVP: 2013 – 2016

MVP: 2013 – 2016

also mit selfhostet Rsustdesk Server gabs keine Probleme.

Ist halt immer die Gefahr das beliebete Dienste angegriffen werden…umgeht man alles wenn mans selber hostet.

Der Sinn von Rustdesk ist eh, die eigene Instanz zu verwenden. Und wer eine eigene Instanz ohne Firewall davor am offenen Netz betreibt (z.b. angemieteten Host bei Strato, Hetzner & Co), dem kann ich meinen http-limiter empfehlen, den ich seit vielen Jahren für alle möglichen Server mit Erfolg nutze:

https://codeberg.org/tomas-jakobs/http-limiter

Der Ansatz ist es, noch bevor ein Request zu einem (meist langsameren) Dienst oder Server weitergeleitet wird, diesen bereits auf Systemebene abzufangen. 100% Bash.

Nettes Zusatzfeature ist der ASN Filter, damit kann man gezielt Bots oder Scraper von angemieteren Servern bei einem Bigtech (oder ein Bigtech selbst) filtern.

https://deskforge.de bietet die kostenfreie Nutzung deren eigener Rustdesk Instanz an. Spenden sind erwünscht!

Läuft doch in das gleiche Problem – wird es von vielen Nutzern verwendet steigt die Wahrscheinlichkeit angegriffen zu werden.