[English]In der Ubiquiti UniFi Network Application sind gerade zwei kritische Schwachstellen öffentlich geworden. Die Schwachstelle CVE-2026-22557 besitzt einen CVSS von 10.0 und kann ohne Authentifizierung zur Account-Übernahme ausgenutzt werden. CVE-2026-22558 besitzt einen CVSS Score von 7.7 und ermöglicht eine Rechteausweitung.

[English]In der Ubiquiti UniFi Network Application sind gerade zwei kritische Schwachstellen öffentlich geworden. Die Schwachstelle CVE-2026-22557 besitzt einen CVSS von 10.0 und kann ohne Authentifizierung zur Account-Übernahme ausgenutzt werden. CVE-2026-22558 besitzt einen CVSS Score von 7.7 und ermöglicht eine Rechteausweitung.

Ubiquiti produziert und vertreibt sowohl drahtlose als auch kabelgebundene Datenkommunikationsprodukte für Unternehmen und Privathaushalte unter verschiedenen Markennamen. UniFi Access ist beispielsweise eine Zutrittskontrolllösung von Ubiquiti für die Türzugangskontrolle.

Unter der Bezeichnung UniFi Network (auch als UniFi Controller bezeichnet) werden leistungsstarke Internet-Gateways mit skalierbarem WLAN und Switching kombiniert. UniFi Network bietet Echtzeit-Dashboards zum Datenverkehr, visuelle Topologiekarten und Optimierungstipps. Das Herzstück von UniFi bilden die Cloud-Gateways, die eine Kontrolle über die gesamte IT-Infrastruktur ermöglichen. Die bevorzugte Methode zur Bereitstellung von UniFi Network ist laut Hersteller die UniFi Cloud.

Weiterhin bietet Ubiquiti eine UniFi Application-Suite, u.a. mit der bereits erwähnten UniFi Access Zutrittskontrolllösung an. UniFi Protect ist eine KI-gesteuerte Kameraplattform für lokale Videospeicherung aus der Suite, die eine intelligente Erkennung, anpassbare Aufzeichnungspläne und flexible Einstellungen für Benachrichtigungen bietet. Hinzu kommen UniFi Talk (Plug-and-Play-VoIP-System für kleine und mittlere Unternehmen) sowie UniFi Connect (Enterprise-of-Things-Plattform).

UniFi Schwachstellen (CVE-2026-22557, CVE-2026-22558)

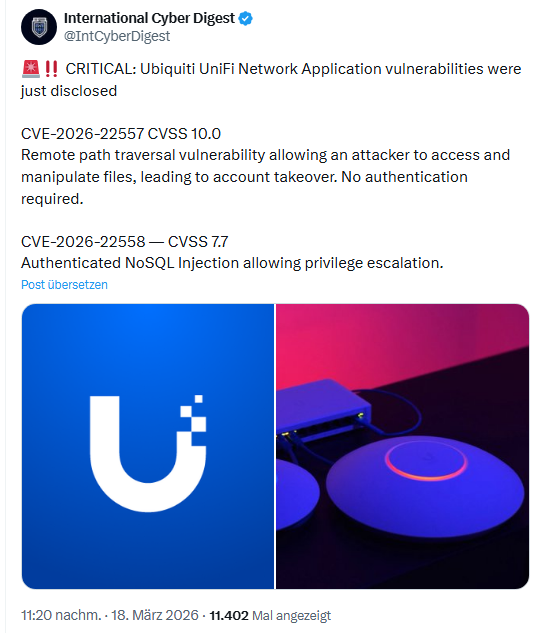

Zum 18. März 2026 wurden die beiden Schwachstellen CVE-2026-22557 und CVE-2026-22558 in Ubiquiti UniFi Network Application bekannt. Ich bin über nachfolgenden Post auf X auf diesen Sachverhalt gestoßen. Ubiquiti hat zum 18. März 2026 einen entsprechenden Sicherheitshinweis veröffentlich.

- CVE-2026-22557: Eine Remote-Path-Traversal-Schwachstelle in der UniFi Network Application, die mit einem CVSS 3.1-Score von 10.0 eingestuft wurde. Diese ermöglicht es einem Angreifer, auf Dateien zuzugreifen und diese zu manipulieren. Dies kann bis zur Übernahme des Kontos führen. Zur Ausnutzung dieser Schwachstelle ist keine Authentifizierung erforderlich.

- CVE-2026-22558: Eine Authenticated NoSQL Injection-Schwachstelle, die mit einem CVSS 3.1-Score von 7.7 bewertet wurde. Die Schwachstelle ermöglicht einem authentifizierten Angreifer eine Auswertung der Privilegien.

Betroffen von dieser Schwachstelle sind folgende UniFi Network Application-Versionen:

- Official Release: UniFi Network Application (Version 10.1.85 und früher)

- Release Candidate: UniFi Network Application (Version 10.2.93 und früher)

- UniFi Express (UX): UniFi Network Application (Version 9.0.114 und früher)

Ubiquity hat die nachfolgenden Versionen der UniFi Network Application zur Beseitigung der Schwachstellen veröffentlicht.

- Official Release: Update UniFi Network Application ab Version 10.1.89.

- Release Candidate: Update UniFi Network Application ab Version 10.2.97.

- UniFi Express (UX): Update UniFi Express Firmware ab 4.0.13, aktualisiert die UniFi Network Application auf Version 9.0.118 oder höher.

Details und Download-Links finden sich im Ubiquity-Sicherheitshinweis.

MVP: 2013 – 2016

MVP: 2013 – 2016

Ob die Schwachstelle wohl ausnutzbar ist, wenn man die UNIFI Web GUI nur in einem MGMT Vlan erreichbar gemacht hat?

Leider sind die neuen 10.x Versionen nicht mehr digital signiert. Das ging bei den 8.x und 9.x Versionen und das dort benutzte Zertifikat wäre auch noch gültig. Auch der Kontakt zum Support und der Hinweis darauf haut nicht geholfen. Unsignierte Software hat leider im Unternehmensumfeld nichts zu suchen.

Vielen Dank für den wichtigen Hinweis!

Kann man selbst machen.

Code-Signing Zertifikat besorgen, Windows SDK installieren und dann mit dem darin enthaltenen Tool signtool.exe den Kram selbst signieren.

Das alte Zertifikat kann man wohl kaum selbst benutzen, denn es ist ein Zertifikat-Passwort nötig, was man aber wohl kaum hat.