Unschöne Geschichte, die Anwaltsplattform "Advocado" hat zwar einen einschmeichelnden Namen (der mich an eine Frucht erinnert), patz aber bei der Datensicherheit. Der Chaos Computer Club ist, laut einer gestrigen Mitteilung, über ein Debug-Werkzeug der Plattform auf hochgeladene Dokumente und Gesprächsaufzeichnungen gestoßen.

Unschöne Geschichte, die Anwaltsplattform "Advocado" hat zwar einen einschmeichelnden Namen (der mich an eine Frucht erinnert), patz aber bei der Datensicherheit. Der Chaos Computer Club ist, laut einer gestrigen Mitteilung, über ein Debug-Werkzeug der Plattform auf hochgeladene Dokumente und Gesprächsaufzeichnungen gestoßen.

Avocado.de: Deine Probleme hätten wir gern

Die Webseite advocado.de hat ein einfaches Geschäftsmodell: Nach dem Aufruf der Seite erscheint ein Formular, bei dem ein Interessent angibt, ob er ein privates oder geschäftliches Rechtsproblem hat. Dann kann er in einem Feld sein Anliegen schildern.

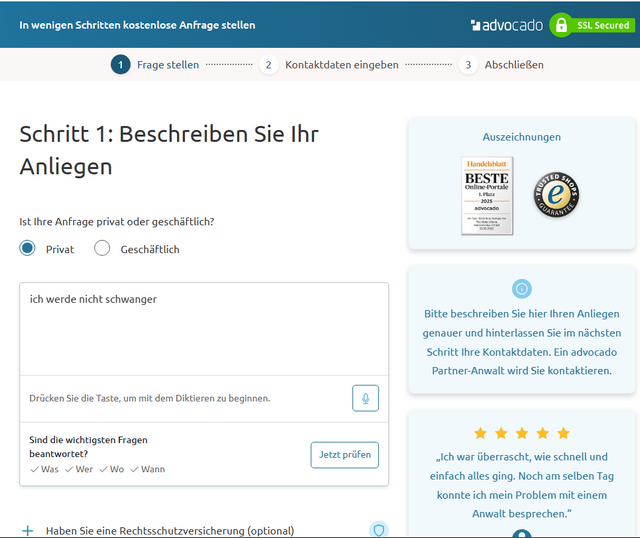

Der Interessent wird dann durch einen Fragenkatalog geleitet, in denen er sein Anliegen genauer beschreiben kann. Dabei lässt sich das Problem auch per Mikrofon diktieren. Anschließend noch die Kontaktdaten angeben und mitteilen, ob man eine Rechtsschutzversicherung hat (ob die auch Advocard akzeptieren, habe ich nicht mehr geprüft).

Jedenfalls glänzt die Seite mit fünf Sterne-Bewertungen und weiteren Auszeichnungen. Sind die Fragen beantwortet, stellt die Schaltfläche "Jetzt prüfen" die Anfrage auf der Plattform ein. Partneranwälte der Plattform können dann die Anfragen sichten und sich mit dem potentiellen neuen Mandanten kurzschließen, wenn sie an einem Mandat Interesse haben. Alles plain und easy.

Geschwätziges Debug-Tool nicht deaktiviert

Die Jungs und Mädels des Chaos Computer Clubs beschäftigen sich immer mal wieder mit Datenlecks bei Legal-Tech-Anbietern. Auf der Plattform advocado.de wird das PHP-Framework Symfony verwendet, und die Leute vom CCC sind dann auf ein Debug-Werkzeug für diese Plattform gestoßen, welches ohne Authentifizierung per Internet abrufbar war. So etwas ist ein Kardinalfehler, da man mittels solcher Debug-Funktionen auf interne Server-Parameter zugreifen kann.

Zugriff auf git-Repository und …

Im aktuellen Fall befand sich ein gültiger Zugang zu einem git-Repository in den internen Server-Parametern. Das git-Repository enthielt neben dem Quellcode auch weitere Zugangsdaten. So wissen die Leute vom CCC jetzt unter anderem die Zugangsdaten des betriebenen Fax-Diensts (wichtigstes Utensil ever), die Daten für den Zugang zum Zahlungsdienstleister und auch alle Credentials zum Zugriff auf die Dateiablage der Plattform bei AWS S3.

… ein gut gefülltes AWS S3-Bucket

Dort konnte auf zahlreiche, auf das Amazon Web Services S3-Bucket hochgeladene, Dokumente zugegriffen werden. Zu den Dokumenten gehörten Ausweiskopien oder Inkasso-Schreiben, Rechnungen von Kanzleien und Gerichten, sowie Bild- und Tonaufzeichnungen von Gesprächen, wie der CCC in dieser Meldung vom 24. März 2026 mitteilte (via).

Datenleck zwischenzeitlich geschlossen

Der CCC hat den Betreiber von advocado.de zeitnah informiert, der dann das Debug-Tool offline genommen hat. Die Leute vom CCC merken an, dass man Debug-Tools grundsätzlich nur abgesichert per Internet zugänglich machen soll. Zudem sollte die Notwendigkeit zur Speicherung sensibler Daten hinterfragt werden. Zahlungsdaten sollten zudem nur in verschlüsselter Form, und nicht im Klartet, abgelegt werden. Zudem gibt es den Vorwurf, dass das Framework Symfony das versehentliche Exponieren des Profilers erschweren könnte, um die Nutzer nichts ins "offene Messer" laufen zu lassen.

MVP: 2013 – 2016

MVP: 2013 – 2016