Warnung bzw. an die Leserschaft, die schon mal auf Tools wie CPUID, HWMonitor, CPU-Z etc. zugreifen. Die Webseite, auf denen diese Tools gehostet und zum Download angeboten wurden, ist mutmaßlich einem Hack zum Opfer gefallen. Es wurde/wird in Folge dieses Hacks Malware beim Download vom Webserver bereitgestellt. Wer also kürzlich Tools wie CPUID, HWMonitor, CPU-Z etc. aus dem Internet von der Seite herunter geladen hat, könnte Malware auf dem Windows-System haben.

Warnung bzw. an die Leserschaft, die schon mal auf Tools wie CPUID, HWMonitor, CPU-Z etc. zugreifen. Die Webseite, auf denen diese Tools gehostet und zum Download angeboten wurden, ist mutmaßlich einem Hack zum Opfer gefallen. Es wurde/wird in Folge dieses Hacks Malware beim Download vom Webserver bereitgestellt. Wer also kürzlich Tools wie CPUID, HWMonitor, CPU-Z etc. aus dem Internet von der Seite herunter geladen hat, könnte Malware auf dem Windows-System haben.

Die Information ist mir heute morgen auf X über folgenden Tweet erstmals untergekommen. Es gibt aber noch diesen Kommentar (danke dafür), der auf die reddit.com-Seite PSA: CPU-Z und HW Monitor kompromittiert verweist.

Die Kurzfassung: Es trudeln immer mehr Meldungen ein, die über infizierte Installer für CPU-Z, CPUID, HWMonitor etc. berichten. Es müsste sich um Downloads von der offiziellen Webseite www[.]cpuid[.]com oder cpuid-dot-com handeln (sicher bin ich nicht).

Erste Meldung auf reddit.com und von IgorsLab

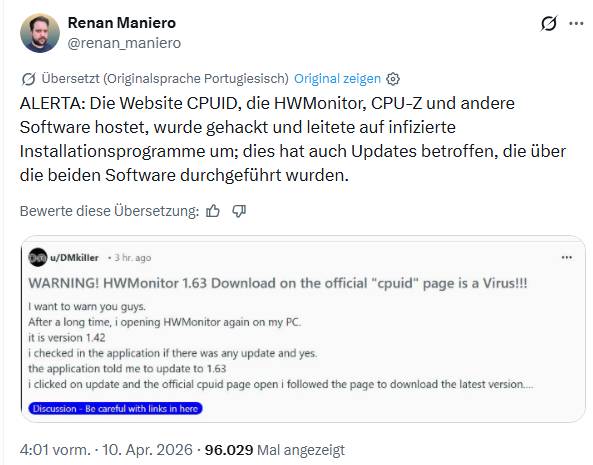

Es sieht so aus, dass die erste Meldung WARNING! HWMonitor 1.63 Download on the official "cpuid" page is a Virus!!! auf reddit.com erschien. Igor Wallossek hat heute morgen, kurz vor 6 Uhr bereits die Warnung Warnung: CPUID unter Virus-Verdacht, verdächtige HWMonitor-Downloads sorgen für Alarm mit vielen Details auf IgorsLab veröffentlicht. Ich habe die die Kernpunkte mal nachfolgend zusammen getragen.

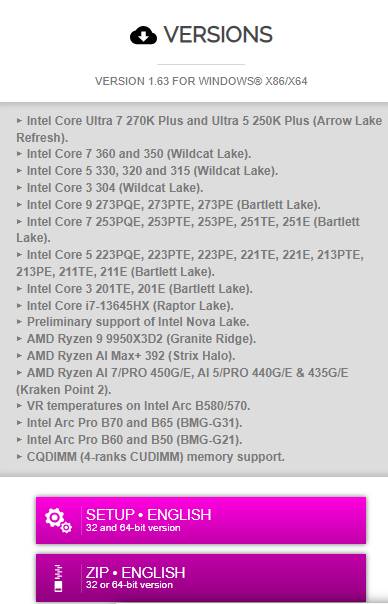

- Auf der CPUID-Seite wird HWMonitor 1.63 als aktuelle Version vom 3. April 2026 für Windows x86/x64 geführt.

- Der Link zum Download der Setup-Installer-Datei führt zu einer separaten CPUID-Downloadseite, die meldet, dass die Datei hwmonitor_1.63.exe bereit sei.

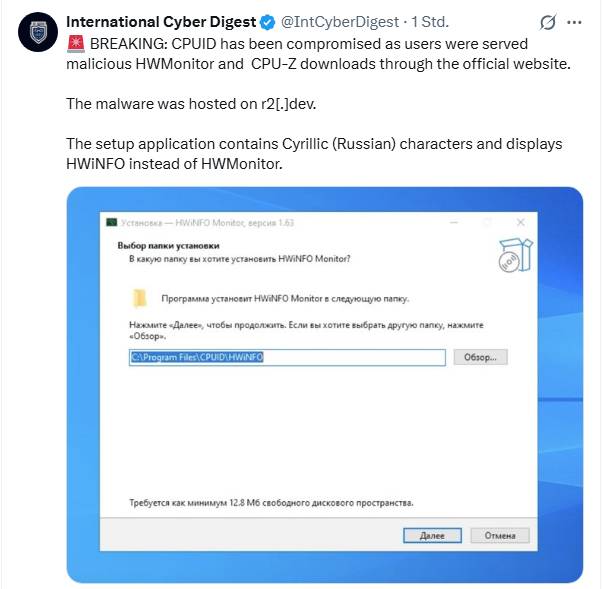

- Manche Nutzer bekommen dann eine Datei HWiNFO_Monitor_Setup.exe zum Download angeboten (die ist mit einem Trojaner verseucht).

Generell ist die Download-Seite sehr werbelastig realisiert – und der Download-Link für HWMonitor 1.63 scheint auf eine Werbeseite zu führen. Was da am Ende des Tages ausgeliefert wird, kann alles mögliche sein.

Analyse von vx-underground

Seit dem heutigen 10. April 2026 gibt es Meldungen, u.a. auf reddit.com, dass Nutzer beim Download statt der Datei hwmonitor_1.63.exe eine Datei HWiNFO_Monitor_Setup.exe erhalten haben. Dieser Installer scheint aber mit Malware verseucht zu sein.

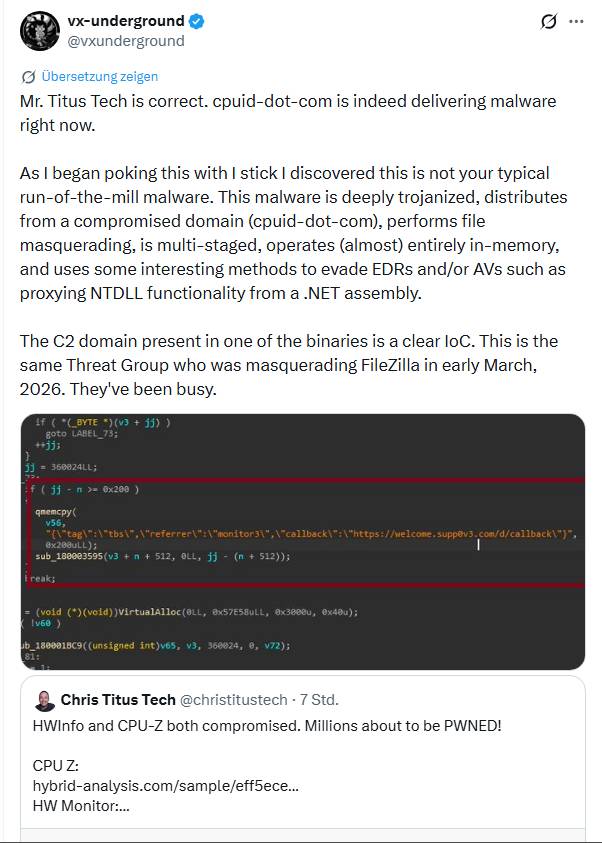

Der Kanal vx-underground auf X meldet in obigem Tweet, dass die Behauptung von Chris Titus Tech, dass HWInfo und CPU-Z kompromittiert seien, korrekt ist. Die Webseite cpuid-dot-com verbreite derzeit wohl tatsächlich Malware.

vx-underground hat sich das näher angesehen und stellte fest, dass es sich hierbei nicht um gewöhnliche, alltägliche Malware handelt. Diese Malware sei stark trojanisiert, und werde über eine kompromittierte Domain (cpuid-dot-com) verbreitet. Die Malware führe Dateimaskierung durch, sei mehrstufig, arbeitet (fast) vollständig im Speicher und nutze einige interessante Methoden, um EDRs und/oder AVs zu umgehen, wie beispielsweise das Proxying von NTDLL-Funktionalität aus einer .NET-Assembly.

Die in einer der Binärdateien vorhandene C2-Domain sei ein eindeutiger IoC. Es handele sich um dieselbe Bedrohungsgruppe, die Anfang März 2026 sich mit ihrer Malware als FileZilla getarnt hat. Man muss also entweder von einem Hack der Webseite oder von einem Lieferkettenangriff ausgehen. Wer Software von der Domain (cpuid-dot-com) heruntergeladen hat, ist möglicherweise infiziert.

Vieles aber noch unklar

Ich habe auch mal versucht, den Download nachzuvollziehen – wurde mir die erwartete Datei hwmonitor_1.63.exe angeboten, die von Virustotal auch als sauber gemeldet wurde. Ich habe aber auf keine der Werbeanzeigen geklickt und das Werbe-Popup geschlossen. Möglicherweise liegt dort der Hase begraben, dass da Popups die Leute sporadisch zu einem schädlichen Download leiten.

Ich habe die Webseite und die Download-Links ebenfalls auf virustotal.com prüfen lassen. Es wurden mir keine Funde auf der Webseite angezeigt.

Etwas stutzig macht mich obiger Tweet, der einen Screenshot des Installers mit kyrillischen Zeichen zeigt. So etwas müsste deutschsprachigen Nutzern eigentlich sofort auffallen. Mein Fazit: Es deutet sich an, dass da etwas nicht koscher ist und ggf. ein ausgefeilter Lieferkettenangriff stattgefunden hat. Also Finger weg von diesen Downloads, und wer innerhalb der letzten 24 Stunden Tools von der Seite heruntergeladen hat, sollte davon ausgehen, dass er sich möglicherweise einen Schädling auf das System geholt haben könnte.

Ähnliche Artikel:

Kompromittierte axios npm-Pakete verbreiten Schadsoftware

Python-Paket mit 96 Millionen Downloads über simplen Befehl infiziert; 500.000 Anmeldedaten abgezogen?

Databricks mutmaßlich Opfer des TeamPCP LiteLLM-Lieferkettenangriffs

Cybervorfälle und Schwachstellen (April 2026): Sportradar AG, Adobe, Gambio-Onlineshops etc.

Absturz oder Kernschmelze: Cisco Source Code gestohlen; Anthropic Claude Code geleakt; ChatGPT-Schwachstelle etc.

MVP: 2013 – 2016

MVP: 2013 – 2016

Interessanter Beitrag. Danke für die Info!

hwmonitor_1.63.exe und die zip scheinen sauber, jedenfalls meldet VT und Jotti nichts. Habe die Dateien mal bei Cuckoo hochgeladen.

https://malwr.ee/analysis/7513991/summary/

https://malwr.ee/analysis/7513992/summary/

Heute morgen zeigte der Link auf der Seite für die jeweils aktuelle CPU-Z und hwmonitor Version auf eine externe andere Downloadquelle

Wir brauchen dringend ein besseres Internet…

Der Link zur infizierten Datei HWiNFO_Monitor_Setup.exe steht auf folgender Webseite (dort nach ".r2." suchen):

*ttps://bazaar.abuse.ch/sample/eefc0f986dd3ea376a4a54f80ce0dc3e6491165aefdd7d5d6005da3892ce248f

Auf den selben Link (".r2.") hat die CPUInfo-Seite vor ein paar Stunden verlinkt. Die Ursache ist bisher unbekannt.

Dieser Link zur infizierten Exe wird bei mir allerdings vom Cloudflare-Malware-Schutz (DNS-Server 1.1.1.2 bzw über entsprechende Einträge im "Technitium DNS Server") im Browser und im JDownloader blockiert, man kann den Schutz aber umgehen und trotzdem runterladen.

Diese infizierte exe ist nicht signiert und enthält als Dateiversion "0.0.0.0".

Produktversion ist allerdings "1.63", also passend zu HW-Monitor.

Produktinfo: "HWiNFO Monitor"

Die sauberen Dateien sind hingegen mit einem Zertifikat von "CPUID" signiert.

Die infizierte exe habe ich im Applocker mittels Dateihash blockiert.

Dann kann sie nicht gestartet werden, selbst wenn sie von einer anderen Webseite unter einem anderen Namen runtergeladen wurde.

Die aktuellen Microsoft Defender Signaturen erkennen diese infizierte exe bei mir NICHT als Bedrohung! (Defender Signatur Version 1.449.24.0 vom 2026-04-10 – 08:30).

Da muss Microsoft zügig nachbessern.

SmartScreen ist bei mir aus.

Analyse der infizierten Datei in einer Sandbox:

*ttps://app.any.run/tasks/0d31fcf4-ab8e-43ef-b874-0e95e0d06e62/

2.

CPU-Z 2.19 hat noch einen anderen Fehler, denn davon gibt es zwei saubere Varianten mit der selben Versionsnummer.

Die aktuell zum Download angebotenen CPU-Z exe und ZIP mit Datum 16.3.2026 wurden verändert im Vergleich zu den Dateien mit der selben aktuellen Versionsnummer 2.19 vom 13.3.2026.

Änderung im CPUZ_readme.txt:

– Fix AMD Ryzen 5 5500U (Lucienne) reported as 7350U (Cezanne).

Es gab also eine gewollte Änderung bzw Ergänzung, unabhängig von einer Infizierung und ohne die Version anzuheben.

Die nicht erfolgte Versionsänderung trotz Fähigkeitsänderung ist ein unnötiger Fehler, denn bei jeder gewollten inhaltlichen Änderung sollte auch die Versionsnummer erhöht werden.

WinGet holt die saubere neueste Version von CPU-Z 2.19 vom 16.3.2026 und prüft mittels sha256:

*ttps://github.com/microsoft/winget-pkgs/blob/master/manifests/c/CPUID/CPU-Z/2.19/CPUID.CPU-Z.installer.yaml