Vor einigen Stunden habe ich über eine 0-day-Schwachstelle im Adobe Reader berichte. Bereits das Öffnen einer PDF-Datei kann ausreichen, um das System zu übernehmen. Nun hat Adobe die Schwachstelle CVE-2026-34621 bestätigt und ein Sicherheitsupdate zum Schließen der Schwachstelle veröffentlicht. Das sollte binnen 72 Stunden installiert werden.

Vor einigen Stunden habe ich über eine 0-day-Schwachstelle im Adobe Reader berichte. Bereits das Öffnen einer PDF-Datei kann ausreichen, um das System zu übernehmen. Nun hat Adobe die Schwachstelle CVE-2026-34621 bestätigt und ein Sicherheitsupdate zum Schließen der Schwachstelle veröffentlicht. Das sollte binnen 72 Stunden installiert werden.

Adobe Reader 0-day wird ausgenutzt

Im Adobe Reader gibt es eine 0-day-Schwachstelle, die seit Dezember 2025 ausgenutzt wird. Sicherheitsforscher Haifei Li ist in seiner Sandbox-basierten Exploit-Erkennungsplattform EXPMON auf einen Exploit gestoßen, der eine bisher unbekannte Schwachstelle ausnutzt. Haifei Li schrieb, dass er einen ausgeklügelten Zero-Day-Fingerprinting-Angriff entdeckt habe, der auf Nutzer des Adobe Reader abzielt.

Der Exploit nutzt eine Zero-Day-Sicherheitslücke im Adobe Reader aus, die es ermöglicht, privilegierte Acrobat-APIs auszuführen. Der Exploit ruft util.readFileIntoStream() per API auf, wodurch beliebige Dateien (auf die der in einer Sandbox ausgeführte Reader-Prozess zugreifen kann) auf dem lokalen System lesen kann.

Auf diese Weise kann eine Malware eine Vielzahl von Informationen vom lokalen System sammeln und lokale Dateidaten stehlen. Ich hatte im Blog-Beitrag 0-day-Schwachstelle in Adobe Reader seit Dez. 2025 ausgenutzt über den Sachverhalt berichtet. Haifei Li hat im Blog-Beitrag vom 7. April 2026 Details veröffentlicht.

Adobe bestätigt Schwachstelle CVE-2026-34621

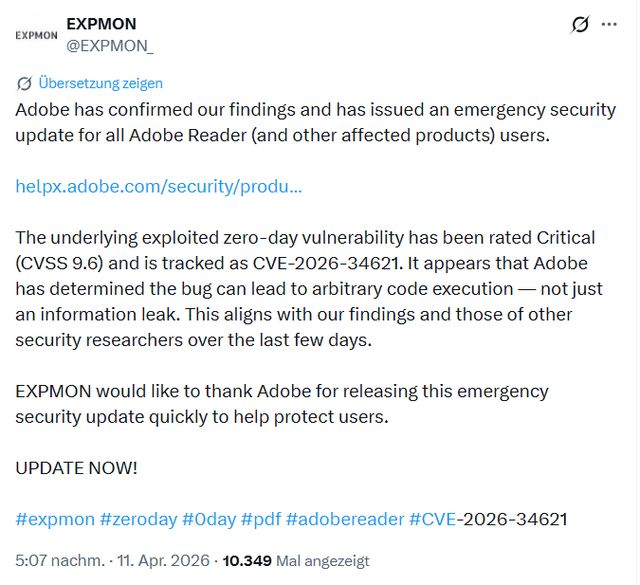

Gerade bin ich auf X über nachfolgenden Tweet auf die Information gestoßen, dass Adobe die Entdeckung der 0-Day-Schwachstelle bestätigt habe.

Im Tweet heißt es, dass die zugrunde liegende Zero-Day-Sicherheitslücke CVE-2026-34621 von Adobe als "kritisch" (CVSS 9,6) eingestuft wurde. Die Sicherheitsforscher schreiben, dass Adobe offenbar zum Schluss gekommen ist, dass die Schwachstelle zur Ausführung von beliebigem Code führen kann. Bisher war nur von einem möglichen Informationsleck durch die Schwachstelle die Rede.

Adobe hat zum 11. April 2026 den Sicherheitshinweis APSB26-43 veröffentlicht. Dort werden nachfolgende Produktversionen als angreifbar aufgeführt.

| Product | Track | Affected Versions | Platform |

| Acrobat DC | Continuous | 26.001.21367 and earlier | Windows & macOS |

| Acrobat Reader DC | Continuous | 26.001.21367 and earlier | Windows & macOS |

| Acrobat 2024 | Classic 2024 | 24.001.30356 and earlier | Windows & macOS |

Im Sicherheitshinweis APSB26-43 hat Adobe die aktualisierten Versionen mit den Notfallpatches zum Download veröffentlicht. Nutzer sollten diese schnellstmöglich installieren, da die Schwachstelle ausgenutzt wird.

MVP: 2013 – 2016

MVP: 2013 – 2016