Neben Google Collection und Google Ad ist auch Microsofts Sharepoint inzwischen Ziel von Hackern, die diese Software für fortschrittliche Phishing-Kampagnen missbrauchen. Das haben Sicherheitsforscher von Check Point und Avanan herausfanden. Die Angreifer missbrauchen dabei ein legitimen Tools zum Tarnen ihrer Phishing-Kampagnen. Dies sei der dritte Fall eines solchen Missbrauchs, den die Sicherheitsforscher von Check Point Software Technologies entdeckt haben. Weiterhin warnt auch Amazon vor eine Phishing-Kampagne – und mir ist eine Phishing-Nachricht zum Miles & More-Programm zugegangen.

Neben Google Collection und Google Ad ist auch Microsofts Sharepoint inzwischen Ziel von Hackern, die diese Software für fortschrittliche Phishing-Kampagnen missbrauchen. Das haben Sicherheitsforscher von Check Point und Avanan herausfanden. Die Angreifer missbrauchen dabei ein legitimen Tools zum Tarnen ihrer Phishing-Kampagnen. Dies sei der dritte Fall eines solchen Missbrauchs, den die Sicherheitsforscher von Check Point Software Technologies entdeckt haben. Weiterhin warnt auch Amazon vor eine Phishing-Kampagne – und mir ist eine Phishing-Nachricht zum Miles & More-Programm zugegangen.

SharePoint Phishing-Kampagne

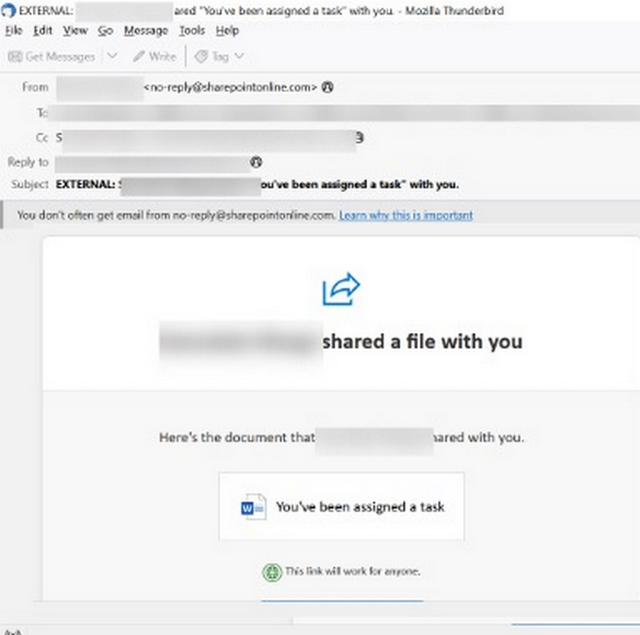

Bisher kamen bei Phishing-Kampagnen Google Collection und Google Ad zum Einsatz. Inzwischen ist auch Microsoft SharePoint im Fokus der Hintermänner solcher Angriffe. Anfang August 2023 schickten Check Point und Avanan eine Warnung herum, dass man nun den dritten Missbrauchsfall eines legitimen Tools, welches in Phishing-Kampagnen verwendet wurde, gesehen haben. Das Opfer bekommt eine Mail, die von SharePoint zu stammen scheint. Nachfolgend ist ein Beispiel einer solchen Mail zu sehen.

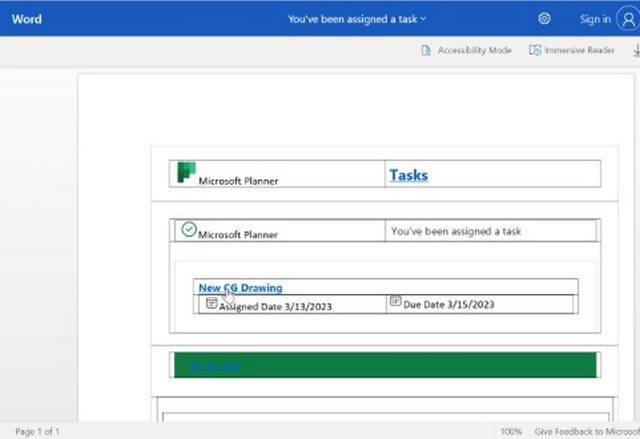

In der Mail wird behauptet, dass eine Datei auf SharePoint von jemand freigegeben worden sei, die mit dem Opfer geteilt werden soll. Wählt das Opfer den Link, wird es über den Link zu einer legitimen SharePoint-Seite geleitet:

Die dort hinterlegte „Neue CG-Zeichnung" führt nicht zu einer anderen Microsoft-Adresse, sondern zu einer (inzwischen entfernten) Phishing-Seite. Alle anderen Links im Dokument sind jedoch legitim.

Nicht wirklich neu

Ich habe, nachdem ich die Information von Check Point Ende voriger Woche erhielt, mal kurz nach dem Thema gesucht. Die Universität Hamburg warnt in diesem Artikel von 2021 vor Phishing mit angeblichen SharePoint-Dokumenten. Und Ende März 2023 gab es von Kaspersky diesen Artikel, der das Thema Phishing-Mail mit SharePoint-Links anspricht. Und Ende Mai 2023 hatte mich ein Leser auf eine Phishing-Kampagne nach dem gleichen Strickmuster hingewiesen (siehe Vorsicht, Phishing-Mail im Namen von Microsoft Sharepoint).

Amazon Phishing-Kampagne

Vom Online-Versender Amazon gibt es ebenfalls eine Warnung von Phishing, die von Golem in diesem Artikel aufgegriffen wurde. Das Opfer erhält eine Mail oder eine Nachricht oder einen Anruf mit der Bitte, eine Bestellung zu bestätigen. Die Botschaft ist klar, der Empfänger soll einen unbekanntem Kauf autorisieren oder stornieren. Ziel der Betrüger ist es dabei, über die Phishing-Seite an Zahlungsinformationen zu gelangen, oder die Opfer davon zu überzeugen, Geschenkkarten zu kaufen und einzusetzen, oder Schadsoftware auf dem Zielsystem zu installieren.

Phishing mit Miles & More

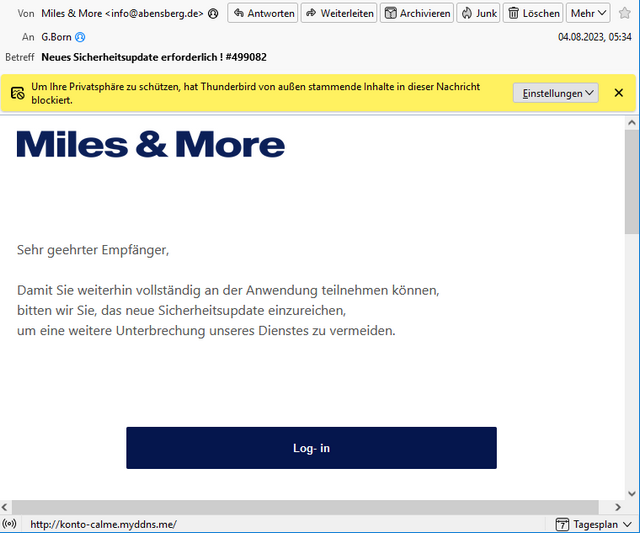

Mir ist zum 4. August 2023 zudem eine Phishing-Mail zugegangen, die ein "Sicherheitsupdates" für das Miles & More-Programm (gibt es von der Lufthansa und deren Partnern) als erforderlich klassifiziert (siehe folgende Abbildung).

Es fällt aber schon auf, dass die Mail nicht von der Miles & More-Seite miles-and-more.com kommt – und wer auf die Log in-Schaltfläche in der Mail zeigt, bekommt im Thunderbird bereits das Link-Ziel ausgewiesen. Es ist klar erkennbar, dass der Link nicht auf die Miles & More-Seite verweist.

Ich habe den Link auf Virustotal prüfen lassen – auch am 7. August 2023 erkennen nur zwei von 90 Virenschutzprogramme diesen Link als bösartig bzw. als Phishing-Seite. Selbst Online-Link-Checker hatten am Ziel-Link nichts zu bemängeln, obwohl es eine Phishing-Seite ist, die übrigens immer noch funktioniert.

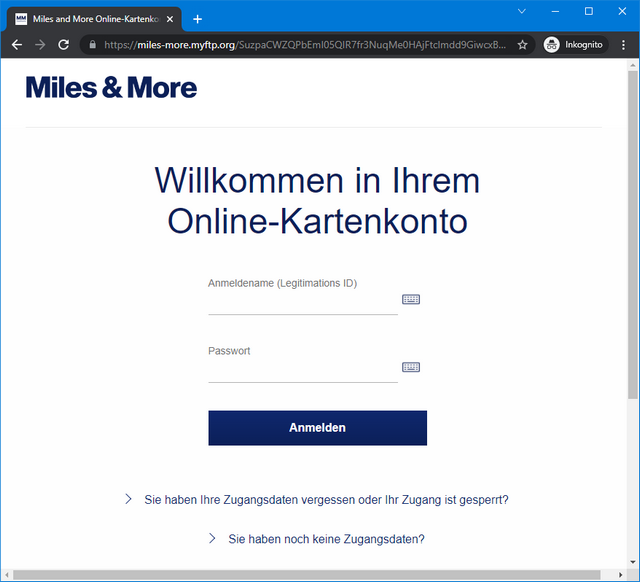

Ziel ist es, die Zugangsdaten des Opfers abzugreifen (siehe obige Screenshot). Um Roboter vom prüfen der Zielseite auszuschließen, haben die Phishing eine Testseite vorgeschaltet. Dort muss ein menschliches Opfer durch Eingabe einer Buchstabenkombination zeigen, dass er kein Roboter ist.

Linkschutz und Achtsamkeit kann helfen

Gegen diese Angriffe hilft vor allem ein Link-Schutz, der die Web-Seiten hinter den Links simuliert, um sie zu prüfen, schreiben die Sicherheitsforscher. Sogar nach dem Klick des Benutzers auf den betrügerischen SharePoint-Link kann ein Linkschutz diesen noch analysieren. Hinzu kommen sollte ein Analyse-Programm für Zero-Day-Phishing-Anzeichen von Web-Seiten und OCR zur Erkennung gefälschter Symbole und Logos als zusätzlicher Schutz.

Die Sicherheitsforscher weisen jedoch darauf hin, dass weder Google noch einer seiner Dienste nun gefährlich oder illegitim wäre. Darauf verweist der kleine Zusatz unter dem Google Form: „This content is neither created nor endorsed by Google." Die Hacker missbrauchen schlicht Google Collection. Check Point hat Google am 5. Juli 2023 über diese Sicherheitslücke unterrichtet.

Allgemein raten die Sicherheitsforscher Unternehmen und Privat-Anwendern zudem größte Vorsicht walten zu lassen. Außerdem empfehlen Sie, KI-gestützte IT-Sicherheitslösungen zu implementieren, die nach verschiedenen Indikatoren Ausschau halten können, eine E-Mail-Sicherheitslösung einzuführen, die Dokumente und Dateien prüft, sowie eine URL-Sicherheitslösung, die Websites prüft und emuliert. Aber das ist eine andere Baustelle und nicht in allen Betrieben einzusetzen. Ergo gibt der alte Spruch "Vorsicht ist die Mutter der Porzellankiste".

MVP: 2013 – 2016

MVP: 2013 – 2016

Es gibt täglich überall phishing und defacing und content injection, Beispiel EU im google cache noch sichtbar:

https://www.google.com/search?q=1080+mkv+site%3Aeuropa.eu