Ich hatte nach dem Hack der Microsoft Azure Cloud-Infrastruktur durch die mutmaßlich chinesische Gruppe Storm-0558 bei Microsoft Irland konkret nachgefragt, ob persönliche Daten eines meiner Microsoft Konten betroffen seien. Und ich hatte an den Bundesdatenschutzbeauftragten (BfDI), Ulrich Kelber, bzw. dessen Presseabteilung geschrieben und einen Fragenkatalog mitgeschickt. Von beiden Stellen habe ich inzwischen Antworten bekommen – eine hat mich verblüfft, die andere war substantiell.

Ich hatte nach dem Hack der Microsoft Azure Cloud-Infrastruktur durch die mutmaßlich chinesische Gruppe Storm-0558 bei Microsoft Irland konkret nachgefragt, ob persönliche Daten eines meiner Microsoft Konten betroffen seien. Und ich hatte an den Bundesdatenschutzbeauftragten (BfDI), Ulrich Kelber, bzw. dessen Presseabteilung geschrieben und einen Fragenkatalog mitgeschickt. Von beiden Stellen habe ich inzwischen Antworten bekommen – eine hat mich verblüfft, die andere war substantiell.

Rückblick auf einen verschwiegenen Skandal

Die mutmaßlich chinesische Cybergruppe Storm-0558 konnte mindestens seit Mai 2023 unerkannt in die Exchange Online- und privaten outlook.com-Konten von mindestens 25 Organisationen einzudringen. Was erst im Juni 2023 einem aufmerksamen IT-Mitarbeiter des US-Außenministeriums aufgefallen ist , weil dieser ungewöhnliche Aktivitäten feststellte.

Ich hatte in diversen Blog-Beiträgen wie China-Hacker (Storm-0558) in Microsofts Cloud, Outlook Online-Konten gehackt (siehe Artikelende) über diesen Angriff berichtet. Der erste Skandal an der Geschichte besteht darin, dass die Angreifer in den Besitz eines MSA-Keys gelangten, der eigentlich seit 2021 abgelaufen war, nur für private Konten galt, aber zum Fälschen von Sicherheitstoken für den Zugang für private und geschäftliche Microsoft-Konten benutzt werden konnten. Der Schlüssel wurde zwar widerrufen und gesperrt. Aber es ist unklar, ob die Angreifer vielleicht noch weitere Schlüssel besitzen oder Backdoors in weiteren Konten (über den oben angegebenen Wert von 25 Organisationen) hinausgeht. Sicherheitsforscher des Unternehmens Wiz äußerten die Befürchtung, dass die gesamte Azure-Cloud samt Diensten und Apps kompromittiert worden sein konnten (siehe GAU: Geklauter AAD-Schlüssel ermöglichte (Storm-0558) weitreichenden Zugang zu Microsoft Cloud-Diensten).

Der zweite Skandal ist die Reaktion Microsofts – bis auf zwei Artikel, in dem in einer riesigen Textwand nur magere Informationen zu finden waren, und nur das, was nicht mehr zu leugnen war, zugegeben wurde. Es kann sein, dass wirklich nur 25 Organisationen betroffen waren, hilfreich ist die Zugeknöpftheit Microsofts nicht. Komplettes Schweigen herrschte bei Firmen, Behörden und Organisationen, die als Cloud-Kunden eigentlich großes Interesse an diesem Thema und Diskussionsbedarf über die Sicherheit der Cloud haben sollten. In den deutschen Mainstream-Medien habe ich ebenfalls lange nichts vernommen.

Neben den am Artikelende verlinkten Blog-Beiträgen hat lediglich heise vor einigen Tagen diesen Artikel als Kommentar zum GAU des Microsoft Cloud-Hacks veröffentlicht, der auf die fatalen Umstände und die fehlende Reaktionen Microsofts abstellt. Als Reaktion darauf hat die FAZ noch den in obigem Tweet erwähnten Artikel zum "vertuschten Skandal" veröffentlicht.

Cloud-Sicherheit, eine Illusion

Eigentlich müssten solche Vorfälle als Weckruf gegen die Cloud-Gläubigkeit in Management-Kreisen fungieren. Man wird vermutlich nicht ohne Cloud auskommen, aber zwischen alles in die Cloud, da brauchen wir uns um nichts zu kümmern, und alles on-premises laufen lassen, um die Kontrolle zu behalten, gibt es viele Zwischen-Szenarien. Dass sauber von Experten aus der IT begleitet, wäre ja schon was. Aber die "Einschläge" kommen ja täglich näher – gerade gab es den Ransomware-Befall beim dänischen Cloud-Anbieter CloudNordic (siehe meinen Blog-Beitrag CloudNordic: Ransomware, und plötzlich war die dänische Cloud ausgeknipst).

Thomas M. Kuhn, Tech-Editor bei der Wirtschaftswoche hat diesen Ransomware-Befall, den oben skizzierten Microsoft-Storm-0558-Hack, sowie den Brand beim französischen Rechenzentrumsbetreiber OHV in 2021 (siehe OVH-Dienste nach dem Brand immer noch nicht voll re-aktiviert) aufgegriffen. Bei den Vorfällen sind die Daten der Cloud-Kunden verloren gegangen oder geklaut worden. Thomas M. Kuhn kommt in diesem Artikel in der WiWo zum Schluss, dass Sicherheit in der Cloud eine Illusion sei. Die Daten können geklaut werden oder verloren gehen – aber scheinbar interessiert es niemanden (außer den jetzt bei Betroffenen).

Bei BfDI und Microsoft nachgefragt

Ich hatte dann im Blog-Beitrag Nachgehakt: Storm-0558 Cloud-Hack und Microsofts Schweigen noch einige Stimmen aus der Praxis zu Wort kommen lassen und mir zur Aufgabe gemacht, mal bei Microsoft und bei der Pressestelle des Bundesbeauftragten für Datenschutz und die Informationsfreiheit (BfDI), Ulrich Kelber, nachzufragen.

Microsoft ist mit seiner Cloud ja nur "Dienstleister und Verarbeiter" für Firmen. Daher sind die Firmen verantwortlich, falls Datenschutzvorfälle passieren. Und Firmen haben eine Prüfpflicht, wenn Vorfälle bekannt werden – auf genau den Sachverhalt hatte ich ja im Beitrag Microsoft Cloud-Hack durch Storm-0558: US-Senatoren unter den Opfern; Prüfpflicht für europäische Verantwortliche hingewiesen.

Allerdings hat Microsoft in seiner Funktion als Cloud-Anbieter keine Verpflichtung, einen Datenschutzvorfall, der seine Kunden betrifft, bei der Datenschutzaufsicht anzuzeigen oder Kunden zu benachrichtigen.

Anfrage "DSGVO-Auskunft" an Microsoft Irland …

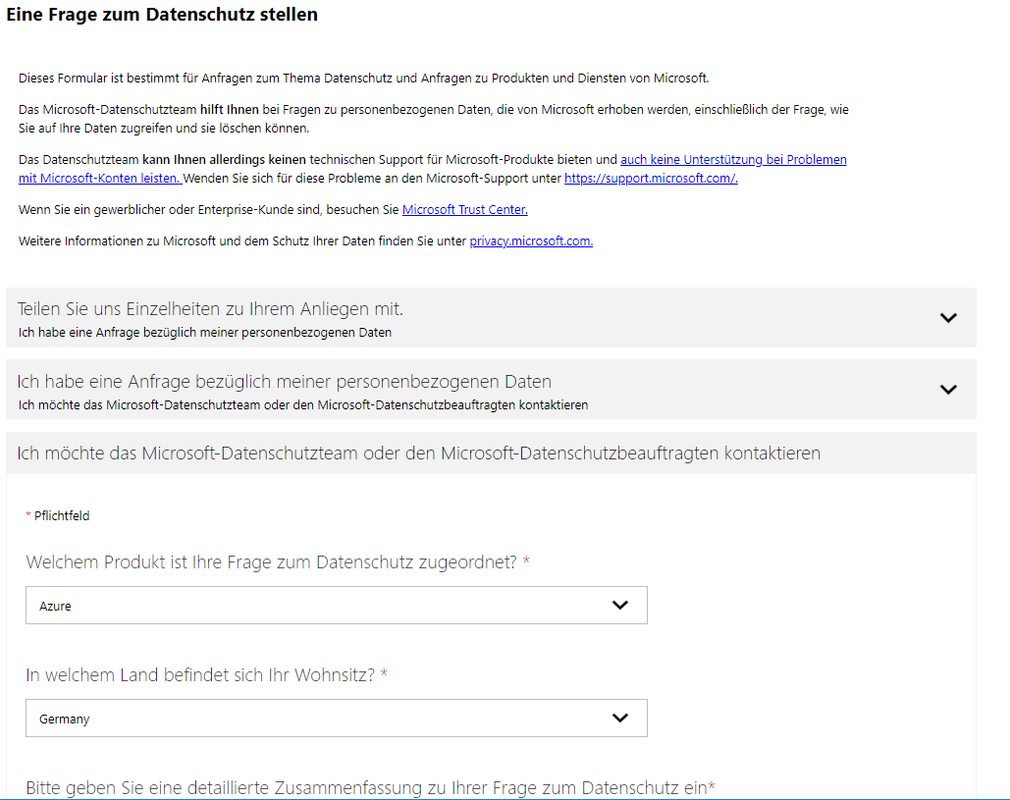

Aber dann ist mir eingefallen, dass Microsoft ja auch von mir persönliche Daten verwaltet, da ich mindestens ein Microsoft-Konto besitze. Damit ist Microsoft potentiell verpflichtet, 72 Stunden nach Kenntnisnahme es möglichen Vorfalls (ggf. vorsorglich) eine Meldung bei der Datenschutzaufsicht vorzunehmen. Also habe ich am Wochenende als erstes eine Anfrage an den europäischen Datenschutzbeauftragten Microsofts in Irland abgesetzt. Das ist über diese Webseite möglich.

Nachdem ich mich durch die Formulare hangelt hatte, habe ich am 18. August 2023 folgendes konkret angefragt:

Im Juni 2023 wurde ein Angriff der mutmaßlich chinesischen Cybergruppe Storm-0558 auf die Microsoft Azure AD (IntraID) Infrastruktur bekannt, bei dem (mindestens) auch E-Mail-Konten von Kunden betroffen waren. Laut Sicherheitsanbieter Wiz ließen sich mit dem erbeuteten AAD-Schlüssel AAD-Sicherheitstokens generieren, mit denen auf alle Azure Kundenanwendungen zugegriffen werden konnte.

Da Microsoft auch Daten europäischer und deutscher Kunden speichert, gehe ich davon aus, dass diese Daten potentiell vom Cybersicherheitsvorfall betroffen sein können und zweitens, dass Microsoft Deutschland die zuständige Datenschutzaufsicht vorsorglich informiert hat.

Frage 1: Ist Microsoft dieser Informationspflicht nachgekommen und bei welcher Stelle ist diese Meldung erfolgt?

Frage 2: Sind von Microsoft gespeicherte Daten, die mit [meiner E-Mail-Adresse] verknüpft sind, durch den Sicherheitsvorfall tangiert worden

Zu dieser Anfrage zwei, drei Bemerkungen: Ich habe diese bewusst auf Deutsch formuliert, da die betreffende Microsoft Formularseite auf Deutsch gehalten ist und der normale Nutzer aus Deutschland die Anfrage in seiner Muttersprache stellen können muss. Die Anfrage bestand aus einer generellen Frage nach der nachgekommenen Informationspflicht. Und es schloss sich eine zweite Frage nach der Betroffenheit meiner Daten durch Storm-0558 an.

Randnotiz: Die gestellte Anfrage wurde mir, als ich das Ganze auf Facebook erwähnt habe, von einem Microsoft-Protagonisten als "Hetze" ausgelegt. Ich nenne keinen Namen, ich kenne aber den Arbeitgeber des Betreffenden – ein größerer IT-Dienstleister mit Cloud-Angeboten. Hat was von störe meine Kreise nicht an sich, hab ich aber abperlen lassen.

b das dann ins Leere laufen

Microsofts "DSGVO-Auskunft" …

Ja, Microsoft hat am 21. August 2023 geantwortet – war ein Wochenende dazwischen. Hier die Antwort – die mir mit einem Link zum Bing-Übersetzer für den englischen Text zurückgeschickt wurde.

PRV015xxxx0 – Concern Contact Us: Privacy FeedbackDPOR

Bing-Übersetzer: http://www.bing.com/translator/

Hello,

Thanks for reaching out. At Microsoft, we take privacy very seriously and appreciate you raising this question.

For security, privacy, and compliance resources for your organization, please visit our Trust Center. There, you can learn more about GDPR and explore our compliance offerings. Audit reports, security details, and other compliance-related information is available on the Service Trust Portal.

Additionally, if your subscription includes Premier Support, you may be able to find out additional details based on your specific plan by contacting your Technical Account Manager (TAM).

You can also call your regional office or submit an email to Microsoft Premier Online Customer Service.

You can find additional guidance and resources about your choices and Microsoft's privacy principles by visiting Privacy.Microsoft.com.

Best Regards,

Chad

Microsoft Privacy

Microsoft Corporation

One Microsoft Way

Redmond, WA 98052, USA

Diese Antwort hat mich dann doch arg überrascht, denn ich hatte ja zwei konkrete Fragen gestellt, eine beinhaltete eine Datenschutzauskunft, ob meine persönlichen Daten meines angegebenen Microsoft-Kontos beim Storm-0558 Vorfall betroffen war. Antworten hätten a) Nein, definitiv nicht betroffen, oder b) Nach bisherigem Wissen nicht betroffen oder c) Wir wissen nicht, wer sonst noch betroffen ist, oder d) Ja, die Daten des Kontos sich vom Vorfall betroffen lauten müssen. Vielleicht bin ich aber auch zu doof, um eine saubere Datenschutzanfrage zu stellen oder mein Deutsch hat niemand in Irland oder den USA verstanden.

Ich enthalte mich bezüglich jeglichen weiteren Kommentars und überlasse der Leserschaft die eigene Bewertung. In Teil 2 bereite ich die Anfrage an den Bundesbeauftragten für Datenschutz und die Informationsfreiheit (BfDI), Ulrich Kelber, über dessen Presseabteilung auf. Diese Antwort hat mich angenehm überrascht.

Ähnliche Artikel:

China-Hacker (Storm-0558) in Microsofts Cloud, Outlook Online-Konten gehackt

Nachlese zum Storm-0558 Cloud-Hack: Microsoft tappt noch im Dunkeln

Nach CISA-Bericht zum Storm-0558-Hack stellt Microsoft Kunden erweitertes Cloud-Logging bereit

GAU: Geklauter AAD-Schlüssel ermöglichte (Storm-0558) weitreichenden Zugang zu Microsoft Cloud-Diensten

Microsofts Cloud-Hack: Überprüfung durch US Cyber Safety Review Board

Microsoft Cloud-Hack durch Storm-0558: US-Senatoren unter den Opfern; Prüfpflicht für europäische Verantwortliche

Nachgehakt: Storm-0558 Cloud-Hack und Microsofts Schweigen

Sicherheitsrisiko Microsoft? Feuer von der US-Politik nach Microsofts Azure Cloud-GAU und Forderung zum Microsoft Exit – Teil 1

Sicherheitsrisiko Microsoft? Azure-Schwachstelle seit März 2023 ungepatcht, schwere Kritik von Tenable – Teil 2

Antworten von Microsoft zum Hack der Microsoft Azure-Cloud durch Storm-0558 – Teil 1

Antworten des Bundesdatenschutzbeauftragten, Ulrich Kelber, zum Hack der Microsoft Azure-Cloud durch Storm-0558 – Teil 2

MVP: 2013 – 2016

MVP: 2013 – 2016

Sie sollten den Text Ihrer Anfrage an MS und die Antwort von MS darauf mal der irischen Datenschutzbehörde zusenden. Auf Ihre konkrete und berechtigte Datenschutzanfrage muss auch mit Ihrem konkreten Fall geantwortet werden, und nicht mit einem allgemeinen Textbaustein. Hierauf müsste die irische Datenschhutzbehörde als Sitz der europäischen MS-Zentrale tatsächlich helfend einspringen. Evtl. auch die Bayrische weil dort MS Deutschland seinen Sitz hat.

Überrascht mich nicht. Also die Antwort.

Ähnliche Anfragen habe ich beruflich und privat ähnlich leer beantwortet bekommen, auch von deutschen Unternehmen.

Konkrete Frage, als Antwort dann "guck mal, da läuft ein Fuchs", obwohl nur genau die von Dir genannten Optionen korrekt gewesen wären.

Beruflich höre ich dann Sätze in der Art: "wären wir betroffen, hätten sie uns das ja sagen müssen, also sind wir es nicht".

Dieses Antwortverhalten scheint aus meiner Sicht so eine Art Kosten-/Risikokalkulation zur Basis zu haben. Einfach was zurück schlafen, Betroffenen nichts an die Hand geben, aber halt antworten. Ab da wird es aufwändig, weiter zu kommen bei den eigenen Rechten.

Faszinierend fand ich, dass bei einigen deutschen Firmen sowas und ähnliches dann mit einem Briefkopf kommt, auf dem man die benannten Rechtsanwälte nicht mehr mit einer Hand zählen kann.

Das funktioniert irgendwie.

Funktioniert solange bis der erste Dominostein umfällt.

Oder aber bis irgendein Naturgesetz zu schlägt.

Ich kenne die Kalkulation" was ist günstiger Fehler vermeiden oder Fehler nachher fixen" leider nur zur Genüge.

Die Entscheider halten sich dann immer für besonders clever und grinsen auch mal gerne überheblich.

Ich habe da das früher mal anders gelernt und werde davon auch keinen Meter abweichen.

Ich wurde arg bezweifeln, dass da überhaupt ein Mensch involviert war. Das ist vermutlich die Standardantwort, welche auf missliebige Anfragen zum Datenschutz als Standard versendet wird.

Viele Anfragesteller geben dann resigniert auf, da absehbar ist dass Microsoft sie am ausgestreckten Arm verhungern lässt. Ich denke der Anteil an Personen, welche eine Antwort auf die berechtigten Fragen wirklich mit allen Mitteln durchsetzt (zur Not mit Rechtsbeistand) dürfte sehr gering sein.

Ich habe selber schon mal bei Firmen im Rahmen der DSGVO Auskünfte angefragt. Bis auf wenige Ausnahmen war der Prozess ernüchternd, in einem Falle aber auch erhellend.

Gruß Singlethreaded

Der von M$FT in völliger Ignroanz ausgekotzte Textbaustein ist eine bodenlose Frechheit! Du solltest diese "Antwort" unter Verweis auf Artikel 24 der DSGVO sowohl an den EDSA als auch die zuständige Datenschutzstelle weiterleiten und diese auffordern, von M$FT die laut DSGVO erforderliche Auskunft zu erteilen.

Das wird wohl nur ein automatisierter Standardtextbaustein sein, der mit Verzögerung ausgekotzt wird, damit es den Anschein hat, das die Frage von Menschen gelesen wurde.

"Man wird vermutlich nicht ohne Cloud auskommen […]"

Warum?

Ich denke an die in den 1980er-Jahren und auch noch danach üblichen Mehrplatzsysteme mit Servern im lokalen Rechenzentrum.

Die Schnittstellen nach außen wird man ohnehin neu denken müssen, weil zunehmende Cyberangriffe dies bereits heute erzwingen.

Die zunehmende Zusammenführung (unserer!) Daten ist ein Trend, der auch ein unkalkulierbares Risiko beinhaltet, dass (noch) niemand im Blick hat …

Ich würde es schon differenzierter sehen wollen. Die Rechenzentren der 80er Jahre hatten alle einen lokalen Bezug. Unternehmen, die eine skalierbare IT über verschiedene Kontinente benötigen, dürften bei genauer Betrachtung schon Benefits aus der Tatsache ziehen können, dass ein Cloud-Anbieter eine weltweit umspannende, skalierbare Infrastruktur vermieten kann. Wenn entsprechendes Fachwissen in den Firmen vorgehalten und entsprechende Architekturen geplant und Sicherheitsmechanismen sowie gesetzlichen Anforderungen berücksichtigt werden, halte ich das für einen gangbaren Weg. Wo es bei mir hakt, ist der BWL-Ansatz "der Marketing-Mensch hat es mir vorgerechnet, Cloud spart uns IT- und Hardware-Ressourcen, das wird jetzt Outsourcing gemacht", wo ohne Sinn und Verstand umgeschwenkt und sich in fatale Abhängigkeiten begeben wird.

Kommt drauf an, wie man "lokaler Bezug" definiert. Das Datev-Rechenzentrum wurde seit den End-1960ern bundesweit per Modem-Einwahl benutzt, und nicht nur im Nürnberg-Fürther Raum. Übrigens waren von Mitte der 1970er bis Mitte der 1980er Olivetti-Systeme wie P606x, BCS-2000, Audit A4 und die M24 dort die einzig zertifizierten Endgeräte für Datev, die Modems waren alle von Dr.Neuhaus. (Eine M24 DVS (=Datev Verbund Sysstem mit so einem Modem und Steuerungskarte zum Einschalten des PCs per Timer und Modem in der Nacht wenn die Telefontarife billig waren) wartet bei mir zuhause noch auf Restauration). Manche globalen Firmen vernetzten ihre Filialen auch z.B. über CompuServe in exklsuviven Bereichen, in denen auch sowas wie "Anwendungen" liefen (man vermietete global erreichbare Rechenzeit an die Kunden). Um das Jahr 2000 dann war ich als technischer Berater auf Seiten eines Hardwarelieferanten in einen dann gescheiterten Deal involviert, wo eine Firma Funkfrequenzen usw. bundesweit gekauft hat, um darüber in jedem Ort in Deustchland quasi cloudbasierte Terminalservices (basierend Windows 2000TS und Citrix Metaframe) anbieten wollte, der PC im Büro sollte damit (durch Thinclients, damals noch "Window Based Terminal" genannt) abgelöst werden, im Grunde nichts anderes was heute passiert. Rückblickend war die Lösung dieser Firma allerdings auch sicherheitstechnisch eine mittlere Katastrophe, aber so wiet hat damals niemand gedacht. Das Thema Cloud-Computing ist also in Wirklichkeit so neu nicht.

"Ich würde es schon differenzierter sehen wollen." Ja, da stimme ich dir zu.

Würde sicher für eine eigene Artikelserie reichen, was dann weg vom Thema führt.

"Man wird vermutlich nicht ohne Cloud auskommen […]"

Warum?

—

Sicherlich kann man ohne Cloud auskommen, aber dann überstrapaziert man schnell die eigenen Ressourcen.

Es gibt aber auch nicht nur die großen und intransparenten Cloud-Anbieter für Standarddienste.

Cloud als Konzept ist eine Eigenschaftsbeschreibung von Software und Diensten. Die kann man auch selber planen und dann sehr effizient betreiben lassen. Sogar ultratransparent und mit allen Rechten eines Auftraggebers gegenüber einem Aufragsverarbeiter.

Alle richten ihren Blick sofort auf Microsoft, Amazon und Google, wenn jemand "cloud" sagt. Dabei sind die nur Anbieter, die durch ein rein eigendefiniertes Programm hyperscalen können.

Wir lassen für einen Bereich mit Erfordernissen zur weitläufigen ortsunabhängigen und flexiblen Zusammenarbeit mit Dienstleistern auch Clouddienste für uns betreiben. Als kleinen Teil unserer IT. Und nicht bei den Hyperscalern.

Das kostet häufig mehr. Aber, es hat genau die Eigenschaften, die wir haben wollen.

Und in ungefähr einem Monat stehe ich dort in den Büros eines Standorts und sichte die Arbeitsabläufe. Und direkt danach schaue ich mir das RZ dort vor Ort an und prüfe unsere eigenen Server, die für uns betrieben werden.

Und in dem speziellen Fall ist es sogar günstiger als die Hyperscaler, weil die Abrechnung nicht per User erfolgt, sondern pauschal.

Das Konzept "Cloud" hat Zukunft, aber nicht unbedingt mit den 3 großen Instransparenzweltmeistern.

Am Rande sieht man da heftige Bewegung, wenn man auf die Bundescloud oder gaia-x schaut. Und die sind keine Insel.

Solch derart leere Antworten auf Support-Anfragen und Datenschutzauskünfte findet man bei Microsoft leider überall. Ich zweifele sehr stark, dass der vorliegende Textbaustein überhaupt die rechtlichen Pflichten Microsofts erfüllt.

Meine eigene Erfahrung mit Textbausteinen: Microsoft Rewards hat(te) einen Bug enthalten, der dafür sorgt, dass Zugriffe über die Start-App auf News-Artikel als VPN-Zugriff gewertet worden waren. VPN war nicht aktiviert gewesen. Man wird aus dem Rewards-Programm für einen Tag geworfen.

Als ich Microsoft über diesen Bug berichtet habe, kam nur eine Standard-Antwort zurück und es wurde mir noch auf die Finge gehauen, dass ich ja kein VPN benutzen soll. Dies war nicht der Fall gewesen. Im Worst-Case hätte ich hier meinen Zugriff auf eine Funktionalität im MS-Account verloren und hätte keine Möglichkeit gehabt, diese wiederherszustellen.

Vielen Dank für das Update. In der Antwort steht ja: "You can also call your regional office or submit an email to Microsoft Premier Online Customer Service."

Folge doch bitte diesem Hinweise und stelle dort die Frage erneut. Wäre echt gespannt, ob dann eine echte Antwort kommt.

Ich 'abe gar kein Auto, Signorina – äh Premier Support; werde aber mal die Bayern triezen und ggf. in Irland Beschwerde führen. Mit der Dokumentation im Blog ist es ja bereits öffentlich und weit ab vom "Schönsprech" des Main-Stream.

Vielen Dank dafür!

Finde es auch sehr wichtig, dass du diesen unverschämten Abwimmelungsvorschlägen von MS folgst und deine Anfrage weiterleitest an D/Bayern-Standort bzw Irland.

Ebenso dem Datenschutzbeauftragten in D, damit dieser den Schöpfern dieser MS-Taktik mal kräftig auf die Finger haut (wahrscheinlich wird es nur ein Wattebällchen sein, was darniedergeht, aber zumindest wird es mal offengelegt).

Danke, dass du dranbleibst! Wird Zeit, dass dieses dreiste Gebaren mal öffentlich wird und die "human resources" sich dem standardisierten/automatisierten Frageabschmetterungs-Prozess persönlich widmen müssen.

Das ist jetzt aber ironisch gemeint, oder? ;->

Imho ist die Antwort von MS unter aller Sau, um das mal so auszudrücken.

Vielleicht sollten manche Microsoft Mitarbeiter eine Schulung bei Apple unternehmen das man Ihnen mal zeigt wie solche Missmutigen Angriffe erst gar nicht Zustande kommen.

Da es nicht mehr auszuhalten ist wie geschulte Mitarbeiter es nicht Zustande bringen Microsoft mal auf den gleichen sicheren Stand wie Apple zu bringen.Nicht über so viele von verschiedenen Gründern zu viele Daten vermitteln, dadurch Übersicht und Sicherheit schlecht zu gewährleisten. Keine persönlichen Andeutungen an bestimmte Mitarbeiter, sondern im Allgemeinen.

Mit freundlichen Grüßen.