[English]Sieht so aus, als ob wir in die nächste Katastrophe in Sachen Cyberangriffe zusteuern. Sicherheitsforscher haben bei Netzwerk-Scans um die 20.000 Microsoft Exchange Server gefunden, die per Internet erreichbar und anfällig für Remote Code-Angriffe sind. Die Exchange Server stehen in Asien, Europa und in den USA und können nicht mehr gepatcht werden, da sie das Ende ihres Lebenszyklus erreicht haben und aus dem Support gefallen sind. Ein lohnendes Ziel für Cyberangreifer, die gar nicht mehr so schnell nachkommen, wie Sicherheitslücken im Internet erwachsen.

[English]Sieht so aus, als ob wir in die nächste Katastrophe in Sachen Cyberangriffe zusteuern. Sicherheitsforscher haben bei Netzwerk-Scans um die 20.000 Microsoft Exchange Server gefunden, die per Internet erreichbar und anfällig für Remote Code-Angriffe sind. Die Exchange Server stehen in Asien, Europa und in den USA und können nicht mehr gepatcht werden, da sie das Ende ihres Lebenszyklus erreicht haben und aus dem Support gefallen sind. Ein lohnendes Ziel für Cyberangreifer, die gar nicht mehr so schnell nachkommen, wie Sicherheitslücken im Internet erwachsen.

Die Kollegen von Bleeping Computer weisen in nachfolgendem Tweet sowie in diesem Artikel auf das Problem hin. The ShadowServer Foundation hat kürzlich Internet-Scans im Hinblick auf Microsoft Exchange Server durchgeführt, um herauszufinden, ob es Instanzen gibt, die per Internet erreichbar sind, aber bereits das End-of-Life-Stadium (EoL) erreicht haben.

Das Ergebnis, welches hier veröffentlicht wurde, ist erschreckend. Internet-Scans von The ShadowServer Foundation zeigen, dass derzeit fast 20.000 Microsoft Exchange-Server über das öffentliche Internet erreichbar sind, die das End-of-Life-Stadium (EoL) erreicht haben. Das heißt, es gibt Leute, die einen Exchange-Server öffentlich per Internet erreichbar betreiben, für den es keine Updates mehr gibt. Die alten Exchange Server-Versionen sind gleich für mehrere Sicherheitslücken anfällig, von denen einige als kritisch eingestuft sind.

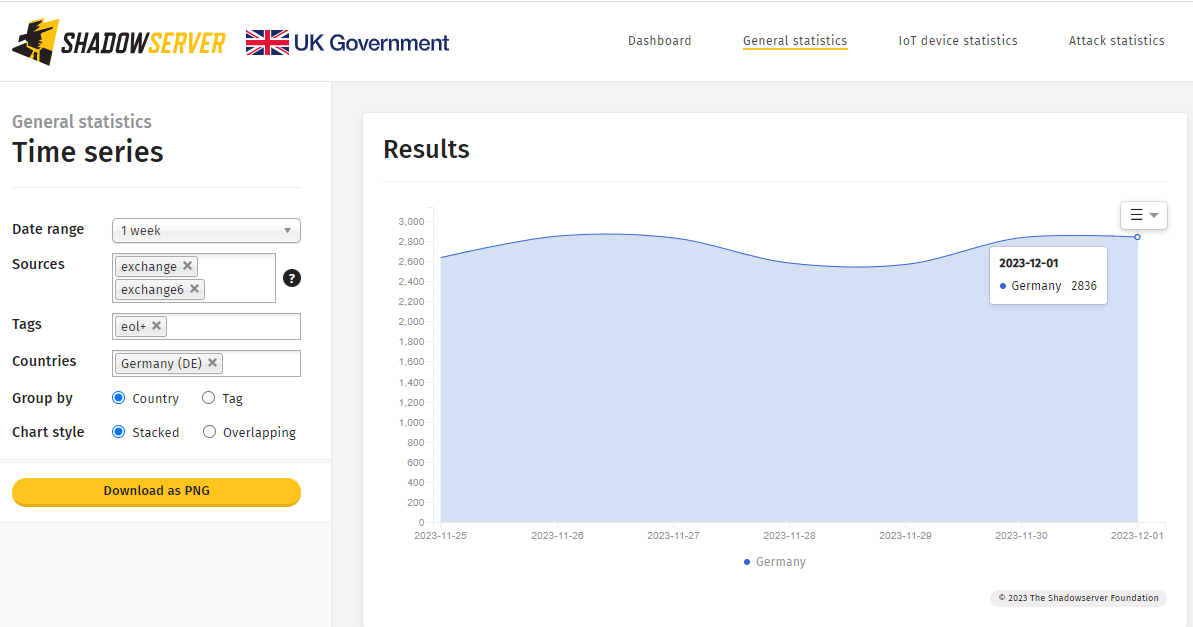

Angreifbare Exchange Server (EOL) in Deutschland

Die angreifbaren Microsoft Exchange E-Mail-Server stehen in Asien, in Europa und in den USA. Ich habe mal die ShadowServer Foundation-Seite aufgerufen und dann geschaut, wie die Zahlen für Deutschland ausschauen. Obige Grafik zeigt, dass in Deutschland ca. 2.800 solcher nicht mehr aktuell gehaltenen und aus dem Support gefallenen Exchange Server per Internet angreifbar sind. In Europa sind es um die 10.000 Instanzen, Nordamerika hat ca. 6.000 Instanzen, die EOL sind. Offenbar baut sich in Europa ein Klumpenrisiko bezüglich Exchange Server auf – es ist nur noch eine Frage der Zeit, bis es richtig knallt.

Die Kollegen von Bleeping Computer haben die Informationen des Macnica-Sicherheitsforschers Yutaka Sejiyama mit aufgegriffen, der angibt, etwas mehr als 30.000 Microsoft Exchange-Server entdeckt zu haben, die das Ende des Supports erreicht haben. Sejiyamas hat Scans per Shodan durchgeführt und fand Ende November 30.635 Systeme im Internet, die mit einer nicht unterstützten Version von Microsoft Exchange betrieben werden. Hier seine Statistik:

- 275 Instanzen von Exchange Server 2007

- 4.062 Instanzen von Exchange Server 2010

- 26.298 Instanzen von Exchange Server 2013

Die ShadowServer Foundation schreibt, dass diese veralteten Exchange-Sever für mehrere Remote-Code-Execution Schwachstellen anfällig sind. Einige dieser Exchange Server sind anfällig für ProxyLogon (CVE-2021-26855), was mit CVE-2021-27065 zur Remotecodeausführung gekoppelt werden kann. Laut Sejiyama gibt es fast 1.800 Exchange-Systeme, die entweder durch ProxyLogon, ProxyShell oder ProxyToken verwundbar sind. Bleeping Computer hat eine Aufstellung der in den Instanzen gefundenen Schwachstellen publiziert.

Hier kann man nur noch auf den "grand reset" hoffen, nämlich, dass alle diese Exchange Server per Schadsoftware verschlüsselt und aus dem Internet gefegt werden. Mitleid kann man mit den Betreibern jedenfalls nicht mehr haben.

Gerade auf X gelesen, dass IRC Engineering wohl Opfer der BlackCat-Ransomware-Gruppe geworden zu sein scheint. IRC bietet Software, Cloud und Hochgeschwindigkeitsinternet in Europa an. Auf deren Webseite heißt es, dass man derzeit Cyberprobleme in einem Rechenzentrum habe.

MVP: 2013 – 2016

MVP: 2013 – 2016

Grand reset oder Darwins law.

Andererseits haben wir uns fruher mal den "Spaß" gemacht, falsche Versions-Nummern auszugeben.

Also eine aktuelle obwohl nicht gepatscht oder uralte, obwohl gepatcht. So wollte man den Honeypott attraktiver machen.

Manchmal wurde auch ein transparenter Filter vor den ungepatschten Server gesetzt im den zu imunisieren.

Frag nicht warum, aber es war kein patschen möglich.

Es fragt sich daher:

Wie genau/sicher stellen diese Massen Tests fest, ob sie da nicht 19900 honey pots gefunden haben?

Die die diese Tests machen haben ja ein großes Interesse Verunsicherung zu verbreiten um Schlangenöl verkaufen zu können oder wer finanziert das?

kann das BSI (z.B.) solche Server nicht "einfach" stilllegen?

Wenn sie anfällig sind sollte das doch gehen, ohne lange auf den vermeintlichen Besitzer warten zu müssen.

"Gefahr in Vollzug" "Notwehr".

Es ist doch nur eine Frage der Zeit, ehe es in die Taktik der Angreifer passt, die Systeme zu verschlüsseln, aber nicht "ob".

Oder halt das Logfile mit Hinweisen füllen, das ein Update nötig ist?

(man kontrolliert doch auch, ob die eigene Mail Systeme in irgendeiner Blacklist erscheinen um schnell hande9zu können.)

Wenn ich da an diesen Generalplaner denke, der mit dutzenden anderen Firmen verbunden sein dürfte stellen solche Server eine Gefahr für gesamte Branchen, ja für die Volkswirtschaft dar.

Und so unrealistisch ist ein koordinierter Angriff nicht.

Waren vor bald 2 Jahren am Kriegsbeginn, nicht 6000 Windkraft Anlagen unsteuerbar geworden, weil der Angreifer einen Satelliten runtergeholt hat. Ausversehen fiel das auf, weil viele WKA diesen auch nutzen..

Wieso sollte das BSI oder andere Stellen das dürfen? Dafür muss es eine Gesetzesgrundlage für den Eingriff in fremdes Eigentum geben. Fehlende Patche sind meines Erachtens dafür kein ausreichender Grund.

Ja, der TÜV kann es aber auch.

Wobei Maschinen verschleiß unterliegen, Software ja nicht.

Die Löcher, die heute gestopft wurden sind schon vor 10 Jahren da eingebaut worden oder sind durch neue Features rein programmiert worden. Features die mancher Betreiber gar nicht braucht.

Das derzeitige System fördert Monopolismus.

Auch lustig ist, wenn man mal bei ShadowServer auf einen Monat hochzoomt.

Dann sind die Server alle erst ab 20. 11. des EOL geworden…

Und wenn man auf ein Jahr geht, war seit 2022 noch nie ein solcher Zustand festgestellt worden wie jetzt…

Außerdem bedeutet EOL ja nicht das von einem Tag auf den anderen die Server angreifbar werden. Es kommt hier aber so rüber.

Wenn, dann wären sie es auch vorher…

Natürlich müssen die Alt-Geräte Betreiber sich mal intensiver umsehen…gut ist eine Erinnerung.

Jedoch:

Möglicherweise konnten sie sich bisher vor dem Upgrade retten, weil sie die zum Teil ja extrem speziellen Randbedingungen für die CVEs nicht erfüllten oder durch Konfigurations Änderung abschaffen könnten.

Traue keiner Statistik…

"Außerdem bedeutet EOL ja nicht das von einem Tag auf den anderen die Server angreifbar werden. "

Kannst dir ja hier ansehen was alles für Exchange 2016/2019 seit April gepatcht wurde

https://msrc.microsoft.com/update-guide/

Viele davon werden vermutlich auch in 2013 enthalten sein.

Auch möglich sind natürlich Lücken die nur in 2013 enthalten sind aber nicht aufgeführt werden, da ja EOL

Ich benutze das böse Wort "Warum".

Ich erinnere mich, das es Mal eine Zeit gab, dass man den Rückgabe-Wert von System Funktionen nicht prüfte. Vollkommen irre. Aber es ist natürlich teuer zu prüfen. Und darum ließ man es. Es funktionierte ja.

Es war also Profit-Maximierung, Geld gier.

Es wird berichtet, das Bill Gates seine Kunden gefragt hat, wofür sie lieber Geld ausgeben wollen. Für neue Features oder für Fehler-Beseitigung. Die Kunden haben natürlich Features gewählt.

In der Annahme, das die Fehler natürlich kostenlos zu reparieren sind…Micro Soft hat sich dran gehalten. Und sogar Features kostenlos geliefert… Warum denn das?

Um neue Fehler einbauen zu können. Den Kunden das Gefühl zu geben, das Software doch verschleißt.

Die Rechnung kam dann später

In dem der Kunde ein teures neues System kaufen musste.

Ganz früher konnte man Software und Rechner nur mieten (IBM).

Da soll es wieder hingehen.

Eigentlich nicht so schlecht was Adobe da ausgegraben hat.

Der Vermieter muss ja eigentlich für die Fehlerfreiheit sorgen…

Wenn MS alte Systeme nicht aus dem Support fallen lassen dürfte, würde MS mit der Zeit immer mehr Aufwand haben ohne das dem Einnahmen folgen…sie würden sich mit Altlasten zu mullen.

So würde automatisch das Wachstum begrenzt und neue Firmen mit neuen Produkten und ohne Altlasten hätten eine Chance. Die Kunden hätten außerdem Geld frei die neuen Produkte der neuen Anbieter zu kaufen…

Der Markt und der Fortschritt lebt. Ein Monopol ist der Tod des Fortschritts.

Und? Wer sowas betreibt ist selbst Schuld! Keinerlei Mitleid.

DU bist verantwortlich für dein Tun und niemand anderes!

Wobei ungepatched noch nichtmal unsicher bedeuten muss. Also letztendlich nix anderes als bessere Spekulation.

Ja. Wenn ich weiß, das mein System nicht von den CVE angegriffen werden kann, dann muss ich auch nicht patschen.

Wer garantiert mir denn das ich mir nicht einen neuen Fehler reinholen und das der Patch überhaupt wirkt und keine Nebenwirkungen hat?

Schon richtig, aber dann hast du dir ja darüber Gedanken gemacht und dich aktiv gegen den Patch entschieden. Was durchaus legitim ist.

Anders die die Ihre System aufsetzen und dann nie wieder was tun…

wenn man die Server kennt, wieso informiert man denn nicht automatisiert die Betreiber?

Betreiber informieren wenn das kein Vorschrift ist?Als Beamter?

Warum hat die Kripo nicht die Download Links löschen lassen, die sie in Missbrauchs Foren zu zig tausedenbgefunden haben und was sie kaum Zeit gekostet hätte due Uploadercsber schon, aber wirksamer Schutz der Opfer gewesen wäre, auch weil dieselben Links auch in anderen Foren verwendet wurden.

Ich vermute das das Absicht war um den Markt und damit den eigenen Arbeitsplatz zu behalten. Man muss nur komplett hohlen Statements der Vorgesetztenbinndem TV Bericht anhören.

und was hätte das gebracht? Der Mißbrauch hat bereits stattgefunden… die woanders wiederhochzuladen ist kein Problem und du machts die Nutzer nur darauf aufmerksam das Beamte bereits "mitlesen", verhinderst somit sogar weiter Ermittlungen.

Das genau nicht zu löschen hat durchaus seinen Sinn.

Ich war mal auf einem Vortrag vom BSI.

Die Betreiber solcher Systeme werden, sofern ermittelbar, tatsächlich informiert!

Per Brief (hatte ich selber schon einmal) oder lt. Redner auch mal per Telefon (sofern man zum GF durchgestellt wird…).

Ich war hier 2-3 Tage "zu spät" mit dem einspielen eines Exchange 2016 Patches.

Die Post kam hier vom Internetprovider – Dieser wurde vom BSI informiert.

War sehr überrascht, wie aktiv die vom BSI hier sind!

sehr cool

dann kann keiner sagen..

Wieso ist es Softwareanbietern überhaupt erlaubt, einfach so den Support einzustellen ?

Die meisten Installationen laufen halt, na ja, weil sie eben laufen: Sie erfüllen nach wie vor den gewünschten Zweck: Investitionen -eigentlich- unnötig.

Natürlich geht es (hier: MS) um erzwungene Neuinvestitionen aber eigentlich sind nicht die Kunden sondern die Softwareanbieter das Problem…und die fehlerhafte gesetzliche Regulierung dieser Anbieter.

Das gehört alles in den Komplex der Monopolbildung und wäre Sache kartellrechtlicher Regulierung. Aber die ist bei den westlichen Regierungen durchweg verpönt. Denn Umsatzsteigerungen steigern auch das BIP und CEOs und Regierungsbuddies sind oft gut bekannt miteinander und per Du.

Supporteinstellung sollte sich nach dem Unterschreiten von Marktanteilen richten und nicht umgekehrt. Das würde für Monopolklitschen wie MS erhebliche und dauerhafte Mehrkosten bedeuten, die bislang aber von ihren Kunden getragen wurden und werden.

Warum sollte Microsoft noch für z.B. Exchange 2007 und 2010 Support bieten?

Die Systeme sind 16 bzw. 13 Jahre alt!

Auch der Exchange 2013 ist jetzt 10 Jahre alt!

Und 10 Jahre waren nun einmal die Supportlebensdauer für die Exchange.

Es war schon bei der Installation der Systeme bekannt, bis wann die Support erhalten.

Denn die Supportdauer gibt Microsoft ganz öffentlich auf seiner Homepage bekannt: https://learn.microsoft.com/de-de/lifecycle/

Und diese Seite gab es auch 2007 schon!

Im Übrigen:

Das BSI schickt E-Mails an die Betreiber von nicht mehr supporteten Exchange-Systemen, um die darauf hinzuweisen!

Die Betreiber könne sich also nicht herausreden, das die nichts gewusst haben.

Es ist schon grobe Fahrlässigkeit bis Vorsatz, unpatchbare Systeme 6 bzw. 3 Jahre im Internet zu betreiben.

Und die Migration auf eine neue Exchange-Version ist nun auch kein Hexenwerk.

Und noch ein Aspekt kommt hinzu:

Höchstwahrscheinlich sind auch die Serverbetriebssysteme, auf denen die Uralt Exchangeversionen laufen genauso alt und daher auch genauso lange schon ohne Patches. Da wird man wohl auch noch jede Menge Server 2003 finden oder Server 2008/2008R2 die nicht per ESU mit Patches versorgt werden. Und auch das endet im Januar. Da bekommen 2008/2008R2, die im ESU-Programm sind, letztmalig Patches.

Die Betreiber dieser Uralt Exchangeversionen verdienen absolut kein Mitleid!

Weil es lukrativer ist und früher nicht so wichtig.

Erst jetzt ist man auf die Idee gekommen, gesetzlich vorzuschreiben, dass der Hersteller Klipp und klar sagt, wann er den Support einstellt. Bei handies. Microsoft macht das seit Jahren, freiwillig, selbstlos?

Die Hersteller haben den Support alter Geräte immer schon eingestellt. Die meisten. Ich denke da gerade an Miele, die auch nach 25 Jahren Ersatzteile liefern. Andere Hersteller haben schon nach 5 Jahren keine mehr. Aber Miele lässt sich das durch einen mindestens 100% höheren Preis bezahlen. Logo.

Und natürlich hat der Kunde eine 25 Jahre alte Technologie Einsatz…

Wenn alles so einfach wäre…

sag es doch:

"Produkthaftung für Software"

Auszug AGB heute, sinngemäß:

"Wir der Hersteller übernehmen keine Gewähr dafür, dass unser Produkt für irgendeinen Zweck, den der Käufer wünscht, geeignet ist oder bleibt. Es dient nur datu, unsere Taschen zu füllen."

Ja Produkthaftung für Software, sag ich seit Jahren!

Allerdings wären danach 80% der Softwarefirmen pleite. Manchmal bräuchte es aber tatsächlich den Reset auf Null!

Marketing Strategie von Microsoft? Geh zu MS365 da bist du sicher und immer aktuell…

entschuldigt, aber das ist Quatsch.

10 Jahre Lebenszyklus sind eine Annäherung von finanziellen Argumenten und stabilem Fundament.

es ist wie beim Hausbau, ihr könnt nicht unendlich Balkone und Geschosse auf ein Einfamilienhaus bauen. Das gibt das Fundament nicht her. irgendwann muss man neu anfangen.

natürlich gibt es finanzielles Interesse, deswegen betreibt man die Firma. 10 Jahre sind mehr Support als dir jeder Auto-, Waschmaschinen- oder x-Hersteller bietet

Zum einen gibt es 150 Jahre alte Häuser und 30 Jahre alte, funktionierende Miele Geschirrspüler. Auch laufen alte Autos 30, 40 Jahre. Und wir haben eine wohl gut 40 Jahre Mikrowelle in der Pantry im Einsatz, Made in DDR.

Warum läuft der DDR kram noch immer? (Denk auch an den Kult-Quirl).

Weil die DDR ein massives Rohstoff-Problem hatte und sich nicht leisten konnte, Tonnen von Material in den Ersatzteil-Lagern liegen zu haben, die nur Geld kosten und keine Devisen bringen und vor allem das Material weiter verknappen. Also wurde auf "unzerkuppbar" konstruiert.

Die Sachen sind alle nicht per Internet erreichbar.

Es ging da mehr in Richtung konstruierter Obsolescence.

Software verschleißt ja nicht. Aber dank Internet bekommt man einen fadenscheinigen Grund.

Man sieht, das es für etliche normal ist, ja sogar ein Qualitätsmerkmal ist, wenn eine Software gepatscht werden muss. Und im Android shop fallen gute Apps nach hinten weg, wenn die keine Updates brauchen….auch gilt je größer je besser.

Und so sind die Apps ab 30 MB groß,…

… und? hast du noch Garantie und bekommst Ersatzteile?

Garantie nicht, aber Ersatzteile ja!

Ersatzteile für den Kaffee findest du nur noch auf dem Schrott.

same game bei Microsoft. abwärtskompatibel bis zum Anfang.

ein DOS Client kann sich immer noch per net use anmelden. du musst dafür nur alles erlauben, von dem wir heute wissen dass es unsicher ist: LM, smbv1 etc

du kannst es nicht absichern, genauso wenig bekommst du in einem Bretzel Käfer Airbags, Knautschzone und Parkassistenten inkl intelligenter Motorsteuerung.

Microsoft Arbeit auf Basis 30 Jahre alter Technik und nach einem Lebenszyklus von X muss man etwas ändern.

ihr könnt euren Traum von alten Geräten auch bei MS leben. Windows 95 läuft immer noch. Word 97 auch. keiner hindert euch daran es zu benutzen,

aber Genausowenig wie bei Miele wirst du noch Produktunterstützung für das 30 Jahre alte Schätzchen bekommen.

Hier schreibt Wohl der eine von dem Anderen (Heise) ab.

habe mir einmal CVE-2023-21529 angeschaut – dagegen gab es im Frühjahr ein Exchange 2013 CU.

Meine Entscheidung ist wegen dem Ionos Smarthost Problem gefallen. Wir gehen weg vom Exchange Server (Exchange Server 2019) und nutzen nächstes Jahr eine andere Lösung. Unsere User haben nach wievor Ihr Outlook – sehen also keine Änderungen.

Mal sehen wie lange es dann Outlook ohne Microsoft Cloud noch geben wird.

Nice Sunday

ich glaube du wolltest das woanders hin schreiben:)

Keine Ahnung, was er wo schreiben wollte – CVE-2023-21529 wird nur in seinem Kommentar erwähnt – der Patch kam im Februar 2023 (Exchange Server Sicherheitsupdates (14. Februar 2023)). Das ist aber eine Schwachstelle, für die es beim Exchange 2013 noch ein Sicherheitsupdate gab.

Welche Alternative wird bei euch zum Einsatz kommen? Kerio?

Warum sollte Microsoft motiviert sein, fehlerfreie Systeme herzustellen?

Sie wären ja schön blöd sich so das Wasser für den Verkauf neuer abzugraben.

Die patschen da seit über 10 Jähren an dem Teil rum, und es ist immer noch angreifbar?

Haben die die Übersicht verloren oder ist es halt der Eingangs genannte Grund?

Viel erschreckender finde ich, das ein System, bei dem der Hersteller über 10 Jahre Zeit hatte, Fehler nachzubessern, immer noch angreifbar ist. Wie schlecht muss man programmieren, das man es nicht schafft, ein sicheres System bereitzustellen. Dieses ganze Gepatche wird schon als normal und gewünscht empfunden, ist für mich aber ein Armutszeugnis. Stellt euch mal vor, ihr kauft ein Auto und der Hersteller macht jeden Monat regelmäßig Rückrufaktionen (nicht anderes sind diese Patche ja), Und nach 10 Jahren dürft ihr das Auto nicht mehr weiterfahren, weil es zu unsicher für den Straßenverkehr geworden ist. Das ist doch alles krank. Wenn ich tausende Euro für eine Software ausgebe, dann erwarte ich eine entsprechende Qualität und nicht so einen Flickenteppich, wie heutzutage herstellerübergreifend angeboten wird.

Updates in Form von Featureupgrades – kein Problem – da kommen ja neue Funktionalitäten, die zum Erscheinungszeitpunkt noch nicht verfügbar waren oder sich erst im Nachgang als nützlich herausgestellt haben. Aber Sicherheitsupdates empfinde ich als Schlag ins Gesicht eines jeden zahlenden Kunden.

Viel erschreckender als was – dass unsichere abgelaufene Produkte blind als Einfallstor verwendet werden? Echt jetzt?

Das ganze Gepatche gibts auch bei guten Produkten und muss sein.

10 Jahre sind in der IT eine lange Zeit und es ist ziemlich daneben, einen perfekten Zustand mit so einer Laufzeit zu erwarten.

Warum abstrahierst Du das Thema mit diesem polemischen Autovergleich kaputt? Auf dem Niveau kämst Du mit einem Schrebergarten besser weiter.

Die Kunden haben übrigens mal bezahlt, damit sie Sicherheitsupdates bekommen, aber eben nur 10 Jahre lang – die Welt muss für Dich damit ja so richtig auf dem Kopf stehen, Du Armer :)

"Das ganze Gepatche gibts auch bei guten Produkten und muss sein." – Und genau das stelle ich ihn Frage. Warum MUSS das sein? Nur weil wir von den großen Softwarefirmen so konditioniert wurden? Ich erwarte tatsächlich ein sicheres Produkt für mein Geld. Warum müssen denn alte Produkte per Definition unsicher sein? Wenn keine Sicherheitslücke drin ist, wird die auch in 10 oder 20 Jahren da nicht hineinkommen. Unsicher sind die ganzen Produkte doch nur, weil sie es von Anfang an waren und jetzt nichts mehr repariert wird.

Lücken können auch nachträglich in die Software kommen.

Beispielsweise bei den ersten Patches für Exchange 2013/2016/2019 nach dem Supportende von Exchange 2010 war der 2010 von den gepatchten Sicherheitslücken nicht betroffen. Es gab die schlicht in 2010 nicht, weil die Lücken in Funktionen vorhanden waren, die es beim 2010 noch nicht gab.

Und Software ohne Sicherheitslücken gibt es nicht.

Sie wurden nur noch nicht gefunden.

Beispielsweise gabs dieses Jahr einen Patch für eine Lücke in einer Software (nicht von Microsoft), die es da schon seit über 10 Jahren gab, aber erst dieses Jahr gefunden wurde.

– die haben zum einen kein Interesse proaktiv zu Patschen.

Es zahlt ihnen ja keiner. So wird nur da geputzt, wo der Spieß hinsehen kann.

– zum anderen kommen neue Features, schnell und schlecht getestet dazu, die bringen neue Fehler.

– dann ist das ganze so kompliziert und mit Cpp so unübersichtlich, dass sie die Übersicht verloren haben.

– es hängen viele Jobs dran. Wozu braucht man denn Administratoren, wenn nicht zum patschen und dem anschließendenden rollback.

Es ist nachvollziehbar, aber natürlich heute nicht akzeptabel, weil wir insgesamt davon abhängig sind.

Was ist eigentlich die Ursache für die Sinusform der Hülle des Graphen?

Der Bestand alter Version kann doch nur konstant sein oder abnehmen?

Dem Diagramm nach würden aber immer wieder veraltete Systeme dazukommen. Aber wieder wegfallen… was machen die da?

Die Bild Unterschrift "Angreifbare Exchange Server (EOL) in Deutschland" reisserisch falsch. Finde ich schade das jetzt auch hier zu finden.

Es stellt nur die Server da, die EOL sind, eine alte Version haben.

Das EOL heißt aber nicht, wie Hänschen sich vielleicht vorstellt, dass die wirksam angegriffen werden können.

Denn damit die Angriffe funktionieren, müssen noch weitere Bedingungen erfüllt sein, als nur "nicht patchbar, Hersteller hat wie angekündigt Support eingestellt"

(zumal es schon vorgekommen ist, das auch EOL Produkte noch einen Patch bekamen, weil der Angriffsvektor einfach auf zu vielen System möglich war).

Microsoft sollte mit dem finalen Update der jeweiligen Exchangeversion einen Daemon mit installieren, der täglich alle auf dem Exchange-Server registrierten Postfächer mit einem Supporthinweis als Mail befüllt, der auf die Sicherheitslücken und Gefahren hinweist.

Außerdem, wäre es möglich, dass ma Ziel-Mailserver so konfigurieren kann, dass sie Mails von veralteten Exchange-Servern nicht mehr annehmen? Das müsste doch zumindestens MS in neuere Exchange-Versionen (auch Online) einbauen können…

"Mails von veralteten Exchange-Servern nicht mehr annehmen?"

Nur wie erkennt man diese, wenn diese dann ggf eine manipuliert Versionsnummer haben?

Das mit der Versionsnummern-Sperre macht MS in seiner Cloud doch schon, oder?

"Um diese Website korrekt darstellen zu können brauchen Sie den IE 6.0"

"Wenn Sie mir schreiben wollen, benutzen Sie gefälligst Exchange Version 0815"

Es ist ein ganz heißes Eisen.

Bei einem Kunden einen Virus während der Eingangsprüfung gefunden. Natürlich auf dem kurzen Dienstweg sofort bescheid gesagt. Auf dem langen kam sofort eine Klage Androhung, wir würden lugen, der Rechner sei bei uns infiziert worden. (Klar. Mit einem Virus in seiner Landessprache und einem nur in seinem Land verbreiten. Logo…)

Seit dem geht es nur noch über den offiziellen Weg.

Kunden, die man wirklich nicht braucht.

Das finde ich echt doof, dass Microsoft Exchange Server verkauft, die schon abgelaufen sind (EOL). Die wollen nur Geld machen. Saftladen!

— Ironie aus —-

Beim lesen der ganze Kommentare bin ich gerade etwas in Nostalgie verfallen..vor ca. 20 Jahren kam alle halbe Jahre ein Stapel CD's in einer schicken Stoff Box von MS mit Service Packs etc., gaaanz selten auch mal was für den Exchange Server.

Inzwischen nimmt man sich als Verantwortlicher samt MA jedes 2te WE ( genauer eigentlich schon ab Dienstag Nacht) im Monat nichts mehr vor ! Man ist sogar verleitet, bei Fränky, Bleeping, isc, Günter, etc. mal ab ca. 22 Uhr reinzuspitzen was denn alles so interessant sein könnte…tjaja -> dynamische Zeiten. MS sorgt also durchaus für (Kultur)Wandel ;-)