Die Fastfood-Kette Subway ist wohl Opfer eines Sicherheitsvorfalls geworden, bei dem Daten abgezogen wurden. Die Volkshochschule Minden ist durch einen Cyberangriff beeinträchtigt, und der Modeversand freddywear.de hat auch einen Cyberangriff erlitten. Danke an die Leser für die Hinweise. Und von Trello wurden per API Daten abgezogen. Ich fasse diese Meldungen mal in einem Sammelbeitrag zusammen.

Die Fastfood-Kette Subway ist wohl Opfer eines Sicherheitsvorfalls geworden, bei dem Daten abgezogen wurden. Die Volkshochschule Minden ist durch einen Cyberangriff beeinträchtigt, und der Modeversand freddywear.de hat auch einen Cyberangriff erlitten. Danke an die Leser für die Hinweise. Und von Trello wurden per API Daten abgezogen. Ich fasse diese Meldungen mal in einem Sammelbeitrag zusammen.

Infostealer bei Modeversand freddywear.de

Blog-Leser Daniel hat mich heute per E-Mail kontaktiert, weil er vom Modeversand freddywear.de über einen Sicherheitsvorfall informiert wurde (danke dafür). Er hatte 2023 dort – allerdings ohne Kreditkarte – etwas bestellt. Vor zwei Tagen wurde er vom Modeversand über einen Sicherheitsvorfall informiert.

Deren IT-Systeme waren zwischen dem 6. Dezember 2023 und dem 15. Januar 2024 "einem Sicherheitsvorfall ausgesetzt". Meine Lesart: Dort war ein Infostealer installiert, denn während dieses Zeitraums war auf der Kassenseite von freddywear.de ein zusätzliches Formular sichtbar, das Kreditkartendaten abgefragt hat.

Kunden, die in diesem Zeitraum eine Bestellung aufgegeben und Ihre Kreditkarteninformationen eingegeben haben, müssen davon ausgehen, dass diese bei diesem Vorgang abgezogen wurden. Den Betroffenen wird dringend empfohlen, sich an die eigene Bank zu wenden und die Situation zu erläutern. Zudem sollen zukünftige Kreditkartenabrechnungen auf unberechtigte Transaktionen geprüft werden. Der Modeversand schreibt: "Es ist möglich, dass Ihre

Kreditkarteninformationen kompromittiert wurden." – wovon definitiv auszugehen ist.

Der Modeversand weist zudem darauf hin, dass möglicherweise auch die Telefonnummer, der Name und die Adresse von Kunden aus der eigenen Datenbank entwendet wurde. Es liegen derzeit zwar keine konkreten Hinweise darauf vor, aber als Vorsichtsmaßnahme werden die Kunden informiert. Die IT des Modehändlers hat sofort nach bekannt werden der Sicherheitslücke die kompromittierten Dateien entfernt und den alten Onlinestore deaktiviert.

Um sicherzustellen, dass keine unsicheren Dateien auf dem System sind, wurde zudem die Internetverbindung des Servers deaktiviert und ein komplett neuer Online-Shop auf einem neuen Server aufgesetzt. Der Modeversand geht davon aus, dass dieser neue Store nun wieder komplett sicher ist.

Cyberangriff auf Volkshochschule Minden

Ein Blog-Leser hat mich in einer privaten Nachricht auf Facebook auf einen Cybervorfall bei der Volkshochschule Minden hingewiesen (danke dafür). In einer Pressemitteilung vom 23. Januar 2023 teilt die Volkshochschule Minden – Bad Oeynhausen mit, dass man nachmittags, am 22. Januar 2024, durch einen Cyberangriff attackiert wurde. Dabei wurde die Serverstruktur der Volkshochschule angegriffen, so dass das bestehende Serversystem als eine erste Maßnahme isoliert wurde. Die Verantwortlichen gehen davon aus, dass eine weitere Ausbreitung des Angriffs so unterbunden wurde.

Die Volkshochschule hat sofort sämtliche IT-Sicherheitsmaßnahmen ergriffen, ein interner Krisenstab arbeitet mit externer Unterstützung an dem Wiederaufbau der Systeme. Momentan arbeitet man den Vorfall mit der Hilfe von externen IT-Experten und in enger Abstimmung mit dem bestellten Datenschutzexperten von Ostwestfalen-Lippe-IT auf. Alle rechtlich notwendigen Schritte wurden eingeleitet. Ziel aller Maßnahmen ist es nun, die Arbeitsfähigkeit so schnell wie möglich unter sicheren Bedingungen wiederherzustellen.

Als Folge des Angriffs ist die Volkshochschule in Teilen arbeitsunfähig und nicht mehr per E-Mail erreichbar. Die Geschäftsstelle in Minden ist über alle bekannten Telefonnummern erreichbar. Die Verwaltung des Ganztags erreicht man über die Notfallnummer 0571 – 93419021. Die Geschäftsstelle Bad Oeynhausen über die Notfallnummer: 0160 – 3888831.

Der Internetauftritt der Volkshochschule ist weiterhin unter www.vhs-minden.de erreichbar. Online-Anmeldungen sind derzeit nicht möglich. Zum aktuellen Zeitpunkt kann nicht genau eingeschätzt werden, ab wann die Systeme wieder zur Verfügung stehen werden. Die Verantwortlichen informieren fortlaufend auf der Website www.vhs-minden.de. Die Volkshochschule wird im Notbetrieb das Programm (Kurse und Veranstaltungen) bestmöglich fortführen. Wir bitten mögliche Einschränkungen zu entschuldigen.

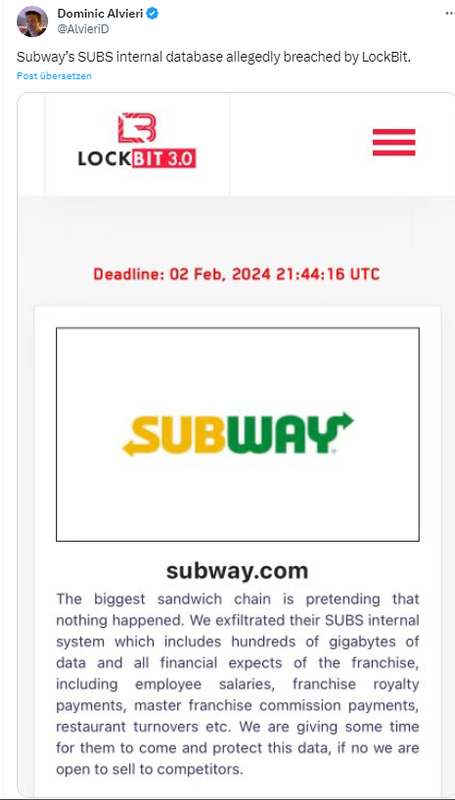

Lockbit-Angriff auf Franchise-Kette Subway

Die Tage wurde bekannt, dass die Ransomware as a Service (RaaS)-Gruppe Lockbit bei der Franchise-Kette Subway zugeschlagen hat. Ich hatte die Informationen über nachfolgenden Tweet mitbekommen.

Lockbit erpresst das Unternehmen mit den gestohlenen Daten (angeblich hunderte Gigabyte an Daten) und droht deren Veröffentlichung bis zum 02. Februar 202 an, wenn kein Lösegeld bezahlt wird. Ich hatte es bisher nicht im Blog aufgegriffen, einige Informationen lassen sich z.B. bei heise nachlesen.

Lockbit gehört laut Trend Micro zu den gefährlichsten RaaS-Gruppen, die aktuell existieren. Ihre Opfer sind primär in den USA und Europa zu finden. Sie bestehen zu etwa 70 Prozent aus kleinen und mittelständischen Unternehmen (< 500 Mitarbeiter). Die Täter breiten sich innerhalb des Opferunternehmens aus und verschlüsseln alle im Zugriff befindlichen Systeme. Anschließend wird das Opfer mit der Verfügbarkeit der IT erpresst. Pro Halbjahr sind zwischen 500 und 800 einzelne Opfer identifizierbar.

Dabei ist allerdings zu bemerken, dass die Öffentlichkeit nur die Opfer kennt, die sich zunächst weigern zu zahlen. Denn die Verschlüsselung der Dateien wirkt heutzutage nicht mehr annähernd so zuverlässig, wie sie das noch vor vier oder fünf Jahren tat, schreibt Trend Micro. Die Opfer können heutzutage auf erfahrene Cyberverteidigungen zurückgreifen. Verschiedene Erkennungstechnologien sorgen dafür, dass die Täter, wenn überhaupt, nur noch Teilbereiche eines Unternehmens übernehmen können, bevor sie auffliegen. Backup-Systeme stellen auch diese verschlüsselten Dateien wieder her.

Daher werden bei einem Ransomware-Angriff Daten vor dem verschlüsseln abgezogen. Das betroffene Unternehmen wird damit erpresst, diese Daten zu veröffentlichen. Sind Kundendaten betroffen oder sogar Geschäftsgeheimnisse, ist ein Anreiz geschaffen, zu zahlen. Die Namen der so bedrohten Opfer sind diejenigen, die wir, wie oben beschrieben, identifizieren und damit statistisch erfassen können. Genau das ist nun bei Subway passiert, wo Lockbit den Angriff öffentlich gemacht hat.

Der Ratschlag von Trend Micro lautet "Nicht zahlen", denn gestohlene Daten können nicht zurückgekauft werden. Die gestohlenen Daten verbleiben im Besitz der Täter. Weltweit scheint laut TM nur etwa ein Siebtel der Unternehmen (~14 Prozent) aufgrund der zweifachen Erpressung zu zahlen. Zahlt man, um eine Veröffentlichung zu verhindern, beweist man damit lediglich, dass es sich hier um wertvolle, interessante Informationen handelt, nicht um irrelevanten Datenmüll. Für das Opfer ist es sinnvoller festzustellen, welche Daten entwendet wurden und die Eigentümer über den Verlust zu informieren. Denn das muss ohnehin geschehen, will man nicht bis in alle Zukunft erpressbar bleiben oder sich den Klagen Geschädigter gegenübersehen.

Daten von Trello abgezogen

Cyberkriminelle haben wohl die persönlichen Daten von 15 Millionen Nutzern vom populären online Aufgabenverwaltungsdienst Trello per API abgezogen. Jetzt werden diese Daten in Untergrundforen zum Verkauf angeboten.

heise hat den Vorfall in diesem Beitrag aufgegriffen. Have I been pwned (HIBP) ist es gelungen, die betreffenden Datensätze zu bekommen und hat diese in seine Datenbank eingefügt. Trello-Nutzer können also hier prüfen, ob sie betroffen sind.

Konten in Phishing-Welle abgeräumt

Die Zentralstelle Cybercrime Bayern hat eine Warnung vor einer neuen Phishing-Angriffswelle herausgegeben, die auf Debit-Karten abzielt. Zuerst werden Zugangsdaten von Bankkonten abgefischt. Dann kontaktieren die Täter die Opfer und versuchen von diesen eine PushTAN zu ergattern. Im Anschluss richten die Täter mit diesen Informationen virtuelle Debitkarten ein und aktivieren damit Zahlsysteme. Diese virtuelle Debitkarten besitzen kein Zahlungslimit und die Täter räumen ruckzuck das dieser Debitkarte zugeordnete Konto ab. Details lassen sich bei heise nachlesen.

MVP: 2013 – 2016

MVP: 2013 – 2016

Ob Lockbit die Rezeptur für den angeblichen Tuhnfisch auf den Sandwiches erbeutet hat?

Einen müssen wir abziehen: Subway ist doppelt

Gott bin ich alt, dass ich diesen Satz noch aus dem Original kenne…

Sie sind der Meinung, das war SPITZE!

Steht auf den Erpresserschreiben nicht: Zahlen Sie, aber dalli dalli!

Tröste dich. Ich kenn den auch noch ;-)

Ein Hoch auch Hans Rosenthal!

Warum werden hier permanent Meldungen im Konjunktiv formuliert? Ist Subway nun Opfer eines Sicherheitsvorfalls geworden oder nicht? Nach dem ersten Satz höre ich gleich auf zu lesen. Es ist den Blogeintrag nicht wert. Und das ist nur ein Bsp. von vielen. Einfach mal überlegen was man da so formuliert, welchen tatsächlichen Inhalt dieses dann noch hat, und vor allem, wen möchte man damit erreichen?

In diesem Sinne

Es muss niemand die Blog-Beiträge lesen, wenn der Beitrag es "nicht wert" erscheint. Ich nehme mir auch weiterhin die Freiheit, so zu formulieren, wie ich es für angemessen halte – und da obiger Sachverhalt aktuell als "Einzelmeldung" bei Lockbit auftaucht, kommt das Konjunktiv zum Einsatz. In diesem Sinne.

Sauberer Konter!

Weiter so, die Blogbeiträge sind nach wie vor wertvoll.

Unfassbar: Da wurde jemand gezwungen, etwas zu lesen, was ihn nicht interessiert! Herr Born, das geht zu weit!

Zum Glück kann "man" mittlerweile die ganzen TByte / GBytes ohne Belastung der Internet-Leitung mit +100 GBit/s klauen, da alles in der Cloud liegt :-)

Und bei OnPrem kann man eine QoS-Drosselung aktivieren.

Übliche Verbindungen brauchen rel. wenig Bandbreite.

Wird plötzlich viel Bandbreite über einen größeren Zeitraum belegt, kann man da die Bandbreite drosseln.

Beispielsweise bei einer 1 GBit-Verbindung erfolgt länger als 10 Minuten eine volle Auslastung der Bandbreite beim Upload, wird die Bandbreite auf 10 MBit gedrosselt.

Dadurch erschwert man den Eindringlingen, in kurzer Zeit große Datenmengen abzuziehen.

…und man könnte einen Alarm auslösen weil ständig dicke Downloads zu neuen IP- Adressen starten.

mach das Mal in mit Cloud Diensten, wo du u.U. nicht einmal Log Files bekommst…

Die Artikel zur cyberangriffen werden jetzt kumuliert.

GB im Dauerstress