Noch eine Kurzmeldung, die den CPU-Hersteller AMD betrifft. Sicherheitsforscher sind auf verschiedene Schwachstellen in AMD-Prozessoren gestoßen, die AMD in einem Security Bulletin offen gelegt hat. Diese Schwachstellen CVE-2023-20576, CVE-2023-20577, CVE-2023-20579 und CVE-2023-2058 sind mit der Klassifizierung "High" eingestuft worden. Das Ganze betrifft CPUs der 1. bis 4. Generation. Es gibt wohl Microcode-Updates, die diese Schwachstellen schließen sollen.

Noch eine Kurzmeldung, die den CPU-Hersteller AMD betrifft. Sicherheitsforscher sind auf verschiedene Schwachstellen in AMD-Prozessoren gestoßen, die AMD in einem Security Bulletin offen gelegt hat. Diese Schwachstellen CVE-2023-20576, CVE-2023-20577, CVE-2023-20579 und CVE-2023-2058 sind mit der Klassifizierung "High" eingestuft worden. Das Ganze betrifft CPUs der 1. bis 4. Generation. Es gibt wohl Microcode-Updates, die diese Schwachstellen schließen sollen.

Ich bin die Tage auf nachfolgenden Tweet von Nicolas Krassas auf das Thema gestoßen. Der Tweet verweist auf den Beitrag von Security Online, der das Thema umreißt.

AMD hat ein Security Bulletin mit der ID AMD-SB-7009 AMD Processor Vulnerabilities dazu veröffentlicht und gibt folgende Schwachstellen (alle als "High" klassifiziert) an.

- CVE-2023-20576: Insufficient Verification of Data Authenticity in AGESA™ may allow an attacker to update SPI ROM data potentially resulting in denial of service or privilege escalation.

- CVE-2023-20577: A heap overflow in SMM module may allow an attacker with access to a second vulnerability that enables writing to SPI flash, potentially resulting in arbitrary code execution.

- CVE-2023-20579: Improper Access Control in the AMD SPI protection feature may allow a user with Ring0 (kernel mode) privileged access to bypass protections potentially resulting in loss of integrity and availability.

- CVE-2023-20587: Improper Access Control in System Management Mode (SMM) may allow an attacker access to the SPI flash potentially leading to arbitrary code execution.

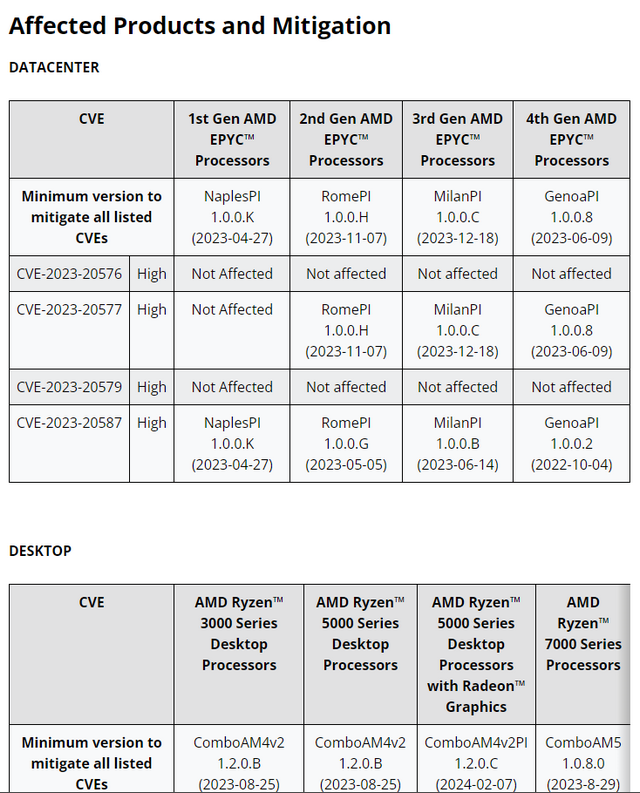

Eine Liste der betroffenen Prozessoren und Maßnahmen zur Mitigation (Abschwächung) der Schwachstellen finden sich im Security Bulletin.

heise hat das Thema in diesem Beitrag aufbereitet und gibt auch Hinweise zu Firmwareupdates zum Schließen der Schwachstellen.

MVP: 2013 – 2016

MVP: 2013 – 2016

Danke für die Hinweise! Hier (ASROCK bei mir) bereits aktualisiert und "schwupps" geht es mit LogoFAIL weiter…

ComboAM4v2 1.2.0.B kam für das das AsRock Taichi X470 schon 10.2023 raus. Dieser Beitrag sollte eher zum Anlass dienen, damit intelligente Schrauber vermeiden bei trägen Herstellern zweimal zu kaufen. MSI z.B. wird teilweise einige Mainboards gar nicht oder wenn doch sehr spät mit 1.2.0.B versorgen, was ich bedauere. Ich hoffe doch der Techniker macht Druck in Taiwan/China, damit alle Boards sie erhalten.

(Obgleich diese Lücken nicht trivial sind um ausgenutzt zu werden.)