Kurze Information zu mehreren Cybervorfällen – den Ursprungsartikel habe ich erweitert. Auf das U-Bahn-System der britischen Stadt London hat es an gestrigen Montag (2. Sept. 2024) einen Cyberangriff gegeben. In der Schweiz ist "Schneider Software" Opfer einer Ransomware. Und in Bobingen wurde die Wertachklinik durch Ransomware lahm gelegt.

Kurze Information zu mehreren Cybervorfällen – den Ursprungsartikel habe ich erweitert. Auf das U-Bahn-System der britischen Stadt London hat es an gestrigen Montag (2. Sept. 2024) einen Cyberangriff gegeben. In der Schweiz ist "Schneider Software" Opfer einer Ransomware. Und in Bobingen wurde die Wertachklinik durch Ransomware lahm gelegt.

Cyberangriff auf U-Bahn in London

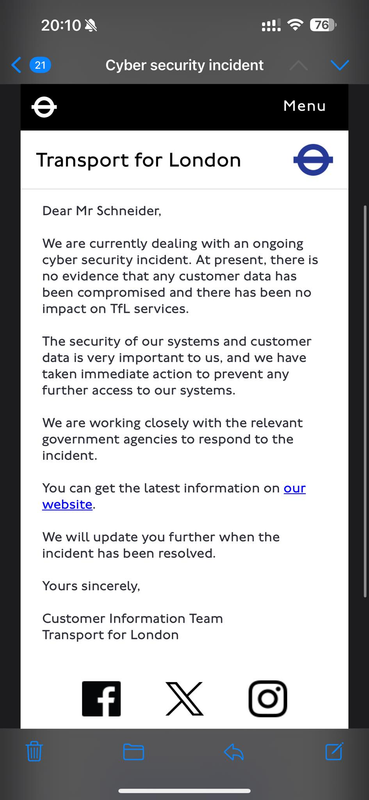

Kurze Information – sehr viele Details liegen mir noch nicht vor. Auf das U-Bahn-System der britischen Stadt London hat es einen Cyberangriff gegeben. Der Angriff muss seit dem gestrigen Montag (2. Sept. 2024) laufen – ein Leser hat mir eine entsprechende Benachrichtigung zugesandt. Aktuell geht der Betreiber davon aus, dass keine Kundendaten abhanden gekommen seien – es gebe jedenfalls keine Anzeichen. Weitere Details gibt es in der Mitteilung keine.

Hier der Text der betreffenden Mitteilung, die mir der Leser zukommen ließ (danke für den Hinweis). Die Kollegen von Bleeping-Computer hatten bereits gestern diesen Artikel zum Vorfall veröffentlicht.

Ransomware bei Schneider Software AG

Die Schneider Software AG ist ein Software-Entwickler aus der Schweiz, der mit WinBau eine Administrationssoftware für das Bauwesen vertreibt. Das Unternehmen hat auch Lohn + Fibu als Leistungen im Angebot.

Mario hat mich per Mail auf den Sachverhalt hingewiesen – die Information an Kunden besagt, dass das Unternehmen bereits am Wochenende des 17./18.08.2024 Opfer eines Ransomware-Angriffes wurde. Teile unserer Systeme waren für einen "widerrechtlichen" Zugriff zugänglich und wurden verschlüsselt, heißt es.

Das Unternehmen gibt zwar an, nach Erkennen des Cyberangriffs unmittelbar die Internetverbindung unterbrochen zu haben. Auch die Sicherheitslücke, über die der Angriff erfolgte, konnte ausfindig gemacht und zeitnah geschlossen werden.

Scheint gravierender gewesen zu sein, da das Unternehmen weder telefonisch noch per E-Mail erreichbar war. Gegenüber seinen Kunden gibt das Unternehmen an, dass "derzeit untersucht wird", welche Daten gestohlen wurden und ob dies Kundendaten betrifft, welche zu Testzwecken auf den Systemen vorhanden hatten.

Unter den erbeuteten Daten können Stammdaten wie Adressen, Telefonnummer, E-Mail-Adressen aber potentiell auch Daten zu Löhnen, Zahlungen und Bankverbindungen betroffen sein. Wie heißt es so schön in der Mitteilung an Kunden: "Auch wenn uns zum aktuellen Zeitpunkt keine Hinweise vorliegen, dass Daten missbräuchlich verwendet wurden, informieren wir vorsorglich über die Möglichkeit, dass Daten in falsche Hände geraten sind."

Garniert wird dies mit der Bitte, besondere Vorsicht beim Umgang mit verdächtigen E-Mails walten zu lassen, insbesondere, wenn diese dazu auffordern, Anhänge zu öffnen oder Passwörter preiszugeben. Sicherheitskritische Informationen werden von uns aber auch von Banken und anderen professionellen Unternehmen nicht in E-Mails abgefragt, heißt es noch.

Das Unternehmen ist sich nicht sicher, was abgeflossen ist und schreibt, dass unter den betroffenen Daten auch Passwörter von Kunden sein können. Kunden werden aufgefordert, Sie sämtliche Passwörter zu erneuern und allgemein nur sichere Passwörter (lange Passwörter mit Zahlen, Klein- und Großbuchstaben und Sonderzeichen) zu verwenden. Kunden, die dem Unternehmen Passwörter mitgeteilt haben, rät das Unternehmen, diese Passwortänderungen unverzüglich vorzunehmen, um mögliche Angriffe und Schäden zu verhindern. Wenn ich den Zeitrahmen betrachte (Angriff Mitte August, Information Anfang September), könnte "die Hütte bereits brennen".

Wegen des unerlaubten Eindringens in unsere IT haben die Verantwortlichen die nötigen Stellen über den Vorfall informiert, schreiben diese. Das Unternehmen arbeitet gemeinsam mit den eingesetzten Forensikern, einer Anwaltskanzlei und mit den Behörden zusammen, um den Vorgang schnellstmöglich aufzuklären.

Hört sich gar nicht gut an. Da mir die Kundeninformation erst noch nicht vorlag, habe ich noch recherchiert. Dabei ist mir auf X der obige Tweet untergekommen. Die RansomHub Ransomware-Gruppe listet das Unternehmen als Opfer auf und reklamiert 300 GByte an Daten abgezogen zu haben. Ob die Kundeninformation der Schneider Software AG mit obigem Tweet zusammen hängt, kann ich nicht beurteilen – es stellen sich aber solche Fragen.

Wertachklinik in Bobingen Ransomware-Opfer

Die Wertachklinik Bobingen ist wohl ein kleineres Haus, etwas außerhalb der Stadt Bobingen, nahe der urwüchsigen Wertachauen gelegen, wie man der Klinik-Info entnehmen kann. Die Wertachklinik Bobingen hält für die Patienten insgesamt 130 Betten für diverse Schwerpunkte bereit. Bobingen war mir persönlich nur durch seinen Chemiepark ein Begriff, wo mein letzter Arbeitgeber einige Anlagen zur Herstellung von Kunststofffasern (Trevira) betrieb. Die Wertachklinik Bobingen ist wohl ein Verbund mit dem Krankenhaus Schwabmünchen, welches auch betroffen ist.

Über den Flurfunk erreichte mich die Information eines Blog-Lesers, dass die IT der beiden Kliniken Opfer eines Ransomware-Angriffs geworden sei. Durch den Angriff sei alles im Netzwerk verschlüsselt worden. Das medizinische Personal kann sich nicht mal mehr anmelden und hat daher keinen Zugriff mehr auf die IT und das Patientenmanagementsystem. Daher kommt das Personal auch nicht mehr an Krankenakten heran. Dürfte der absolute GAU sein. Auf der Webseite der Wertachklinik findet sich noch nichts.

Ergänzung: Gerade mit etwas abgewandelten Suchbegriffen auf einen BR-Artikel von gestern gestoßen. Dort wird ein "Hackerangriff" auf die Wertachkliniken in Bobingen und Schwabmünchen bestätigt. Es heißt, die Server seien vollständig ausgefallen, der Klinikbetrieb laufe nur noch eingeschränkt.

Die Verschlüsselung durch die Ransomware wurde in der Nacht zum Sonntag, dem 1. September 2024, getriggert. Aktuell ist der Klinikbetrieb auf einen eine analoge Notfallstruktur umgestellt. Die für Montag in Bobingen geplanten Operationen wurden vorsorglich abgesagt.

MVP: 2013 – 2016

MVP: 2013 – 2016

Das übliche Blabla. Abwiegeln und Lügen. Kennen schon. No facts.

Vertrauen im Negativen.

Und in ein paar Wochen stellt man dann fest: Ups, es sind doch Kundendaten abhanden gekommen. Wie konnte das nur passieren.

Ich habe gerade Verständnisprobleme bei den ersten Kommentaren.

Schneider schreibt doch, dass sie es untersuchen und noch prüfen, OB Kundendaten abgeflossen sind. Da war kein Dementi?

Die Frage ist wie immer: wie konnten die Hacker ins System eindringen?

Aber das erfährt man wie immer nicht…

Schön in dem verlinkten BR-Artikel die Aussage

Zitat

"Nach dem Vorfall sollen umfassende Maßnahmen zur Erhöhung der IT-Sicherheit entwickelt werden. Diese sollen erst nach einer gründlichen Analyse des Angriffs beschlossen werden, um zukünftige Vorfälle zu verhindern."

Zitat Ende

Warum immer erst hinterher, warum gibt der Mittelstand nicht im Vorfeld Geld für Sicherheit aus?

Erst wenn man die Schwachstelle kennt können Maßnahmen ergriffen werden. Alle Systeme werden Schwachstellen haben die wir nicht oder noch nicht kennen. Hacker haben die Motivation diese zu finden. Selbst ein Pentest bedeutet nicht das alle Schwachstellen gefunden werden. Im Zweifel ist es der Mensch…

Das wird wahrscheinlich nie in die Köpfe des Managements gehen. Ich kämpfe hier selbst gegen Windmühlen. IT-Sicherheit funktioniert eben dann, wenn nichts passiert. Man kann auch kaum nachweisen, dass man mittels IT-Sicherheit etwas verhindert hätte. Also kann sich keiner damit profilieren und es kostet Geld, bringt aber keins ein. Irgendwann wird dann gefragt, warum das denn so viel Geld kostet und dann kann man nichts Handfestes vorlegen, eben weil der Erfolg unsichtbar ist.

All the blame when it crashes. No praise when it works.