[English]Problem für Nutzer einer AVM-FRITZ!Box, die versuchen, aus dem Heimnetzwerk auf die Verwaltungsoberfläche des Routers zuzugreifen. Bei Eingabe der URL fritz.box landen die Nutzer aber nicht auf der Anmeldeseite der FRITZ!Box, sondern werden auf eine externe Webseite umgeleitet. Zwei Nutzer haben mich auf das Problem hingewiesen, wobei ein Nutzer einen Hack vermutete. Ursache ist eine Verkettung zweier Sachverhalte, die dieses Verhalten provozieren. Jemand hat eine Domain fritz.box registriert und DNS-Server von Google lösen dann auf diese Seite auf. Abhilfe schafft die Eingabe der IP-Adresse der FRITZ!Box oder die Verwendung eines anderen DNS-Servers.

[English]Problem für Nutzer einer AVM-FRITZ!Box, die versuchen, aus dem Heimnetzwerk auf die Verwaltungsoberfläche des Routers zuzugreifen. Bei Eingabe der URL fritz.box landen die Nutzer aber nicht auf der Anmeldeseite der FRITZ!Box, sondern werden auf eine externe Webseite umgeleitet. Zwei Nutzer haben mich auf das Problem hingewiesen, wobei ein Nutzer einen Hack vermutete. Ursache ist eine Verkettung zweier Sachverhalte, die dieses Verhalten provozieren. Jemand hat eine Domain fritz.box registriert und DNS-Server von Google lösen dann auf diese Seite auf. Abhilfe schafft die Eingabe der IP-Adresse der FRITZ!Box oder die Verwendung eines anderen DNS-Servers.

Eine Lesermeldung

Blog-Leser Bernd D. hat sich heute Mittag bei mir per E-Mail gemeldet und erst einmal für einen kleinen Schock gesorgt. Denn der Betreff der Mail lautete "Fritz.box gekapert?". Mir ging sofort der Beitrag Neues zur Authentication Bypass-Schwachstelle in FRITZ!OS (Sept. 2023) durch den Kopf. In der Mail schrieb Bernd,

Hallo Günter,

als regelmäßiger und überzeugter Leser deines Feeds vom Blog Borncity wollte ich dir ein aktuelles Phänomen mit fritz.box schildern.

Bernd meinte, dass das Problem im Grunde abzusehen war, und dass das mal kommen würde. Wer aktuell auf seine lokale fritz!box schauen will und dazu fritz.box in den Firefox eingibt landet auf einer dubiosen Seite (es waren 2 Screenshots dabei). Der Leser fragte: "Geht sicher nicht nur mir so, oder? 192.168.178.1 geht natürlich."

Bernd hat mir dann noch einen Screenshot der Landing-Page zukommen lassen, den ich nachfolgend mal eingebaut habe.

Kurze Gegenprobe: Bei mir nicht

An dieser Stelle habe ich natürlich sofort die Gegenprobe gemacht und im Ungoogled die URL fritz.box eingetippt. Ich landete aber wie erwartet auf meiner Login-Seite für die FRITZ!box. Im nächsten Schritt habe ich dann noch den Firefox-Browser mit dieser URL getestet. Zuerst erscheint eine Warnung, dass die URL fritz.box unsicher sei und nur per http erreicht werden kann. Das ist aber bekannt und man kann diese "unsichere" Seite anzeigen lassen. Dort erschien aber die erwartete FRITZ!Box-Anmeldeseite.

Also habe ich das Thema erst einmal beiseite gelegt und den Nutzer per Mail informiert, dass es bei mir keine Umleitung gäbe. Im Nachgang habe ich noch kurz mit AVM telefoniert, bekam dort aber die Bestätigung, dass nichts über einen Angriff bekannt sei – man geht dem aber nach.

Eine zweite Lesermeldung

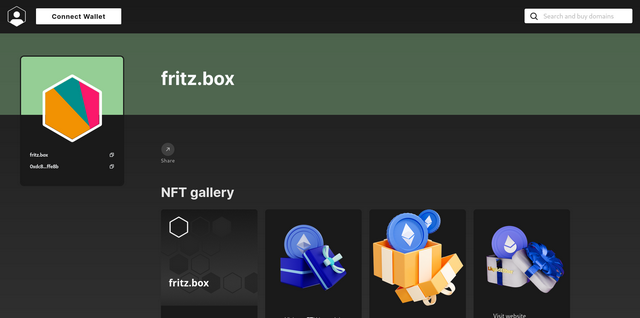

Kurze Zeit später hat sich Ralf M. mit einer Mail "fritz.box Registriert, Chaos beim Endkunden" gemeldet und schrieb mir ebenfalls, dass man mit der URL fritz.box nicht auf die Anmeldeseite käme, sondern auf obige externe Seite umgeleitet würde. Ralf postete ebenfalls den obigen Screenshot und schrieb "Zum Glück nur eine NFT Seite und keine nachgebaute Login Maske.". Das war dann der Punkt, wo ich bei AVM angerufen habe (siehe obige Bemerkung), aber auch nicht weiter kam.

Bernd meldete sich im Nachgang und schrieb, dass der Chrome-Browser plötzlich zum lokalen Router weiterleitet (der mullvad-Browser ebenso). Er sei bei der Telekom, schrieb er und ergänzte "Oh, mein Firefox ist jetzt auch wieder wie immer, schon eigenartig. Die letzten Screenshots sind von 13:42, da ist die Umleitung noch aktiv gewesen."

Die Erklärung

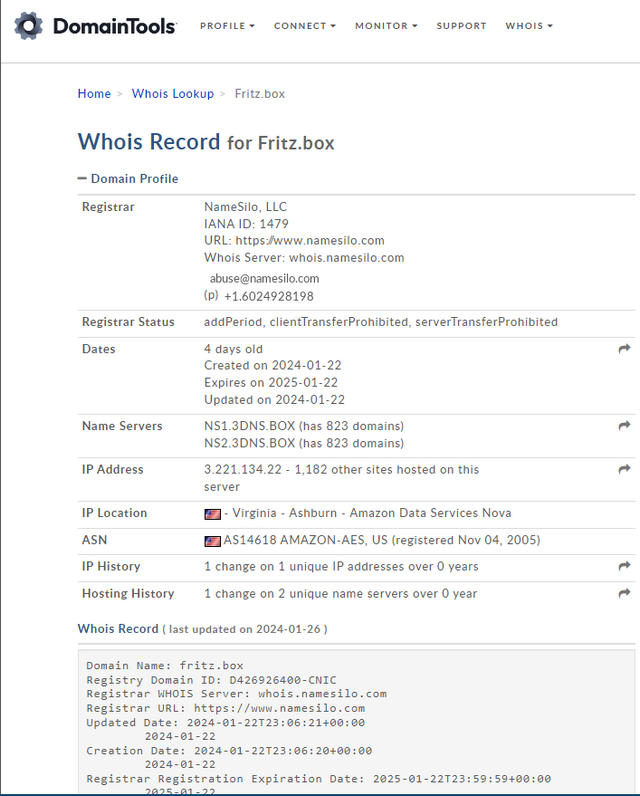

Als ich Ralf antwortete, dass er der Zweite sei, hat er sich um das Thema gekümmert. In der ersten Mail hatte er mir schon einen Link auf Whois für fritz.box mitgeschickt. Dort sieht man, dass vor vier Tagen jemand eine Domain fritz.box in den USA registriert hat, die von namesilo gehalten wird.

Ich habe dann noch ein wenig die Google-Suche bemüht, kam aber nicht weiter. Dann hat Ralf M. sich nochmals gemeldet und schrieb mir: "Sobald in der FRITZ!Box ein anderer DNS-Server angegeben ist, z.B. 8.8.8.8 oder 8.8.4.4 für Google, läuft die Fritz.box auf die NFT Seite." Damit ist das Problem zumindest erklärt.

Mit dem DNS-Server von Google wird die intern aufzulösende URL extern auf die obige Seite aufgelöst und umgeleitet. Zeigt, wie wackelig dieses Internet geworden ist – keine gekaperten FRITZ!Boxen, sondern eine trickreiche "Kaperung" des Google DNS-Servers. Also drauf achten, welche DNS-Server man verwendet und notfalls mit der IP der FRITZ!Box arbeiten. Danke auf jeden Fall an die beiden Blog-Leser für die Hinweise.

Antwort von AVM

Ergänzung: Ich bin begeistert – trotz späterem Freitag-Nachmittag klappt die Kommunikation mit AVM. Deren Presseabteilung hat mich nach meiner ersten telefonische Meldung noch per Mail mit zusätzlichen Informationen kontaktiert. Es gibt natürlich diese AVM FRITZ!Box-Supportseite, die das Problem, dass die FRITZ!Box-Oberfläche nicht aufrufbar ist, anspricht. Das trifft hier aber nicht zu.

In der Antwort-Mail hat mir die Pressesprecherin von AVM, Doris Haar noch eine Erklärung gegeben, was passiert ist. Demnach befindet sich die Domain fritz.box derzeit in einem Verkaufsprozess, an dem auch AVM beteiligt ist. Daher können Anwender zurzeit gelegentlich auf eine andere unpassende, harmlose Seite, gelangen, wenn die URL fritz.box im Browser angegeben wird.

Der Aufruf von fritz.box im Heimnetz sei, wie gehabt möglich, und liege in der Hoheit der heimischen FRITZ!Box. Bisher haben Anwender, die versehentlich fritz.box außerhalb ihres Heimnetzes aufriefen, einen Fehler des Browsers gemeldet bekommen, oder wurden auf eine Suchmaschine geleitet. Momentan wird Anwendern, die versehentlich fritz.box außerhalb ihres Heimnetzes aufrufen, eine offensichtlich unpassende und harmlose Seite angezeigt.

Die Pressesprecherin teilte mir mit, dass AVM in der Zwischenzeit alle Aktivitäten rund um die Domainvergabe beobachtet und die sicherheitsrelevanten Anforderungen im Blick habe.

Verhindern könnte man das, indem man die IP-Adresse zum Zugriff auf die FRITZ!Box verwendet – oder die IP-Adresse 192.168.178.1 in der hosts-Datei von Windows mit fritz.box verknüpft, wie das auch in den nachfolgenden Kommentaren vorgeschlagen wurde.

Ergänzende Informationen

Safari leitet, laut diversen Facebook-Nutzern auch um. Markus F. hat mich auf Facebook noch auf ein Problemhingewiesen:

Moment, "fritz.box" wird nicht nur für den Login benutzt. Jedes Gerät, das von der Fritz!Box als DHCP eine IP bekommt, bekommt auch einen DNS „A" Eintrag im internen FritzBox DNS.

Wenn man jetzt an ein Angriffsszenario denkt: xyz.fritz.box wird auf einem Notebook/Smartphone/App verwendet und man ist außerhalb des WLANs, könnte es sein das versucht wird Daten an fritz.box im Internet zu senden…

Sehr uncool!!!

Das ist in der Tat ein Problem – und der Umstand, dass Browser sowie Betriebssysteme gerne bei der DNS-Auflösung reinfunken, macht es auch nicht besser. Es sieht zudem so auch, als ob heise parallel an der Geschichte dran war – dieser Beitrag mit ergänzenden Informationen ist nur Minuten später online gegangen, wie ich vor einigen Stunden festgestellt habe.

MVP: 2013 – 2016

MVP: 2013 – 2016

Da hat wohl AVM gepennt bei Verkauf der .box-Domains. Bin gespannt wieviel der jetzige Eigentümer der fritz.box Domain Geldtechnisch verlangt falls AVM die Domain zurückkaufen möchte.

Zumal für Fritz.box 127.0.53.53 geliefert wurde.

"127.0.53.53 wurde von der ICANN als Warnsignal bei der Neuvergabe von Top-Level-Domain (TLD) eingeführt, wo es zu Namensüberschneidungen zwischen einem internen Namensraum und dem öffentlichen Domain Name System (DNS) kommen kann."

Und 2016 wurde AVM schon auf das Problem hingewiesen, siehe Kommentare.

Der Artikel wird bei mir leider nicht komplett angezeigt. Normalerweise löst doch die Fritz!Box als DNS-Server die Anfragen auf. fritz.box wird mit der internen LAN-IP der Fritz!Box beantwortet. Externe DNS-Server werden erst nachgelagert befragt. Entsprechend dürfte die Verwendung dieser Domain im Internet keine Auswirkungen haben. Vermutlich befragt der Client-PC direkt externe DNS-Server und verwendet nicht das Fritz!Box DNS.

Das ist auch meine Vermutung, das im Browser oder in der Fritzbox ein externer DNS-Server eingetragen wurde.

Die URL existiert aber im Web, konnte die Seite aufrufen (hier gibts keine Fritzbox im Netz).

Ich habe mir mal das Zertifikat der Webseite angeschaut.

Es wurde heute kurz nach Mitternacht ausgestellt.

Registriert ist die Seite auf namesilo.com, USA, Registrierdatum 22.1.24.

Das scheint so ein URL-Sammler zu sein, der dann die URLs nur gegen viel Geld frei gibt.

dass!

Ja dann grätscht z.B. Firefox dazwischen und nutzt nicht den DNS der im Betriebssystem hinterlegt ist sondern den, welchen Firefox für den besseren hält. Das ist so eine Firefox Neuerung, die es schlicht nie hätte geben dürfen – und wenn schon dann per Default auf "Aus".

Macht Google / Chrome leider auch sehr gerne, bzw. verwendet deren DNS als Fallback (muß man manuell abschalten).

Halte ich für sehr gefährlich und man muß Google vertrauen… wenn man diese Funktion nutzt.

1. Regel im WehWehWeh: ZeroTrust

neuere Browser nutzen oft einen eigenen "Dns over HTTPs" und nicht den des Betriebsystems .Man kann in der Regel aber Ausnahmen setzen bei denen doch das Betriebsystem genutzt wird und somit die Fritzbox (wenn man nicht schon im Betriebsystem was anderes gesetzt hat)

"Kurze Zeit später hat sich"

"Die Erklärung"

Da fehlt was.

Ich weiß – heute fliegen mir die IT-Themen (SIT, Edge, 23andme, Tesla-Hack etc.) nur so um die Ohren. Daher ist mir der Beitrag beim Schreiben "unvollendet" durchgerutscht – ist jetzt aber vollständig. Und ich kann endlich aufs Klo …

Du hast kein Ethernet auf dem Klo? :-)

Ich denke eher, seine Frau hatte was gegen den Notebookständer n Armeslänge Abstand zur Schüssel :-)

nslookup fritz.box 8.8.8.8

Server: dns.google

Address: 8.8.8.8

Nicht autorisierende Antwort:

Name: site.my.box

Addresses: 18.215.42.147

52.20.143.163

34.232.152.68

3.221.134.22

Aliases: fritz.box

Genau so sieht's aus. (site.my.box)

Meine Kunden sind auch betroffen. Telefonie funktionierte nicht mehr. Erst durch händisches anpassen der DNS Server.

Mal schauen was noch alles an Problemen kommt.

Komisch konnte ich mit Firefox und DNS over HTTPS (auf externen DNS natürlich) nicht nachstellen.

nslookup fritz.box 9.9.9.9

Danke für die Info.

Obwohl ich einen alternativen DNS Resover habe, wird trotz Eingabe fritz.box direkt zur Box geleitet.

Ist der als DNS-Resolver in der Fritz!Box eingetragen, oder direkt am Rechner/Browser? Wuerde mich nicht wundern, dass bei Aufloesung durch die Fritz!Box das immer auf die interne Seite aufloest, aber bei direkter Verwendung eines anderen DNS-Servers natuerlich der externe Eintrag zieht:

> fritz.box

Server: fritz.box

Address: 192.168.178.1

Name: fritz.box

Address: 192.168.178.1

> fritz.box

Server: dns.google

Address: 8.8.8.8

Non-authoritative answer:

Name: site.my.box

Addresses: 3.221.134.22

52.20.143.163

18.215.42.147

34.232.152.68

Aliases: fritz.box

möglicherweise ist die richtige Adresse noch im Cache?

Handelt es sich wirklich um einen alternativen DNS Resolver oder ist in der Fritz!Box nur ein vom Provider-Standard abweichender DNS-Server hinterlegt?

Im zweiten Fall würde ja immer noch die Fritz!Box die Namensauflösung über diesen alternativen DNS-Server durchführen. Für fritz.box würde dieser Server umgangen, da die Fritz!Box für diese Domain immer selber antwortet / auflöst.

Welchen aktiven Resolver meldet nslookup?

Ich würde AVM hier auf jeden Fall eine Teilschuld geben.fritz.box war noch nie eine gute Idee.AVM sollte stattdessen auf fritz.local oder ähnliches gehen um solche "Fehler" zu vermeiden.

.local ist nicht wirklich besser

Ist in sofern besser, weil es keine entsprechende Domain draußen gibt.

Hallo zusammen,

weshalb geht ihr nicht einfach offline (z.B. DSL-Kabel rausziehen) um eure Fritz!Box ohne Internet zu konfigurieren und wenn ihr fertig seid geht ihr wieder online?

Gruss

A.

Das ist vllt etwas für single-user-Umgebungen, aber nicht für Grössere.

Zudem will man ja nicht nur auf die F!B, um etwas zu konfigurieren, sondern auch für Anruflisten etc. pp.

flo, Du willst mal zum Thema mDNS nachlesen, warum .local eine schlechte Idee für eine TLD ist. :-)

Man sollte bedenken: die TLDs .local und .box sind erst vor einigen Jahren spezifiziert worden. AVM sah sich mit .box und .nas auf der sicheren Seite und Microsoft hatte in seinen SBS standardmäßig die seinerzeit ungenutzte TLD .local per default sogar vorgegeben. So findet sich .local noch heute in vielen Firmennetzen wieder.

Warum AVM nicht reagiert hat, obwohl einige Presseartikel mögliche Konflikte sahen, würde ich auch gern wissen. Wenn ihnen die Domain fritz.box wegen vermeintlicher Nichtnutzung entzogen worden wäre, hätte man sicher davon gehört. Neben der Sicherung der Domain wäre auch eine Firmwareänderung mit freier Vergabe denkbar. Zumindest sollte man jetzt nachdenken, wie das Abgreifen von Zugangsdaten verhindert werden kann.

Wie sieht es eigentlich diesbezüglich mit den Speedboxen der .T… aus?

.local wurde von Apple mindestens seit Zeroconf (also 2002) verwendet. Da zu dieser Zeit die Nutzer noch im Apple-eigenen Ökosystem gefangen waren, hat man eventuellen Außenwirkungen (insbesondere zur Microsoft-Welt hin) keine besondere Beachtung geschenkt.

Das hat sich erst mit der Verbreitung von iPhones und deren Treffen auf Microsoft-basierte Netze geändert, weil es mit dem Bonjour-Protokoll (z.B. zum Drucken oder AirPlay) kollidierte.

Siehe z.B. auch https://www.heise.de/select/ct/2017/26/1513540412603853

Die T-Speedbox verwendet http://speedbox.ip

Tja das ist dann halt Murks was AVM da macht, da hätten sie mal von TP-Link lernen können die haben den gleichen Mist ein paar Jahre früher produziert :) Da ist halt wie .lan oder .local als lokale Domain. Sollen sie halt .test benutzen das ist save.

Save ist m.W. nur, eine offiziell registrierte Domain auch intern zu verwenden, resp. umgekehrt , eine solche offizielle registrieren zu lassen. Und im Falle von Active Directory ist das das von MS empfohlenr Verfahren und deutlich einfacher in der Anwendung als mit mehreren Domains rumzuhühnern. Sagt MS (ohne dievHühner).

Von .lan sollte man auch die Finger lassen, warnt MS auch. Die TLD gehört zu Apple. Diese intern für anderes zu verwenden ist auch "beggin for trouble"

Genau das wollte ich doch aussagen .lan und local, das zudem auch für mDNS reserviert ist, sollte man auch intern nicht verwenden. Für ne AD würde ich .test vielleicht auch nicht unbedingt einsetzten wollen. Für einen einfachen Router wie die Fritzbox wäre das aber definit besser als .box. Da .test auch offiziell als Test TLD definiert ist kann man sich zudem einigermaßen sicher sein das die wohl so schnell im öffentlichen Netz nicht auftauchen wird. Praktische Nebeneffekt: im Gegensatz zu Geschichten wie .lan muss man nicht erst am Firefox in der Konfig rumpfuschen damit er das auch aufmacht :)

.local ist nicht für lokal reserviert die könnte man auch kaufen!

.lan sicher auch

.local ist für mDNS (Zeroconfig) reserviert. wird also so schnell nicht im öffentlichen Netz auftauchen. Sollte man trotzdem nicht als Domain verwenden weil dann DNS und mDNS kollidieren. Ich habe auch nie gesagt das man .lan oder .local das verwenden sollte denn das bleibt Murks! Soviel ich weiß ist .lan nicht als TLD definiert aber das kann natürlich noch passieren. Ich glaube .local war aber irgendwann mal MS Vorschlag, ich habe auf jedenfall einige ADs mit .local gesehen.

Am besten wäre es wenn es ein offizielles RFC gäbe das eine .irgendwasTLD nur für interne Zwecke vorgeben würde. (Analog zu 192.168.0.0/24 etc)

Wenn ich den Beitrag bei ICANN richtig verstehe ist das bereits auf dem Weg.

Die private DNS TLD wäre dann ".internal" .

Schon 2016 hat Caschy in seinem Blog über die Problematik berichtet:

https://stadt-bremerhaven.de/avm-fritz-box-nicht-erreichbar-der-eigene-dns-kann-schuld-sein/

"fritz.box" als Adresse überhaupt zu nehmen habe ich von Anfang an als unglücklich gesehen und die Verwendung der (unbequemen) IP-Adresse frü alle Anwender empfohlen.

(Alternativ könnte man auch die "HOSTS"-Datei anpassen und einen Eintrag für "fritz.box" anlegen. Damit wäre aber die Adressierbarkeit der tatsächlich nun vorhandenen Domain auch nicht mehr gegeben.)

Da steht:

"AVM teilte auf Nachfrage mit, dass man den „Fehler" derzeit untersuche. "

Sach nicht, das AVM vergessen hat, die Domain zu verlängern?

"Wie immer ist die FRITZ!BOx aber unter der von euch lokal vergebenen Adresse oder der http://169.254.1.1 erreichbar."

nur blöd wenn man 2 Boxen im Netz hat. z.B. 1 Router + 1 Repeater (für Telefon oder WLAN). Erst beim Zugriff findet man raus, wo man landet.

Es ist ja jedem klar, dass der derzeitige Eigentümer von fritz.box problemlos 192.168.178.1 als Antwort Liefern könnte.

Dies sogar in Abhängigkeit, wer danach fragt.

Es kann natürlich auch eine Fake Login Seite angeboten werden und so das Passwort abgefangen werden. Auch dieses natürlich in Abhängigkeit davon, von wo der DNS befragt wird.

Die aktuellen Webseite könnte jederzeit auf eine andere Weiterleiten, oder auf

192.168.178.1

D.h. dieser Test ist kein Test!

Der erste Schritt sollte sein, die IP Adresse der Fritzbox zu ändert. Dann würde die Weiterleitung auf die interne IP nicht funktionieren.

Dann sollte man keinen externen DNS direkt befragen, sondern immer zuerst die Fritzbox.

Das ist kein Spaß!

Ich verstehe nicht wie AVM so ruhig bleiben kann.

Die müssen sich ihre Domain wiederholen.

Selbst Microsoft rät dazu intern nur Domains zu Verwenden, die man selbst registriert hat.

Das sind Grundlagenz die aber leider vergessen worden sind oder ignoriert werden.

Dabei ist das Rungeeier mit internen Domains im AD viel aufwändiger, als man vermutet.

Gemäß obiger AVM-Erklärung läuft ja die Domain-Übernahme fritz.box bereits.

Ja, AVM ist echt ein toller Laden!

(nicht ironisch gemeint)

Eigentlich hatte ich ja auch Mal drauf kommen können zu testen, weil ich das ja weiß, das man interne Domauns extern registrieren sollte.

Aber als AVM das Fritz.box eingeführt hatte, gab es die tld .Box noch nicht.

Die hätten da also eine registrierbare nehmen müssen…

wäre schön wenn AVM auch hier

https://avm.de/service/aktuelle-sicherheitshinweise/

was offizielles geschrieben hätte.

Apropos, fritz.box wird aktuell vom google dns nicht mehr aufgelöst aber das kann sich ja auch jederzeit wieder ändern :(

das sie sich kümmern haben sie auch schon 2016 gesagt.

siehe https://stadt-bremerhaven.de/avm-fritz-box-nicht-erreichbar-der-eigene-dns-kann-schuld-sein/

Damals hätte die Domain wohl noch 15 Euro gekostet.

Sie benutzen außerdem noch ein paar mehr Domains, die ihnen nicht gehören.

Bei heise wird das Problem heruntergespielt.

naja mal gucken wie sie aus der Nummer rauskommen.

Mei, solange man nix an seinen Endgeräten verstellt, also keine Datenschutz nicht Zensur DNS einstellt funktioniert es ja…

https://dnschecker.org/#A/fritz.box

da löst im Moment nur noch eine DNS in USA die Domain auf.

mal gucken wann/ob der Spuk vorbei ist.

Kleiner Tipp für die Hobby-Domaingrabber hier: "pyur.box" ist noch frei, "intra.lan" ebenfalls. 😁

Sagt Fritz. Und wenn's die SLD zu .box nicht weiß, wer dann? :-)

SCNR

Auch für diesen Fall bietet DNS etwas: die Wildcard-Domain.

Man leitet einfach "*.box" um.

Hallo,

Da sollte doch ein entsprechender Eintrag in der HOSTS-Datei das Problem von vorn herein verhindern?

192.168.178.1 fritz.box

oder so…

Gute Idee.

Wie ändere ich die Hosts auf meinem Android Handy?

Und warum sollte ein Laie das tun?

OK, der wird auch nicht 8.8.8.8 als DNS eingetragen haben.

Wir hatten früher solche Domains extern immer auf 127.0.0.1 gelegt.

War ganz witzig um ahnungslose Kollegen zu schocken, wenn man dem die URL schickte und er seine Lokalen Http Daten auf einer fremden Domain sah…

Android Smartphone = VPN nutzen?

Was Anderes fällt mir dazu auch gerade nicht ein…

wenn dein Browser DNS-over-HTTPs macht wird der im Betriebssystem gesetzte DNS und die hosts Datei ignoriert.

Ja. Darum DNS-over-HHTPS im Browser ausschalten und im Router einschalten. Und den Router als DNS-Server im Betriebssystem und den Browsern eintragen. Dann wird erst die HOSTS-Datei durchsucht und dann der DNS-Server .

nützt leider bei mobilen Geräten, die auch Fremdnetze die man nicht selbst kontrolliert, nichts

Die Fritzboxen sind Consumer-Produkte, das Gro der User hat keine Ahnung von Hosts-Dateien. Und die geben auch ihre Zugangsdaten auf Fake-Seiten ein, weil sie garnicht merken, daß sie umgeleitet wurden.

Allerdings würde ich da davon ausgehen, daß sie standardmäßig den DNS der Box nutzen und dieses Problem nicht kennen, zumal sie bei einem externen DNS-Server auch vorher nie über fritz.box. auf ihre lokale Box gekommen wären.

Es dauert bei mir 5…6 bis die Domain Grabber Site erscheint.

Ich sehe einen weißen Bildschirm.

Hm… müsste man mal gucken ob da evtl. doch ein eine unsichtbare Login screen erscheint und das im Browser gespeicherte Passwort angegriffen wird.

Interessant auch, was die AVM Apps machen.

und das am Freitag…

Unter

https[:]//urlscan.io/result/3b3e02ad-9d42-403d-b2bd-5e47fd36a04d/#transactions

kann der Quell-Code und vorallem die Scripte (mehrere MB) eingesehen werden.

Die Javascript-Codes sind ziemlich "obfuscated", aber Stichworte wie "Meta", "Wallet" oder "PrivateKey" sind lesbar.

Der derzeitige Eigentümer ist ein Domain Grabber.

Vermutlich sind auch die internen Domains andere Router Hersteller betroffen…

kann es sein, das diese Domain Grabber Website mit ihrem Megabyte Java Script doch nicht ganz so harmlos ist?

Ich bekam ebend ungewöhnliche, ganzseitige Werbung (Stellenangebot) angeboten, als ich von Borncity zu Microsoft wechseln wollte.

Das kann nicht sein.

Irgendwelche kurzfristig im Internet auftauchenden Seiten unter obskuren Adressen sind grundsätzlich und immer völlig harmlos und können bedenkenlos mit jedem veralteten Browser und den offensten Sicherheitseinstelleingen angesurft werden, die Eingabe von persönlichen und und Zahlungsdaten ist ohne jedes Risiko.

Ansonsten wäre ja schon längst auf Borncity davor gewarnt worden. *1

*1) Kann Spuren von Ironie enthalten

uups.

Ich kann nicht erkennen auf welcher AVM Box ich mich da anmelden soll. Keine IP, keine MAC Adresse.

Einfach eine neutrale Seite.

Neulich gab's doch schon mal so ein Problem,als ein Glasfaser Anbieter unkonfiguierte Router ausgeliefert hatten und sich alle Kunden gegenseitig in die Netze schauen konnten. Sie konnten auch nicht erkennen,das sie auf dem Router des Nachbarn waren.

An die Login-Seite müsste AVM auch mal ran.

(Aber auch andere Hersteller geben dar keine Infos auf dem Login Screen…

Es gibt ein zusätzliches Indiz: Die "fritz.box" der Domaingrabber hat ein gültiges Zertifikat von Let's Encrypt, die heimische Fritz!BOX i.d.R. nicht.

Das Fehlen einer roten Browserwarnung ist also ebenfalls verdächtig.

das würde den meisten "normalen" Nutzern aber gar nicht auffallen.

Und die "advanced" users haben das Cert importiert

Moin,

kleiner Fehler im Text in der angegebenen IP des Router für die Nutzung selbigen als DNS-Server.

92.168.178.1 sollte eher 192.168.178.1 lauten

Wichtig sei vielleicht auch zu erwähnen, dass bei geänderter IP der Fritzbox auch diese dann zu verwenden ist.

@Günni

Du schreibst oben "92.168.178.1", gemeint ist aber "192.168.178.1" – sonst gibt's neue Probleme.

Ist korrigiert – danke.

169.254.1.1 wäre die bessere Alternative, denn das ist die "Notfall-IP" aller Fritz!Boxen und immer erreichbar, selbst wenn man sich in den IP-Einstellungen der Box verkonfiguriert hat und nach dem Klick auf "Anwenden" nicht mehr weiß, was man eigentlich gemacht hat.

Für euch getestet… :-(

Funktioniert bei mir fast. Es meldet sich der WLAN-Repeater. Obwohl ich per Kabel direkt an der Fritbox hänge. Spannend.

Möglicher Grund:

Liegt wohl an meinem Pi-Hole, den ich im PC eingetragen habe. Vom Smartphone, das mit dem Repeaterverbunden ist, komme ich auf die Fritbox. Auch komisch.

Das beobachte ich bei meiner 7490 nicht. Könnte daran liegen das ich die Fritz Box selbst als DNS server bei meinen Heimgeräten eingetragen habe, und keinen externen DNS server bei meinen Heimgeräten.

Ja. Der DNS in der Box fängt Anfragen nach "fritz.box" ab und leitet die nicht weiter sondern löst selbst auf.

Hast Du einen alternativen DNS wie dnsforge oder z.B. 8.8.8.8 konfiguriert, gibt der die Adresse des Domaingrabbers.

Früher, also wohl bis gestern Abend, kann 127.0.53 53 als Antwort. Diese IP-Adresse gibt's wahrscheinlich nicht auf den gängigen Systeme.

AVM verhandelt da wohl gerade mit dem Domain Grabber.

Vielleicht sollte man sich einen kleinen textonly Server installieren, der bei Anfragen auf 127.0.53.53 antwortet:

"Es ist keine gute Idee diese Domain unregistriert intern zu verwenden."…

Stimmt so auch nicht. Hast du korrekterweise einen alternativen DNS in der Fritzbox konfiguriert fängt die Fritzbox das fritz.box ebenfalls ab. Hast du an der Fritte vorbei auf den Endgeräten ein alternativen DNS konfiguriert dann kommst du auf die "falsche" (eigentlich ja richtige Domain, den fritz.box gehört ja nicht AVM) Seite.

Das ist aber dein hausgemachtes Problem, wenn du an der Fritte vorbei arbeitest bist auch du dafür verantwortlich das da interne Seiten auch intern bleiben!

Netzwerke gehören eben nicht in Laienhände!

Hier ist dns der default von der telekom und es gibt keine Ausnahmen. Trotzdem kam es zum geschilderten Problem.

Und was soll dieses "Connect Wallet" – "Feature" ?

connect wallet?

Auf der externen Page kann man sich via Popup(Layer) mit einer Coin Wallet verbinden, sieht man auch im Screenshot. Sowas riecht natürlich nach Phishing.

Die URL fritz.box ist übrigens nicht die einzige von der Fritz!Box genutzte URL.

Das selbstsignierte Zertifkat der Fritzbox nennt noch folgende URLs:

fritz.nas und myfritz.box.

Mit fritz.nas landet man auf dem NAS der Fritz!Box.

Zu myfritz.box:

https://fritzhelp.avm.de/help/de/FRITZ-Box-7590/avm/021/hilfe_was_ist_myfritz

Die TLD .box gibts übrigens schon seit 2016, da ist also AVM ziemlich spät dran, sich die URL fritz.box zu reservieren

Sicher ist derzeit noch fritz.nas, denn die TLD nas wurde noch nicht zugelassen.

Aber myfritz.box sollte sich AVM auch noch holen.

Weil es anscheinend vergessen wurde…

fritz.box != fritz.box.

Man beachte den Punkt am Ende der Domain (richtige Schreibweise, aber unerwünschtes Ziel).

Leider spielen Browser Neunmalklug und packen den Punkt automatisch ran. Windows pfuscht da mittlerweile auch kräftig rum an den Domain-Auflösungen.

Was mich so ein klein wenig wundert ist der Umstand, daß die AVM FRITZ!-Geräte diese Domain-Abfrage nicht selber abfangen und umleiten. Mit Black- und Whitelists können sie umgehen, auch die Zensur-Adressen für den Jugendschutz – aber diese grundelementare Adresse wird nicht behandelt. Erschreckend fahrlässig, aber auch nachvollziehbar, da es gegen RFCs verstossen täte.

Ein Tracert zur fritz.box Domain ist aber auch sehr interessant. Da steckt kein Script-Kiddie/Troll hinter. Viele IP-Adressen, da scheint ein kommerzielles/staatliches Interesse hinter zu stecken und einen größeren Angriff auf den häufigsten Router in Deutschland zu planen.

Als MyFritz!-Nutzer würde ich eine evtl. Kopplung trennen, die dürften die nächsten auf der Liste sein.

Was kann Otto-Normal tun?

Die HOSTS-Datei unter Windows (C:\Windows\System32\drivers\etc) selber (mit Admin-Rechten) editieren und den Aufruf fritz.box auf die lokale IP der Box ODER lokalen host (127.0.0.1) umleiten, um Mißbrauch vorzubeugen. In letzterem Fall erreicht man die Box dann natürlich nicht mehr über diese Url.

Anschließend in einem CMD-Prompt mit Admin-Berechtigung ein ARP /D und IPCONFIG /FLUSHDNS ausführen.

… und dem Windows Defender verständlich machen, daß die Editierung der HOSTS beabsichtigt war.

Domänennutzer hinterlegen im DNS natürlich manuell einen IPv4/IPv6-Eintrag zur entsprechenden Domäne.

Da wurde wohl im Browser ein anderer DNS-Server eingetragen.

Und dann wird der DNS-Server der Fritzbox umgangen, was auch so richtig ist.

Oder es wird nicht DNS über UDP Port 53 (nach RFC 1034/5) verwendet, da dieses bekanntermaßen gegen "Man-in-the-Middle"-Angriffe anfällig ist (ein Gerät im Netzwerkpfad wie etwa die Fritz!BOX fängt den Request ab und ersetzt ihn durch eine eigene Antwort) sondern das sicherere "DNS over HTTPS" nach RFC 8484.

Das würde auch erklären, warum es unter Android nicht läuft, DNS over HTTPS ist erst seit iOS16, Mozilla ab Version 60 und Chrome/Edge ab Version 78 nutzbar. Android supported es noch nicht.

Die "vielen IPs" gehören übrigens zu "my.box", dem Domainregistrar, der auch die entsprechenden Parkseiten ausliefert. Oben ist ja angegeben, daß "fritz.box" im Moment ein Alias auf "site.my.box" ist. Das Hosting selbst scheint durch Amazon AWS mit der erforderlichen Redundanz übernommen zu werden.

Android (ich glaube seit Android 9!) unterstützt DNS over HTTPS, such mal nach "Privates DNS" in den Android Settings.

kleine Korrektur

ab Android 9 nur DNS over TLS (DOT)

ab Android 11 zustätzlich auch DNS over HTTPS (DOH)

Zu der Eingabe: "fritz.box." erscheint dann folgendes.

"FRITZ!Box

FRITZ!Box

Der DNS-Rebind-Schutz Ihrer FRITZ!Box hat Ihre Anfrage aus Sicherheitsgründen abgewiesen.

Der Host-Header Ihrer Anfrage stimmt nicht mit dem Namen der FRITZ!Box überein.

Wenn Sie über einen anderen Hostnamen auf die FRITZ!Box zugreifen wollen, ergänzen Sie diesen bitte als Ausnahme in der Benutzeroberfläche Ihrer FRITZ!Box unter "Heimnetz > Netzwerk > Netzwerkeinstellungen" im Bereich "DNS-Rebind-Schutz"."

> Weil es anscheinend vergessen wurde…

> fritz.box != fritz.box.

Jeder bessere DNS-Client hat eine Suchliste.

Nehmen wir mal an, da stünde "borncity.de,borncity.com" drin, dann würde als erstes fritz.box.borncity.de. anschließend fritz.box.borncity.com. gesucht. Danach arbeitet sich der Resolver "nach oben" und sucht fritz.box.de. und fritz.box.com. (eventuell auch ein Tipp für Hobby-Domaingrabber 🤨) bis er dann bei fritz.box. ankommt. Das Verhalten kann übrigens auch noch nach der "Anzahl der Punkte" konfiguriert werden.

am besten kauft AVM die TLD .avm (allein schon wegen Markenrecht und so)

und biegt alles, per Firmwareupdate auf fritzbox.avm oder so, um.

Man könnte auch den DNS gleich ganz knicken und es machen, wie alle anderen auch: http(s)://

myfritz ist Pfusch³, ich müßte ja was am Kopf haben, meine Geräte dort freiwillig zu registrieren – eine externe Datensammlung, deren Sicherheit kaum gegeben ist. Da kann ich meinen Wohnungsschlüssel auch im Sportwettenbüro hinterlegen.

Problem fritz.box sieht man ja hier exemplarisch. Und selbst wenn AVM hier zugreift… DNS poisoning ist dennoch eine Gefahr.

Man KÖNNTE ja auch die FRITZ!Box in Domänennetzwerke integrierbar machen… viel Aufwand wäre die Implementierung nicht, bringt aber normalen Endnutzern nichts.

Oder die Box stellt eine rudimentäre Domäne bereit, der man sich anschließen könnte.

Am einfachsten wäre jedoch nach wie vor der direkte Zugriff via lokaler IP-Adresse.

Man könnte 'fritz.box' mit evtl. Aliasen und der zugehörigen IP auch lokal in der 'hosts'-Datei eintragen.

Und noch besser wäre es, dem AVMDing so schnell wie möglich einen anderen Namen und eine andere Domain zu verpassen und diese dann in der 'hosts' zu hinterlegen.

Der Witz ist: fritz.box ist hart kodiert in den Boxen. Natürlich kannst Du den Namen der Box ändern. Natürlich kannst Du sie über den neuen Namen erreichen – und dennoch bleibt die Domain fritz.box erhalten…

Der Wunsch, die Box DAU-freundlich zu gestalten, hat natürlich diesen Fauxpass mitgeliefert.

HOSTS-Datei habe ich in 'nem anderen Kommentar erklärt und die nötigen Schritte beschrieben.

Im Gegensatz zu Sub-Level-Domains kann man Top-Level-Domains nicht kaufen, sondern man bewirbt sich beim Betreiber der Rootzone (ICANN) dafür. Viel Geld ist sicherlich hilfreich, man muß aber auch nachweisen, daß man eine solche Zone (inklusive einer Registry für SLDs) sicher und gemäß den Regeln betreiben kann.

Selbst Schwergewichte wie Amazon und Microsoft (obwohl das Anrecht auf .windows sicherlich unstrittig ist) stehen da in der Warteschlange, sie hier: https://gtldresult.icann.org/application-result/applicationstatus

Hier sieht man übrigens die derzeit existierenden TLDs:

Fazit: "günter.born" (xn--gnter-kva.born) kann man im Moment noch nicht registrieren, "born.city" hat er sich offensichtlich schon seit 2019 von China aus gesichert.

https://dnschecker.org/#A/fritz.box

nur noch opendns löst Fritz.box auf.

Die anderen liefern Timeout.

Man ist sich wohl Handelseinig geworden und namesilo hat sein Bounty bekommen, dafür dass sie die Domain vor Missbrauch geschützt hatten.

https://dnschecker.org/#A/o2.box

da scheint etwas zu oszillieren.

fritz.box wird nun auch wieder von allen DNS der Liste aufgelöst.

Hier mal aktuelle Screenshots von eben, erstellt mittels testlocal.ly:

https://testlocally.s3.ca-central-1.amazonaws.com/57cd323dc68b62a28c757c1f708cb74cd260c876-stpetersburg.png

jetzt gethts hier weiter mit "o2.box"

https://www.heise.de/forum/heise-online/Kommentare/Verwirrend-Internet-Domain-fritz-box-zeigt-NFT-Galerie-statt-Router-Verwaltung/o2-box-dasselbe/posting-43594133/show/

Der selbe wie bei fritz.box, siehe: https://www.virustotal.com/gui/domain/o2.box/details

Da ist es aber nicht so dramatisch, wie man z.B. auf diesem Screenshot (https://www.computerbase.de/forum/attachments/1673023407026-png.1307931/ – siehe auch Handbuch Seite 30) sehen kann, läßt sich die lokale Domain auf einen selbst gewählten Wert einstellen, man ist nicht auf "o2.box" festgelegt. So kenne ich es eigentlich auch von jedem China-Plastikrouter wie z.B. D-Link.

Im Heise-Forum (ich finde aber die Stelle im Moment nicht) habe ich die zitierte Aussage von AVM gefunden, daß man das bei der Fritz!BOX absichtlich nicht macht, weil sie nur für Heimanwender gedacht ist, die das nicht brauchen. Wie auch z.B. VLANs. Witzig ist, daß in der exportierbaren Konfigurationsdatei sogar ein Eintrag dafür existiert, Änderungen dort werden aber ignoriert.

Interessant, welche Subdomains bereits unter fritz.box existieren (siehe Subdomains unter https://www.virustotal.com/gui/domain/fritz.box/relations).

Wenn die Netzwerkkomponente ihren Namen dynamisch registriert (mach z.B. Windows per Default) und der Registrar das zuläßt – kein Wunder.

ich dachte das Registrieren geht über DHCP?

Nein. DHCP liefert nur die notwendigen Informationen (insbesondere den Domainnamen und die Adressen der zuständigen DNS-Server).

DDNS nach RFC2136 wird direkt zwischen dem Clienten und dem autoritativen Nameserver (SOA) ausgehandelt.

Voraussetzung ist insbesondere, daß der Client Schreibrechte im DNS hat, das ist aber bei standardmäßig ausgerollten Windows-DNS auf den Domaincontrollern genauso der Fall wie offensichtlich hier bei diesem Domaingrabber.

Passend dazu: https://www.heise.de/news/Ueberfaellig-ICANN-legt-sich-auf-Namen-fuer-interne-Domain-fest-9612253.html

Die Domain der Wahl ist ".internal"

Heute um 12:20 Uhr

https://www.heise.de/news/Fritz-box-Domain-aus-dem-Verkehr-gezogen-9647776.html

https://www.heise.de/news/Schiedsverfahren-gewonnen-Domain-fritz-box-gehoert-nun-AVM-9717847.html

Moin das selbe passiert nun auch für zyxel.box :/..