[English]Fall von extrem dumm gelaufen, kommt aber gelegentlich bei diesem Microsoft vor. Ein Software-Entwickler von Microsoft hat interne Quellcodes von PlayReady versehentlich mit der Öffentlichkeit geteilt. Das Datenleck von 4 GByte reicht aus, um aus dem Quellcode die benötigte DLL zu kompilieren. Ist möglicherweise ein gefundenes Fressen für Leute, die PlayReady knacken möchten.

[English]Fall von extrem dumm gelaufen, kommt aber gelegentlich bei diesem Microsoft vor. Ein Software-Entwickler von Microsoft hat interne Quellcodes von PlayReady versehentlich mit der Öffentlichkeit geteilt. Das Datenleck von 4 GByte reicht aus, um aus dem Quellcode die benötigte DLL zu kompilieren. Ist möglicherweise ein gefundenes Fressen für Leute, die PlayReady knacken möchten.

Was ist PlayReady?

PlayReady ist eine Kopierschutztechnologie für Mediendateien von Microsoft, die Verschlüsselung, Ausgabeschutz und Digital Rights Management (DRM) umfasst. Sie wurde im Februar 2007 angekündigt und 2008 in der ersten Version veröffentlicht. Die Hauptunterschiede zu früheren DRM-Systemen von Microsoft sind:

- Einige beliebte Funktionen, die bereits in anderen DRM-Systemen auf dem Markt vorhanden waren, wurden hinzugefügt. Dazu gehören das Konzept der Domäne (Gruppe von Geräten, die demselben Benutzer gehören und dieselben Lizenzen gemeinsam nutzen können), eingebettete Lizenzen (Lizenzen, die in die Inhaltsdateien eingebettet sind, wodurch ein separater Schritt für den Lizenzerwerb vermieden wird) und Umschläge (die Möglichkeit, beliebige, möglicherweise nicht medienbezogene Inhalte mit DRM zu versehen). Es ist auch das Schutzschema für IIS Smooth Streaming, die adaptive Streaming-Technologie von Microsoft.

- Es ist plattformunabhängig: Im Gegensatz zu anderen Microsoft-DRM-Schemata wie Janus kann PlayReady auf jede Art von tragbarem Gerät portiert werden, selbst wenn dieses eine Nicht-Microsoft-Technologie verwendet (Betriebssystem, Codecs, Media Player usw.).

PlayReady konkurriert mit anderen proprietären DRM-Systemen und noch mehr mit DRM-freier Software, vor allem mit Apples FairPlay, das in iTunes und QuickTime eingeführt wurde.

Das PlayReady Quellcode-Leck

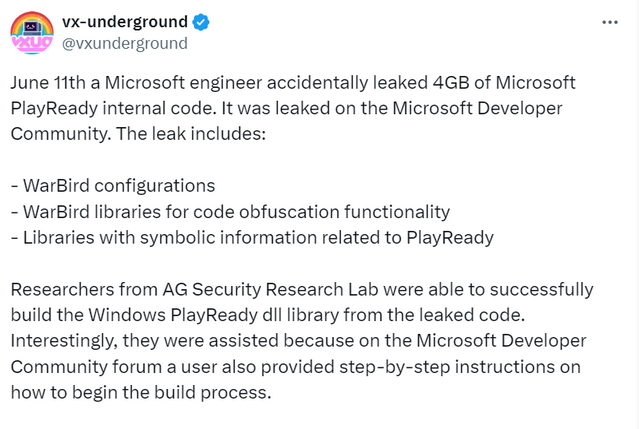

Ich bin gerade auf X über nachfolgenden Tweet auf das Thema gestoßen. Darin heißt es, dass ein Microsoft-Ingenieur am 11. Juni 2024 versehentlich 4 GB des internen Microsoft PlayReady-Codes in der Microsoft Developer Community veröffentlicht hat.

Auch auf securelists.org gibt es einen Post zum Thema. Der Microsoft-Ingenieur hat in einem öffentlichen Forum Informationen über einen Absturz des Apple TV-Dienstes auf einem Surface Pro 9 Gerät gepostet. Der Beitrag enthielt einen 771 MB Datei-Anhang, der entpackt 4 GByte internen Code umfasste (mehr als 260 Dateien), der sich auf Microsoft PlayReady bezieht. Das Leck beinhaltet:

- die WarBird-Konfigurationen zur Erstellung der PlayReady-Bibliothek

- WarBird-Bibliotheken für Code-Obfuscation-Funktionen

- Bibliotheken mit symbolischen Informationen im Zusammenhang mit PlayReady

Das sind Schlüsselinformationen über PlayReady Interna und die Implementierung. Forschern von AG Security Research Lab ist es gelungen, die Windows PlayReady dll-Bibliothek aus dem geleakten Code zu erstellen. Interessanterweise wurden sie dabei unterstützt, weil ein Benutzer im Microsoft Developer Community Forum auch eine Schritt-für-Schritt-Anleitung für den Build-Prozess zur Verfügung stellte.

Interessanterweise blockiert der Microsoft Symbol Server auch keine Anfragen nach PDB-Dateien, die Microsoft WarBird-Bibliotheken entsprechen. dadurch sind ungewollt weitere Informationen öffentlich geworden. Die Sicherheitsforscher haben Microsoft am 12. Juni 2024 über das Leck informiert, worauf der Forenbeitrag entfernt wurde. Der Tweet verlinkt auf eine Dateiliste und enthält Screenshots des Ganzen. Auf GitHub gibt es bereits Informationen über WarBird Obfuscation. Und eine Analyse gibt es hier.

MVP: 2013 – 2016

MVP: 2013 – 2016

Es menschelt halt auch bei MS. Fehler passieren.

Dürfen in diesem Falle aber nicht. also nicht wieder verharmlosen. Wir wissen, dass das dein Auftrag hier ist, aber das war jetzt doch ziemlich plump ;-)

Da hast du wohl recht. Das Problem ist in diesem Fall ein MA, der dann dort nicht tätig sein sollte.

Ich habe keinen Auftrag, ich hatte sogar mal extrem viel Stress (Rechtsstreit) mit MS und wollte von denen nicht mal mehr eine Maus kaufen. Ich versuche mir nur vorzustellen, solche MAs zu haben und wie man mit diesen dann umgehen sollte. War es Absicht oder ein Versehen?

Diesmal sind wenigstens keine Kundendaten involviert.

Noch nicht aber wer weiß schon, was die weitergehenden Konsequenzen sind. Für mich sieht es so aus, als habe Microsoft kein Managementsystem, dass Änderungen/Veröffentlichungen steuert. Wenn da jeder Hans und Franz was ins Internet stellen kann/darf.

Also entweder, dass ist ein Hoax, Microsoft plant den Quellcode von der DRM-Lösung zu veröffentlichen, weil der Quellcode so gut ist, oder es ein weiteres Beispiel, dass Microsoft nicht einmal nach innen gerichtet Basis-Verhaltensweisen und Schutzfunktionen beherrscht, um dergleichen zu verhindern.

Ich tendiere eher zu Letzteren.

Wenn ich nicht hauptsächlich mit MS-Produkten mein "täglich Brot" verdienen würde, könnte ich darüber lachen, aktuell bleibt mir nur, hier mit einer Gesichtspalme zu sitzen und auf das Wochenende zu warten, um sich die ganze Sache schön trinken zu können.

nen verantwortungsbewusster (gegenüber den Usern) Mitarbeitern, der das "versehentlich" freigeben hat ;-P

771 MB Forenpostanhang – sehr grosszügig von securelists.org das dass möglich ist. Die meisten Foren erlauben da viel viel weniger.

Es bleibt beim Statement der US CISA:

"Individually, any one of the failings described above might be understandable. Taken together, they point to a failure of Microsoft's organizational controls and governance, and of its corporate culture around security."

https://blog.jakobs.systems/micro/20240404-history-repeating/

Ein Schelm wer dabei daran denkt, dass man alte Brücke abbrennen muss um neue "viel sicherere" Konstukte einführen zu können, die dann direkt an die persönliche digitale Identität der Kunden geknüpft werden.

Aus Open Source Sicht, sollte ja die Bereitstellung des Codes die Sicherheit nicht kompromittieren.

Von DRM halte ich nicht viel, ist nur ein Katz und Maus Spiel, das unnötig Resourcen verbraucht. Daher kaufe ich Spiele ausschließlich bei GOG (wenn das auch nur selten passiert, weil ich sowieso keine Zeit dafür habe).

Man muss nur an das SONY Desaster zurückdenken, bei dem DRM rootkits installiert hat. Auch von anderen namhaften Herstellern gibt es ähnliche Themen. Manche Hersteller disqualifizieren sich dann eben selbst für einen Kauf.

"Aus Open Source Sicht, sollte ja die Bereitstellung des Codes die Sicherheit nicht kompromittieren."

Kann man halten, wie ein Dachdecker. OpenSSL. Heartbleed. Da hat OpenSource völlig versagt.

Natürlich ist die Grundidee klasse, aber ich kann Unternehmen verstehen, die ihren Code NICHT veröffentlichen.

Gratuliere – die englische Version dieses Posts hat es in den gestrigen Newsletter von Cory Doctorow geschafft… :)

https://pluralistic.net/2024/06/29/pasticcio/#linkdump

(Leider hat er den Link selbst verhunzt, aber ich vermute, das wird wohl noch korrigiert…)

Danke, wo Links auf den Blog überall rumschwirren – meine englishsprachigen Blog-Posts werden teilweise auch auf techmeme.com aufgelistet – aber es es bleibt mühsam und ich frage mich, ob ich das englische Zeugs nicht arg zurückfahre oder aufgebe. Frist halt Zeit.

PS: Der Beitrag ist übrigens vorige Woche im Urlaub vor dem Frühstück entstanden – da war etwas Zeit für eine solche Übersetzung.

PPS: Wo sich Leser alle in diesem Internet herumtreiben ;-) Kannte Cory Doctorow nicht, der hat aber alles richtig gemacht und IT mit Science Fiction in Büchern verheiratet. Hatte ich auch immer als Idee, ist aber bei der Idee geblieben.