Noch ein kurzer Nachtrag zu einem erfolgreichen Cyberangriff auf Energieversorger Mitte November 2025, der mir bereits einige Tage vorliegt. Getroffen hat es die Vereinigte Stadtwerke, die einem Betroffenen dies bereits am 23. Dezember 2025 mitteilten. Die Presseinformation ging am 27. November 2025 raus, ist wegen Weihnachten etwas liegen geblieben.

Noch ein kurzer Nachtrag zu einem erfolgreichen Cyberangriff auf Energieversorger Mitte November 2025, der mir bereits einige Tage vorliegt. Getroffen hat es die Vereinigte Stadtwerke, die einem Betroffenen dies bereits am 23. Dezember 2025 mitteilten. Die Presseinformation ging am 27. November 2025 raus, ist wegen Weihnachten etwas liegen geblieben.

Wer sind die Vereinigte Stadtwerke?

Die Vereinigte Stadtwerke Verbund (VS) ist die Nummer eins in Ratzeburg, Bad Oldesloe, Mölln, Nusse, Reinfeld und Umland. Die Vereinigung bietet die Dienstleistungen Energie, Wasser, Schwimmbäder und Media (Telefon/Internet) an. Die Kernaufgabe des Verbunds ist es, die Region mit Strom, Gas, Wasser, Wärme und Mediaangeboten wie TV, Telefon und schnellem Internet zu versorgen.

Ein Leserhinweis auf einen Cybervorfall

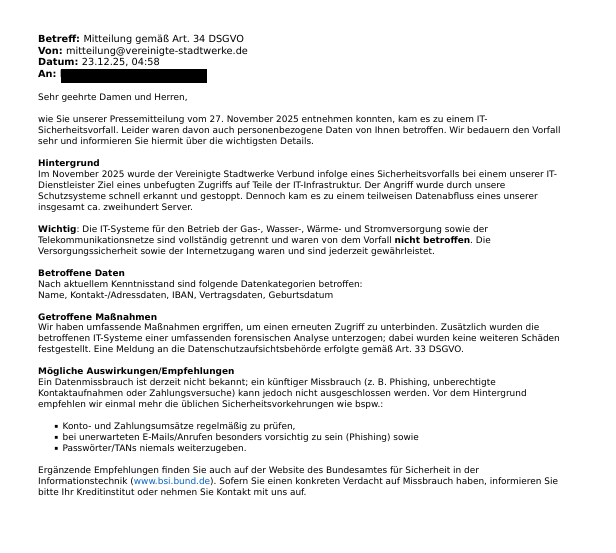

Bereits am 23. Dezember 2025 informierte mich ein Blog-Leser, dass er gerade per E-Mail darüber informiert wurde, dass es auf die Vereinigte Stadtwerke GmbH einen Cyberangriff gab.

Der Leser merkte an, dass er als Kunde indirekt auch davon betroffen sei, da es einen Zugriff auf die Kundendaten gab. Der obigen E-Mail nach wurde erst deren IT-Dienstleister angegriffen. Im Nachgang und mit den aus dem erfolgreichen Angriff auf den Dienstleister gewonnen Erkenntnissen fand dann der Angriff auf Vereinigte Stadtwerke GmbH selbst statt.

In der Pressemitteilung vom 27. November 2025 heißt es dazu, dass die Vereinigte Stadtwerke GmbH (VS) bereits Mitte November 2025 infolge eines Sicherheitsvorfalls bei einem IT-Dienstleister Ziel einer Hacker-Attacke auf Teile seiner IT-Infrastruktur geworden sei. Man gibt zwar an, dass der Angriff durch die Schutzsysteme der Vereinigte Stadtwerke GmbH frühzeitig entdeckt und gestoppt wurde. Dennoch kam es zu einem teilweisen Datenabfluss von einem der ca. 200 Server.

Die IT-Systeme für den Betrieb der Gas-, Wasser-, Wärme- und Stromversorgung sowie die Telekommunikationsangebote sind (als KRITIS-Systeme) davon vollständig getrennt und ausdrücklich nicht betroffen. Die Versorgungssicherheit war daher jederzeit gewährleistet.

Die VS hat alle erforderlichen Maßnahmen getroffen, um einen weiteren Zugriff zu unterbinden. Darüber hinaus wurden die IT-Systeme einer umfassenden forensischen Analyse unterzogen, bei der keine weitere Schäden festgestellt wurden. Details des Datenabflusses werden derzeit untersucht. Dabei wird geprüft, um welche konkreten Daten es sich handelt und ob beziehungsweise welche Kunden davon betroffen sind. Die zuständigen Behörden wurden informiert und sind in den laufenden Prozess eingebunden.

MVP: 2013 – 2016

MVP: 2013 – 2016

Moin,

der Akteur ist bereits bekannt, nennt sich PayoutsKing und gibt an, 800GB an Daten gestohlen zu haben. Darunter sind auch persönlich identifizierbare Informationen (PII) zumindest von den Chefs.

Guten Rutsch

Danke für die Ergänzung.

Alles über Payoutsking:

https://www.linkedin.com/pulse/creditinfo-lietuva-ransomware-breach-payoutsking-2025-girdziu%C5%A1as–azgaf/

Wo konntest du lesen das Chefs aka. Mitarbeiterdaten ebenfalls betroffen sind?

Das schränkt zumindest den Kreis der externen Dienstleister gleich mal ein.

https://rohwerder.works/stadtwerke-ratzeburg/

https://www.ib-sh.de/aktuelles/presse/pressemitteilung/ein-rechenzentrum-in-einem-dorf/

200 Server hat man als Externer auch eher irgendwo angemietet, wie z.B. in Frankfurt.

PayoutsKing scheinen mindestens seit Juni 2025 täglich aktiv zu sein. Weltweit, hauptsächlich in den USA:

https://www.ransomware.live/group/payoutsking

Bin auch betroffen, aber wirkliche neue Infos gab es von den Stadtwerken nicht mehr.

Die Informationen sind rar, Accounts wurden auch nicht gesperrt und um Passwortänderungen musste man sich selbst kümmern.

2FA Fehlanzeige, E-Mails und Passwörter ändern ist auch ohne irgendwelche (E-Mail) Bestätigungen möglich. Die Datenbanken dahinter werden bei Änderungen anscheinend später händisch aktualisiert.

Name/Kontaktdaten, Geburtsdatum, IBAN, Vertragsdaten? Happy Birthday!

Bin auch Telefon-/Internet-/TV-Kunde bei denen, habe aber keine Benachrichtigung bekommen.

Bei 800GB? Anscheinend Glück gehabt…

Die Kundendaten sind wohl entsprechend der Sparte oder so segmentiert.

Wir sind privat Kunde beim Strom und haben auch die E-Mail erhalten *seufz*

Mein Arbeitgeber auf der anderen Seite ist (mehrfacher) Internetkunde und dort gab es keine Info.

Weis man genaueres zum IT-Dienstleister?

Wenn das kein Inhouse-Dienstleister ist, sondern ein Externer, hat der eventuell noch weitere Kunden bei denen jetzt ein Unglück droht oder schon geschehen ist.

Noch nicht und werden wir vermutlich auch nie erfahren:

https://rohwerder.works/stadtwerke-ratzeburg/ (?)

https://www.ib-sh.de/aktuelles/presse/pressemitteilung/ein-rechenzentrum-in-einem-dorf/ (?)

google

Betr. "… infolge eines Sicherheitsvorfalls bei einem IT-Dienstleister Ziel einer Hacker-Attacke … geworden …":

Aha, auch die Öffentlichkeitsarbeiter haben 'lateral movement' (hier i. S. v. 'die anderen sind Schuld') im Werkzeugkasten. Im Ernst: Wenn KRITIS-Betreiber solche Seitenhiebe nötig haben, könnte etwas mit ihrer Zero Trust Architektur im Argen liegen.

Erinnert mich ein wenig an den Gelsenkirchener Bankraub (1) bei dem aus Polizeimund über das Tatwerkzeug zu hören war: "Den Bohrer kriegen sie nicht im Baumarkt". Dort war der Bohrerhersteller, in Ratzeburg der IT-Dienstleister schuld :-/

(1) https://www1.wdr.de/nachrichten/ruhrgebiet/gelsenkirchen-bankraub-einbrecher-100.html

Genannt werden fehlende Kameras, Bewegungsmelder oder Alarmsysteme im Tresorbereich. Tatsächlich unterliegen Bankschließfächer keinen einheitlichen gesetzlichen Mindeststandards.

LOL

https://www.focus.de/die-debatte/tumulte-zeigen-leuten-fehlt-vertrauen-in-institution-und-rechtsstaat_feb6434f-6b48-4be8-a380-a38bd3b2d2e1.html