Ich fasse mal zwei Themen in einem Sammelbeitrag zusammen, die sich um PDF drehen. Es gibt einen PDF-Trojaner mit Namen TamperedChef, der in einer seit Sommer 2025 laufenden Kampagne immer wieder verteilt wird, und aktuell, speziell in Deutschland, massenhaft Zugangsdaten stiehlt. Und Sicherheitsforscher haben Schwachstellen beim Apryse-WebViewer und beim Foxit PDF Cloud Service entdeckt, die komplette Kontenübernahmen ermöglichen.

Ich fasse mal zwei Themen in einem Sammelbeitrag zusammen, die sich um PDF drehen. Es gibt einen PDF-Trojaner mit Namen TamperedChef, der in einer seit Sommer 2025 laufenden Kampagne immer wieder verteilt wird, und aktuell, speziell in Deutschland, massenhaft Zugangsdaten stiehlt. Und Sicherheitsforscher haben Schwachstellen beim Apryse-WebViewer und beim Foxit PDF Cloud Service entdeckt, die komplette Kontenübernahmen ermöglichen.

PDF-Trojaner TamperedChef

Ein anonym bleibender Blog-Leser hat im Diskussionsbereich auf einen neuen Schädling namens TamperedChef hingewiesen (danke dafür). Der Leser schrieb: "TamperedChef: [Der] PDF-Trojaner stiehlt aktuell massenhaft Zugangsdaten, hatte heute wieder ein solchen Fall. (PDF-Reader.exe)". Laut Leser wurden alle Cookies und Anmeldedaten aus dem Edge-Browser gestohlen. Das betraf beim Opfer ca. 30 Online-Konten, wobei auch dessen Paypal-Konto übernommen worden sein soll. Der Leser schrieb, dass "Bar per Zoom von Paypal abgebucht wurde". Dann wurde das Online-Banking-Konto des Opfers übernommen. Weiterhin seien alle Daten des PC und Nutzer gestohlen worden.

Die dringende Empfehlung des Lesers war, keine Software über Werbeanzeigen zu installieren – selbst wenn diese von bekannten Marken zu stammen scheinen. Downloads sollten ausschließlich von offiziellen Herstellerseiten erfolgen. Die Aussage lautete zudem, dass der PDF-Trojaner TamperedChef den Microsoft Defender manipuliert habe. Der Virenscanner hat nichts erkannt, da deaktiviert.

Das Ganze ist nicht so neu, denn die Acronis Threat Research Unit (TRU) hat bereits zum 19. November 2025 über TamperedChef berichtet. Im Bericht Cooking up trouble: How TamperedChef uses signed apps to deliver stealthy payloads schreiben die Sicherheitsforscher, dass sie eine weltweite Malvertising-/SEO-Kampagne mit Namen TamperedChef beobachtet haben. Bei der Kampagne werden legitim aussehende Installationsprogramme bereitgestellt, die sich als gängige Anwendungen tarnen. Ziel ist es, den Benutzer zur Installation zu verleiten, um sich dann dauerhaft zu etablieren und verschleierte JavaScript-Payloads für den Fernzugriff und die Fernsteuerung zu liefern. Zum 3. Dezember 2025 ist von Acronis dieser deutschsprachige Beitrag zum Thema veröffentlicht worden.

Sophos hat dann Mitte Januar 2026 erneut auf diese Kampagne hingewiesen. Frühere Berichte über diese Kampagne deuten darauf hin, dass sie am 26. Juni 2025 begann. Denn viele der damit verbundenen Websites wurden an diesem Tag registriert oder erstmals identifiziert. Die Websites bewarben über Google Ads eine mit einem Trojaner infizierte PDF-Bearbeitungssoftware namens AppSuite PDF Editor. Diese Anwendung erschien den Benutzern als legitim, installierte jedoch bei der Installation unbemerkt einen Infostealer, der auf Windows-Geräte abzielte.

Laut Sophos-Telemetrie befinden sich die meisten Opfer dieser Kampagne in Deutschland (~15 %), Großbritannien (~14 %) und Frankreich (~9 %). Obwohl die Daten eine erhebliche Konzentration in Deutschland und Großbritannien zeigen, spiegelt dies wahrscheinlich eher die weltweite Reichweite der Kampagne wider als eine gezielte Ausrichtung auf bestimmte Regionen. Sophos hat insgesamt 19 betroffene Länder identifiziert. Durch Telemetrieanalyse und Threat Hunting konnte Sophos MDR bestätigen, dass über 100 Kundensysteme betroffen waren, bevor unsere Erkennungs- und Reaktionsmaßnahmen begannen.

Die Opfer dieser Kampagne kommen aus einer Vielzahl von Branchen, insbesondere aus solchen, deren Betrieb stark von spezialisierter technischer Ausrüstung abhängt – möglicherweise weil Nutzer in diesen Branchen häufig online nach Produkthandbüchern suchen, ein Verhalten, das die TamperedChef-Kampagne ausnutzt, um schädliche Software zu verbreiten.

Blog-Leser Bolko wies per Kommentar (danke) auf eine Analyse von truesec.com hin. Der Schädling hat eine Verzögerungsfunktion eingebaut, so dass infizierte Systeme noch monatelang nicht auffallen ("verzögerte Aktivierungsphasen, gestaffelte Malware-Auslieferung, missbrauchte Codesignaturzertifikate und Umgehung von Endpunktschutz-Mechanismen"). Er schrieb, dass AppLocker gegen so einen Angriff schützen kann, weil er unbekannte Programme nicht starten lässt. DNS-Filter wie Cloudflare Anti-Malware (1.1.1.2) helfen etwas, Browser-Erweiterungen wie Ublock origin und Adguard helfen laut Bolko auch.

Der anonyme Leser merkte dazu an, dass ganz aktuell eine neue Version im Umlauf sei, die er an Microsoft weitergegeben habe. Der PDF-Trojaner habe die vollständige Kontrolle einen Rechner mit Windows 11 und Microsoft Edge sowie Outlook (alles in der aktuellen Version) übernommen habe. Laut Kommentar seien alle Geräte, die per WLAN und Bluetooth erreichbar und eingeschaltet waren, infiziert worden (auch vier Router). Es gab diverse Schaddateien eine *.exe , diverse *.msi (6) , (*.JS) , (*.xml). Die Datei explorer.exe von Windows 11 sowie diverse *.sys-Dateien wurden durch infizierte Fassungen ausgetauscht.

Es sieht so aus, dass JavaScript für die Infektionen diverser Geräte verwendet wurde. Es gab eine umfangreiche Diskussion:

Bolko schrieb "Im Applocker sollte man die Ausführung von Javascript blockieren, indem man folgende Programme sperrt:

%SYSTEM32%\cscript.exe

%SYSTEM32%\wscript.exeBeide genannten Programme beziehen sich auf den Windows Script Host. Zudem empfahl Bolko den Task-Planer

%SYSTEM32%\schtasks.exe

in Applocker zur Ausführung zu sperren, damit der Schädling keine neuen Tasks erzeugen kann. Halte ich aber für schwierig, da dann andere Aufgaben nicht mehr geplant werden können. Der Leser mit dem Infektionsfall schrieb, dass die Dateien schtasks.exe, wscript.exe, cscript.exe auch jeweils gegen eine manipulierte signierte Version ausgetauscht wurde. Selbst der Defender (Offline-Version) haben diese infizierten Dateien nicht erkannt.

Bolko merkte an, dass Applocker die Dateien (auch bei Infektion) sperrt. Man müsse das aber aber manuell im AppLocker als Pfad eintragen. Außerdem sollte man auch alle TEMP-Ordner in den User-Ordnern und im Windows-Ordner sperren, damit auch Drive-By-Infektionen und Dropper nicht mehr funktionieren. Für alle User:

C:\Users\USERNAME\AppData\Local\Temp

C:\Windows\TempBei Microsoft gibt es noch JScript.NET, welches mit der jsc.exe compiliert wird. Diesen Compiler gibt es mehrfach, nämlich für NET 2 und für NET 4.8.x und jeweils 32-Bit und 64-Bit.

Im Applocker müsste man also mindestens folgende 4 Versionen des Compilers sperren, um die Übersetzung von JScript.NET in eine EXE zu verhindern und so den Schädling zu behindern, falls er JScript.NET benutzt:

c:\Windows\Microsoft.NET\Framework\v2.0.50727\jsc.exe

c:\Windows\Microsoft.NET\Framework64\v2.0.50727\jsc.exe'c:\Windows\Microsoft.NET\Framework\v4.0.30319\jsc.exe

c:\Windows\Microsoft.NET\Framework64\v4.0.30319\jsc.exe

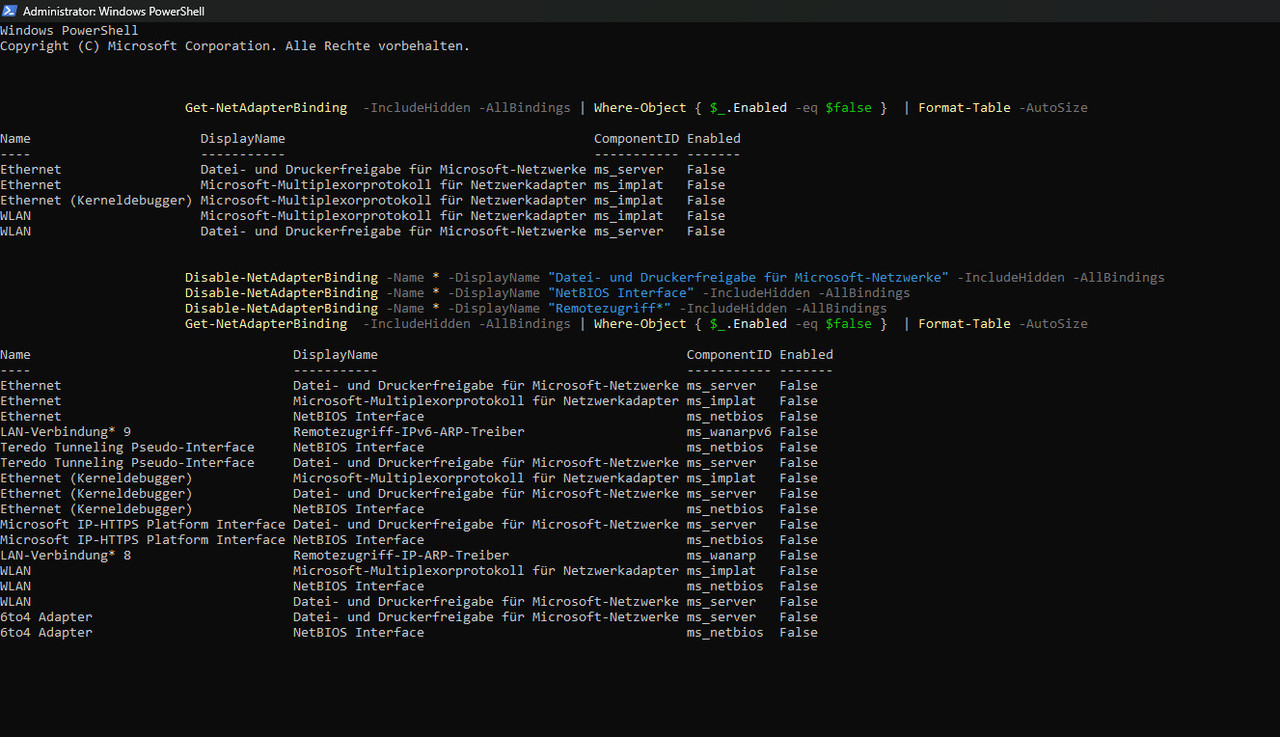

Der anonyme Nutzer erwähnte dann noch einen Bug in Windows 11 25H2. Wird in der Systemsteuerung unter Netzwerk und Internet\Netzwerkverbindungen\Ethernet die Datei- und Druckerfreigabe abgewählt, werden nur Teile deaktiviert. Nur per PowerShell lässt sich die Datei- und Druckerfreigabe wirklich vollständig deaktivieren.

Ich habe die Diskussion mal in obigen Text gezogen, da ich die Einträge im Diskussionsbereich zyklisch lösche.

Schwachstellen in PDF-Tools

Zudem haben populäre PDF-Tools wie der Apryse-WebViewer und der Foxit PDF Cloud Service Schwachstellen. Darauf weist der nachfolgende Tweet und der Artikel hier hin.

Sicherheitsforscher des Penetrationstest-Startups Novee haben mehr als ein Dutzend Sicherheitslücken in den genannten PDF-Plattformen entdeckt. Angreifer hätten diese Schwachstellen für Kontoübernahmen, Datenexfiltration und andere Angriffe ausnutzen können. Novee hat die Erkenntnisse in diesem Blog-Beitrag veröffentlicht. Die Ergebnisse wurden an Foxit und Apryse gemeldet und die gemeldeten Schwachstellen sind beseitigt.

MVP: 2013 – 2016

MVP: 2013 – 2016

also auch hier die Ursache,das man das kleine 1×1 der IT missachtet hat, was den Einfall der Malware überhaupt erst ermöglicht. (Installationen aus dubiosen Quellen; abspeichern von Zugangsdaten in unsicheren Browsern, keine Kontrolle/Schutzfunktionen von App/ Programmstarts usw)

Na hoffentlich ist der Schaden wenigstens hoch genug um einen Lerneffekt zu erzwingen.

Windows liefert alles mit um sowas zu verhindern, man muss es halt nur auch nutzen.

Windows ermöglicht diesen Schaden erst. Da wirkt der Kommentar "Windows liefert alles mit um sowas zu verhindern" IMHO geradezu lächerlich.

Weil man unter "Linux" weder "Software" runterladen noch starten kann?

Normalerweise haben runtergeladene Scripte und Programme in Linux keine Ausführungsberechtigung.

Man muss vorher erstmal das X-Bit setzen mittels des Befehls

chmod +x

Das kann noch differenziert werden zwischen Besitzer, Gruppe und alle anderen.

Man kann also genau steuern, wer etwas starten darf und wer nicht.

Deswegen funktioniert Infektion bei Linux wesentlich schwieriger als unter Windows.

Das ist ein wichtiger sicherheitsrelevanter Unterschied zwischen Linux und Windows.

Das ist wie die Benutzerkontensteuerung oder die „Diese Datei stammt von einem fremden Computer"-Meldung in Windows: Es geschieht unerwartet nicht das, was man mit seinem Doppelklick bewirken wollte. Meistens bei völlig harmlosen Aktionen. Das hält einen auf und ist lästig. Beim ersten Mal zuckt man noch zusammen, findet raus, was in so einem Fall zu tun ist, und beim nächsten Mal macht man schwupp die nötigen Klicks, damit man endlich weiterarbeiten kann. Bei Linux ist das ein Häkchen in den Datei-Eigenschaften. – Was soll daran so besonders sicher sein?

Zitat:

"Bei Linux ist das ein Häkchen in den Datei-Eigenschaften. – Was soll daran so besonders sicher sein?"

—

Dieses Häckchen setzt man aber nicht manuell bei einem Schädling, wenn man noch klar bei Verstand ist.

2.

"Diese Datei stammt von einem fremden Computer"

—

Diese Mark-of-the-Web-Meldung gibt es aber nur wegen des unautorisierten Startversuchs.

Bei Linux startet das Programm einfach gar nicht.

Das Mark-of-the-Web kann ein Schädling auch verhindern, indem er den erweiterten Dateistream entfernt oder gar nicht erst schreibt bei dem von ihm gedroppten sekundären Schädling. Das geht auch mit einem älteren 7zip-Entpacker, dann ist das MotW weg und das Programm startet normal.

Das MotW gibt es nur auf NTFS.

Hat man noch Laufwerke mit FAT, dann gibt es da das MotW nicht.

Bolko so sehr ich Deine fachliches Know How und Deine wirklich ausgezeichneten Analysen immer schätze, in dem Fall denke ich aber so wie Steter Tropfen.

Wenn jemand auf die Werbung klickt damit er den "neuen viel besseren PDF Reader" downloaden kann – dann möchte er/sie ihn auch installieren. Den Nutzern ist ja nicht bewusst, dass es Malware ist, die gehen von was ganz tollem aus – sonst würden sie ja nicht drauf klicken.

Wenn er/sie den dann installieren wollen, dann finden sie auch im Linux den Weg, indem sie wirklich nur ein Häckchen in Nautilus oder wo auch immer setzen müssen.

In Linux läuft auch ziemlich sicher kein Virenscanner, der es abfangen kann. (hat es in diesem Fall auch bei Windows nicht, weil der abgeschaltet war – warum auch immer?)

In diesem Fall war es ein PDF Reader. Nächstes Mal ist es vielleicht ein Grafikprogramm, dass mit KI Funktionen alte Bilder restauriert… jedenfall ist es etwas, das die User hervorlockt…

Und? Dann fragt die Malware nach Rechten, wer jetzt einfach unter Windows Malware zulässt macht das auch unter Linux.

Die Lücke sitzt eben meistens zwischen Stuhl und Tastatur und ist unpatchbar!

Das ist unlogisch, denn um nach Rechten fragen zu können, muss der Schädling bereits gestartet sein, aber mangels Ausführungsrechten kann er gar nicht starten.

Bei Linux kannst du mit der Maus direkt auf den runtergeladenen Schädling doppelt draufklicken und es passiert gar nichts, wenn der Datei die Ausführungsrechte fehlen, was normalerweise die Standardeinstellung ist.

Deswegen ist Linux sicherer als Windows.

Ein Sicherheitskonzept ist nur so gut wie das schwächste Glied in der Kette. Es kann aber auch vorkommen das das schwächste Glied in der Kette der Inhaber/GF/CEO selbst ist. Ps.: Ihm war schon klar, dass er am Ende das schwächste Glied in der Kette mit den höchsten Rechten war. Der Ansatzpunkt für Verbesserungen muss genau dort liegen, wo die Kette am ehesten reißt – am schwächsten Glied.

ab hier Kommentare gelöscht, ist ja schlimmer wie im Kindergarten, werde kommende Woche einige Kommentarsperren aufsetzen

Die hier verbreiteten FALSCHEN Ratschläge zur Konfiguration von AppLocker oder des Windows Script Host solltest Du ebenfalls Löschen!

Vergleiche dazu beispielsweise https://skanthak.hier-im-netz.de/applocker.html oder https://skanthak.hier-im-netz.de/whispers.html#whisper14

Na ja ich erinnere mal an das log4j desaster.

Und als vor über 20 Jahren die ersten Rootkits auftauchten, wars mit dem Mythos , Unix sei aufgrund seiner "überlegenen Sicherheitsarchitektur" absolut Safe sehr schnell vorbei.

Man siehts ja am MAC, seit den zugegeben granatigen M-Chips hat sich der Marktanteil drastisch gesteigert , und plötzlich gibts auch jede Menge Malware.

Trotz BSD-Unterbau.

Was mich eher schockt ist eher das man die Leute immer noch mit nem popeligen Pdf-Editor und rustikalem Social Engineering aus der Steinzeit hinterm Ofen hervorlocken kann, wo es doch mit PDF24 (On Premise) etc. bewährte Alternativen gibt.

Mal kurz Virustotal zu konsultieren ist ja nun auch kein großer Akt, wenn man sich schon solchen Schmock auf den Rechner holen will

"Was mich eher schockt ist eher das man die Leute immer noch mit nem popeligen Pdf-Editor und rustikalem Social Engineering aus der Steinzeit hinterm Ofen hervorlocken kann, wo es doch mit PDF24 (On Premise) etc. bewährte Alternativen gibt."

Und woher nimmst du die Annahme, dass alle Menschen deine Lieblingstools kennen? Und woher nimmst du die Gewissheit, dass PDF24 immer sauber ist? Bei der Verbreitung sind die Tools ein sehr attraktives Angriffsziel für Supply Chain Angriffe.

Ich möchte mich bewusst nicht als Klugscheißer aufspielen. Ich habe schon oft gesehen, dass selbst sehr vernünftige Menschen nicht zwischen dezent markierter Werbung und generischen Suchergebnissen unterscheiden können. Wer sich nicht richtig auskennt, weiß nicht, wer der eigentlich Hersteller eine Software ist. Oder sie können nicht zwischen leigitmen und betrügerischen Ad-Ons unterscheiden. Es fallen auch erstaunlich viele Menschen auf billige SEO-Spam Webseiten herein. Virustotal oder HaveIbeenPawned kennen die wenigsten.

Die Leute sind nicht blöd, sie kennen sich einfach nicht gut genug im Internet aus. Andere Leute haben andere Interessen. Sseriös von unseriös zu unterscheiden, ist für viele eine Herausforderung. Kein Grund deshalb mit meiner Erfahrung zu protzen und auf die Leute herunter zu sehen.

Immer sauber gibts ja eh nicht.

4MA hat dafür ne ausgiebig geauditete Version im Installationsordner.

Liebling ist auch zuviel gesagt, es kost nix und tut was es soll, zb. wenn es darum geht PDFs subtil zu verkleinern….

Es ging mir darum das hier wiedermal der Eindruck entsteht, ein neues Supervirus sei unterwegs, das sich über infizierte PDFs verbreitet.

Wurde uns jedenfalls schon vor ewigen Zeiten eingehämmert, niemals unbekannte Programme aus obskuren Quellen zu installieren.

(Driverguide, Majorgeeks,Chip und Konsorten)

Und das deine Bank niemals per Emehl nach PINs fragen tut, da reden die sich den Mund seit Jahrzehnten fusselig……fallen aber immer wieder Leute drauf rein.

Sonst muss man eben einen Computerführerschein verplichtend einführen…

Online abschalten und nur noch beleghaft überweisen…usw.

IT = No Risk, No Fun.

Das neuartige Internetz ist böse und gefährlich.

Leider.

>>Die dringende Empfehlung des Lesers war, keine Software über Werbeanzeigen zu installieren – selbst wenn diese von bekannten Marken zu stammen scheinen.

Das erinnert mich gerade daran, dass man in fast jedem Artikel der Hauptseite https://borncity.com inzwischen ständig damit bombadiert wird Ratgeber, Leitfäden und sonst was runterzuladen.

Schon witzig… aber auch nicht wirklich seriös das Ganze…

Dir ist aber schon klar, dass a) die root-Seite von borncity.com nichts mit dem von mir betreuten und befüllten IT-Blog zu tun hat – und b) dass die Seite vom neuen Besitzer von borncity.com befüllt wird, um c) "die Party hier auf borncity.com/blog/" überhaupt erst zu finanzieren? Die Alternative wäre gewesen, dass ich zum Ende des Jahres 2025 komplett an einen Investor verkauft und für mich schlicht den Stecker gezogen hätte. So hat die Leserschaft die Chance, dass sie mich mind. 3 Jahre bis Ende 2028 ertragen darf (wobei ich keine Mindestzahl an Beiträgen liefern muss, sondern nach Lust und Laune hier blogge). Nur mal so angemerkt.

Dich ertragen? Aber sehr gerne doch!

Und gerade jetzt in dieser Zeit bin ich dir dankbar für dein weiteres Engagement und deinen Blog im Internet.

Ich muss gerade an chip.de denken:

"50 Browser Erweiterungen, die sie unter gar keinen Umständen vermissen dürfen!"

und nächste Woche:

"So werden sie überflüssige Browser Erweiterungen ganz einfach los!"

Ich finde, Werbenetze die so etwas verbreiten gehören zur Verantwortung gezogen.

Schließlich darf ein TV Sender auch nicht jede beliebige Werbung (z.B. im Kinderprogramm) ausstrahlen.

"Ich finde, Banken, die Geld ausgeben, und mit diesem Geld werden Straftaten verübt, verboten gehören" … merkste was? Die Werbenetzwerke bekommen reguläre Buchungsanfragen. Eine Kampagne läuft u.U. Tage und Wochen sauber – und dann tauscht jemand auf einer Landing-Page (im dümmsten Fall per Hack) einen Link aus. Die Werbenetzwerke treiben eine Menge Aufwand, um schädliche Anzeigen zu verbannen. Aber geschickt gemachte Kampagnen rutschen durch. Mit der gleiche Argumentation müsste man E-Mail-Anbieter bannen, weil die durchaus mal eine Phishing-Mail transportieren. Ein Link auf eine Phising-Seite kann nur kurzzeitig über eine Weiche schädliche Inhalte ausliefern und dann tot oder harmlos sein. Es hilft nicht, reflexartig etwas zu fordern, was ins Leere läuft. Theoretisch und praktisch könnte es ja sein, dass der Blog hier gehackt wird (hoffentlich passiert es nie) und ein Beitrag plötzlich ein ganz tolles Tool mit Trojaner Inside verlinkt. Tausch "den Blog hier" gegen "jede beliebige Webseite" aus – und Du siehst die Konsequenzen deiner Forderung.

Ja das stimmt sicher alles, nur meinen E-Mailprovider suche ich mir aus und der Gegenstelle kann ich sowieso nicht wirklich trauen. Das Werbenetzwerk such ich mir nicht aus. Ich habe keinen Einfluss darauf ob bei borncity nun google oder die europäische Variante ausgespielt wird. Ich finde auch nicht dass sie/der Blog verantwortlich dafür sind, welche Werbung ausgespielt wird. Es scheint mir allerdings ein systematisches Problem bei der Werbeindustrie zu sein, das scheinbar stetig auftritt. Vielleicht müssten Werbungen dann einfach anders umgesetzt werden. Ein TV Sender gibt ja auch nicht einfach den Werbeslot frei und die Werbeindustrie streamt beliebige Werbung zu dem vereinbarten Zeitpunkt (jeden Tag etwas anderes) hinein. Wenn dann unpassende Werbung am TV kommt, oups da hat sich der Streaming geändert.

Dann muss ol Werbung eben auch vorher evaluiert werden und nur das evaluierte ausgespielt werden. Das mit der Landingpage ist natürlich ein berechtigter Einwand. Aber wenn die Werbung keinen Download anpreist ist dann die Landingpage auch nicht mehr so kritisch. Oder der Link muss eben wirklich auf die offizielle Produktseite gehen und unveränderlich sein. Ist das einfach – sicherlich nicht. Aber etwas was bei dem einen Medium gefordert ist, sollte auch bei anderen gefordert sein. Wenn im TV ein Link auf eine Malware verbreitet wird (durch textuellen Hinweis), ich möchte nicht wissen, was da dann los ist.

Gerade Banken haben hinsichtlich Geldwäsche enorme Auflagen, so dass diese Auflagen oft mehr Zeit vereinnahmen, als das eigentliche Geschäft.

Den Vergleich und die "Angst" mit dem Blog verstehe ich, aber der Blog ist umsatzmäßig etwas anderes als riesige Werbenetze – die eigentlich die halbe IT Macht hinter sich haben.

Ist eigentlich ganz einfach: wer wirbt haftet und zwar vollumfänglich für jeden entstandenen Schaden und Folgeschaden!

Was glaubt du wie schnell wir sichere Werbung haben!

Aber heute wäscht der Seitenbetreiber seine Hände in Unschuld, das Werbenetzwerk ebenso… der Dumme ist das kleine Opfer.

Das fängt schon damit an, dass Werbeanzeigen überhaupt Download-Links enthalten. Man geht z.B. auf die Seite eines Computermagazins und will eine redaktionell vorgestellte Software runterladen – aber größer als der eigentliche Download-Link prangt da die Grafik einer Werbe-Anzeige und will den Klick abfangen.

Das ist doch gezielt betrügerisch. Da gehören eigentlich die Macher der Seite zur Verantwortung gezogen, und die sollen sich dann mit ihrem Werbenetzwerk rumschlagen. Und nicht dem übertölpelten Seitennutzer die Verantwortung zuschieben.

Man muss nicht cscript.exe und wscript.exe per applocker blockieren.

Man kann auch WSH komplett per Registryeintrag deaktivieren:

HKEY_LOCAL_ MACHINE\SOFTWARE\Microsoft\Windows Script Host\Settings, dort einen DWORD32-Wert "Enabled" erstellen.

Wenn der Wert 0 ist, ist WSH deaktiviert, cscript.exe und wscript.exe werden nicht ausgeführt.

Man kann es auch userspezifisch machen.

Dann ist der Registrypfad:

HKEY_CURRENT_USER\Software\Microsoft\Windows Script Host\Settings

Zitat:

"Zudem empfahl Bolko den Task-Planer

%SYSTEM32%\schtasks.exe

in Applocker zur Ausführung zu sperren, damit der Schädling keine neuen Tasks erzeugen kann. Halte ich aber für schwierig, da dann andere Aufgaben nicht mehr geplant werden können."

—

Die Datei schtasks.exe ist nicht der "Taskplaner", im Sinne von dem grafischen Dialog, wo man die Tasks sehen und einstellen kann, sondern das ist nur das Konsolenwerkzeug, das man nicht unbedingt braucht.

Die schtasks.exe braucht man nur dann, wenn man in einer Konsole oder in einem Script (*.cmd, *.bat) einen Task bearbeiten möchte.

Der Aufgabenplaner und die Tasks funktionieren trotzdem, auch wenn man schtasks.exe im Applocker sperrt.

Der grafische Aufgabenplaner ist diese Datei:

C:\Windows\System32\taskschd.msc

Die Ausführung der Tasks funktioniert über den "Schedule"-Dienst (Diesen darf man nicht sperren!):

C:\Windows\system32\svchost.exe -k netsvcs -p

Also kann man schtasks.exe problemlos sperren.

Ich habe es eben nochmal getestet, die Aufgabenplanung geht auf und die Tasks werden ausgeführt., auch wenn schtasks.exe im Applocker gesperrt ist.

Ebenso braucht die Aufgabenplanung nicht die Scriptinterpreter cscript.exe und nicht wscript.exe und nicht die JScript-Compiler jsc.exe und nicht wmic.exe (Windows Management Instrumentation) und es wird kein Ausführungsrecht in den Temp-Ordnern benötigt.

Das kann man und das sollte man alles im Applocker sperren, ohne dass dadurch die normale Funktion von Windows beeinträchtigt wird.

Je mehr Angriffsfläche man im löchrigen Windows sperrt, desto besser.

Im Artikel befindet sich ein falsches Hockomma in den Befehlen zu jsc.exe:

Framework64\v2.0.50727\jsc.exe'c:

Statt des Hochkomma sollte dort ein Linefeed sein (Return, Zeilenwechsel), denn das "c:" gehört bereits zur nächsten Datei.

Damit man ein geklautes Cookie missbrauchen kann, muss es aber doch "offen" sein. Sprich, man hat bei der letzten (Paypal-)Sitzung sich nicht abgemeldet.

Oder liege ich da falsch?

Es gibt doch häufig das Options-Kästchen "Angemeldet bleiben" oder "Für xx Tage angemeldet bleiben", das viele dann so gerne nutzen.

Genau das meinte ich.

Wer sich also nicht abmeldet, der steht im Risiko.

Das ist nicht als Vorwurf gemeint, sondern nur die Beschreibung der Lage.

Aber es relativiert auch, dass, wenn Cookies gemopst werden, eben nicht unbedingt Gefahr droht.

Ich benutze den Edge nicht, also weiß ich nicht, ob es dort auch die Möglichkeit gibt, aber ich lasse den Firefox IMMER die komplette Chronik – und damit auch die Cookies – löschen, wenn ich den Browser beende.

Der Komfort-Nachteil ist für mich keiner…

Die Buchungen wurden von PayPal, usw. schon wieder alle storniert, aber nur weil der es sofort bemerkte und sofort aktiv wurde. Die letzte Paypal Passwortänderung war laut den Paypal Account Protokoll am 12.02, der Kunde war es nicht.

Glück gehabt.

Und PayPal legt seine Versicherungsprämie auf alle Kunden um.

Aber immer noch besser, als dass einzelne im Regen stehen. Wie PP das bei mir mal gemacht hat. Seitdem bin ich nicht zu best auf diesen Verein zu sprechen.

Zitat:

"Dann wurde das Online-Banking-Konto des Opfers übernommen."

—

Das sollte eigentlich nicht passieren können, weil es für die Änderung der Zugangscodes erstmal die Bestätigung durch einen zweiten Faktor braucht, wie etwa den TAN-Generator mit Bankkarte und PhotoTAN-Code oder die Security-App auf dem Smartphone.

Das alles hat ein Angreifer nicht.

WLAN und Bluetooth wurden an den PC aktivert und alle Geräte die erreichbar waren wurden infiziert, so auch sein Handy, etc. Verstanden? Aufgeflogen ist das ganze dann erst als über Paypal mehrere Tage große Abbuchungen erfolgten.

Hat der Schädling ein Jailbreak am Smartphone über Funk durchgeführt?

Kannst du den Dateinamen des Schädlings am Smartphone mittels adb-Konsole herausfinden?

Der hat das Google-Handy komplett übernommen! (Volle Kontrolle wie beim PC.) Das wird alles noch genau geprüft und dauert halt, so ein Ding hatte ich noch nie gesehen! (auch von Paypal und Bank, die sind mit im Boot bei der Prüfung)

Deswegen ist bei Online-Banking ein externer TAN-Generator sicherer als alle Security-Apps am Smartphone.

Kann man an dem infizierten Smartphone den Bootloader öffnen und ein sauberes ROM mittels TWRP flashen?

Und damit 2FA sicher ist, benötigt man immer 2 Geräte.

Denn läuft beides auf einem Gerät kann man per mitm-Angriff den 2. Faktor abfangen.

Ein TAN-Generator ist da bzgl. Sicherheit unschlagbar, da er keinerlei Schnittstellen nach außen hat außer Tastatur und Display und den Bankkartenleser.

Ich könnte mir vorstellen, dass der Zugriff auf das Handy nicht über eine direkte Wlan Verbindung erfolgte, sondern eher dass der Browser auf dem infizierten Pc im selben Google Account angemeldet war den auch das Handy nutzt

So wird es wohl gewesen sein.

Habe hier 2 Tablets mit gleichem Account.

Installiere ich auf einem Tablet eine App, kommt die Nachfrage, ob ich die auch auf dem anderen Tablet installieren will. Klickt man da Ja, wird die auch auf dem anderen Tablet installiert, ohne das man das anfasst.

Daher sollte man für jedes Android-Gerät einen separaten Google-Account anlegen und nicht einen Google-Account für mehrere Geräte nutzen.

Das öffnet solchen Hackern Tür und Tor zu allen mit dem Account verknüpften Geräten.

Geht das noch, ohne jeweils eine eigene Telefonnummer zum verifizieren angeben zu müssen?

Pic or it didn't happen.

Wie oft mir schon Leute erzählt haben, bei Ihnen wurde "alles gehackt" und am Ende war es das 20 Jahre alte t-online Passwort (1…8), welches der Kunde erraten hat und deshalb schlicht und einfach die E-Mails mitlesen konnte.

Christian der Kunde hatte lange Passwörter mit (Zahlen, Buchstaben, groß&klein und Sonderzeichen) , aber der möchte bestimmt nicht mit Bildern oder Namen hier erscheinen, wird er auch sicher nicht. Ein sehr intersannter Fall, habe nach vielen Jahren Erfahrung mit solchen Sachen, noch einiges neues dazu gelernt. So einen perfekten Angriff "*aus dem Osten" habe ich selbst noch nie gesehen. *Typische osteuropäische Namen in den "BAR" Abbuchungen via ZOOM über Paypal.

*Um den Rest kümmern sich die Behörden.

Das deuchte mir auch, aber angeblich hat das Viech ja auch gleich alle via Wlan und BT verbundenen Gerätschaften gekapert.

Wer aber schon unbekannte Apps aus Werbebannern installiert, wird das per Fake SMS getriggert vielleicht auch auf dem Schmartfon tun…

zB. seinen Androiden mit nem Rootkit rooten….

Kooperativer Kunde ist eben Gold wert…..

Eine Schwachstelle in dem PDF-Tool SumatraPDF ist mir kürzlich erst aufgefallen:

Wenn man mit eingeschränkten Benutzerrechten arbeitet und dann mit SumatraPDF ein PDF ausdrucken will, dann produziert er Datenmüll auf dem Papier.

Als Administrator funktioniert es hingegen normal.

Also Vollzugriff für Benutzer für die Datei SumatraPDF.exe einstellen:

Rechtsklick auf SumatraPDF.exe,

Eigenschaften, Reiter "Sicherheit",

Benutzer (markieren),

bearbeiten-Button anklicken,

Benutzer (markieren),

Vollzugriff (anhaken),

OK,

OK

Als Schutz gegen Manipulation kann man im Applocker die Datei SumatraPDF.exe bei den Ausnahmen des Programm-Ordners hinzufügen (benutzerdefiniert, in alle Felder ein Asterix * eintragen, außer bei Dateiname, dort natürlich die SumatraPDF.exe eintragen).

Mit einer zusätzlichen Regel gibt man die SumatraPDF.exe nur per Dateihash frei.

Hallo Bolko,

was meinst du mit "eingeschränkten Benutzerrechten"?

Als User unter dem "normalen" Benutzer-Konto oder als User mit "normalem" Benutzer-Konto + zusätzlichen Einschränkungen (z.B. mit AppLocker usw.)?

Bin jetzt etwas irritiert, weil du hier und da Maßnahmen nennst, um weitere "Schutzmechanismen" einzurichten.

Bei mir funktioniert das Drucken mit SumatraPDF als "normaler" User problemlos. (Win10 2021 IOT)

Grüße

Damit die hier ahnungslos schwadronierenden Kleinstkinder etwas lernen: siehe meinen über 9 Jahre alten Kommentar (dort der erste) auf https://isc.sans.edu/diary/Controlling+JavaScript+Malware+Before+it+Runs/21171 sowie die Antwort des Autors im folgenden Kommentar.

Ich kann dich für dein Wissen wirklich nur bewundern, für mich bist die "ein echter Held", danke für jeden Kommentar "mit Tipps" von dir. (Ist so wirklich so gemeint!) thx!