[En]Noch ein kurzer Nachtrag für Leute, die den Microsoft Authenticator als App auf einem iPhone oder einem Android-Gerät verwenden. Microsoft hat zum 24. Februar 2026 verlauten lassen, dass man ab Ende Februar 2026 bei Geräten mit Jailbreak (iOS) oder einem Root-Zugriff (Android) die EntraID-Anmeldung erst warnen und dann sperren und die Daten schließlich löschen werde. Diese Umstellung erfolgt schrittweise und soll ab Mitte 2026 abgeschlossen sein.

[En]Noch ein kurzer Nachtrag für Leute, die den Microsoft Authenticator als App auf einem iPhone oder einem Android-Gerät verwenden. Microsoft hat zum 24. Februar 2026 verlauten lassen, dass man ab Ende Februar 2026 bei Geräten mit Jailbreak (iOS) oder einem Root-Zugriff (Android) die EntraID-Anmeldung erst warnen und dann sperren und die Daten schließlich löschen werde. Diese Umstellung erfolgt schrittweise und soll ab Mitte 2026 abgeschlossen sein.

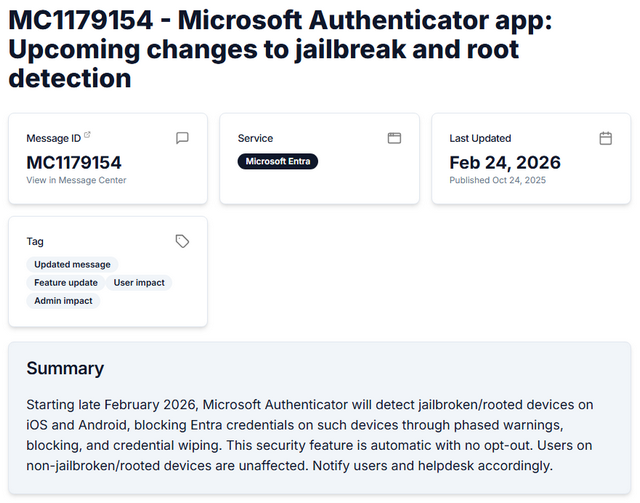

Ein Nutzer hatte in diesem Kommentar auf die kommende Neuerung hingewiesen. Mir war aber die Ankündigung MC1179154 – Microsoft Authenticator app: Upcoming changes to jailbreak and root detection im Microsoft 365 Message Center untergekommen.

Die Ankündigung von Microsoft ist ziemlich klar: Ab Ende Februar 2026 erkennt die Microsoft Authenticator-App Geräte mit Jailbreak unter iOS und Android-Geräte mit Root-Zugriff. Bei solchen Geräten blockiert die Microsoft Authenticator-App die Anmeldung mit Daten unter Entra.

Es gibt stufenweise Warnungen, dann eine Sperrung und schließlich eine Löschung der Anmeldedaten. Diese Sicherheitsfunktion wird automatisch aktiviert und kann nicht deaktiviert werden. Benutzer von Geräten ohne Jailbreak/Root-Zugriff sind davon nicht betroffen.

- Die allgemeine Verfügbarkeit beginnt weltweit für Android bereits Ende Februar 2026 und wird voraussichtlich Mitte 2026 abgeschlossen sein.

- Die allgemeine Verfügbarkeit beginnt weltweit für iOS im April 2026 (statt im März) und wird voraussichtlich ebenfalls Mitte 2026 abgeschlossen sein.

Für beide Plattformen wurde bereits eine Verlängerung von April 2026 auf Mitte diesen Jahres eingeplant.

Benutzer von Geräten mit Jailbreak oder Root-Zugriff werden schrittweise die Einführung in den drei Phasen erleben. Der geschätzte Abstand zwischen den drei Phasen beträgt etwa einen Monat.

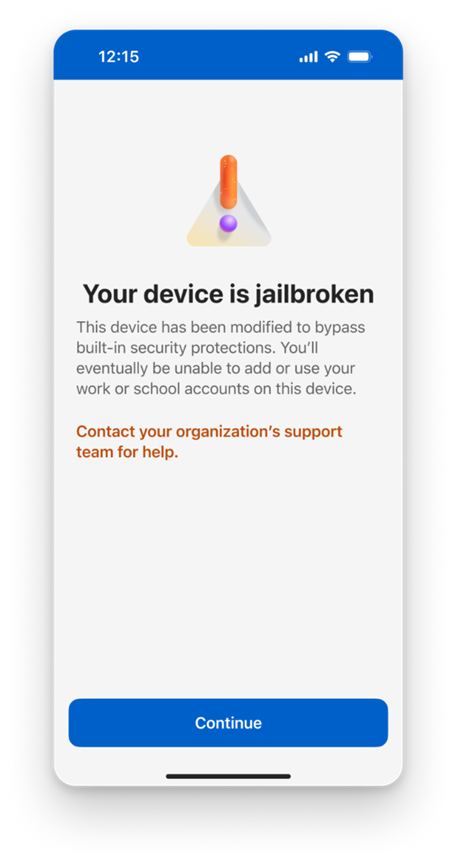

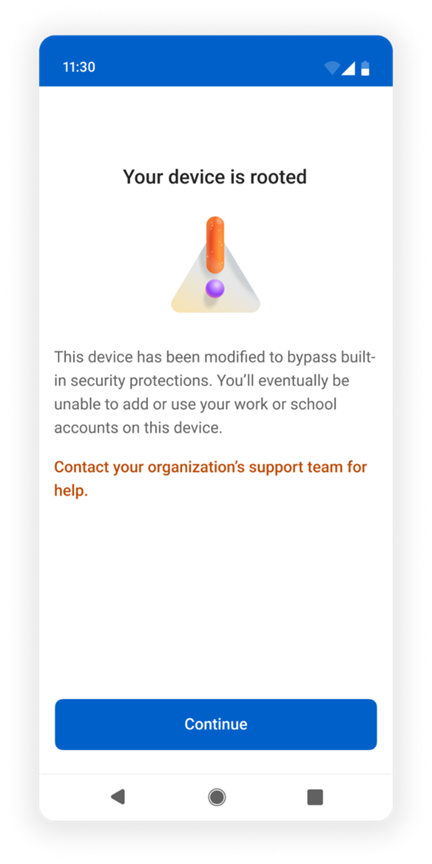

Phase 1 – Warnmodus: Benutzer erhalten lediglich eine Warnung, dass ihr Gerät einen Jailbreak oder Root-Zugriff hat und in Zukunft gesperrt wird (siehe obiger Screenshot bei iOS oder folgender Screenshot bei Android).

Phase 2 – Sperrmodus: Benutzer können keine Entra-Anmeldedaten registrieren oder sich über Authenticator anmelden. Das wird dann in entsprechenden Meldungen, die per Screenshot unter MC1179154 dokumentiert sind, dem Benutzer mitgeteilt.

Phase 3 – Löschmodus: Vorhandene Entra-Anmeldedaten werden von Geräten mit Jailbreak oder Root-Zugriff gelöscht. Auch hier sind die entsprechenden Meldungen per Screenshot unter MC1179154 dokumentiert.

Microsoft empfiehlt dem Helpdesk und den Nutzern entsprechende Hinweise zukommen zu lassen. Ob die Microsoft Authenticator App mit dem "Microsoft Push-Verfahren" zwingend für 2FA erforderlich ist, kann der Tenant-Administrator auf der EntraID-Administratorseite vorgeben. Wird nur ein Time-based one-time password (TOTP) konfiguriert, sollten sich auch Open-Source Authenticator-Apps verwenden lassen.

MVP: 2013 – 2016

MVP: 2013 – 2016

Mit Jailbreak könnte man ja den kommenden Nutzungszwang einer persönlichen digitalen ID, ähm, also Altersverifikation heisst das ja derzeit noch, aushebeln…

Ich habe meine Geräte aus diversen Gründen gerootet. Nun muss ich 150+ Konten auf ein anderes Gerät umziehen….. Freude.

Die Bevormundung ist zum kotzen…..

Wenn man seine Geräte rootet, schaut man sich doch eigenlich eh nach eine OpenSource Lösung um, und setzt nicht auf die "Lösung" eines Monopolisten, oder?

Es war halt auch eher ungünstige Idee sich mit 150 Konten an einen App-Anbieter zu binden, der nicht einmal Export / Backup ermöglicht und die Nutzung nur per Willkür mit einer closed source App möglich ist. MS könnte dir jederzeit das Konto sperren und dann sind die Anmeldungen per App weg. Und dem Anbieter vertraut man dann 150 Konten an?

Diese Sachlage kam erst viel viel später ans Licht. Da wurde mir auch klar, dass es kein Export / Backup gibt.

Bzw. Backup gibt es, allerdings wohl nur, wenn ein outlook.com-Konto mit eingebunden ist. Dieses wird dann auch automatisch genommen, ohne Auswahl.

Tatsache war, ein outlook.com-Konto war vom Endkunden drin, wurde ratzfatz als Backup-Konto verwendet. Beim Umstellen des Backup-Kontos waren alle Zugänge blockiert. War da schon ein drama, sich überall neu zu Verifizieren.

Welche Alternativen gibt es dazu? Bin ganz Ohr.

Für andere Dinge habe ich Athy im Einsatz, damals wegen der Desktop-App dazu entschieden. Gibt es dafür auch eine Alternative mit Desktop-App? Wenn ich dann schonmal dran bin…..

"Aegis" ist die App der Wahl für TOTP, HOTP & Co, z.B. via F-Droid oder Play store.

Da geht ein Backup der Tokens, und wer mag darf das auch verwenden um Token zu klonen -> mehrere Geräte gleichzeitig.

Alles was Google/MS Authenticator verwendet geht damit soweit mir bekannt.

Einziges Haar in der Suppe ist das Android ja zukünftig auch Sideloading nicht mehr mag.

Ja, dies ist von MS schon so gewollt – ein rein dienstlich genutztes iPhone mit originaler MS App kann keine Backups fahren, nur mit privaten MS Account – wth?

Privat nutze ich Aegis, dort kann man problemlos Backups erstellen…

Mein rein dienstlich genutztes iPhone gehört meinem Arbeitgeber, da mache ich sowieso keine Backups. Wenn, dann darf das (gerne) der AG machen.

Ich nehme an, Du nutzt ein (separates) privates iPhone für rein dienstliche Zwecke? wth ;D

Lustig, es war nur eine Feststellung, dass der MS-Kram doch sehr beschränkt ist..

privat nutze ich keinen Apple-Kram, von daher ist mir das Thema Backup vom MS-Zeug auf dem Firmenhandy auch wumpe;)

Schwachsinnungerweise kann man als MS Business Kunde dieses Backup aber auch nicht auf dem Business Account machen. Nur ein "privater" MS Account funktioniert als Backup Ziel

Aegis zum Beispiel

Ich denke mal Sinnvoller wäre veraltet IOS oder Androidversionen zu warnen und/oder zu blockieren.

Sehe ich anders. Demnach dürften alle Versionen, die nach 2-3 Jahren keine Updates mehr bekommen gesperrt werden. Alle 2-3 Jahre aber für 500-1500€ ein neues Endgerät zu holen ist absoluter Irrsinn.

Mein Note 9 ist jetzt 8 Jahre alt, läuft mega stabil. Für ein neues 1800€ auf den Tisch legen, sehe ich nicht ein…. Wofür?

Ich bin dafür, dass man das ebenfalls auf jedem Windows-PC umsetzt. Sobald ein Administrator-Konto auf dem PC auftaucht, wird das ganze Zeug gelöscht.

Was nutzt ihr denn so als Alternative? Wäre durchaus mal interessant.

Aegis unter Android…

Wenn der AG nur MS Push via MS Authenticator zulässt (was als primäre Methode Sinn macht), soll er bitte auch die entsprechende Hardware stellen…