Im Juni 2026 laufen bei ersten Maschinen die Secure Boot-Zertifikate aus 2011 ab. Administratoren sollten sicherstellen, dass die 2023er Zertifikate von Microsoft im UEFI-Bereich der Mainboards gespeichert sind. Die Woche hat Microsoft dazu ein Video veröffentlicht, in dem erklärt wird, wer von diesem Zertifikatswechsel tangiert ist.

Im Juni 2026 laufen bei ersten Maschinen die Secure Boot-Zertifikate aus 2011 ab. Administratoren sollten sicherstellen, dass die 2023er Zertifikate von Microsoft im UEFI-Bereich der Mainboards gespeichert sind. Die Woche hat Microsoft dazu ein Video veröffentlicht, in dem erklärt wird, wer von diesem Zertifikatswechsel tangiert ist.

Vor dem großen Zertifikate-Wechsel

Die im Juni 2026 ablaufenden Secure Boot-Zertifikate sind seit vielen Monaten ein Thema bei Microsoft. Die vor 15 Jahren erstmals (für Windows 8-Maschinen) ausgestellten und im UEFI von Geräten ausgerollten Secure Boot-Zertifikate laufen ab Juni 2026 ab.

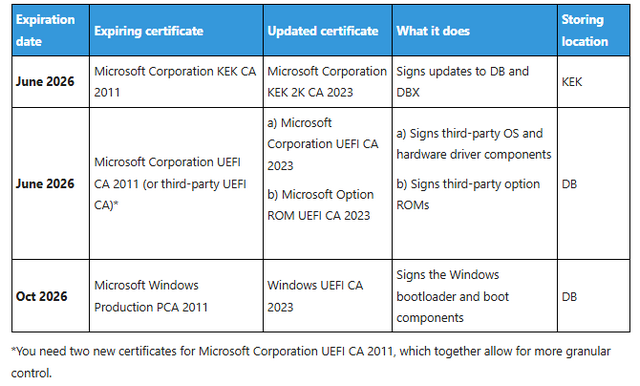

Microsoft hatte im Techcommunity-Beitrag Act now: Secure Boot certificates expire in June 2026 die obige Tabelle mit der Liste der ablaufenden Zertifikate samt den Ablaufdaten und den Namen der jeweiligen Zertifikate veröffentlicht.

Und in einem Beitrag im Windows-Blog hatte Microsoft sich zum 10. Februar 2026 darüber ausgelassen, was bei abgelaufenen Zertifikaten passiert. Die Kurzfassung: Hat ein Gerät die neuen Secure Boot-Zertifikate nicht vor Ablauf der 2011-Zertifikate erhalten, passiert nichts. Das System funktioniert weiterhin normal, bootet und die vorhandene Software läuft weiter. Aber es gibt einige Einschränkungen (siehe meinen Blog-Beitrag Was passiert, wenn im Juni 2026 Windows Secure Boot-Zertifikate auslaufen?).

Aber Microsoft versucht seit Monaten auf Windows-Clients die Secure Boot-Zertifikate per Update zu aktualisieren. Ich hatte zum 11. März 2026 in den Beiträgen Patchday: Windows 10/11 Updates (10. März 2026) und Patchday: Windows Server-Updates (10. März 2026) angemerkt, dass mit den Sicherheitsupdates für März 2026 auch Ergänzungen im Betriebssystem ausgerollt wurden, die die Klassifizierung der Maschinen, die für ein Zertifikatsupdate in Frage kommen, verbessern sollen.

Und es ist auch bekannt, dass Windows Server keine Zertifikatsaktualisierungen per Windows Update erhalten werden (siehe auch Windows Server für Secure Boot-Zertifikat-Updates vorbereiten). Hier müssen Administratoren selbst aktiv werden. Gleiches gilt, falls sich Windows-Clients nicht per Windows Update auf die neuen Zertifikate aktualisieren lassen.

Die am Beitragsende verlinkten Blog-Beiträge befassen sich mit diesen Fragestellungen. Aktuell ist mir noch unklar, wie der Zertifikatsaustausch für Hyper-V VMs mit Windows-Gästen abläuft. Dort hatte Microsoft vor einigen Wochen erklärt, dass man dies erst ab "März 2026" unterstützen werde.

Videobeitrag zum Secure Boot-Zertifikatsablauf

Wer jetzt vor lauter Bäumen den Wald nicht mehr sieht und etwas schwimmt, dem versucht Microsoft mit einem Videobeitrag unter die Arme zu greifen.

Der Social Media-Kanal von Microsofts Windows IT Pro hat zum 9. März 2026 ein Video für Administratoren veröffentlicht, die sich fragen, wie sich das Secure Boot-Zertifikat-Update auf ihre IT-Umgebung auswirkt.

- Das Video lässt sich bei Bedarf auf X abrufen (xcancel.com funktioniert hier leider nicht).

- Eine AMA-Video-Session vom 5. Februar 2026 lässt sich bei YouTube abrufen.

- Zum heutigen 12. März 2026 plant das Team eine weitere Ask me Anything (AMA) Session, die wohl ab 16:00 Uhr als Lifestream auf YouTube abrufbar sein soll.

Der YouTube-Kanal von Windows IT Pro ist übrigens hier zu finden. Eine kompakte FAQ (Stand Feb. 2026) lässt sich hier abrufen.

Ähnliche Artikel:

Microsofts UEFI Secure Boot-Zertifikat läuft im Juni 2026 ab

Achtung: Microsofts UEFI Zertifikat läuft am 19. Okt. 2026 aus – Secure Boot betroffen

Frage: BlackLotus-Schwachstelle und ablaufendes UEFI-Zertifikat – was droht uns?

Windows 10/11 KB5053484: Neues PS-Script für Zertifikate in Boot-Medien

Windows 10: Chaos beim Austausch neuer Secure Boot-Keys?

FAQ und Script zur Secure Boot-Absicherung gegen CVE-2023-24932 (Black Lotus)

Windows Januar 2026 Update tauscht Secure Boot Zertifikat

Was passiert, wenn im Juni 2026 Windows Secure Boot-Zertifikate auslaufen?

Windows Server für Secure Boot-Zertifikat-Updates vorbereiten

Patchday: Windows 10/11 Updates (10. März 2026)

Patchday: Windows Server-Updates (10. März 2026)

MVP: 2013 – 2016

MVP: 2013 – 2016

Jetzt verstehe ich, warum von X-Posts immer nur Screenshots in Beiträgen eingefügt werden.

Sorry, aber ich hab Null Verständnis dafür wenn man uns Leser durch die Hysterie des Autors das Leben schwer macht. Hab in der Vergangenheit schon mühsam auf X nach Posts gesucht, nur weil hier nicht einfach direkt die Quelle angegeben wird.

Hat zwei Gründe, warum ich das so seit Jahren mache: Einmal steht die DSGVO da vor – mit Screenshot und Link bin ich da sicher und brauche keine Scripte, die dann um Zustimmung bitten. Zudem habe ich auch nicht mehr das Problem, dass mir gelöschte Tweets brechen (im eScooter-Blog hatte oder habe ich ein paar Tausend solcher gebrochenen Tweets, bin schon ewig dabei, da immer mal einige kaputte Tweets zu korrigieren – so was macht keinen Spaß).

Zudem versuche ich, wenn möglich, andere Quellen zu verlinken – da es mit X immer ein auf- und ab war. Inzwischen nutze ich xcancel.com für Verlinkungen, wenn es geht. Dann soll jeder es so halten, wie er denkt. Die Klippen des Autorenlebens …

Alles richtig gemacht. Ich weiß auch nicht was Dummyuser für ein Problem hat. Von "Hysterie" zu reden ist ja an der Stelle höchst lächerlich.

Genau

Seh ich genau so, alles richtig gemacht.

Davon mal abgesehen, dass der Screenshot durchaus ein klickbarer Link ist, muss man nur mal eine Sekunde versuchen.

>>> Und es ist auch bekannt, dass Windows Server keine Zertifikatsaktualisierungen per Windows Update erhalten werden…

Interessanterweise steht unter https://borncity.com/blog/2026/03/11/patchday-windows-server-updates-10-maerz-2026/ bei Server 2016 bis 2025 jeweils ein Abschnitt [Secure Boot], den ich so interpretiere, daß diese Versionen wohl doch Zertifikatsupdates erhalten, wenn sie durch Microsoft "qualifiziert" sind.

Allerdings habe ich bei den wenigen physischen Windows-Servern (z.B. VEEAM) dieses Update mit dem bekannten Shellscript schon von Hand vorgenommen, alle anderen sind eh virtuell.

Die Aussage, die Du imho meinst, lautet: "This targeting is based primarily on client device diagnostic data; due to limited data, servers are unlikely to qualify, though not explicitly excluded. Devices receive new certificates only after demonstrating sufficient successful update signals, maintaining a controlled and phased rollout."? Das ist leider eine widersprüchliche Angabe von Microsoft. Die nudeln zwar was für die Erkennung per Update auf die Maschinen, schreiben aber, dass Server sich höchstwahrscheinlich nicht für ein Update qualifizieren – obwohl sie das nicht ausschließen. Es gibt aber einen expliziten Artikel hier im Blog, wo ich die Microsoft Technet-Aussage, dass Windows Server definitiv keine Secure Boot-Zertifikate per Windows Update erhalten, wiedergegeben habe.

Dieses "wasch mir den Pelz, aber mach mich nicht nass" kommt imho daher, dass bestimmte Updates für Windows Server 2016/2019 auch für die Windows 10 LTSC Enterprise-Clients verteilt werden.

Auf einem nicht mehr Windows 11 tauglichen Client (Fujitsu), auf dem ich Server 2025 installiert habe, hat MS mir diesen Monat den Zertifikatswechsel angestoßen. Vermutlich liest MS den Hersteller und das Modell aus und wenn das dann Consumer-Hardware ist kriegst du den Zertifikatswechsel um die Ohren gehauen.

Ich glaube das wird alles eine Mega Katastrophe mit sehr vielen Servern, die nicht mehr booten werden….

Betrifft das auch Server, wo kein SecureBoot verwendet wird?

Logischerweise nicht. Wenn SecureBoot ausgeschaltet ist bootet der Server, auch wenn die Zertifikate abgelaufen sind.

Der Server bootet auch dann noch, wenn Secure Boot eingeschaltet ist und die Zertifikate abgelaufen sind (wie oben im Artikel beschrieben). Kumulative Sicherheitsupdates können auch weiterhin installiert werden, sie werden aber den Bootloader (bootmgfw.efi) nicht mehr aktualisieren und damit evtl. Sicherheitslücken darin (bezüglich Malware/Bootkits) nicht mehr schließen.

Frage: Wir setzen nur Dell Geräte diese erhalten ja per Bios das Zertifikat. Muss man dann in Windows noch was tun oder ist das dann dadurch erledigt. Ich meine zum Beispiel neuestes Dell Bios wurde installiert aber Patchstand wäre von August 2025 und würde da erstmal bleiben.

Solange dein Patchstand älter als Juni 2026 bleiben wird und du keine neue Hardware (also neu in "ursprüngliches Herstellungsdatum neuer als Juni 2026) mit Option ROM ("eigenem BIOS-Modul") einbaust, wie z.B. RAID-Controller oder netzwerkbootfähige Netzwerkkarten, ist völlig egal ob du die neuen Secure-Boot-Zertifikate hast oder nicht.

Die Dell-Firmware-Updates tauschen meines Wissens (solange man nicht manuell im Bios-Setup was anderes wählt) nur die DefaultDB-zertifikate, aber nicht die UsedDB-zertifikate. Wenn das Gerät ein aktives TPM hat, könnten sie es nicht mal, ohne dass alles was vom TPM abhängt (Bitlocker…) seine Keys verliert. Insofern sollte man auch dort, wenn man ein aktuelles System haben will, die Secure Boot Zertifikate vom Betriebssystem installieren lassen (bei Dell ist die High Confidence List meines Wissens schon etwas weiter als bei manche anderen Herstellern).

Am Montag gab es auch ein Video aus Microsofts "Technical Takeoff"-Reihe über Secure Boot:

https://techcommunity.microsoft.com/event/windowsevents/secure-boot-certificate-updates-explained/4490529/

Und https://aka.ms/securebootfaq wurde auch kürzlich aktualisiert und beantwortet jetzt wirklich auch Fragen die häufig gefragt werden. :-)