Einige Händler, die auf das Warenwirtschaftssystem von JTL für ihre Online-Shops setzen, und bei einem bestimmten Hoster gebucht haben, sind wohl von der nächsten Hiobsbotschaft betroffen. Nachdem im Januar 2026 die Server für das JTL-Wawi wegen einer Insolvenz zeitweise abgeschaltet wurden und die Daten nicht mehr zugreifbar waren, wird über den nächsten GAU berichtet. Ein kleinerer Hoster, der JTL- Wawi-Instanzen bereitgestellt hat, ist nach Berichten gehackt worden und Opfer einer Ransomware. Die Händler, die dort ihre JTL-Wawi-Instanz gehostet haben, sind offline und stehen jetzt ohne Daten das.

Einige Händler, die auf das Warenwirtschaftssystem von JTL für ihre Online-Shops setzen, und bei einem bestimmten Hoster gebucht haben, sind wohl von der nächsten Hiobsbotschaft betroffen. Nachdem im Januar 2026 die Server für das JTL-Wawi wegen einer Insolvenz zeitweise abgeschaltet wurden und die Daten nicht mehr zugreifbar waren, wird über den nächsten GAU berichtet. Ein kleinerer Hoster, der JTL- Wawi-Instanzen bereitgestellt hat, ist nach Berichten gehackt worden und Opfer einer Ransomware. Die Händler, die dort ihre JTL-Wawi-Instanz gehostet haben, sind offline und stehen jetzt ohne Daten das.

Kurzer Rückblick auf JTL und das letzte Problem

JTL ist ein Anbieter von ERP- und Warenwirtschaftssystemen, der im Umfeld der inzwischen insolventen Modern Solution aktiv ist und Online-Händlern seine Software anbietet. Das Unternehmen schreibt über sich selbst "JTL ist heute ein führender Anbieter im deutschen E-Commerce".

Mir ist der Name JTL letztmalig im Januar 2026 untergekommen, als es um die Insolvenz der Modern Solution GmbH & Co. KG ging. Im Zuge dieser Insolvenz wurden deren Server abgeschaltet, wodurch die Händler, die Kunden von JTL waren, nicht mehr auf ihr JTL-Wawi (Warenwirtschaftssystem), auf ihre E-Mails etc. zugreifen konnten. Ich hatte im Januar 2026 im Blog-Beitrag Modern Solutions ist wohl insolvent über diesen Vorfall berichtet. Damals hieß es, dass JTL wohl beim Hoster interveniert und erreicht habe, dass die Server wieder online sind. Die Händler konnten also nach einigen Stunden des Ausfalls wieder auf ihre Daten zugreifen.

Hoster gehackt, JTL-Wawi-Daten weg

Ein Blog-Leser hat mich vor einigen Stunden über die neue Katastrophe für einige Online-Händler, die JTL-Wawi nutzen und bei einem bestimmten Hoster waren, informiert (danke dafür). Der Leser schickte mir einen Link auf den Artikel Hoster gehackt: JTL-Wawi-Daten weg – Was Händler jetzt tun von Mark Steier auf Wortfilter.de. Mark schreibt, dass ein Händler in der Facebook JTL-Gruppe schrieb, dass sein Hoster MIDde-online gehackt worden sei. Er sei von diesem Hoster per E-Mail informiert worden, dass die Anwendung JTL-Wawi wegen eines Cyberangriffs offline genommen worden sei. MIDe-Online hostet das JTL-Wawi und ist auch Service-Partner für diese Software, wie man auf der Seite dieses Hosters lesen kann.

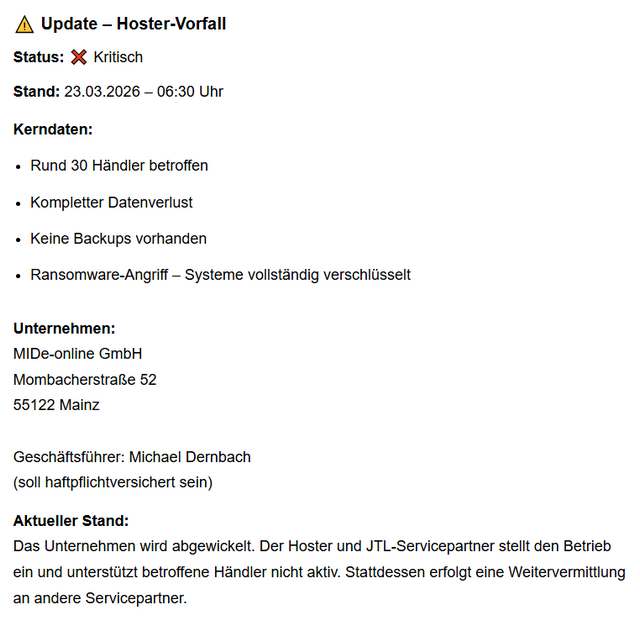

Mark Steier hat auf Wortfilter.de die obige Information gepostet. Der Hoster wurde nach Aussage eines Händlers gehackt und alle dort gespeicherten Daten sollen verloren sein. Hintergrund ist mutmaßlich eine Infektion mit Ransomware, bei der die Dateien verschlüsselt wurden. Ein Backups dieser Daten soll wohl eher nicht verfügbar sein, wie man oben lesen kann.

Derzeit heißt es, dass das Unternehmen abgewickelt wird, d.h. sowohl das Hosting als auch die Aktivität als JTL-Servicepartner würden eingestellt. Es sollen ca. 30 Händler von diesem Vorfall betroffen sein. Diese Händler können nur noch zu einem vermittelten Servicepartner wechseln, müssen dann aber schauen, wie sie das JTL-Wawi mit ihren Daten befüllen. Derzeit ist Wortfilter.de die einzige Seite, die über den Vorfall berichtet – auf die geschlossene JTL-Gruppe habe ich keinen Zugriff.

Falls wer noch Informationen zu diesem Vorfall hat, kann ja einen Kommentar hinterlassen. Ergänzung: Mark hat inzwischen ja auf seinen Folgeartikel Ransomware Erpresser fordert 30.000 Euro von JTL-Servicepartner mide-online GmbH verwiesen. Zu den dort getroffenen Aussagen zur Technik kann ich mangels Details nichts sagen.

MVP: 2013 – 2016

MVP: 2013 – 2016

Kein Backup – kein Mitleid!

Hnzu kommt offensichtlich kein ISMS, kein BCM.. nichts

Viele Website-Hoster machen auch keine Backups für die Kunden.

Bei egal welcher Datenbank, aber vor Allem bei einer Warenwirtschafts-Datenbank, würde ich als Nutzer immer selbst Backups machen, egal wo oder von wem das gehosted wird und via JTL-WAWI Datenbankmanager geht das sehr einfach… an der DB anmelden, "DB Sichern" wählen, "weiter…weiter…LOS" drücken….Fertig.

Wenn das so einfach geht. Ist es denn dann sicher, dass die 30 betroffenen Händler ihre Daten tatsächlich verloren haben?

Wer halbwegs regelmässig eine eigene Sicherung gemacht hat, steht jetzt wenigstens nicht völlig blank da. Das kann man freilich erstmal nur hoffen.

Wenn man schon wegen solchen Problemen auf den kleinen Hoster umziehen musste, hat sich der eine oder andere ja vielleicht doch Gedanken gemacht.

Lässt sich bestimmt suuuuuuuuper automatisieren….

Hi, du, ich bin der Mark Steier😉♥️, es wäre toll, wenn du das kurz ändern könntest. Und ganz lieben Dank für die Erwähnung LG Mark

Asche auf mein Haupt – ist korrigiert.

Und hier ein Update von heute: https://wortfilter.de/mide-online-ransomware-30-haendler-verlieren-alles/ ich spreche gerade noch mit einer Händlerin, ob sie mir ein Interview gibt, LG Mark

Mein Tipp:

Die Händler sollen warten, bis der Erpresser die Daten veröffentlicht. Mit diesen können die Händler dann eine neue Instanz befüllen. Vllt. beim selben Hoster, der dann natürlich Vorbereitungen getroffen hat. *ironie off*

Am 27.2. kam von JTL die Warnung , das Angreifer die Datenbanken derart manupuliert hatten, das die hinterlegte PayPal Anbindung geändert wurde:

Kundenzahlungen gingen dann direkt an die Hacker …

Natürlich ist das keine "Schwachstelle" in der JTL Software – das ist so gewollt …

Wenn jemand Vollzugriff auf die Datenbank erlangt, dann ist es nicht möglich zu verhindern das dort Änderungen vorgenommen werden. Das ist keine Sicherheitslücke oder Schwachstelle im System. Das liegt in der Natur der Sache.

Und sie sagten, nur gloabl agierende (amerikanische) Cloudanbieter wären unsicher. Man solle doch wenn schon Cloud auf lokale Anbieter setzen, die seien fähig und sicher. Recht haben sie!

Klar sind die das:

Fähig, sich Schadsoftware einzufangen und sicher, das die auch ausgeführt wird.

Was direkt beim Lesen ins Auge sticht: Keine Backups vorhanden

Bitte was?

Viele Cloudanbieter machen kein Backups der Kundendaten.

Das steht auch immer in den AGB drin, das die Kunden selbst für Backups verantwortlich sind.

Nur lesen viele Kunden keine AGB und machen daher keine Backups ihrer Daten, die sie in der Cloud haben.

Vor ca. 2 Jahren gabs da einen Vorfall bei einem Cloudanbieter in Dänemark, bei der auch alle Daten der Kunden verloren waren.

Der Cloudanbieter hatte genau diesen Passus, das die Kunden selbst für das Backup ihrer Daten verantwortlich sind, in den AGB drin stehen.

Aus kaufmännischer Sicht würfe ich bei € 30.000 Lösegeld sagen, dass sich jeder Händler mit € 1.000 beteiligt.

Zumindest hätte man dann wieder unmittelbar Zugriff auf die Daten.

Nicht unbedingt.

Viele CyberKriminelle streichen das Geld ein, teilen einem aber keinen Code o.Ä. mit, mit dem man die Daten entschlüsseln kann.

Man hat dann den Schaden und zusätzlich Geld verloren.

Ich hatte das bisher so verstanden, dass die Reputation von Datenentführern unmittelbar an der Entschlüsselung hängt und es bei Entschlüsselungsproblemen sogar entsprechende Hilfestellung gibt.

Kommt vermutlich auch auf die Seriosität des Kriminellen an.

Eine Reputation hängt aber auch an der Identität. Ich denke jetzt mal nicht, dass der Erpresser den Opfern nach einer Entschlüsselung einen Bewertungsbogen schickt, mit dem er dann anschließend bei neuen Opfern wirbt. Von daher kann er nach dem Erhalt des Lösegeldes den Schlüssel herausrücken oder nicht. Es bleibt für aktuelle und zukünftige Opfer immer das Risiko, dass das Geld ohne Gegenleistung verloren ist.

Danke, hat mich trotz des leidugen Themas zum Lachen gebracht. Kopfkino:

"Wie zufrieden waren sie mit unserer Dienstleistung? 1-10

Was können wir beim nächsten Mal besser machen? (Freitext erlaubt, 1000 Zeichen)

Würden sie uns einem ihrer Freunde weiter empfehlen? Für jede Empfehlung geben wir 10% Rabatt auf den nächsten Cyber-Vorfall"

Mit Reputation meine ich auch nicht eine klassische Bewertung im Sinne von Zufriedenheit & Co., sondern eher ob man dem Kriminellen überhaupt Lösegeld zahlen sollte. Wie vertrauenswürdig ist er? Hält er sein Versprechen?

Wenn ich als Krimineller Lösegeld von meinen „Kunden" annehme und dann aber nicht den Entschlüsselungsschlüssel mitteile, wird sich das vermutlich rumsprechen.

In Folge ist mein Geschäftsmodell futsch. Ich würde aber auch kein Lösegeld zahlen, wenn es sich um unbekannte Kriminelle ohne entsprechende Reputation handelt.

richtig, aber wer einmal zahlt, zahlt auch 2 Mal, wenn er die Lücke des Angreifers nicht geschlossen hat. jetzt entscheidet deine Kundenzufriedenheit ;-)

>Kommt vermutlich auch auf die Seriosität des Kriminellen an.

Ein "seriöser Krimineller" – der war gut :-)

Ist das so was wie ein weißer Schimmel?

nein.

in einem Milliarden Geschäft kannst du es dir nicht leisten kaufmännisch unseriös zu handeln, dann ist es nämlich kein Milliardengeschäft mehr, bzw wird erst keines.

die Handelsware mag dir nicht gefallen, aber die erfolgreichen handeln korrekt.

es ist ein Geschäft, es geht um Geld und im Gegensatz zu Nutten und Koks ist die Gefahr radikaler Mitbewerber geringer. man kann sich sogar Kunden teilen. Zugänge werden gehandelt, es gibt kaum noch Angreifergruppen, die alles aus einer Hand können. da hat sich eine Industrie dahinter entwickelt mit Zulieferern und operativen Partnern.

das nur als kriminell zu sehen ist zu simple, das war der Ursprung, mittlerweile ist es längst ein ordentliches Geschäft. ;-)

Was in den Berichten meiner Meinung nach nicht so recht deutlich wird: ist die JTL WaWi als solche hier das Problem, oder dass ein Dienstleiter eine Windows-Instanz mit der Software ins Internet hängt und nicht absichern kann? Und wieso tut man sowas? Das da die Angriffsfläche riesig wird ist doch offensichtlich?

Ich gehe davon aus, dass es der Hosting Abieter ist. JTL grefit auf eine MSSQL DB zu, mehr nicht.

Es gibt mehrere Szenarien:

JTL lokal -> DB Cloud: Da könnte man VPN machen oder zumindest Verschlüsselung und gute Passwörter

JTL und DB Cloud -> Lässt sich auch state of the Art absichern, machen ja viele.

Aber wenn ein Anbieter keine Immutable Backup Strategie fährt, dann ist by Design etwas falsch. Ohne Worte!

"Für den seltenen Notfall sieht unser Sicherheitsmanagement einen Notfallplan vor. Die Sicherheit Ihrer Daten ist nie gefährdet."

Quelle: https://mide-online.de/wie-sicher-ist-cloud-hosting

Das stimmt die Daten sind jetzt noch sicherer, weil verschlüsselt im RZ und unverschlüsselt an einem geheimen Ort.