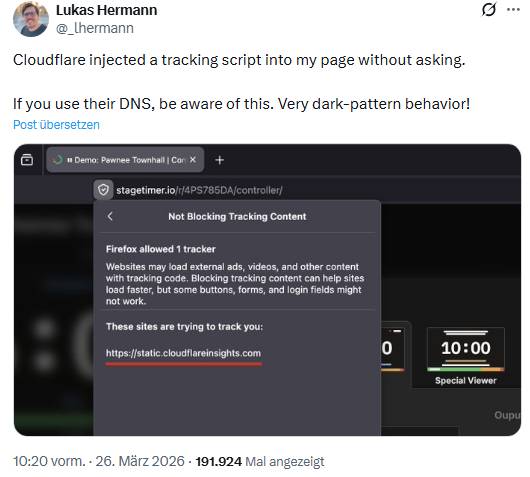

Kurze Meldung bzw. Information zu einem Sachverhalt, der mir die Woche untergekommen ist, und den ich hier im Blog einfach mal kurz aufgreife. Ich bin auf den Tweet eines Benutzers gestoßen, dem aufgefallen ist, dass Cloudflare ein Tracking-Scripe in Webseiten injiziert, wenn deren DNS verwendet wird.

Kurze Meldung bzw. Information zu einem Sachverhalt, der mir die Woche untergekommen ist, und den ich hier im Blog einfach mal kurz aufgreife. Ich bin auf den Tweet eines Benutzers gestoßen, dem aufgefallen ist, dass Cloudflare ein Tracking-Scripe in Webseiten injiziert, wenn deren DNS verwendet wird.

Viele Webseiten binden ja Cloudflare als Content Delivery Network (CDN) oder als Bot-Filter ein und überlassen diesem Anbieter das Ausliefern der Webinhalte an die jeweiligen Benutzer. All-incl.com beschreibt in diesem Support-Dokument beispielsweise, wie Webseitenbetreiber Cloudflare einbinden können. Das ist von der DSGVO her in Europa problematisch, aber handhabbar.

Zudem besteht für Benutzer noch die Möglichkeit, Cloudflare als DNS-Provider im Browser einzubinden, um die Auflösung der URL zu IP-Adressen über deren DNS-Resolver vornehmen zu lassen. Ich hatte 2018 im Beitrag Cloudflare startet DNS-Dienst mit der IP 1.1.1.1 auf diese Möglichkeit hingewiesen, nachdem der Dienst gestartet war.

Bei nachfolgendem Vorgang handelt es sich aber wohl um die Einbindung von Cloudflare als "Proxy" durch einen Webseitenbetreiber. Dort ist bekannt, dass Cloudflare Tracking-Scripte zur Leistungsanalyse einbinden kann.

Die Woche ist mir obiger Post untergekommen, der darauf hinweist, dass bei Verwendung des Cloudflare DNS ein Tracking-Script in alle Webseiten(aufrufe) eingebunden wird.

Seit September 2025 ist diese Funktion standardmäßig für kostenlose, proxied Domains aktiviert, um Leistungsdaten zu sammeln, ohne personenbezogene Informationen. Der Autor des obigen Posts erinnert sich nicht an eine Aktivierung durch ihn.

Im Thread wird diskutiert, ob es sich um ein Dark Pattern handelt oder um eine implizite Opt-in. Es heißt, dass die Funktion sich im Dashboard deaktivieren lässt und als datenschutzkonform gilt.

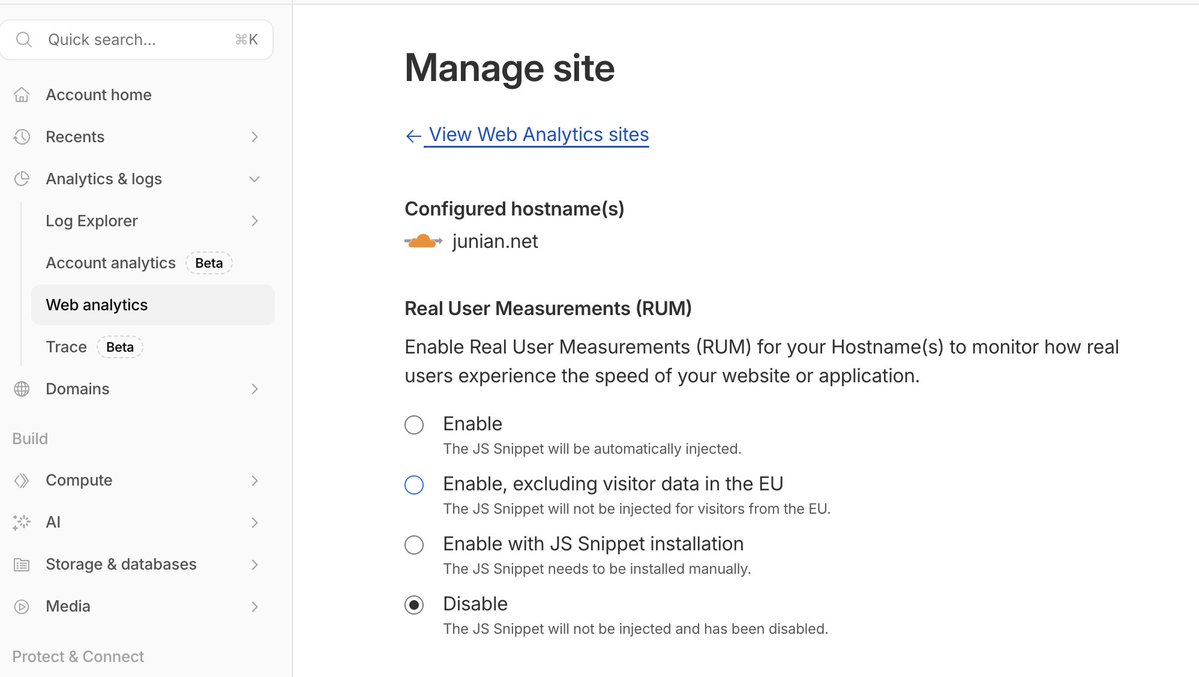

Um RUM (Real User Monitoring / Cloudflare Web Analytics) zu deaktivieren, sind folgende Schritte im Cloudflare-Dashboard erforderlich.

- Im Cloudflare Dashboard anmelden (https://dash.cloudflare.com).

- Links im Menü zu Analytics & Logs → Web Analytics gehen (oder unter Analytics zu finden).

- In der Liste der Sites/Domains die betroffenen Domain auf Manage Site (oder „Site verwalten") wählen und dann über die Option Disable deaktivieren.

Durch das Deaktivieren wird das automatische Einbetten des Tracking-Skripts (beacon.min.js) auf der proxied Website verhindert.

Ähnliche Artikel:

Cloudflare startet DNS-Dienst mit der IP 1.1.1.1

Cloudflare im Nov. 2023 gehackt

CloudFlare DNS-Service 1.1.1.1 von China gehackt … ?

Cloudflare hatte Probleme beim DNS-Dienst

Ungewöhnliche DNS Aktivitäten im Zusammenhang mit Google und Cloudflare

Cloudflare DNS-Server zum Blocken von Malware/Adult-Content

MVP: 2013 – 2016

MVP: 2013 – 2016

»Viele Webseiten binden ja Cloudflare … als Bot-Filter ein.«

Das geht mir so was von auf den Sack – gefühlt bei jeden zweiten Lesezeichen erscheint erst mal eine Abfrage ob ich ein Mensch sei. Oops, es trat ein Fehler auf, bitte warten.. bitte warten..