Noch ein kleines Sammelsurium an Sicherheitsvorfällen, die mir die Tage untergekommen sind. Bei ersatzluftfilter.de und heliosventilatoren.de kam es in den Onlineshops zu einem Datenabfluss (die verwenden die gehackte Gambio-Onlineshop-Software). Und die Sportradar AG aus der Schweiz soll auch Opfer eines Angriffs geworden zu sein, bei dem Daten (z.B. zu Sportwetten) nach einem Lieferkettenangriff abgeflossen sind. Auch bei Adobe wird ein Hack des Help-Desk reklamiert.

Noch ein kleines Sammelsurium an Sicherheitsvorfällen, die mir die Tage untergekommen sind. Bei ersatzluftfilter.de und heliosventilatoren.de kam es in den Onlineshops zu einem Datenabfluss (die verwenden die gehackte Gambio-Onlineshop-Software). Und die Sportradar AG aus der Schweiz soll auch Opfer eines Angriffs geworden zu sein, bei dem Daten (z.B. zu Sportwetten) nach einem Lieferkettenangriff abgeflossen sind. Auch bei Adobe wird ein Hack des Help-Desk reklamiert.

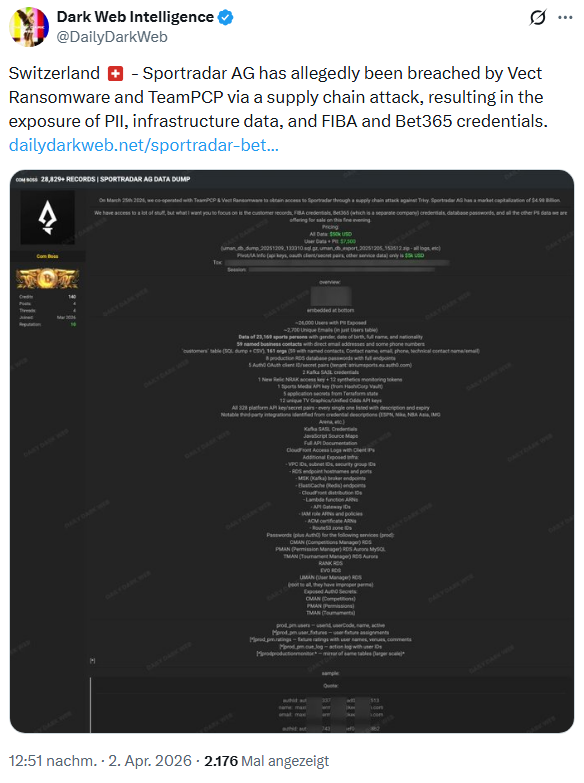

Cybervorfall bei der Sportradar AG (Schweiz)

Die Sportradar AG ist ein internationales Unternehmen mit Sitz in St. Gallen, Schweiz, das Sportdaten erfasst und in digitale Inhalte verarbeitet. Sportradar ist Dienstleister für Sportmedien und die Sportwetten-Industrie sowie für nationale und internationale Sportverbände. Die Firma ist in 19 Ländern und an 30 Standorten tätig und erwirtschaftet etwas mehr als 1 Milliarde Euro Umsatz.

Obigem Tweet und diesem Post entnehme ich, dass dieses Unternehmen einen Cybervorfall erlitten hat. Der Kanal berichtet, dass die IT-Systeme der Sportradar AG durch einen Supply-Chain-Angriff von Vect Ransomware und TeamPCP angegriffen worden sein soll. Bei diesem Vorfall sollen personenbezogene Daten, Infrastrukturdaten sowie Zugangsdaten für FIBA (International Basketball Federation) und Bet365 (Sportwetten) abgeflossen sein. In diesem Artikel findet sich die Information, dass die Cybergruppen Vect Ransomware und TeamPCP einen erfolgreichen Angriff auf die Sportradar AG reklamieren. Kritisch sind, neben den erbeuteten persönlichen Daten von Sportlern und Personen, vor allem Anmeldedaten und Zugriffstoken, die mit FIBA und Bet365 verknüpft sind, sowie:

- Acht Passwörter für Produktions-RDS-Datenbanken mit vollständigen Endpunkten

- Auth0-OAuth-Client-IDs und -Secret-Paare sowie Kafka-SASL-Anmeldedaten

- Über 300 Plattform-API-Schlüssel, darunter Schlüssel für Sports Media und TV Graphics

- Umfangreiche Daten zur Cloud-Infrastruktur und Terraform-Statusdateien mit detaillierten AWS-Konfigurationen (VPC-IDs, RDS-Endpunkte, Lambda-Funktions-ARNs)

Laut einem Post in einem Dark-Web-Forum, in dem ein Nutzer als Vermittler für die Gruppen auftritt, soll der Angriff am 25. März 2026 über einen Supply-Chain-Angriff unter Ausnutzung von Trivy durchgeführt worden sein.

Trivy ist ein Open-Source-Sicherheitsscanner, der in vielen Projekten eingesetzt wird und zum 19. März 2026 kompromittiert wurde. Zum Trivy-Lieferkettenangriff hatte ich hier im Blog einige Artikel (siehe Links am Beitragsende) veröffentlicht, die den "Fallout des Angriffs" behandeln. So wurde LiteLLM als Python-Paket kurzzeitig kompromittiert. Der Anbieter Databricks gibt an, keinen Angriff feststellen zu können. Auch die Entwicklerlabors von Cisco sind mutmaßlich Opfer des Trivy-Lieferkettenangriffs, wobei Quellcode aus diesem Bereich abgeflossen ist.

Die Angreifer behaupten, hochsensible Unternehmens- und Kundendaten exfiltriert zu haben, die derzeit für bis zu 50.000 US-Dollar zum Verkauf angeboten werden. Nach Angaben der Angreifer umfassen die angeblich erbeutet Daten über 28.829 Datensätze mit persönlichen Informationen. Auf der Webseite der Sportradar AG findet sich noch keine Information, soweit ich gesehen habe.

Opfer des Gambio-Hacks (ersatzluftfilter.de, heliosventilatoren.de)

Ein Blog-Leser hat mich auf einen Sicherheitsvorfall hingewiesen, der die Onlineshops von ersatzluftfilter.de und heliosventilatoren.de betrifft. Dieser Vorfall ist bestätigt, da die Kunden eine Benachrichtigung per E-Mail bekommen haben. In deren Shop-Seiten heißt es derzeit:

Wir haben vorsorglich alle Shop-Passwörter zurückgesetzt.

Bitte per "Passwort Vergessen" ein neues Kennwort setzen.

Vielen Dank für Ihr Verständnis.

Hintergrund ist der Hack des Anbieters gambio.de, der für die Shop-Software verantwortlich zeichnet. Mark Steier von Wortfilter hatte letzten Sonntag, den 29. März 2026 in diesem Artikel berichtet, dass Gambio gehackt worden sei und 160 Cloud-Shops von Datenleck betroffen seien. Angreifern war es am 23. März 2026 gelungen, eine Sicherheitslücke in der Gambio-Shopsoftware auszunutzen. Da scheint das Chaos zu herrschen, wenn auch Gambio in diesem Post schreibt, dass man nun alles im Griff habe. Hier noch

Sehr geehrte Kundin, sehr geehrter Kunde,

wir möchten Sie über einen Sicherheitsvorfall informieren, der Ihre Kundendaten in unserem Onlineshop ersatzluftfilter.de betreffen könnte.

Was ist passiert?

Bei der in unserem Onlineshop eingesetzten Software Gambio ist ein Sicherheitsvorfall aufgetreten, durch den Unbefugte im Zeitraum vom 23. bis 27. März 2026 Zugriff auf Kundendaten erlangt haben könnten. Betroffen wären nach aktuellem Kenntnisstand Namen, Anschriften sowie verschlüsselte Passwörter. Zahlungsinformationen (z. B. Kreditkartendaten) sind nicht betroffen, da der Shop diese Daten nicht speichert.

Wir informieren Sie vorsorglich und im Sinne größtmöglicher Transparenz, auch wenn derzeit keine Hinweise auf einen Missbrauch Ihrer Daten vorliegen.

Was haben wir unternommen?

Der Schutz Ihrer Daten hat für uns höchste Priorität. Wir haben Ihren Zugang durch Rücksetzung Ihres Shop-Passworts gesichert. Für die weitere Nutzung ist deshalb die Vergabe eines neuen Passworts erforderlich.

Der Vorfall wurde der zuständigen Datenschutz-Aufsichtsbehörde gemeldet. Die Schwachstelle wurde durch den Software-Dienstleister bereits behoben.

Was sollten Sie jetzt tun?

Bitte vergeben Sie über den untenstehenden Button ein neues, sicheres Passwort oder nutzen Sie die „Passwort vergessen"-Funktion im Shop.

Falls Sie dasselbe Passwort auch bei anderen Diensten verwenden, ändern Sie dieses bitte ebenfalls. Bitte bleiben Sie zudem wachsam gegenüber unerwarteten E-Mails oder Nachrichten, die angeblich von Helios stammen. Wir werden Sie niemals per E-Mail oder telefonisch zur Eingabe Ihrer Anmeldedaten auffordern.

Bei Fragen kontaktieren Sie uns bitte unter: filtershop@heliosventilatoren.de

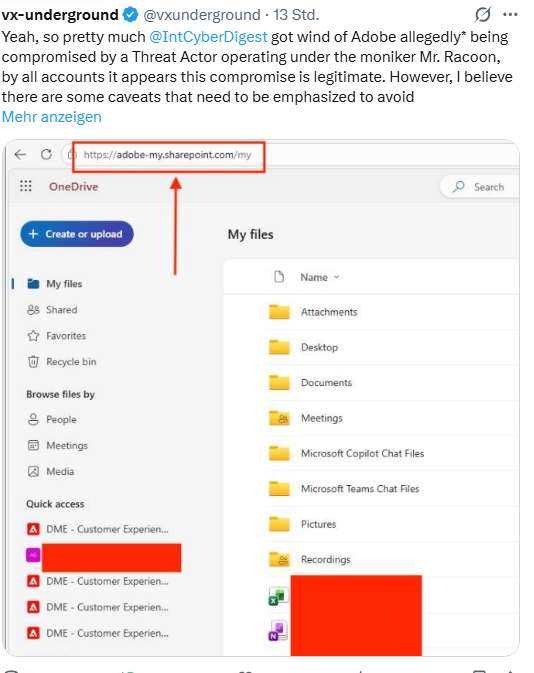

Adobe mutmaßlich Opfer von Mr. Raccoon

Die Nacht sind mir mehrere Tweets wie dieser und dieser untergekommen, die sich auf einen Cybervorfall bei Adobe beziehen. Die Cybergruppe Mr. Raccoon will Zugriff auf 13 Millionen Support-Tickets mit personenbezogenen Daten, 15.000 Mitarbeiterdaten, alle HackerOne-Meldungen, interne Dokument etc. des Adobe Help-Desk erbeutet haben (war an einen Dienstleister ausgelagert).

Laut den oben verlinkten Quellen konnte Mr. Raccoon sich über ein indisches BUSINESS PROCESS OUTSOURCING (BPO)-Unternehmen Zugang verschaffen. Dazu wurde klassisch ein Remote-Access-Tool auf auf dem Computer eines Mitarbeiters installiert. Danach wurde der Vorgesetzte des Mitarbeiters per Phishing angegriffen. Mr. Raccoon erklärte gegenüber der obigen Quelle: "Man konnte alle Tickets mit einer einzigen Anfrage von einem Agenten exportieren."

Im Thread auf X gibt International Cyber Digest an, mehrere Dateien eingesehen zu haben, die das Ausmaß des Datenlecks bestätigen. Dazu gehören auch Screenshots des RAT-Zugriffs auf die Webcam des betroffenen Mitarbeiters , sowie abgefangene private Unterhaltungen über WhatsApp. Festzuhalten bleibt aber, dass das internen Netzwerke von Adobe nicht kompromittiert wurden. Der obige Hack bei Adobe bezieht sich auf das Helpdesk-System.

EU-Kommission: AWS-Hack per Trivy-Lieferkettenangriff

Die Tage hatte ich im Beitrag Cyberangriffe: Die Linke, niederländisches Finanzministerium, EU-Kommission etc. von einem Cyberangriff auf die AWS-Systeme der EU-Kommission berichtet. Betroffen war die Webseite europa[.]eu. Der Gruppe ShinyHunters gelang ein Zugriff auf die Amazon Cloud Infrastruktur der Kommission, so dass sie insgesamt 350 GB an Daten, darunter E-Mails, Datenbanken und Verträge, abziehen konnten.

Dieser Hack konnte nun auf den Lieferkettenangriff auf den bereits oben bereits erwähnten Open-Source-Schwachstellenscanner Trivy zurückgeführt werden. Am 3. April 2026 veröffentlichte CERT-EU einen offiziellen Bericht, in dem detailliert beschrieben wird, wie eine als TeamPCP bekannte Gruppe das kompromittierte CI/CD-Tool (Continuous Integration and Continuous Delivery) ausnutzte, um API-Schlüssel von Amazon Web Services (AWS) zu erbeuten. Cyber Security News hat hier die Details dazu veröffentlicht. Ergänzung: Bleeping Computer hat hier weitere Informationen zusammen gefasst.

Schwachstelle in Oracle WebLogic

Noch ein kurzer Hinweis für Leute, die Oracle WebLogic einsetzen. Eine kritische Sicherheitslücke in Oracle WebLogic (CVE-2026-21962, CVSS 10.0) wurde fast unmittelbar nach der Veröffentlichung von Exploit-Code ausgenutzt, wie man hier nachlesen kann.

Ähnliche Artikel:

Absturz oder Kernschmelze: Cisco Source Code gestohlen; Anthropic Claude Code geleakt; ChatGPT-Schwachstelle etc.

Databricks mutmaßlich Opfer des TeamPCP LiteLLM-Lieferkettenangriffs

Python-Paket mit 96 Millionen Downloads über simplen Befehl infiziert; 500.000 Anmeldedaten abgezogen?

MVP: 2013 – 2016

MVP: 2013 – 2016

Adobe ist immer wieder mal der Cyberborstigkeit ausgesetzt. Vor vielen Jahren war ich ebenfalls betroffen – der Account bei Adobe wurde gehackt. Eine Mail hatte ich damals von Adobe nicht erhalten. Bezüglich Kommunikation ist Adobe äusserst schwach. Vor 2 Monaten installierte ich wegen einer Panne die Software „Adobe Acrobat Standard 2020" neu. Das klappte gut. Die anschliessende Registrierung bei Adobe funktionierte nicht. Ich eröffnete ein Ticket – Antwort war: Der Registrations-Server für das Produkt wurde ausser Betrieb genommen. Jetzt sind wir Step by Step dabei, sämtliche Adobe-Software zu ersetzen. Die wunderbare Unternehmung Adobe – mögen wir nicht, viel zu teuer und nicht nachhaltig.

"Der Schutz Ihrer Daten hat für uns höchste Priorität."

Warum war dann der Hack möglich?

Adobe? Schon wieder?… lernresistend zum Quadrat!

Wahrscheinlich eher gefangen in der Eigensicht "We're too big to fail!". 🤷♂️