Die Google Threat Intelligence Group (GTIG) hat ein neues und leistungsstarkes Exploit-Kit identifiziert, dass die Entwickler Coruna getauft haben. Das Exploit-Kit enthielt fünf vollständige iOS-Exploit-Ketten und insgesamt 23 Exploits, um iOS-Geräte zu attackieren.

Die Google Threat Intelligence Group (GTIG) hat ein neues und leistungsstarkes Exploit-Kit identifiziert, dass die Entwickler Coruna getauft haben. Das Exploit-Kit enthielt fünf vollständige iOS-Exploit-Ketten und insgesamt 23 Exploits, um iOS-Geräte zu attackieren.

Die Google Sicherheitsforscher haben ihre Erkenntnisse bereits zum 3. Februar 2026 im Blog-Beitrag Coruna: The Mysterious Journey of a Powerful iOS Exploit Kit öffentlich gemacht. Das Coruna Exploit Kit demonstriert die technisch ausgefeilten Fähigkeiten der Angreifer, die eine umfassende Sammlung von 23 iOS-Exploits kombiniert haben. Dabei wurden die fortschrittlichsten (teilweise nicht öffentliche" Exploit-Techniken und Mitigation-Bypässe verwendet.

Das Exploit-Kit zielt auf Apple iPhone-Modelle mit iOS-Version 13.0 (veröffentlicht im September 2019) bis Version 17.2.1 (veröffentlicht im Dezember 2023) ab. Die Google Sicherheitsforscher konnten im Jahr 2025 den Einsatz dieses Exploit-Kits erstmalig in hochgradig gezielten Operationen beobachten. Die Angriffe richteten sich zunächst gegen einen Kunden eines Überwachungsanbieters. Dabei wurden die Exploits in ein bisher unbekanntes JavaScript-Framework integriert, das einfache, aber einzigartige JavaScript-Obfuscation-Techniken verwendete.

Dann wurde anschließend der Einsatz des Exploit-Kits in Watering-Hole-Angriffen auf ukrainische Nutzer beobachtet. Hinter diesen Angriffen steckt der Thread Actor UNC6353, eine mutmaßliche russische Spionagegruppe.

Den Sicherheitsforschern von Google gelang es, das komplette Exploit-Kit für sich wiederherzustellen, als es später in groß angelegten Kampagnen von einem finanziell motivierten chinesischen Bedrohungsakteur mit der Bezeichnung UNC6691 eingesetzt wurde. Wie es zu dieser Verbreitung kam, ist den Sicherheitsforschern bisher unklar. Sie vermuten, dass es einen aktiven Markt für "gebrauchte" Zero-Day-Exploits gibt.

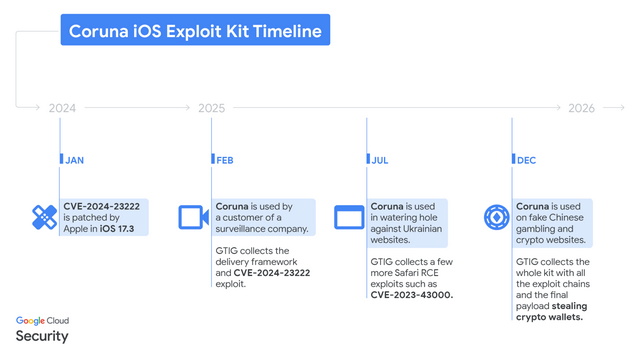

Zeitleiste des Exploit-Kit-Einsatzes, Quelle: Google

Obige Abbildung zeigt die Zeitleiste des Einsatzes dieses Exploit-Kits. Über diese, von den Google-Forschern, identifizierten Exploits hinaus haben mehrere Bedrohungsakteure inzwischen fortschrittliche Exploit-Techniken erworben, die wiederverwendet und mit neu identifizierten Schwachstellen modifiziert werden können. Die Sicherheitsforscher haben die Details in diesem Artikel veröffentlicht.

MVP: 2013 – 2016

MVP: 2013 – 2016