Hersteller wie Lenovo, Kingston, Shuttle Inc. und Palit Microsystems sind von einem Zertifikatsproblem betroffen. Eine chinesische Hackergruppe namens GoldenEyeDog (APT-Q-27) war in der Lage, EV-Zertifikate im Namen der oben genannten Organisationen auszustellen und für kriminelle Zwecke zu missbrauchen.

Hersteller wie Lenovo, Kingston, Shuttle Inc. und Palit Microsystems sind von einem Zertifikatsproblem betroffen. Eine chinesische Hackergruppe namens GoldenEyeDog (APT-Q-27) war in der Lage, EV-Zertifikate im Namen der oben genannten Organisationen auszustellen und für kriminelle Zwecke zu missbrauchen.

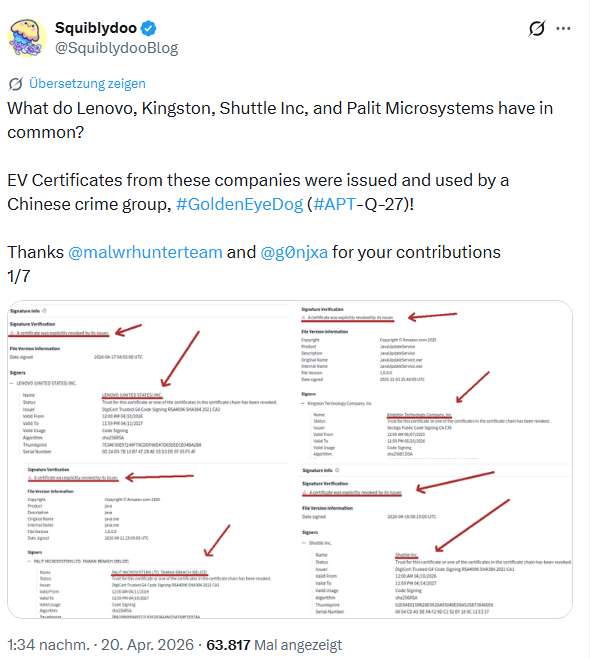

Ich bin kürzlich in nachfolgendem Tweet auf den Sachverhalt gestoßen, wo gefragt wird, was die Firmen Lenovo, Kingston, Shuttle Inc. und Palit Microsystems gemeinsam hätten.

Und als Antwort heißt es, dass eine chinesische Hackergruppe namens GoldenEyeDog (APT-Q-27) EV-Zertifikate im Namen der oben genannten Organisationen ausgestellt habe. Es handelt sich um neue, auf die Namen der oben erwähnten Unternehmen ausgestellte, Zertifikate. Die Zertifikate wurden ausschließlich zum Signieren von Malware verwendet werden.

Der Sicherheitsexperte Squiblydoo gibt an, 12 solcher Zertifikate festgestellt zu haben, 69 davon für dieselbe Malware: Zhong Stealer. In einer Serie von Folge-Tweets wird dieser Sachverhalt noch detaillierter beschrieben.

DigiCert bestätigt das Problem

In diesem Tweet wird aus dem Incident-Report der ausstellenden Zertifikatsstelle (DigiCert) zitiert, die das Problem Ende April 2026 so bestätigt:

Der Angreifer nutzte einen kompromittierten Endpunkt eines Support-Mitarbeiters, um auf das interne Support-Portal von DigiCert zuzugreifen. Der Angreifer nutzte eine eingeschränkte Funktion innerhalb des Kundensupport-Portals, die es authentifizierten DigiCert-Support-Analysten ermöglicht, aus der Perspektive des Kunden auf Kundenkonten zuzugreifen, um Support-Aufgaben zu erleichtern. Der Angreifer konnte diese Funktion nutzen, um auf Initialisierungscodes für Bestellungen zuzugreifen, die genehmigt, aber noch nicht ausgeliefert waren – und zwar für Bestellungen von EV-Code-Signing-Zertifikaten für eine begrenzte Anzahl von Kundenkonten.

Der Besitz des Initialisierungscodes in Verbindung mit einer genehmigten Bestellung reicht aus, um das entsprechende Zertifikat zu generieren und abzurufen. Der vollständige Bericht ist hier zu finden und erläutert den Vorfall ausführlich. DigiCert hat die betreffenden Zertifikate zurückgerufen und für ungültig erklärt.

Der Vorfall ging glimpflich aus, weil ein in der Sicherheitsforschung tätiges Community-Mitglied das sich entwickelnde Muster missbräuchlich verwendeter Zertifikate meldete, und Kontakt zum DigiCert-Support-Team aufnahm Ohne diese Meldung wären die unentdeckte Kompromittierung von ENDPOINT2 und die damit verbundene fehlerhafte Ausstellung möglicherweise noch für längere Zeit unentdeckt geblieben.

MVP: 2013 – 2016

MVP: 2013 – 2016