Am 14. Mai 2026 (zum Feiertag in Deutschland) hat Microsoft die CVE-2026-42897 in Microsoft Exchange-Server öffentlich gemacht. Es reicht eine manipulierte E-Mail, die durch Nutzer in Outlook Web Access geöffnet wird, um Informationen abzurufen. Gleichzeitig erfolgte durch Microsoft eine Warnung, dass diese 0-Day Schwachstelle bereits angegriffen wird. Ich trage mal die entsprechenden Informationen hier im Blog nach.

Am 14. Mai 2026 (zum Feiertag in Deutschland) hat Microsoft die CVE-2026-42897 in Microsoft Exchange-Server öffentlich gemacht. Es reicht eine manipulierte E-Mail, die durch Nutzer in Outlook Web Access geöffnet wird, um Informationen abzurufen. Gleichzeitig erfolgte durch Microsoft eine Warnung, dass diese 0-Day Schwachstelle bereits angegriffen wird. Ich trage mal die entsprechenden Informationen hier im Blog nach.

Exchange 0-Day Schwachstelle (CVE-2026-42897)

Ich komme erst heute dazu, das Thema kurz aufzugreifen, da ich Freitag nicht reagieren konnte. Blog-Leser Heiko P. und Jörg G. haben mich heute per E-Mail kontaktiert (danke dafür) und auf den Sachverhalt hingewiesen. Zudem ist mir das Thema am Freitag bereits auf X untergekommen.

Alles, was man wissen muss, hat Microsoft im Techcommunity-Beitrag Addressing Exchange Server May 2026 vulnerability CVE-2026-42897 sowie im Supportbeitrag zur Microsoft Exchange Server Spoofing-Schwachstelle CVE-2026-42897 zusammen getragen.

Alle on-premises Exchange-Server betroffen

Eine unsachgemäße Neutralisierung von Eingaben bei der Erstellung von Webseiten („Cross-Site-Scripting") in Microsoft Exchange Server ermöglicht es einem unbefugten Angreifer, über ein Netzwerk Spoofing-Angriffe durchzuführen. Die Schwachstelle Schwachstelle CVE-2026-42897 betrifft die folgenden, lokal installierten; Exchange Server-Versionen:

- Exchange Server 2016 (alle Update-Stände)

- Exchange Server 2019 (alle Update-Stände)

- Exchange Server Subscription Edition (SE) (alle Update-Stände)

Exchange Online ist von dieser Sicherheitslücke nicht betroffen. Für einen Angriff reicht eine manipulierte E-Mail, die durch Nutzer in Outlook Web Access geöffnet wird, um Informationen abzurufen. Das erfordert nur, dass bestimmte Interaktionsbedingungen erfüllt sind, da dann beliebiges JavaScript im Browserkontext ausgeführt werden kann. Microsoft hat die Schwachstelle CVE-2026-42897 als kritisch und mit einem CVSS 3.1 Score von 8.1 eingestuft. Es wurden bereits angriffe auf diese Schwachstelle beobachtet.

Gegenmaßnahmen zum Abschwächen der Sicherheitslücke

Microsoft stellt über den standardmäßig aktivierten Exchange Emergency Mitigation Service eine vorübergehende Abhilfe für diese Sicherheitslücke bereit. Dies soll eine vorübergehende Abhilfe für diese Sicherheitslücke bieten. Falls der Dienst auf einem Exchange-Server noch nicht aktiviert ist, müssen Administratoren den Exchange Emergency Mitigation Service aktivieren.

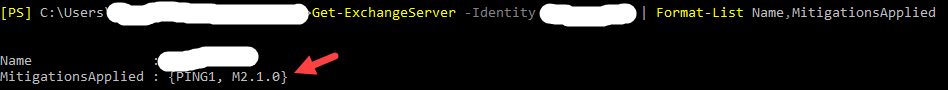

Jörg G. hat mir obigen Screenshot zugeschickt und schrieb dazu "Aber wer den Exchange Emergency Migitation Service laufen hat ist bereits geschützt. Auch bei Exchange 2016/2019, die nicht mehr im Support sind (auch ohne ESU)." Der Techcommunity-Beitrag enthält Hinweise auf Nebenwirkungen – so funktioniert die Funktion "OWA-Kalender drucken" möglicherweise nicht mehr.

Microsoft hat im Techcommunity-Beitrag Addressing Exchange Server May 2026 vulnerability CVE-2026-42897 entsprechende Informationen und Anweisungen veröffentlicht. Für Kunden, die den Exchange Emergency Mitigation Service nicht nutzen können (z. B. in nicht vernetzten oder isolierten Umgebungen), bietet Microsoft im Techcommunity-Beitrag verschiedene alternative Abhilfemaßnahmen an. Derzeit arbeitet Microsoft an der Entwicklung und dem Testen einer dauerhaften Lösung, die in Zukunft bereitgestellt wird.

MVP: 2013 – 2016

MVP: 2013 – 2016

ich denke, dass UTMs schadhafte E-Mails eh filtern werde …wer einen Exchange ohne UTM betreibt, dem ist leider nicht mehr geholfen und hier auch falsch

Denken ist nicht Wissen.

Solange es nicht die Mailsecurity von einer Sophos XGS ist, ist alles gut. Das Teil ist nämlich unterirdisch und blockiert so gut wie keine gefährlichen Mails oder eindeutigen Spam 😀

Es gibt doch inzwischen ein Update. Also ist es streng genug doch kein 0-day mehr. Nur das Timing ist zumindestens in Deutschland wegen des Feiertags etwas ungünstig.

Da ich die letzten Tage weitgehend offline war, habe ich von einem "Update" nichts vernommen. Auch der Techcommunity-Beitrag schreibt bisher nichts von einem Update – es gibt lediglich eine Mitigation.

Korrekt, es gibt nur die Mitigation aber kein Update. Die Mitigation bekommt man entweder automatisch von Microsoft gepusht oder man muss sie manuell anwenden, wenn man diese Funktion deaktiviert hat. Ich gehe davon aus, dass es nächsten Monat ein Exchange SU geben wird, welches das tatsächliche Update enthält.