Kurzer Hinweis an Administratoren – es scheint eine neue Spam-Welle über den Dienstleister Zendesk zu geben, der einige Postfächer seit zwei Tagen flutet. Ein Blog-Leser hat mich über den Sachverhalt informiert.

Kurzer Hinweis an Administratoren – es scheint eine neue Spam-Welle über den Dienstleister Zendesk zu geben, der einige Postfächer seit zwei Tagen flutet. Ein Blog-Leser hat mich über den Sachverhalt informiert.

Lothar schrieb mir heute per E-Mail "Vielleicht als Hinweis, falls noch mehr Leser betroffen sind." Seit zwei Tagen scheint wieder eine Welle von Spam-Mails rauszugehen, die über den Dienstleister Zendesk über "gespoofte" Support-Tickets geschickt werden.

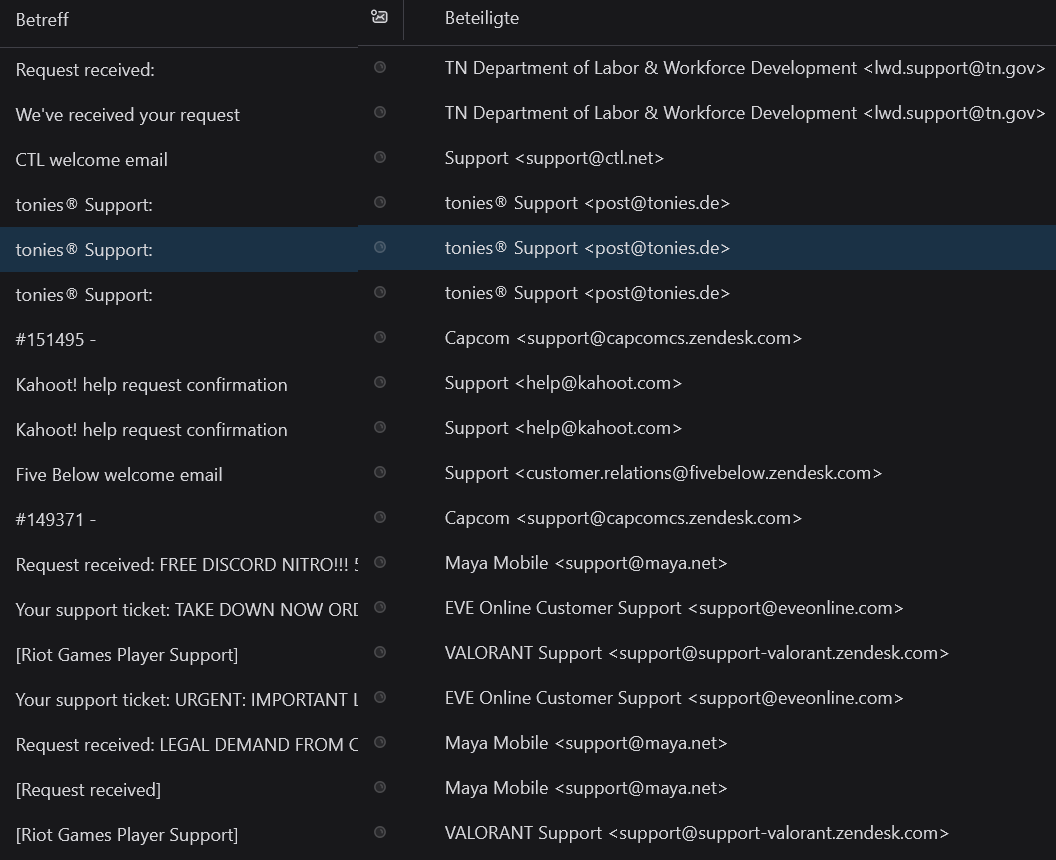

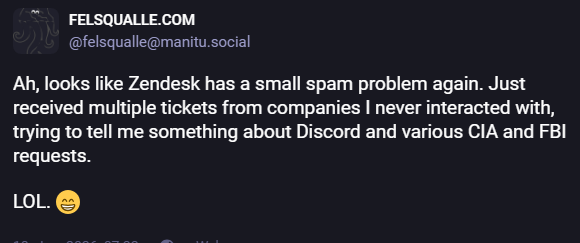

Obiges Bild zeigt einen Auszug solcher Spam-Mails. Der Leser schreibt, dass er nicht alleine ist und hat auf nachfolgenden Mastodon-Post hingewiesen.

Der Leser schrieb, dass die Anfragen, die bei den Dienstleistern eingehen, also "echt" seien, aber eben mit "fremden" E-Mail-Adressen als Kontakt. Diese Antworten können dann zum Spam-Versand missbraucht werden. Es sei also quasi klassischer Kontaktformular-Spam, wie es ihn eigentlich schon seit Ewigkeiten nicht mehr geben sollte. Noch jemand betroffen?

Ergänzung: Die Kollegen von Bleeping Computer haben das Thema in diesem Artikel ebenfalls aufgegriffen und berichten über die Spam-Welle seit dem 18.1.2026.

MVP: 2013 – 2016

MVP: 2013 – 2016

Ja, bei uns sind die Zendesk Server nun auf der blacklist gelandet. Unser Server ist dann auch so freundlich zu antworten, warum blacklisted und wo man uns denn telefonisch erreichen kann, falls die mal Redebedarf haben sollten.

Geht mir schon seit einigen Wochen so. Ich dachte immer, ich wäre allein damit.

Ich hatte am 07.01. einen ähnlichen Fall an Herr Born geschickt.

Es sind ausschließlich automatisierte Antworten, die über bestimmte E-Mail Adressen an meine Kunden weitergeleitet werden. Meine Kunden haben jedoch mit den ursprünglichen Versendern nie Kontakt.

Und bei mir sind nur Kunden betroffen, die Microsoft 365 nutzen.

ach deshalb hab ich ruhe. weil ich das Teufelszeug nirgends einsetze.

ich selbst nutze auch kein Microsoft 365.

Aber die Kunden wollen es zum einen und zum anderen sind die alle in den Abhängigkeiten Ihrer Branchensoftware gefangen.

Et es wie et es :)

Ich nutze es, und habe auch Ruhe😜, was sagt das jetzt aus?

Aber mal im Ernst, ich hätte mal gerne einen Header von solchen Mails gesehen.

Das obere Bild sieht mir ja stark nach einer Ansicht im M$ Security Center aus, wonach wurde da gesucht?

Mit den bisher genannten Angaben habe ich zu wenig Ansätze um zu prüfen ob sich nicht doch die eine oder andere Mail in meinem System verirrt hat.

Wir haben diese Phänomen auch seit einer Weile. Aktuell scheinen die Mails aber überwiegend von Google zu kommen. Da die Absender technisch gesehen unverdächtig sind, geht das Zeug auch durch alle "allgemeinen" Filter…

Bei mir kommt der Sch*** auch immer über Google Server.

Mich würde wirklich der Sinn dahinter interessieren…

Ist übrigens kein MS365 hier.

Wir haben (leider) MS365 – aber mit NoSpamProxy Cloud davor. Ist nicht wirklich viel, was durchkommt – aber da der normale Spam seit Einführung des NSP wirklich wenig geworden ist, fällt es natürlich trotzdem auf. Der IT-Kollege hat mich auch schon angesprochen, was der Blödsinn für einen Zweck hat – ich habe leider keine Ahnung.

genau so sieht es bei mir auch aus. Wir können uns keinen reim daraus machen, was dahinter steckt. Bisher waren die Links in den Mails nie manipuliert.

Ich missbrauche mal den Kommentarbereich hier:

Mehrere Kunden beschweren sich darüber, dass E-Mails von Strato bei anderen Anbietern im Spamordner landen.

Kunden nutzen alle den Strato eigenen Server zum Versand und es betrifft nicht alle E-Mails, sondern nur sporadisch einige.

Für mich sieht das so aus, als ob einige DNS Server bei Strato nicht/nicht rechtzeitig/falsch Antworten und daher DKIM oder SPF nicht geprüft werden kann.

Strato schweigt und weiß von nichts. Noch jemand betroffen?

Betrifft mindestens 3 Kunden und ist mir seit dem 14.01. bekannt.

Was steht in den fraglichen Mails? URLs? Anhänge? Mit welchem Client werden sie verschickt? Was sagt der Strato Support? Was steht in den Mailheadern beim Empfänger? Etwas mehr Angaben könnten helfen…

Aktuell rollt auch mal wieder eine Welle von Betrugsmails durch, in denen im Namen echter Rechtsanwälte günstig nicht existierende Artikel aus angeblichen Insolvenzen verkauft werden. Geht auch großteils durch die Filter durch… Die Mails kommen über Sendgrid rein, die Webseiten der Betrüger verstecken sich (recht effektiv) hinter Cloudflare.

Ich habe ein ähnliches Problem. Seit einem Monat kann ich den SMTP Server von Strato nicht mehr nutzen. Die Mails werden mit der Begründung Local Policy: NO SPAM Please abgelehnt und nicht einmal versucht zu versenden.