Bisher dominierten AI-Dienste wie ChatGPT, Gemini etc. den Bereich der LLMs – und Bots setzen auf diesen LLMs auf. Peter Steinberger hat mit seinem Team einen OpenSource Bot, Clawdbot, gebaut, der lokal läuft, Schnittstellen zu diversen Diensten und Modellen bietet und aktuell für etwas Furore sorgt. Ergänzungen: Allerdings wirft das Projekt sicherheitstechnisch seinen Schatten voraus und könnte für ein Desaster sorgen. Tausende VPS-Instanzen sind ungeschützt und ohne Authentifizierung im Internet erreichbar und dort sind Zugangsdaten etc. gespeichert. Und das Projekt wurde in Moltbot umbenannt, nachdem Anthropic Namensähnlichkeiten reklamiert hat.

Bisher dominierten AI-Dienste wie ChatGPT, Gemini etc. den Bereich der LLMs – und Bots setzen auf diesen LLMs auf. Peter Steinberger hat mit seinem Team einen OpenSource Bot, Clawdbot, gebaut, der lokal läuft, Schnittstellen zu diversen Diensten und Modellen bietet und aktuell für etwas Furore sorgt. Ergänzungen: Allerdings wirft das Projekt sicherheitstechnisch seinen Schatten voraus und könnte für ein Desaster sorgen. Tausende VPS-Instanzen sind ungeschützt und ohne Authentifizierung im Internet erreichbar und dort sind Zugangsdaten etc. gespeichert. Und das Projekt wurde in Moltbot umbenannt, nachdem Anthropic Namensähnlichkeiten reklamiert hat.

Ein Open-Source-Projekt schlägt Wellen

Peter Steinberger hat vor einigen Tagen einen Post auf LinkedIn online gestellt, in dem Clawdbot von einem Nutzer kurz vorgestellt wurde. Er nutzt das Projekt ist seit Anfang Januar 2026 und der ClawdBot macht gerade in der Szene Furore, weil er auf einem Mac Mini läuft (aber man kann auch Linux oder Windows mit WSL nutzen).

ClawdBot ist ein von Peter Steinberger entwickelter Open Source KI-Assistent zum Selbsthosten. Der Bot ist in Messaging-Apps (Telegram, WhatsApp, Slack) integriert und hat ein persistentes Gedächtnis (der Bot erinnert sich tatsächlich daran, was man ihm bereits gesagt hat). Der Bot soll im im Internet surfen, E-Mails abrufen, Code ausführen und Aufgaben automatisieren können. Er sei proaktiv und sendet morgendliche Briefings, Aufgaben-Erinnerungen und Benachrichtigungen und habe vollen Zugriff auf den Computer (wird nicht jeder wollen). Das Ganze läuft rund um die Uhr auf einem Server für 5 $/Monat, heißt es.

Ich habe das Thema heute über obige Posts auf Techmeme und BlueSky mitbekommen. Paul Rietschka rantet, "Seht mal alle her, ein Albtraum für die Privatsphäre mit vielen Tentakeln! Erlaubt all euren bevorzugten SAAS-LLM-Anbietern, euch Geld zu berechnen, während sie mehrere psychografische Profile von euch erstellen, die ihnen gehören!". Da hat er sicher nicht ganz unrecht. Seit Clawdbot 2026.1.24 veröffentlicht wurde, haben sich eine Menge "Vibe-Coder" und Enthusiasten auf das Projekt gestürzt und experimentieren damit. Auf reddit.com heißt es hier "Ein neues Open-Source-Projekt von Peter Steinberger namens Clawdbot ist in den letzten Wochen total abgegangen. Es ist in weniger als zwei Tagen von ~5.000 auf ~20.000 Sterne hochgeschnellt. Der Discord hat auch Tausende von Mitgliedern dazugewonnen." Peter Steinberger wurde in GitHubs Open Source Friday Livestream interviewt. Die Codebasis wachse in wahnsinnigem Tempo, weil viele Beiträge von der KI selbst geleistet werden, schreibt der reddit-Poster.

So einen richtigen Schub hat das Projekt erhalten, nachdem Clawdbot auf Mac Stories im Beitrag Clawdbot Showed Me What the Future of Personal AI Assistants Looks Like vorgestellt wurde. Der Autor hat einen Mac Mini für seine Zwecke aufgesetzt und mit Clawdbot experimentiert. Seitdem gibt es einen regelrechten Hype und es werden Mac Minis gekauft. Aber der Bot läuft auch auf Linux-Maschinen sowie in Windows im Windows Subsystem for Linux (WSL) mit Ubuntu, wie ich gesehen habe.

Ein weiterer Artikel What is Clawdbot? How a Local First Agent Stack Turns Chats into Real Automations ist gerade auf marktechpost.com erschienen. Im deutschsprachigen Bereich gibt es den aktuellen Artikel Clawdbot: Peter Steinberger sorgt mit KI-Assistenten, der auf eigener Hardware läuft, für Aufsehen mit einem schnellen Überblick.

Clawdbot auf Github

Wer sich mit dem Thema befassen möchte, findet das komplette Projekt clawdbot auf Github. Dort heißt es "Clawdbot was built for Clawd, a space lobster AI assistant. By Peter Steinberger and the community." Dort findet sich auch eine Grafik, die die oben erwähnte "Sterne-Historie" verdeutlicht – im November 2025 wurde das Projekt wohl auf GitHub eingestellt, in die letzten Tage sind die "Sterne" exponentiell angestiegen.

Das Projekt ist derzeit stark Mac-lastig, da bestimmte Apps und nodes für diese Plattform bereitstehen. Es gibt aber wohl auch eine Android-App. Die Dokumentationsseite von Clawdbot ist hier zu finden. Auf der GitHub-Seite Clawdbot on DigitalOcean wird die Installation als Droplet unter Ubuntu beschrieben. Und auf implicator.ai findet sich der Beitrag Clawbot: How to Build Your Own AI Assistant for Five Dollars a Month mit einem Tutorial. Ein 5-Minuten-Anfänger-Leitfaden findet sich hier, wo auch klar wird, dass Clawdbot als "Gateway für große Sprachmodelle" fungiert.

Die Schattenseite: Obacht, was Du machst

Ich füge mal eine kleine Ergänzung zum Text hinzu. Das Problem ist, dass Clawd auf Servern gehostet wird und an das Gateway angebunden wird, um auf Telegram & Co. zuzugreifen. Und hier lauert die Gefahr, dass der Zugang offen bleibt und Zugangsdaten abgegriffen werden.

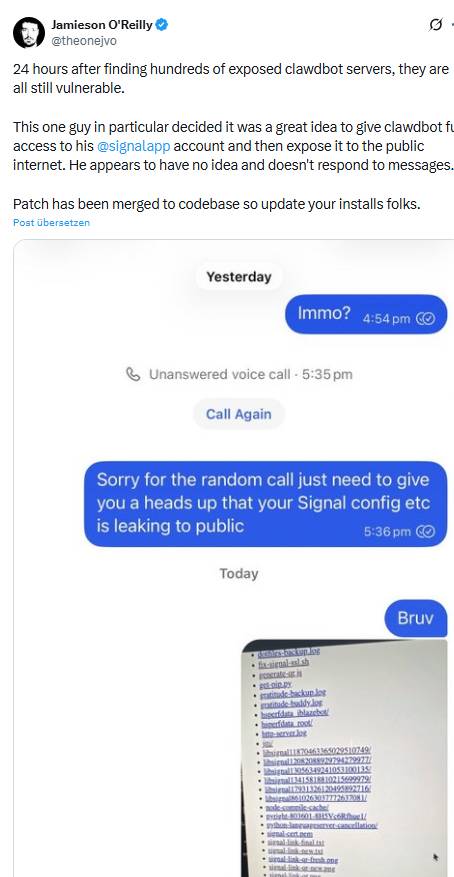

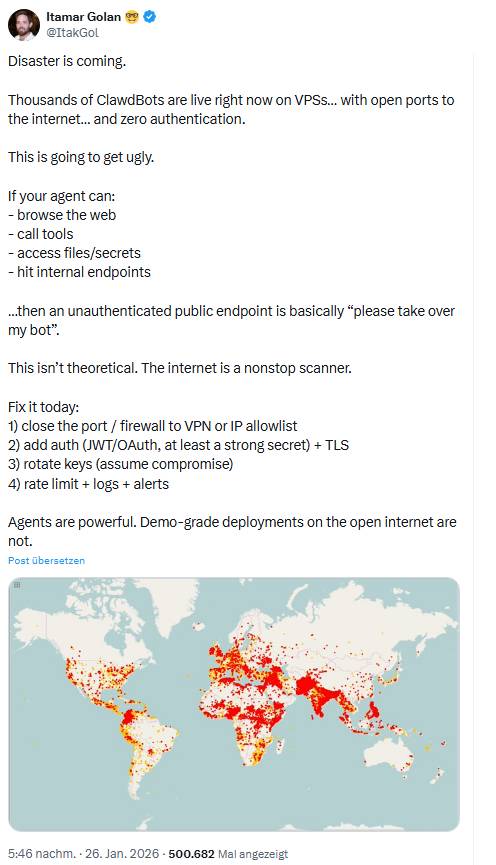

Obiger Tweet zeigt das Drama auf: 24-Stunden nachdem die neue Software veröffentlicht wurde, finden sich hunderte Clawd-Server im Internet, die keinerlei Authentifizierung für Zugriffe aufweisen und nach wie vor immer noch angreifbar sind.

So können Dritte Authentifizierungsdaten für Signal & Co. abgreifen. Den Vogel hat ein Nutzer abgeschossen, der es für eine gute Idee hielt, dem Clawdbot uneingeschränkten Zugriff auf sein Signal-Konto der Signal-App zu gewähren. Die Zugangsdaten stehen nun öffentlich im Internet. In obigem Tweet heißt es, dass ein Patch, der die Schwachstelle schließt, inzwischen in den Code integriert wurde. Wer Clawdbot testet, sollte also dringend die Installation aktualisieren.

Ein weitere Nutzer schrieb, dass die Clawd-Katastrophe bevor steht, wenn dieser Trend, ClawdBot auf VPS-Instanzen zu hosten, anhält und die Leute weiterhin die Dokumentation nicht lesen und Ports ohne Authentifizierung öffnen. Der Poster befürchtet, dass wir bald eine massive Verletzung der Anmeldedaten erleben werden, die enorme Ausmaße annehmen könnte. Er hat dann einen grundlegenden Scan von Instanzen, die ClawdBot mit offenen Gateway-Ports hosten, durchgeführt und gesehen, dass viele davon keine Authentifizierung haben.

Obiger Tweet verdeutlicht – auch auf der angehängten Weltkarte – welches Drama sich gerade bei den "Vibe-Codern" ereignet. Tausende von ClawdBots sind derzeit auf VPS-Servern aktiv. Alles läuft mit offenen Ports zum Internet und ohne Authentifizierung.

Was soll da schon schief gehen, wir haben ja nichts zu verbergen, öffentliche Daten können nicht "geklaut werden". Der Agent könnte folgende Funktionen beherrschen:

- im Internet surfen

- Tools aufrufen

- auf Dateien und vertrauliche Informationen zugreifen

- interne Endpunkte ansteuern

Falls das beim Testszenario so zutrifft, ist ein nicht authentifizierter öffentlicher Endpunkt im Grunde genommen eine Einladung, diesen Bot zu übernehmen. Der Autor des obigen Tweets ist halt a "bisserl destruktiv", gönnt den Vibe-Codern und Tester kein bisschen Spaß, sondern meint auch noch "das wird böse enden". Immer diese Bedenkenträger, AI ist doch Fortschritt, das muss so sein, bis zum bitteren Ende.

PS: Immerhin gibt der Autor des obigen Tweets konkrete Hinweise, wie die begeisterten ClawdBot-Tester sofort reagieren, das Ganze fixen und mit Authentifizierung versehen und den Schaden minimieren können.

Ergänzung 2: Das Projekt wurde von Clawdbot in Moltbot umbenannt, nachdem Anthropic Namensähnlichkeiten reklamiert hat. Inzwischen mehren sich die Warnungen von Sicherheitsexperten vor Motbot, weil es unkalkulare Risiken gibt. The Register hat die neuesten Erkenntnisse im Beitrag Clawdbot sheds skin to become Moltbot, can't slough off security issues zusammen geschrieben.

Andererseits interessieren unsere "amerikanischen Freunde", jedenfalls die, die an den Schalthebeln der Macht sitzen, Sicherheitsprobleme einen feuchten Dreck. Politico berichtet im Artikel Trump's acting cyber chief uploaded sensitive files into a public version of ChatGPT, dass der Interimsdirektor der Cybersecurity and Infrastructure Security Agency (CISA) sensitives Material in die öffentliche Version von ChatGPT eingespeist habe. Wirft natürlich ein Licht auf die Kompentenz der obersten Garde der US-Administration. Die Aktion des CISA-Interimsdirektors löste beim Upload eine interne Cybersicherheitswarnung aus, was wiederum eine Schadensbewertung auf DHS-Ebene triggerte. Amerika schafft sich ab.

MVP: 2013 – 2016

MVP: 2013 – 2016

So spannend das klingt, auch nach Lektüre des verlinkten Artikels von Federico Viticci ist mir der Nutzen eines solchen „Agenten" nach wie vor nicht klar. Ein kompliziertes Tool, um einen Zoo von komplizierten Tools etwas weniger kompliziert zu machen?

Auch die Screenshots finde ich wenig überzeugend. Da sind mein guter alter Papier-Kalender (ja, wirklich) und Nixnote2 (früher OneNote) für To-do-Listen, Entwürfe, Notizen usw. um Welten übersichtlicher.

Natürlich… „Clawdbot, hier ist das Verzeichnis mit allen meinen Bankunterlagen. Mache mir meine Steuererklärungen; stelle die Anträge für Steuer-Rückerstattungen in allen relevanten Ländern und sage mir, falls noch irgendwelche Dokumente fehlen" — das wäre schon etwas. Kostet mich jedes Jahr zwei komplette Wochenenden. Aber will ich ernsthaft allen KIs dieser Welt diese Daten (indirekt) mitteilen?

Ein Teil der jüngeren Generation teilt gern jeder App und KI die persönlichsten Dinge mit, leider.

Naja ich bin nicht prüde, gehe auch gerne mal Beschäftigungen nach bei denen man von Natur aus nackig ist, auch am FKK Strand hab ich keine Probleme, da gibt es nix wofür ich mich schämen bräuchte… Aber am Rechner und mit Bots ist nix mit nackisch! Vollkommen egal ob von ner Firma oder Open Source…

Schon geil die Menschheit, da gibts nen Aufschrei weil MS den Key an Strafverfolgungsbehörden aushändigt (wohlgemerkt nur mit Beschluß, auch nicht an den Dorfsheriff, sondern die Bundesbehörde, die nicht nach kleinen Fischen angelt), aber da machen sich alle nackisch… und jubeln.

Einfach nur pervers krank diese Welt!

:-) Das Artikelfoto ist ziemlich verwirrend… Wollte den Artikel schon "verwerfen"

Gut, dass ich doch nochmal den Teaser gelesen habe…

Der Bot meinte "da soll so – erst mal die Leute verwirren – nannte sich früher Elchtest und prüfen, wer noch lesen oder nur Bildchen kucken kann." – als Elchtest bestanden ;-).

Spaß beiseite – die Erklärung: Ich definierte nicht für jeden Artikel ein Logo oder Aufmacherbild, sondern habe einen Fundus an Kategorie-Icons – das muss reichen. Wird sonst für mich beim Erstellen zu aufwändig, da ich die Aufmacherbilder per Template generiere (und da bin ich schon ständig am Suchen "welches Schweinerl nehmen wir denn heut").

Danke für die ausführliche Info. War mir nicht klar, nur bei den Mail-Themen mit dem GMail-Logo ist es mir mal aufgefallen…

Einfach einen KI Agenten installieren der dann das passende Bild zum Text generiert per SD – am Besten die Firewall dafür aufsperren, damit die ganze Welt dann zu schönen Bildern per Prompt beitragen kann, nicht vergessen alle Files für den KI Agenten freigeben, er/sie/es soll ja aus allem lernen können, dass vorhanden ist :-b

Ich bin ja nicht sicher ob ich in der schnelle alles richtig verstanden habe. Aber meines Verständnisses nach haben die User das Manual nicht richtig gelesen und dem Agenten die Firewall so aufgemacht, dass man auch von außen darauf zugreifen kann? Nachdem der KI Agent auf alles Zugriff hat, haben das dann natürlich auch alle die ihn von außen steuern können – also alle…

Was ist hier der Unterschied zu einem anderen lokalen Webservice (z.B. irgendeine Gradio App) die Zugriff aufs Filesystem (oder auf das Commandshell) hat und für die man die Firewall aufmacht wie ein Scheunentor. Ist in meinen Augen weniger KI Thema, obwohl natürlich ein KI Agent der alles darf, immer ein großes Risiko mit sich bringt. Reicht auch aus, wenn er von alle verstanden hat, er soll alles löschen, auch die Backups..

Ich glaube die meisten Benutzer haben sich ihr Wissen über YouTube und KI Bots angeeignet und wissen wahrscheinlich noch nicht mal was eine Firewall ist. Da fehlen einfach die wichtigsten Grundlagen.

Aber auch hier folgt dann "learning by doing" :D

Das Thema setzt leider viel früher an – das Wissen zur Absicherung von Bots werden "Benutzer" nie haben (im obigen Fall wären die freudigen "Tester" beim Aufsetzen ihrer Lösung gefragt gewesen und hätten die Dokumentation lesen müssen). Das Problem, was viele Leute nicht raffen: Der gesamte Ansatz eines KI-Assistenten ist ein sicherheitstechnischer Alptraum – die Bots müssen per Definition Zugriff auf alles (also auch sensitives haben), können autonom entscheiden und sind extrem manipulierbar. Big Brother in Reinkultur, nicht unfehlbar und nicht unbedingt mit guten Absichten unterwegs.

Ich bringe es mal mit einem Bild auf den Punkt, was uns mit "KI ist der Fortschritt, den wir unbedingt brauchen" so verkauft wird, entspricht dem Ansatz "Ich will vom 50. Stock eines Hochhauses in den 50. Stock des Nachbarhauses. Weil es die kürzeste Verbindung ist, spannen wir eine Slackline zwischen den Gebäuden, über die ich dann schnell mal drüber balancieren kann." – was soll da schon schief gehen …

Hab das gestern auch gesehen und hab den Tab noch offen.

Ich find's interessant, weil man es selbst hosten kann. Potenziell also weniger private Sachen "in die Welt" gehen.

Bei allem, was man "selber macht", sollte man halt wissen wie es geht. "Mal eben mit der Flex was abtrennen" kann auch in einer Amputation enden. Und ein "ich hoste das mal selber für 5€" in einer für die Welt offenen Instanz.

Ich denke aber, dass für ein so kleines Projekt noch "es gibt keine schlechte Presse" gilt und damit sich das Projekt schnell weiterentwickelt. Gucken wir mal!

Clawdbot (pardon, Moltbot) selbst läuft lokal. Die verwendete KI aber nicht. Zitat aus dem erwähnten Artikel:

"Think of it as the equivalent of Obsidian: while there is a cloud service behind it (for Obsidian, it's Sync; for Clawdbot, it's the LLM provider you choose) everything else runs locally"

Es sei denn, ich hätte das komplett falsch verstanden.

Mit ollama kann man auch lokale llm's verwenden. Entsprechende Hardware vorausgesetzt oder man verwendet nur sehr kleine Modelle, die dann weniger können…