Kurze Information in Sachen Sicherheit in VMware vCenter Server. Es gibt uralte Schwachstellen (CVE-2024-37079, CVE-2024-37080, CVE-2024-37081) aus 2024, die wohl aktuell auf ungepatchten Instanzen angegriffen werden.

Kurze Information in Sachen Sicherheit in VMware vCenter Server. Es gibt uralte Schwachstellen (CVE-2024-37079, CVE-2024-37080, CVE-2024-37081) aus 2024, die wohl aktuell auf ungepatchten Instanzen angegriffen werden.

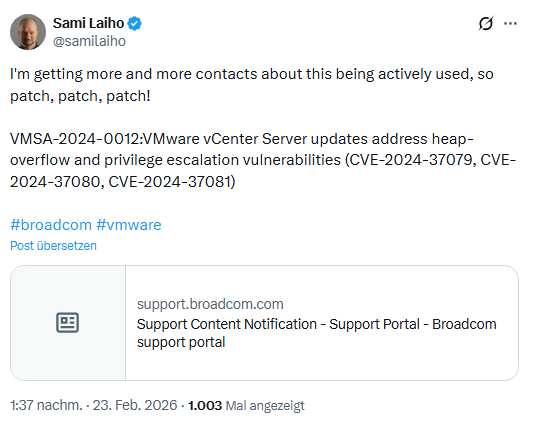

Es war nachfolgender Tweet, der mich auf das Thema hingewiesen hat. Sami Laiho, Chief Research Officer, schreibt, dass ihn immer mehr Hinweise darauf erreichen, dass es Angriffe auf VMware vCenter Server über Sicherheitslücken (CVE-2024-37079, CVE-2024-37080, CVE-2024-37081) in Bezug auf Heap-Überlauf und Rechteausweitung gibt.

Er schreibt von einer aktiven Ausnutzung und rät: patchen, patchen, patchen! VMware by Broadcom hat bereits zum 18. Juni 2024 den Sicherheitshinweis VMSA-2024-0012:VMware vCenter Server updates address heap-overflow and privilege escalation vulnerabilities (CVE-2024-37079, CVE-2024-37080, CVE-2024-37081) dazu veröffentlicht. Die genannten Schwachstellen sind als "kritisch" mit einem CVSS Base Score zwischen 7.8-9.8 kategorisiert. Aber am 24. Januar 2026 gab es ein Update dieses Sicherheitshinweises.

MVP: 2013 – 2016

MVP: 2013 – 2016

Für ESXi kam gestern auch ein Update raus.

Fürs Vcenter ebenfalls. Im 8er Release wäre das dann der 8U3i, sowohl für Vcenter als auch für ESX. Download wie inzwischen bei Broadcom üblich nur mit gültiger Wartung/Subscription.

Fehlerfrei eingespielt, läuft vc 8.x

vCenter und ESXi auch fehlerfrei eingespielt

Wow, seit 2 Jahren ungepatchte Instanzen!

Und wahrscheinlich zudem noch aus dem Internet erreichbar.

Seit knapp einem Jahr sind Patches nur noch mit Wartungsvertrag erhältlich, zeitgleich wurde der Mechanismus der automatischen Aktualisierung mutwillig kaputt gemacht (https://borncity.com/blog/2025/03/26/vmware-vcenter-update-tokens-ab-23-april-2025-erforderlich/).

Das dürfte zumindest technisch unbedarfte Anwender treffen, die ihre Systeme nicht regelmäßig warten lassen und die entsprechende Warnung des Update-Managers übersehen haben.

Ja, finde ich auch krass. Der Patch, der die Lücken behebt war 8U1e und 8U2d, sowie 7U3r (da hatte der 7er noch Support), alle aus Juni 2024. Damals konnte man die Patche zudem noch problemlos ohne Support-Vertrag runterladen und installieren, war ja vor der Broadcom Übernahme. Hätte halt nur mal jemand machen müssen.

Aber man sieht es ja auch an den ganzen Uralt-Exchanges, über die immer mal wieder berichtet wird. Gibt ja immer noch Exchange 2010er da draußen. Die Systeme wurden irgendwann mal eingerichtet und dann nie wieder angefasst.