Einige Sicherheitsmeldungen dieser Tage: Cyberkriminelle haben einen Claude Code-Fake-Seite über Google-Anzeigen beworben und Malware für macOS und Windows verbreitet. Hacker manipulieren Suchergebnisse, um Nutzern Fake VPN-Anwendungen unterzujubeln, die VPN-Anmeldedaten abgreifen. Inzwischen werden immer mehr Opfer des Oracle E-Business-Hacks bekannt. Und ein chinesischer Sicherheitsanbieter hat seinen privaten SSL-Schlüssel mit der Software mitgeliefert. Eine Sammlung des täglichen Sicherheits-Wahnsinns im IT-Bereich.

Einige Sicherheitsmeldungen dieser Tage: Cyberkriminelle haben einen Claude Code-Fake-Seite über Google-Anzeigen beworben und Malware für macOS und Windows verbreitet. Hacker manipulieren Suchergebnisse, um Nutzern Fake VPN-Anwendungen unterzujubeln, die VPN-Anmeldedaten abgreifen. Inzwischen werden immer mehr Opfer des Oracle E-Business-Hacks bekannt. Und ein chinesischer Sicherheitsanbieter hat seinen privaten SSL-Schlüssel mit der Software mitgeliefert. Eine Sammlung des täglichen Sicherheits-Wahnsinns im IT-Bereich.

Malware schaltet Fake Claude Code-Anzeigen

Der AI-Hype sorgt dafür, dass Leute nach Claude Code als KI-Lösung suchen. Malware-Autoren machen sich dies zunutze und versuchen unbedarfte Nutzer auf gefälschte Webseiten zu locken. Die Sicherheitsforscher von Bitdefender sind auf eine bösartige Google-Ads-Kampagne gestoßen. Diese richtet sich an Nutzer, die nach Downloads im Zusammenhang mit "Claude" (das von Anthropic entwickelte Sprachmodell) suchen.

Über eine bösartige Google Anzeige, die sich als Claude Code tarnte, wurden Interessenten auf eine Fake Claude Code-Webseite gelockt. Die gefälschte Website ahmte die offizielle Dokumentation von "Claude Code" nach. Bei Windows-Nutzern wurde dann bei Downloads eine Malware über mshta.exe ausgeführt. macOS-Nutzer luden eine Mach-O-Backdoor über verschleierte Shell-Befehle herunter. Mehr Details dazu lassen sich bei Bitdefender in diesem Artikel nachlesen.

Warnung vor Fake VPN-Anwendungen

Storm-2561 ist seit Mai 2025 aktiv und dafür bekannt, Malware über SEO-Poisoning zu verbreiten. Mitte Januar 2026 sind Experten von Microsoft Defender eine Kampagne dieser Gruppe gestoßen. Über SEO-Poisoning wurde versucht, Nutzer, die nach legitimer Unternehmenssoftware wie VPN-Anwendungen suchten, auf gefälschte Webseiten umzuleiten. Dort wurden den Nutzern bösartige ZIP-Dateien offeriert, die vorgeblich vertrauenswürdige VPN-Clients enthielten.

In Wahrheit enthielten die Downloads aber digital signierte Trojaner, die sich nach der Installation als VPN-Clients tarnten, aber im Hintergrund die VPN-Anmeldedaten der Nutzer abgriffen. Microsoft hat die Details im Beitrag Storm-2561 uses SEO poisoning to distribute fake VPN clients for credential theft beschrieben.

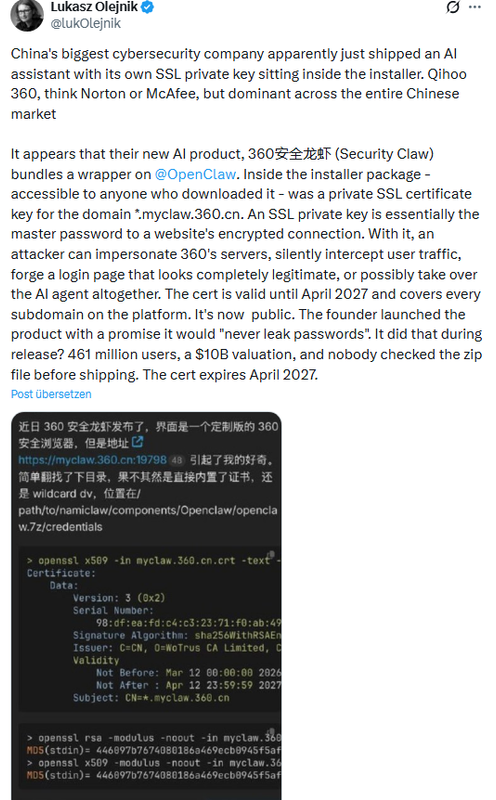

Qihoo 360 leakt privaten SSL-Schlüssel mit Security Claw

Qihoo 360 ist Chinas größtes Cybersicherheitsunternehmen. Der Anbieter hat einen neuen "KI-Assistenten" mit Namen 360安全龙虾 (Security Claw) veröffentlicht. Es handelt sich um einen Wrapper für OpenClaw.

In obigem Tweet weist ein Sicherheitsexperte darauf hin, dass sich im Installationspaket ein privater SSL-Zertifikatsschlüssel für die Domain *.myclaw.360.cn befand. Wer den privater SSL-Schlüssel kennt, können sich mit einem Server als 360.cn ausgeben. So ließe sich der Datenverkehr vom Nutzer abfangen, eine Login-Seite fälschen, oder sogar der KI-Assistent übernehmen.

Das (nun öffentlich bekannte) Zertifikat ist bis April 2027 gültig und deckt jede Subdomain auf der Plattform ab. Lukasz Olejnik schreibt, dass der Gründer von Qihoo 360 beim Produktstart versprach, dass das Produkt "niemals Passwörter preisgeben" würde. Sollte man sich auf der Zunge zergehen lassen: Die Plattform Qihoo 360 hat 461 Millionen Nutzer und wird mit 10 Milliarden Dollar bewertet. Und dann passiert so ein GAU, was zeigt, wie mit heißer Nadel gestrickte Produkte im KI-Bereich ohne weitere Prüfung rausgeschoben werden. Ein Leser hatte vor einigen Stunden im Diskussionsbereich bereits auf diesen neowin.net-Artikel zu Thema hingewiesen.

Opfer des Oracle E-Business-Hacks

In der Oracle E-Business Suite (EBS) gab es zwei kritische Schwachstellen, die Angreifern die komplette Übernahme des ERP-Systems eines Unternehmens ermöglichten. Oracle hat diese Schwachstellen im April 2019 mit Patches behoben (siehe meinen Blog-Beitrag Risiko: Ungepatchte Oracle E-Business Suite (EBS)).

Hacker News hatte beispielsweise zum 10. Oktober 2025 hier berichtet, dass Angriffe laufen, und Google warnte vor "Duzenden Opfern". Die Kollegen von Bleeping Computer berichtete zum 13. Oktober 2025 in diesem Beitrag, dass Oracle einen Notfall-Sicherheitspatch zum Schließen einer Schwachstelle in der Oracle E-Business-Suite freigegeben habe.

Im November 2025 gab es eine große Erpressungskampagne der Cl0p-Ransomware-Gruppe. Cl0p war es gelungen, über Zero-Day-Schwachstellen in Oracle EBS (E-Business-Systeme) einzudringen und Daten abzuziehen. Ich hatte beispielsweise im Beitrag Schneider Electric Opfer der Oracle E-Business Suite 0-day Schwachstelle CVE-2025-61882 über ein Opfer berichtet. Und auch Oracle selbst soll wohl Opfer der Clop-Gruppe geworden sein (siehe Cybervorfälle: Asahi, Bonify, Renault & Dacia, Oracle, Salesforce).

Seit dieser Zeit gibt es eine länger werdende Liste an weiteren Opfern. Madison Square Garden gehört wohl zu den prominenteren Opfern des Oracle E-Business-Hacks durch die Cl0p-Ransomware-Gang, wie hier angegeben wurde.

Die Tage habe ich in obigem Tweet gesehen, dass Reifenhersteller Michelin sich ebenfalls in die Liste der Opfer einreihen kann. IT-Daily hat die Details in diesem Beitrag zusammen getragen. In diesem Beitrag wundert sich Security Week darüber, dass bekannte Namen wie Broadcom, Bechtel, Estée Lauder und Abbott Technologies (um nur einige zu nennen) noch keine Veröffentlichung zu einem Datenleck im Zusammenhang mit der Oracle EBS publiziert haben. Dann Daten dieser Unternehmen werden im Darknet als Beute eines Oracle EBS-Hacks angeboten.

Schwedens E-Government-Plattform-Code-Leak

Und weil es gerade im Kontext passt, Dark Web Informer beschreibt in folgendem Post bzw. in diesem Artikel, dass ein Hacker namens ByteToBreach den gesamten Quellcode der schwedischen E-Government-Plattform veröffentlicht hat.

Der Hacker behauptet, diesen über eine stark kompromittierte Infrastruktur von CGI Sverige AB erlangt zu haben. CGI Sverige ist die schwedische Tochtergesellschaft des globalen IT-Dienstleistungsriesen CGI Group und verwaltet wichtige digitale Behördendienste. Es handelt sich um denselben Akteur, der hinter dem kürzlich bekannt gewordenen Hackerangriff auf die Viking Line steckt.

Der Angreifer sagt, dass es sich um den vollständigen Quellcode der E-Gov-Plattform handelt. Er gibt auch an, dass er auch Datenbanken mit personenbezogenen Daten von Bürgern sowie Dokumente zur elektronischen Signatur abgezogen habe, diese jedoch separat verkaufe. Eine Mitarbeiterdatenbank, ein API-System zur Dokumentensignatur, RCE-Test-Endpunkte, Details zum ersten Zugriffspunkt, Jailbreak-Artefakte und Jenkins-SSH-Pivot-Anmeldedaten sind neben dem Quellcode ebenfalls in der Auflistung enthalten. Macht richtig Freude, wenn der Hacker wirklich dies behaupteten Daten besitzt.

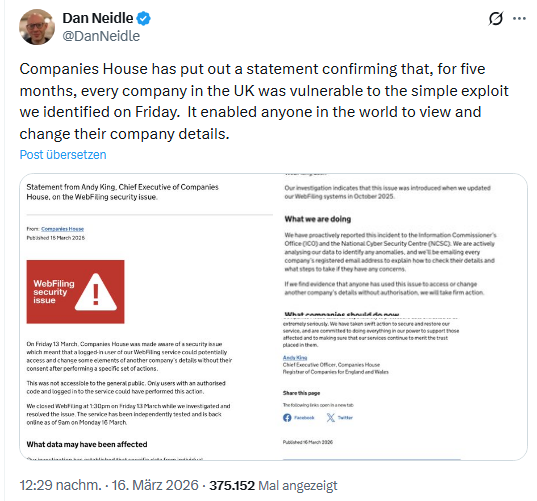

Sicherheitsvorfall bei Companies House in Großbritannien

Es ist mir bereits vor einigen Tagen aufgefallen – in Großbritannien gibt es ebenfalls ein Handelsregister (Companies House), in der Daten von britischen Firmen aufgeführt sind. Dieses musste kürzlich offline genommen werden, weil Benutzer nicht nur Daten einsehen, sondern auch gleich, ohne dazu berechtigt zu sein, ändern konnten.

In obigem Tweet bestätigt die betreffende Behörde, dass man am 13. März 2026 über diesen Sachverhalt informiert wurde. Das System muss seit einem Software-Update im Oktober 2025 in diesem Zustand, der unbefugte Änderungen ermöglichte, gewesen sein.

CISA warnt vor CVE-2025-47813 in Wing FTP

Die US-Cybersicherheitsbehörde CISA warnt vor der Schwachstelle CVE-2025-47813 in Wing FTP. Die Datei „loginok.html" in Wing FTP Server vor Version 7.4.4 gibt den vollständigen lokalen Installationspfad der Server-Anwendung preis, wenn im UID-Cookie ein langer Wert verwendet wird. Diese Schwachstelle wird wohl inzwischen ausgenutzt, wie z.B. Bleeping Computer hier erläutert.

Chrome-Patch und Chrome-Erweiterung mit Malware

Google hat die beliebte Chrome-Erweiterung "Save image as Type?" im betreffenden Store gelöscht. Der Hintergrund ist, dass in dieser Erweiterung Malware gefunden wurde. Reddit-Nutzer hatten bereits einige Zeit über ein "komisches Verhalten" der Erweiterung diskutiert. Mashable hat die Details in diesem Artikel aufgegriffen.

Der Chrome-Browser 146.0.7680.80 schließt die Schwachstelle CVE-2026-3909, die bereits ausgenutzt wird, wie deskmodder.de hier berichtet.

Wenn Claude Code dein Projekt löscht …

Dass KI-Lösungen gerne mal Tabula rasa veranstalten und Leuten ihre Daten löschen, war schon häufiger Gegenstand von Beiträgen hier im Blog. Vor einer dicken Woche ist mir ein neuer Fall untergekommen, wo Claude Code beschlossen hat, mal eben die Daten eines Benutzers (Eigentümer der Lernplattform Datatalks.club) zu löschen. Ein Blog-Leser hatte mich im Nachgang per Mail kontaktiert und auf diesen Artikel hingewiesen, der die Details aufgreift. 2,5 Jahre produktiver Arbeit seien weg, heißt es.

MVP: 2013 – 2016

MVP: 2013 – 2016

Wow, da kann man wirklich nur mit dem Kopf schütteln, wie fahrlässig die Firmen mit ihren Daten umgehen.

Oracle EBS seit 2019 nicht gepatcht?

Da müssen sich die Firmen nicht wundern, das die gehackt wurden.

Und Oracles EBS wird wohl nur von größeren Firmen benutzt und die sollten eigentlich eine vernünftige IT haben.

Anscheinend hat es sich da noch nicht herumgesprochen, das zeitnahes Patchen zu den Basics der Cybersicherheit gehört.

Und Quellcode abgegriffen?

Das ist doch das, was viele Leute immer wollen: OpenSource!

Und das bekannte Namen wie Broadcom, Bechtel, Estée Lauder und Abbott Technologies noch keine Veröffentlichungen zu einem Datenleck gemacht haben, liegt evtl. daran, das die das Datenleck noch nicht bemerkt haben.

Ich hätte hier noch Phishingmails als getarnte EDEKA Geschenk Gutscheine ein bewilligter Online Kredit oder Darlehn der an die Massen an SMAVA Spammails anlehnt unglaublich perfekt gemacht, ist ja kein Problem es gibt genügend vorlagen von SMAVA selbst und natürlicher eine Sicherheitswarnmeldung aus meiner Cloud das meine Cloud-Daten sind unmittelbar vom Löschen bedroht sind.

Ich hab bloß keine Cloud, für die ich Geld bezahle und keine Daten darin.

Jeder genau wie er es verdient… mehr gibts dazu nicht zu sagen. Wer Patches die schon jahrelang existieren nicht aufspielt, verdient den Schaden,am besten gleich potenziert!

Ebenso wer Software anstatt direkt beim Hersteller von dubiosen Seiten lädt…ob über googel beworben oder nicht spielt dabei keine Rolle!

Phishing Opfer zu werden lässt sich mit einfachen Regeln zu 100% ausschalten.

Tja wer nicht lernen will, lernt eben über Schmerzen!

@Red++ und nen ordentlicher Spamfilter filtert den Schice direkt aus. ;-P

Zu Gesicht bekomm ich da nix von, aber immer wieder belustigend ab und zu mal in den Spamfilter zu schaun: Klassiker sind auch die ganzen Mails meiner "angeblichen Banken" wo was mit den Konto nicht stimmt… alles Banken bei denen ich nicht mal nen Konto habe.

Phisher sind so dumm!

Die Sachen können noch so echt aussehen:

Man weiss doch, was man an Zugängen hat, was man bestellt hat etc.

Und kein Dienst wird jemals nach den Zugangsdaten fragen.

Spamfilter ist Pflicht und was trotzdem noch durchgeht, filtert zuverlässig Brain.exe heraus.

Brain.exe aller Mitarbeiter ist entsprechend geschult und trainiert.

Inhaltlich stimme ich dir sogar zu.

Aber dein Tonfall mal wieder…. entweder Boomer, der cool rüberkommen will oder Teenie mit ähnlichem Ziel. Egal, was du bist, peinlicher geht immer, was?