Sicherheitsforscher von den Varonis Threat Labs sind Anfang 2026 auf einen neuen Infostealer „Storm" gestoßen. Der wird derzeit unter Cyberkriminellen gehandelt und kann remote Sitzungsdaten aus den derzeit beliebtesten Browsern (Google Chrome, Microsoft Edge und Mozilla Firefox) sammeln.

Sicherheitsforscher von den Varonis Threat Labs sind Anfang 2026 auf einen neuen Infostealer „Storm" gestoßen. Der wird derzeit unter Cyberkriminellen gehandelt und kann remote Sitzungsdaten aus den derzeit beliebtesten Browsern (Google Chrome, Microsoft Edge und Mozilla Firefox) sammeln.

Storm sammelt Passwörter, Zahlungskartendaten, Krypto-Details und mehr von Google, Coinbase, Binance und anderen. Mit einem raffinierten Trick entschlüsselt Storm Anmeldedaten remote, sodass Angreifer Sicherheitsmaßnahmen umgehen können, die normalerweise verdächtige Aktivitäten melden würden.

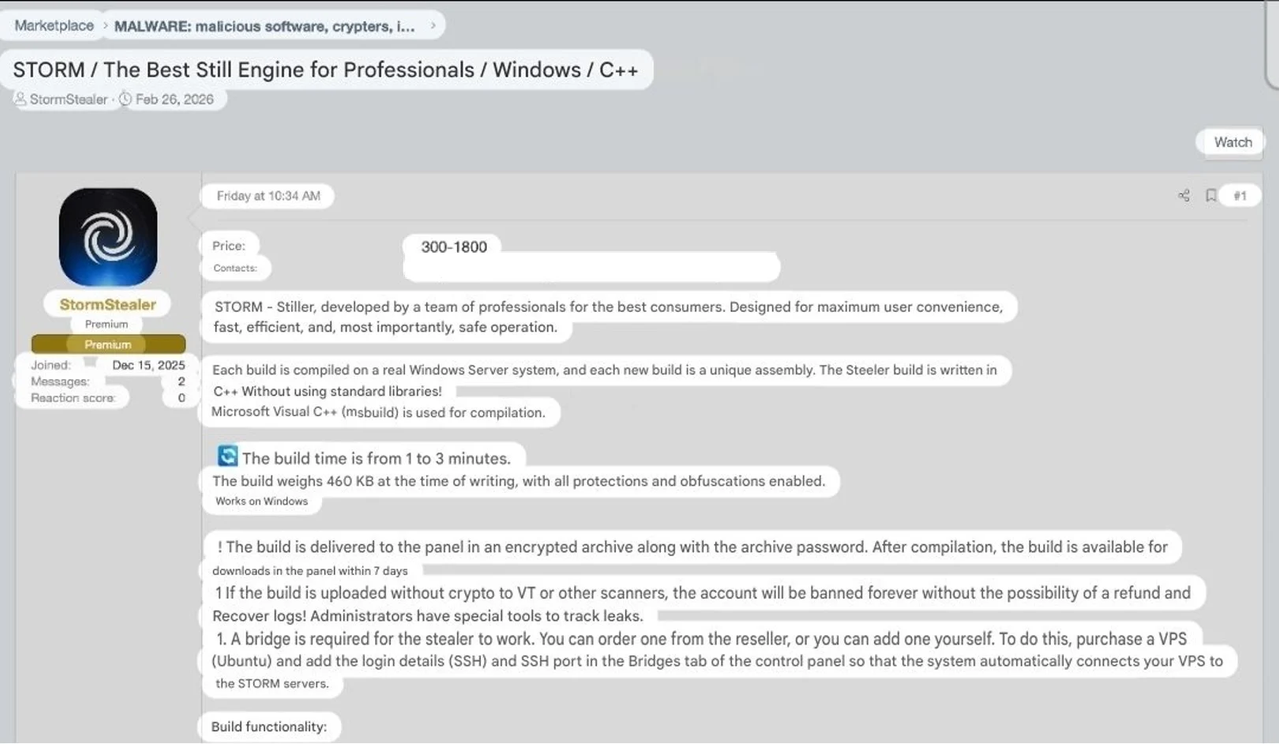

Das Toolkit Storm wird für Cyberkriminelle im Darknet relativ kostengünstig angeboten und ist für Laien relativ einfach zugänglich und einsetzbar. Der Infostealer Storm tauchte Anfang 2026 in den Untergrund-Foren im Darknet auf und markiert laut seinen Entdeckern von Varonis eine neue Entwicklung im Bereich des Diebstahls von Anmeldedaten.

Raffinierter Ansatz des Infostealers

Früher entschlüsselten Stealer Browser-Anmeldedaten auf dem Rechner des Opfers. Dazu luden sie sie SQLite-Bibliotheken direkt auf die Geräte, um auf den Anmeldedatenspeicher der Nutzer zugreifen. Endpoint-Sicherheitstools wurden immer besser darin, dies zu erkennen, sodass der Zugriff auf die lokale Browser-Datenbank zu einem der deutlichsten Anzeichen dafür wurde, dass eine bösartige Anwendung ausgeführt wurde.

Dann führte Google in Chrome 127 (Juli 2024) die App-Bound-Verschlüsselung ein, die Verschlüsselungsschlüssel an Chrome selbst band und die lokale Entschlüsselung noch schwieriger machte. Die erste Welle von Umgehungsversuchen bestand darin, Code in Chrome einzuschleusen oder dessen Debugging-Protokoll zu missbrauchen, doch diese hinterließen immer noch Spuren, die von Sicherheitstools erkannt werden konnten.

Die Entwickler des Storm-Infostealer stellten darauf hin die lokale Entschlüsselung der Inhalte des Anmeldespeichers gänzlich ein. Die verschlüsselte Dateien bzw. Daten werden stattdessen an die eigene Infrastruktur der Cyberkriminellen übermittelten. Dadurch fallen keine Telemetriedaten an, auf die sich die meisten Endpoint-Tools zur Erkennung eines Anmeldedatendiebstahls stützen. Storm geht noch einen Schritt weiter, indem es sowohl Chromium als auch Gecko-basierte Browser (Firefox, Waterfox, Pale Moon) serverseitig verarbeitet, während StealC V2 Firefox weiterhin lokal verarbeitet, schreiben die Sicherheitsforscher.

Die gesammelten Daten aus dem Anmeldespeichers umfassen alles, was Angreifer benötigen, um gekaperte Sitzungen aus der Ferne wiederherzustellen und ihre Opfer zu bestehlen: gespeicherte Passwörter, Sitzungs-Cookies, Autovervollständigung, Google-Kontotoken, Kreditkartendaten und den Browserverlauf. Ein kompromittierter Mitarbeiterbrowser kann einem Angreifer authentifizierten Zugriff auf SaaS-Plattformen, interne Tools und Cloud-Umgebungen verschaffen, ohne jemals einen passwortbasierten Alarm auszulösen.

Toolkit für unter 1.000 US-Dollar im Monat verfügbar

Das Storm Infostealer wird in Untergrundforen im Darknet relativ kostengünstig für Cyberkriminelle angeboten.

Für weniger als 1.000 US-Dollar im Monat erhalten Cyberkriminelle ein Toolkit für den Storm-Infostealer, der Browser-Anmeldedaten, Sitzungscookies und Krypto-Wallets sammelt und anschließend alles unbemerkt zur Entschlüsselung an den Server des Angreifers übermittelt.

Die Sicherheitsforscher haben ihre Erkenntnisse im Blog-Beitrag A Quiet "Storm": Infostealer Hijacks Sessions, Decrypts Server-Side veröffentlicht. Dort werden auch die Indicators of Compromise dokumentiert.

MVP: 2013 – 2016

MVP: 2013 – 2016

Und wie kommt das Teil auf den Rechner? Ich nehme mal an die übliche Vorgehensweise Phishing Mails Messengerr & Co. ? Also weiterhin recht einfach und sicher fernzuhalten… DriveBy ohne Zutun der Dumpfbacke… das wäre fatal.

DriveBy Malware existiert jetzt wie lange schon? (2000) und trotzdem macht diese Art der Verbreitung keine 2% in der freien Wildbahn aus… und immer noch wird die Dumpfbacke auf dem Stuhl benötigt. Solange sich das nicht ändert kann man eigentlich ganz enstpannt sein.

Kannst du auch ohne Polemik und Pauschalbeleidigungen? Oder bist du noch nicht so weit?

Da is' so rein überhaupt gar nichts "beleidigend" dran, nur WAHRHEIT – wenn man sich davon "angegriffen" fühlt, scheint's auch viel eher genau den Nachweis zu liefern!

Und ein bißchen mehr Polemik scheint ja auch angebracht zu sein, um die ganzen aus ihrem Wohlstand bequemlichkeitsverwöhnten "Schlafschafe" etwas aufzurütteln. 🤷♂️

Ich find's genau richtig – @Luzifer, bitte weiter so! 😉

Deshalb:

1. Cookies beim Beenden des Browsers löschen lassen

2. Verlauf beim Beenden des Browsers löschen lassen

3. Niemals Passwörter/Anmeldedaten im Browser speichern

4. Niemals Zahlungsinformationen im Browser speichern

5. Niemals die Auto-Ausfüllen-Funktion im Browser aktivieren

Alternativ im Privatmodus surfen, dann wird kein Verlauf angelegt.

Was nicht da ist, kann auch nicht gestohlen werden.

so schauts aus, erklär das aber mal "Ottonormalo"… die schaun dich an, als kämmst vom anderen Stern… bis dann der Schadenfall mal da ist. Dann kommens flennend angerannt.

Aber, aber, das beschneidet oder verhindert doch gar die ach so gewohnte Bedienungsbequemlichkeit – was verlangst Du bloß? 😉

Sicherheit?

In der Firma ist das übrigens alles per GPO geregelt.

Ja, auch für den Firefox gibts GPOs!

Die .ADMX und .ADML kann man bei Mozilla herunterladen.

Na klar, die Unternehmen haben aber ja auch andere – nicht der (neo-)liberalistischen Intention nach Individulismus strebende – Interessen, die so ziemlich jeder Konsument in den sog. "zivilisierten" Hemisphären für sich in Anspruch nimmt und persönlich ausprägt.

Und wieso sollte man sich doch seinen Workflow unbequemer und mit mehr (Eigen-)Verantwortlichkeit belastet gestalten, als es einem überall insbesondere durch Marketing geradezu aufoktroyiert wird?

"Sicherheit" ist für die 08/15-Standardnutzer doch eher nur ein abstraktes Virtualkonstrukt! 🤷♂️

Jupp.. zu: 4. Niemals Zahlungsinformationen im Browser speichern

Wenn im Edge, dann auch richtig machen..

edge://settings/autofill/paymentMethods

=off

edge://settings/privacy/sitePermissions/allPermissions

Zahlungsabwickler = off

edge://settings/appearance/browserBehavior

= NUR TEXT

edge://settings/privacy/sitePermissions/allPermissions/paymentHandlers

= off

edge://settings/privacy/sitePermissions/allPermissions/loopbackNetwork

= off

> Für weniger als 1.000 US-Dollar im Monat erhalten Cyberkriminelle ein Toolkit

Abo-Modelle also auch auf der dunklen Seite? Na bravo! 😅

Schon lange! Warum sollten Kriminelle sich "dümmer" anstellen?

naja Volksbanken sagte mal aus das der durchschnittlicher Schaden bei nem Kontohack: 5000€ (ist die Standard Überziehungseinstellung, und die wenigsten ändern diese) sind, hast du also schon mit einem Hack locker wieder draussen…

im Gegensatz zu manchem User sind Hacker nämlich nicht doof.

Betrifft es Firmen ist der durchnittlicher Schaden:

Durchschnittliche Kosten eines Ransomware‑Vorfalls: ca. 4,54 Mio. USD (2022‑Daten, weiterhin repräsentativ)

Durchschnittliche Kosten einer Datenpanne allgemein: 4,88 Mio. USD (2024)

Da sind 1000 $/Monat aus der Portokasse bezahlt.

Daher ist es umso unverständlicher weshalb nicht mal das Kleine 1×1 der IT Sicherheit beachtet wird.

Das schlimme daran ist, das Entscheider glauben Ihr Unternehmen fällt aus dem Radar.Da kannst Du als IT'ler noch so viel Erfahrung haben, auf Schutzmechanismen hinweisen, es nützt niXX, wenn Fisch vom Kopf stinkt.

Ist es dann mal doch passiert, ist das Geschrei groß. Weil EDV darf niXX kosten, es soll nur funktionieren.

Die Varonis-Seite zeigt anschaulich, wie ein Angriff stattfindet:

*ttps://www.varonis.com/blog/cookie-bite

1. Infizieren der Maschine durch Browser-Extensions, Adversary-in-the-middle (fake login pages)

2. Diebstahl und Missbrauch des Session-Cookies

Gegenmaßnahmen:

zu 1: bekannt (im Thread oben erwähnt, dedizierte Maschinen für Admin-Zugriffe, Yubi-Keys …)

–> Chef und Mitarbeiter sagen: "alles unbequem; reduziert die kapitalistische Effizienz"

zu 2:

– Continuously monitor and detect users' abnormal behavior

– Use Microsoft Risk during sign-in events to detect unusual sign-in

– Configure CAP enforcing login from compliant devices only alongside Token Protection

– Implement Chrome ADMX policies to enforce an allowlist of approved browser extensions

–> Chef und Verantwortliche wissen entweder von Möglichkeiten nicht oder sagen: "alles aufwändig, personal- und kostenintensiv"

1/ Wie kann man die Erwartungshaltung von Chef und Mitarbeitern reduzieren?

2/ Lässt sich das mit Argumenten überhaupt erreichen ("Kampf gegen Windmühlenflügel")?

3/ In größeren Unternehmen gibt es viele IT-Mitarbeiter. Für den Leak genügt einer. Wie organisieren?

Zu 3:

Und wenn man seinen Kram in der Cloud hat, gibt es noch viel mehr "IT-Mitarbeiter", nämlich die beim Cloudanbieter.

@R.S.: Theoretisch ist Deine Aussage richtig. Wie es sich praktisch verhält (wie also Zugänge der Microsoft-Mitarbeiter zu den Tenants organisiert sind: wie restriktiv, wie viele, welche Absicherungen), weiß keiner. In einem (schon einige Jahre zurückliegenden) Supportfall für einen MS365-Tenant konnte sich zumindest ein höherrangiger MS-Support-Mitarbeiter Zugang zu unseren Mailboxen "verschaffen", um das Problem zu analysieren.

@Alle: Gibt es zu dem Thema (Zugriff von MS-Mitarbeitern auf Kundentenants) eigentlich dokumentierte Aussagen von MS?

Das die Zugang haben ist zwangsweise so.

Denen gehört ja der Speicher und die müssen auch die Grundkonfiguration für die Tenants machen.

Und Softwareupdates macht Microsoft ja auch bei den Tenants.

Da gilt die alte Regel: nicht dein Blech, nicht mehr deins!

Ein Admin hat immer Zugriff oder kann sich Zugriff verschaffen, ob onPrem oder Cloud macht da keinen Unterscheid!