Vor einigen Stunden habe ich über eine 0-day-Schwachstelle im Adobe Reader berichte. Bereits das Öffnen einer PDF-Datei kann ausreichen, um das System zu übernehmen. Nun hat Adobe die Schwachstelle CVE-2026-34621 bestätigt und ein Sicherheitsupdate zum Schließen der Schwachstelle veröffentlicht. Das sollte binnen 72 Stunden installiert werden.

Vor einigen Stunden habe ich über eine 0-day-Schwachstelle im Adobe Reader berichte. Bereits das Öffnen einer PDF-Datei kann ausreichen, um das System zu übernehmen. Nun hat Adobe die Schwachstelle CVE-2026-34621 bestätigt und ein Sicherheitsupdate zum Schließen der Schwachstelle veröffentlicht. Das sollte binnen 72 Stunden installiert werden.

Adobe Reader 0-day wird ausgenutzt

Im Adobe Reader gibt es eine 0-day-Schwachstelle, die seit Dezember 2025 ausgenutzt wird. In diesem Tweet behauptet jemand, dass inzwischen ein Exploit in Untergrundforen gehandelt wird. Sicherheitsforscher Haifei Li ist in seiner Sandbox-basierten Exploit-Erkennungsplattform EXPMON auf einen Exploit gestoßen, der eine bisher unbekannte Schwachstelle ausnutzt. Haifei Li schrieb, dass er einen ausgeklügelten Zero-Day-Fingerprinting-Angriff entdeckt habe, der auf Nutzer des Adobe Reader abzielt.

Der Exploit nutzt eine Zero-Day-Sicherheitslücke im Adobe Reader aus, die es ermöglicht, privilegierte Acrobat-APIs auszuführen. Der Exploit ruft util.readFileIntoStream() per API auf, wodurch beliebige Dateien (auf die der in einer Sandbox ausgeführte Reader-Prozess zugreifen kann) auf dem lokalen System lesen kann.

Auf diese Weise kann eine Malware eine Vielzahl von Informationen vom lokalen System sammeln und lokale Dateidaten stehlen. Ich hatte im Blog-Beitrag 0-day-Schwachstelle in Adobe Reader seit Dez. 2025 ausgenutzt über den Sachverhalt berichtet. Haifei Li hat im Blog-Beitrag vom 7. April 2026 Details veröffentlicht.

Adobe bestätigt Schwachstelle CVE-2026-34621

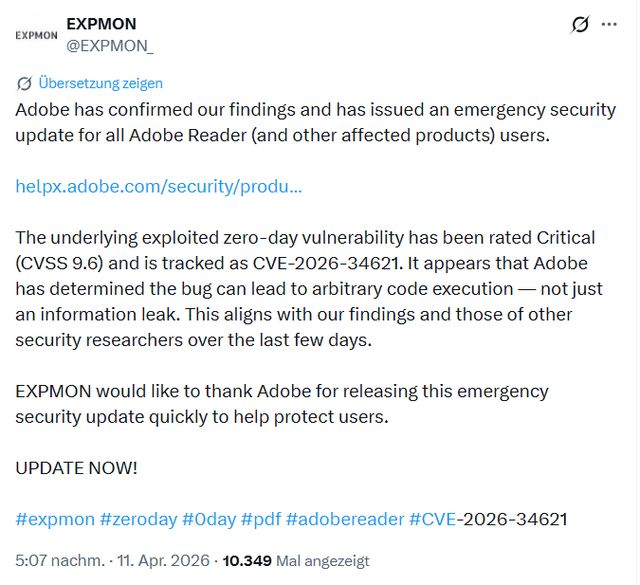

Gerade bin ich auf X über nachfolgenden Tweet auf die Information gestoßen, dass Adobe die Entdeckung der 0-Day-Schwachstelle bestätigt habe.

Im Tweet heißt es, dass die zugrunde liegende Zero-Day-Sicherheitslücke CVE-2026-34621 von Adobe als "kritisch" (CVSS 9,6) eingestuft wurde. Die Sicherheitsforscher schreiben, dass Adobe offenbar zum Schluss gekommen ist, dass die Schwachstelle zur Ausführung von beliebigem Code führen kann. Bisher war nur von einem möglichen Informationsleck durch die Schwachstelle die Rede.

Adobe hat zum 11. April 2026 den Sicherheitshinweis APSB26-43 veröffentlicht. Dort werden nachfolgende Produktversionen als angreifbar aufgeführt.

| Product | Track | Affected Versions | Platform |

| Acrobat DC | Continuous | 26.001.21367 and earlier | Windows & macOS |

| Acrobat Reader DC | Continuous | 26.001.21367 and earlier | Windows & macOS |

| Acrobat 2024 | Classic 2024 | 24.001.30356 and earlier | Windows & macOS |

Im Sicherheitshinweis APSB26-43 hat Adobe die aktualisierten Versionen mit den Notfallpatches zum Download veröffentlicht. Nutzer sollten diese schnellstmöglich installieren, da die Schwachstelle ausgenutzt wird.

MVP: 2013 – 2016

MVP: 2013 – 2016

Danke an Adobe für das "schnelle" Bereitstellen des Updates. Wird ja dann frühestens erst am Montag verteilt. Es wäre gut, wenn sich Adobe beim Reader wieder auf die Grundfunktion beschränkt und diesen nicht durch (kostenpflichtige) Zusatzfunktionen aufbläht. Wer PDF-Bearbeitungstools benötigt, kann ja dann ein Upgrade machen. Die Standardeinstellungen vom Reader zeigen den Fokus auch eher bei Funktionen als bei Sicherheit. Und schade, dass Microsoft Edge den Adobe Reader als Unterbau fürs Anzeigen von PDFs hat und das per Default unter Windows. Das macht die Sache noch kritischer.

Also bei mir das Update von Acrobat Pro laut Protokoll schon gestern.

Adobe kann es noch schlimmer!

Firma A schickt Firma B eine PDF Datei, in der ein Formular mit Dropdown Menüs sein soll, zum ausfüllen und zurück senden.

Firma B hat aber keine Adobe Sachen und bekommt deswegen in der PDF Datei statt dem Formular einen Text das man dafür Adobe haben muss sonst würde es nicht gehen.

Am Ende hat deswegen Firma A einen großen Auftrag nicht bekommen.

Schöner Anlass PDFArranger für Windows und Linux als Ersatz für den Adobe Reader zu nennen, mit deutlich mehr Grundfunktionen wie (Nomen est Omen) arrangieren von PDF Seiten, Zusammensetzen mehrerer PDFs etc.

https://github.com/pdfarranger/pdfarranger

Um auch Funktionen wie Texthervorhebung (Textmarker) oder hinzufügen von Kommentaren nutzen zu können, gibt es unter Linux Okular vom KDE-Projekt.

https://okular.kde.org/de/

Das Programm kann nicht nur mit PDFs umgehen sondern auch mit vielen anderen Formaten.

Grummel. Danke Adobe.

Bei GPO Verteilung gibts wieder einmal error 2602 bei der x64 Version. Ging lange Zeit ohne Probleme, bis auf jetzt.

The File table entry 'snapshot_blob.bin' has no associated entry in the Media table.

Schreibt der Eventlog.

Also nix mit verteilen dieser Version 26.1.21411 auf die "einfache" Art.

Gefrickel mit der verteilten, gepatchten msi Datei (acropro.msi) und "Sequence Number"-Änderung hat zwar geholfen, aber ob das nicht in Zukunft andere Probleme mit sich ziehen mag…

Bin dankbar unterwältigt.

da kommt man mit patchen überhaupt nicht mehr hinterher ;-)

Wollte Microsoft den Adobe-Reader nicht fest in Windows integrieren?

Davon hat man auch nie wieder etwas gehört.

"Wollte Microsoft den Adobe-Reader nicht fest in Windows integrieren?

Davon hat man auch nie wieder etwas gehört."

Nicht ganz: Der PDF Viewer im Edge Browser wurde auf die Engine von Adobe umgestellt, eine Integration des Adobe Reader selbst in Windows war nicht geplant. Würde auch mit ziemlicher Sicherheit die Kartellbehörden auf den Plan rufen, da sowas die anderen Anbieter benachteiligen würde.

Wir patchen wohl auch demnächst.

Hauptsächlich nutzen wir PDF24.

Adobe Acrobat (Reader) DC 2026.001.21431 als neues Sicherheitsupdate

Release Notes:

https://www.adobe.com/devnet-docs/acrobatetk/tools/ReleaseNotesDC/continuous/dccontinuousmarch2026qfe3.html#dccontinuousmarchtwentytwentysixqfethree

Security update available for Adobe Acrobat Reader | APSB26-44

https://helpx.adobe.com/security/products/acrobat/apsb26-44.html