Es gibt derzeit eine Warnung, dass russische Agenten des GRU derzeit groß angelegte, gezielte Operationen gegen Signal- und WhatsApp-Nutzer ausführen. Ziele sind neben Journalisten auch Regierungsangestellte, Militärangehörige und weitere Staatsbedienstete. Hier ein kurzer, kompakter Überblick.

Es gibt derzeit eine Warnung, dass russische Agenten des GRU derzeit groß angelegte, gezielte Operationen gegen Signal- und WhatsApp-Nutzer ausführen. Ziele sind neben Journalisten auch Regierungsangestellte, Militärangehörige und weitere Staatsbedienstete. Hier ein kurzer, kompakter Überblick.

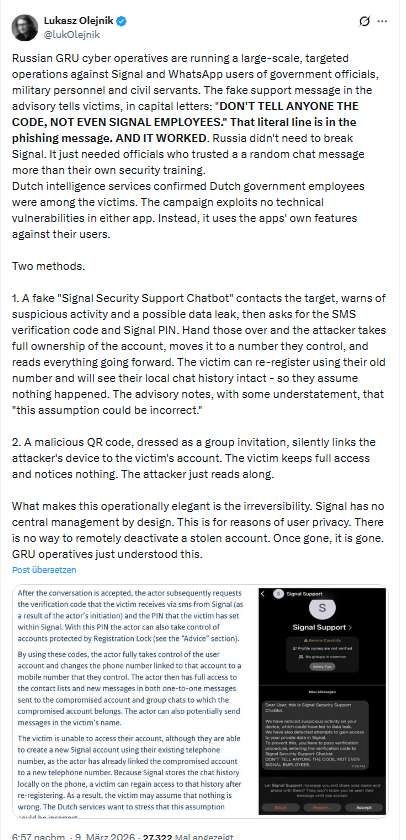

Die Information findet sich beispielsweise in nachfolgendem Tweet von Lukasz Olejnik, der den Ansatz bereits heruntergebrochen hat. Es gibt dabei zwei Angriffsvarianten, die derzeit bekannt sind:

Angriffsvariante #1: Benutzerdaten abgreifen

Die Opfer bekommen bei einer Angriffsvariante eine gefälschter Nachricht, dass ein "Signal Security Support Chatbot" eine Anfrage stellt. In der Fake-Nachricht wird das Opfer kontaktiert und vor verdächtigen Aktivitäten sowie einem möglichen Datenleck gewarnt. In der Nachricht wird dann nach dem SMS-Verifizierungscode und der Signal-PIN gefragt.

Gibt das Opfer diese Daten ein, übernimmt der Angreifer die vollständige Kontrolle über das Konto, verschiebt es auf eine von ihm kontrollierte Nummer und liest fortan alle Nachrichten mit. Das Opfer kann sich mit seiner alten Nummer zwar erneut registrieren und sieht seinen lokalen Chat-Verlauf unverändert. Daher geht es davon aus, dass nichts passiert ist.

Angriffsvariante #2: QR-Code mit Gruppeneinladung

Bei der zweiten Angriffsvariante bekommt das Opfer einen bösartigen QR-Code, der als Gruppeneinladung getarnt ist. Scannt das Opfer diesen QR-Code, verbindet sich das Gerät des Angreifers unbemerkt mit dem Konto des Opfers. Das Opfer behält zwar den vollständigen Zugriff auf sein Signal-Konto, bemerkt aber nichts davon, dass der Angreifer jetzt alle Chats mitliest.

Die Warnung vor diesen Operationen kommt vom niederländischen Geheimdienst, die bestätigten, dass unter den bisherigen Opfern auch Mitarbeiter der niederländischen Regierung waren. Die GRU-Kampagne nutzt keine technischen Schwachstellen in den beiden Apps aus. Vielmehr greift sie zu social Engineering-Ansätzen, um die Benutzer dazu zu bewegen, die zum Angriff benötigten Aktionen auszuführen.

Lukasz Olejnik schreibt dazu: Was diese Vorgehensweise so elegant macht, ist ihre Unumkehrbarkeit. Signal verfügt bewusst über keine zentrale Verwaltung. Dies geschieht aus Gründen des Datenschutzes der Nutzer. Es gibt keine Möglichkeit, ein gestohlenes Konto aus der Ferne zu deaktivieren. Einmal weg, ist es weg. Die GRU-Agenten hätten dies einfach verstanden.

MVP: 2013 – 2016

MVP: 2013 – 2016

Und was ist mit WhatsApp ?

Ne WhatsApp-web Sitzung aufmachen und dem user den QR code schicken ¯\_(ツ)_/¯

Hmm…

Ich frag' mal für 'n Freund, wer der hier Mitlesenden wohl mit arrivierter Position zu den Zielgruppen bzw. zu deren Kontakten in den jeweilig betroffenen Messengern gehört?

Was ich nicht verstehe, wie kann ich einen QR-CODE vorne auf dem Bildschirm einscannen, wenn doch die Kamera auf der Rückseite ist?

Z.B. mit Google Lens oder der KameraApp. Signal habe ich nicht und kenne ich nicht, vielleicht kann der Messenger das ebenfalls selber.

Ansonsten gibt es reichlich Wege und Hilfsmittel. Google hilft.

QR-Code-Scanner können auch Bilder/Screenhots scannen.

Wußte ich auch nicht , aber geht.

Hier eine Anleitung;

hxxps://www.bild.de/leben-wissen/digital/qr-code-vom-eigenen-handy-scannen-so-gehts-69aa9d87b9534a9bd25d7e82

Falls der Link erlaubt ist, ansonsten löschen. (die xx ersetzen durch tt, is klar )

Trifft mich nicht, habe weder Signal noch Watts Äpp.

https://www.heise.de/news/iOS-Geloeschte-Signal-Daten-von-FBI-via-Benachrichtigungsdatenbank-extrahiert-11251856.html

Ist aber wohl ein generelles Problem von Messengern wenn die Vorschau für Inhalte per Push aktiviert ist, zumindest unter iOS (keine Ahnung wie das in Android gelöst wird)