Microsoft hat mit den Sicherheitsupdates vom 10. März 2026 auch eine Schwachstelle in der Windows-Registrierung geschlossen. Die RegPwn-Schwachstelle CVE-2026-24291 ermöglichte es einem autorisierten Angreifer durch eine fehlerhafte Berechtigungszuweisung für eine kritische Ressource in Windows lokal Berechtigungen zu erweitern.

Microsoft hat mit den Sicherheitsupdates vom 10. März 2026 auch eine Schwachstelle in der Windows-Registrierung geschlossen. Die RegPwn-Schwachstelle CVE-2026-24291 ermöglichte es einem autorisierten Angreifer durch eine fehlerhafte Berechtigungszuweisung für eine kritische Ressource in Windows lokal Berechtigungen zu erweitern.

Windows RegPwn-Schwachstelle CVE-2026-24291

Ich bin bereits vor einigen Tagen auf den nachfolgenden Tweet gestoßen, der die als RegPwn bezeichnete Windows-Sicherheitslücke " (CVE-2026-24291) mit hohem Schweregrad in diesem Beitrag thematisiert.

Microsoft hat die RegPwn-Schwachstelle (CVE-2026-24291) zum 10. März 2026 öffentlich gemacht. Es handelt sich um eine Windows Accessibility Infrastructure (ATBroker.exe) Elevation of Privilege-Schwachstelle, die mit einem CVSS 3.1-Score von 7.8 bewertet wurde. Die Ausnutzung wird als eher wahrscheinlich eingestuft.

Eine fehlerhafte Berechtigungszuweisung für eine kritische Ressource in der Windows-Barrierefreiheitsinfrastruktur (ATBroker.exe) ermöglicht es einem autorisierten Angreifer, lokal Berechtigungen zu erweitern. Ein Angreifer, dem es gelingt, diese Sicherheitslücke auszunutzen, könnte sich SYSTEM-Rechte verschaffen.

Microsoft hat diese Schwachstelle mit den Sicherheitsupdates vom 10. März 2026 geschlossen. Es stehen Patches für die noch im Support befindlichen Windows Clients (siehe Patchday: Windows 10/11 Updates (10. März 2026)) und Windows Server (siehe Patchday: Windows Server-Updates (10. März 2026)) bereit.

Details zur Schwachstelle CVE-2026-24291

Entdeckt wurde die Schwachstelle RegPwn (CVE-2026-24291) von den britischen Sicherheitsforscher von SDSec. Diese Sicherheitslücke betraf Windows 10 und 11 sowie Windows Server 2012, 2016, 2019, 2022 und 2025. Das Team nutzte die Schwachstelle seit Januar 2025 erfolgreich in internen Tests. Dann hat man das Ganze am 13. März 2026 im Beitrag RIP RegPwn dokumentiert, nachdem Microsoft entsprechende Updates veröffentlicht hatte.

Windows unterstützt die Barrierefreiheit über eine Sammlung integrierter Funktionen (Windows Accessibility), um das Betriebssystem für Menschen mit Behinderungen oder besonderen Anforderungen zu machen. Diese Funktionen bieten alternative Möglichkeiten für Tastatureingaben, Sprache, Bildschirmleseprogramm, visuelle Anpassungen und assistive Technologien. Dazu verwaltet Windows die Liste der installierten Funktionen zur Barrierefreiheit im Registrierungsschlüssel:

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Accessibility\<xxx>

Wird eine Funktion (z. B. Narrator, Bildschirmtastatur usw.) zur Windows-Barrierefreiheit verwendet, erstellt Windows folgenden Registrierungsschlüssel:

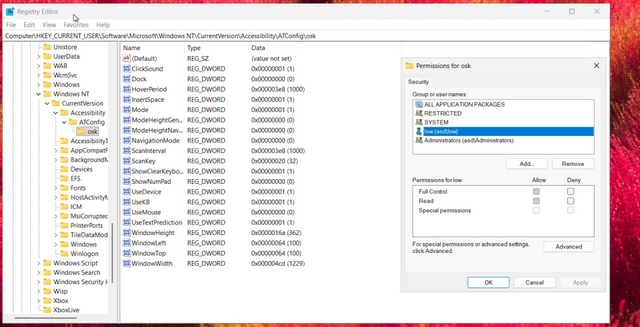

HKEY_CURRENT_USER\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Accessibility\ATConfig\<Name der Barrierefreiheitsfunktion>

Dieser gewährt einem Benutzer mit geringen Berechtigungen volle Kontrolle. Dieser Registrierungsschlüssel wird außerdem mit den Konfigurationsdaten der verwendeten Funktion (z.B. Bildschirmtastatur) befüllt:

Diese Konfigurationen werden dann in den folgenden Registrierungsschlüssel unter HKLM kopiert,

HKLM\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Accessibility\Session<session id>\ATConfig

der von winlogon.exe während des Anmeldevorgangs erstellt wird und dem angemeldeten Benutzer Schreibrechte gewährt. Das eröffnet einem Angreifer die Möglichkeit, die Verwaltung der Barrierefreiheitsfunktionen durch Windows zu missbrauchen. Die Windows Funktionen zur Barrierefreiheit werden im Benutzerkontext ausgeführt, wenn auch aufgrund des UIAccess-Flags mit hoher Integrität.

Startet ein Benutzer ein Tool wie die Bildschirmtastatur, legt Windows einen speziellen Registrierungsschlüssel an, um dessen Konfiguration zu speichern. Dieser Registrierungsschlüssel gewährt einem Benutzer mit geringen Berechtigungen volle Zugriffsrechte.

Es stellt sich daher die naheliegende Frage: Wie kann dies ausgenutzt werden, um SYSTEM-Rechte zu erlangen? Die Lösung stellt der Secure Desktop dar, der, im Gegensatz zum Benutzer-Desktop, nur vertrauenswürdige Prozesse, die als SYSTEM laufen, ausführen darf.

Wenn ein Benutzer eine Secure-Desktop-Sitzung erstellt, indem er entweder die Workstation sperrt oder einen Prozess über die Option Als Administrator ausführen startet, werden zwei atbroker.exe-Prozesse gestartet. Einer der Prozesse läuft im aktuellen Benutzerkontext, der andere als SYSTEM-Konto.

Der als Benutzer mit geringen Berechtigungen ausgeführte Prozess atbroker.exe kopiert erneut alle Konfigurationen von

HKEY_CURRENT_USER\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Accessibility\ATConfig\osk

nach

HKLM\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Accessibility\Session<session id>\ATConfig\osk

Da der Registrierungsschlüssel:

HKLM\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Accessibility\Session<session id>\ATConfig\osk

für den aktuellen Benutzer beschreibbar ist und die Konfigurationswerte aus einem vom Benutzer kontrollierten Registrierungsspeicherort kopiert werden, kann dieses Verhalten missbraucht werden, um durch die Nutzung symbolischer Registrierungsverknüpfungen ein beliebiges Schreiben in den Registrierungsschlüssel im SYSTEM-Kontext zu erreichen.

Um ein kleines Zeitfenster zwischen dem Start von osk.exe und dem Schreiben in den Registrierungsschlüssel zu gewinnen, wird vom Proof of Concept der Sicherheitsforscher eine opportunistische Sperre auf

C:\Program Files\Common Files\microsoft shared\ink\fsdefinitions\oskmenu.xml

gesetzt. Wenn die Oplock-Sperre ausgelöst wird, wird der Registrierungsschlüssel

HKLM\SOFTWARE\Microsoft\Windows NT\ CurrentVersion\Accessibility\Session<session id>\ATConfig\osk

durch einen symbolischen Link ersetzt, der auf einen beliebigen Registrierungsschlüssel verweist. Dadurch können dann von einem Nutzer mit Benutzerrechten beliebige Programme mit Systemberechtigungen gestartet werden. Die Details sind dem Bericht der Sicherheitsforscher zu entnehmen.

MVP: 2013 – 2016

MVP: 2013 – 2016

@Günter

Microsoft account sign ins might fail for Microsoft Teams Free and other apps

https://learn.microsoft.com/en-us/windows/release-health/status-windows-11-25h2#3360msgdesc

Danke, schaue mal, ob ich es noch heute in den Blog bekomme – bin auf dem Sprung …

Anmeldung in Microsoft Teams Free und anderen Apps scheitert (19.3.2026)