Nach dem fatalen Cyberangriff der iranischen Gruppe Handala auf den US-Medizingerätehersteller Stryker, bei dem 200.000 Geräte remote per Intune gelöscht wurden, werden Fragen nach der Absicherung laut. Die CISA fordert US-Behörden auf, Intune besser abzusichern. Und es gibt ein Intune-Sicherheitspack.

Nach dem fatalen Cyberangriff der iranischen Gruppe Handala auf den US-Medizingerätehersteller Stryker, bei dem 200.000 Geräte remote per Intune gelöscht wurden, werden Fragen nach der Absicherung laut. Die CISA fordert US-Behörden auf, Intune besser abzusichern. Und es gibt ein Intune-Sicherheitspack.

CISA fordert zur Intune-Absicherung auf

Die US-Cybersicherheitsbehörde CISA hat anch dem fatalen Cyberangriff der iranischen Gruppe Handala auf den US-Medizingerätehersteller Stryker eine Aufforderung herausgegeben, dringend Microsoft Intune besser abzusichern.

Der Angriff auf die Stryker Corporation verdeutlicht einen zunehmenden Trend, bei dem Angreifer Endpunktmanagement-Plattformen, insbesondere Microsoft Intune, ins Visier nehmen, um sich privilegierten Zugriff auf Unternehmensumgebungen zu verschaffen.

Als Reaktion auf den Vorfall fordert die CISA alle Organisationen nachdrücklich auf, die kürzlich von Microsoft veröffentlichten Best Practices zur Absicherung von Microsoft Intune umzusetzen. Die CISA-Warnung vom 18. März 2026 lässt sich hier abrufen. Cybersecurity News weist in obigem Beitrag auf dieses Thema hin und hat die Details in diesem Artikel zusammen getragen.

Intune Detection Pack v2

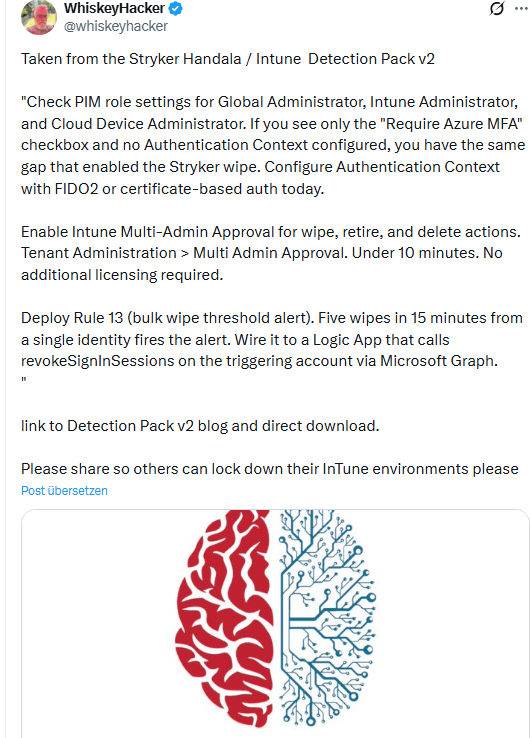

Und es gibt noch folgenden Tweet, der mir die Woche untergekommen ist. Dieser weist auf ein Intune Detection Pack v2 zur besseren Absicherung der Verwaltungslösung hin, welches bei ThreadHunter.AI beschrieben und zum Download angeboten wird.

Dort wird empfohlen, die Intune-Genehmigung durch mehrere Administratoren für Lösch-, Ausmusterungs- und Entfernungsaktionen zu aktivieren. Das erfolgt in der Tenant-Verwaltung unter Tenant Administration > Multi Admin Approval. Das Einrichten der Genehmigung durch mehrere Administratoren dauert weniger als 10 Minuten, schützt aber vor solchen Aktionen wie durch Handala bei Stryker. Es ist auch keine zusätzliche Lizenzierung erforderlich.

Weiterhin heißt es in obigem Tweet als Zitat aus dem Detection Pack: "Überprüfen Sie die PIM-Rolleneinstellungen für den globalen Administrator, den Intune-Administrator und den Cloud-Geräteadministrator. Wenn Sie nur das Kontrollkästchen 'Azure MFA erforderlich' sehen und kein Authentifizierungskontext konfiguriert ist, besteht dieselbe Sicherheitslücke, die das Löschen des Stryker-Geräts ermöglicht hat. Konfigurieren Sie noch heute den Authentifizierungskontext mit FIDO2 oder zertifikatsbasierter Authentifizierung."

Empfohlen wird, Regel 13 (Warnmeldung bei Schwellenwert für Massenlöschungen) bereitzustellen. Fünf Löschvorgänge innerhalb von 15 Minuten von einer einzigen Identität aus lösen dann die Warnmeldung aus. Verknüpfen Sie diese mit einer Logic App, die über Microsoft Graph die Funktion revokeSignInSessions für das auslösende Konto aufruft.

MVP: 2013 – 2016

MVP: 2013 – 2016

Puh, heißt der Angreifer konnte sich im Entra, Intune bewegen ohne das es aufgefallen ist.

Der Hinweis auf die 2 Detection-Packs ist super!

****************************************

Empfohlen wird, Regel 13 (Warnmeldung bei Schwellenwert für Massenlöschungen) bereitzustellen. Fünf Löschvorgänge innerhalb von 15 Minuten von einer einzigen Identität aus lösen dann die Warnmeldung aus. Verknüpfen Sie diese mit einer Logic App, die über Microsoft Graph die Funktion revokeSignInSessions für das auslösende Konto aufruft.

****************************************

der war gut… da hat also der Angreifer bereits Alle Rechte um in Intune walten zu könne wie er möchte… da stellt man doch als erstes solche Sachen aus!

Und deshalb sollte man auch, sofern möglich, eine Warnmeldung absetzen lassen, wenn Änderungen an den Einstellungen vorgenommen werden.

Und absolut jede Konfigurations- und Einstellungsänderung sollte man dokumentieren, idealerweise automatisch.

Blöd nur, wenn die Warnmeldungen per Email raus gehen, die aber dank Adminrechte niemals ankommen wird…

Geht sowas mittlerweile? (Changelog)

Wenn jemand direkt die Authorisierung aushebeln kann geht ihm die Authentifizierung völlig am Popo vorbei.

Und da ging bei Microsoft mittlerweile mehrmals etwas grob schief. Und man weiß offensichtlich bis heute selbst nicht was eigentlich genau.

Das überhaupt abzugeben um es zu "Zentralisieren" ist der eigentliche Designfehler im System. Darüber sollte man als künftiges potentielles Ofer einmal nachdenken und dann entsprechend handeln.

https://www.threathunter.ai/blog/iran-stryker-setup-already-in-your-logs/

liest sich wie ein Krimi.

Jede IT/SOC müsste über ein tiefgehendes, jederzeit zu aktualisierendes Wissen und umsetzende Ressourcen verfügen, um sich gegen die Attacken zu schützen.

Welches qualifizierte Personal soll all die Indicators of Compromise, die Hunting Queries, die PIM/Conditional access configurations, Montoring/Alerting … verstehen, einrichten, testen, ausführen, umsetzen?

Welche Unternehmen sind bereit, die mit den obigen Maßnahmen verbundenen Kosten und die Verlangsamung/Verkomplizierung der Geschäftsprozesse zu verstehen und zu akzeptieren?

Einerseits klar: Niemand will sich sein Lebenswerk, sein Vermögen, seinen Arbeitsplatz etc. von "fremden Mächten" zerstören lassen.

Andererseits: Kann man diesen Kampf wirklich guten Mutes aufnehmen, ohne in eine Depression oder eine "Kann-man-eh-nichts-machen"-Haltung zu verfallen?

> die mit den obigen Maßnahmen verbundenen Kosten und die Verlangsamung/Verkomplizierung der Geschäftsprozesse

Mimimi… tja das sind die wahren Kosten für den sicheren Betrieb von diesem Schrott aus Redmond. Man hätte ja durchaus andere Systeme wählen können, was heute deutlich einfach ist als noch vor 10 Jahren, da die meisten Fach- und Kernanwendungen in Unternehmen eh nur noch webbasiert sind oder auf Terminalserver liegen.

Wenn man das OnPrem hätte, hätte man so etwas selbst in der Hand und wäre nicht abhängig von den Sicherheitsmaßnahmen des Cloudanbieters.

Und OnPrem ist die Wahrscheinlichkeit eines Cyberangriffes auch deutlich kleiner, denn Cyberkriminelle suchen sich bevorzugt Ziele aus, bei denen sie möglichst viele Daten etc. abgreifen können.

Und wo gibt es mehr Daten abzugreifen als bei Cloudanbietern?

Wenn man da eindringen kann, kann man die Daten von sehr sehr vielen Cloudkunden abgreifen.

Bei einer Firma, die alles OnPrem hat, kann ein Cyberkrimineller nur die Daten genau dieser Firma abgreifen.

Ja, (vermeintlich) low hanging fruits und so. Aber wenn es diese nicht gibt, gibt es eine Ebene oben drüber wieder low hanging fruits. Dass Firmen gehackt und lahmgelegt wurden, gibt es nicht erst seit es Cloud gibt. Die Methoden waren teils nur etwas anders. Die Auswirkungen waren auch verherend. Ich erlebe es gerade bei einem Zulieferer von uns.

"Jede IT/SOC müsste über ein tiefgehendes, jederzeit zu aktualisierendes Wissen und umsetzende Ressourcen verfügen, um sich gegen die Attacken zu schützen."

Das war früher nicht anders, es kommen eigentlich immer nur neue Ebenen (on Prem, Cloud, jede einzelne Anwendung egal wo sie läuft …) dazu.

"Kann man diesen Kampf wirklich guten Mutes aufnehmen, ohne in eine Depression oder eine "Kann-man-eh-nichts-machen"-Haltung zu verfallen?"

Man muss, denn sonst hat man gleich verloren.

Niemand will sich sein Lebenswerk, sein Vermögen, seinen Arbeitsplatz etc. von "fremden Mächten" zerstören lassen.

Deswegen. Hinzu kommt noch Verantwortung gegenüber den Mitarbeitern, Kollegen, der Gesellschaft, usw., je nachdem aus welcher Perspektive man das betrachtet. Wenn diese Leute keinen Job mehr haben, weil man selbst bei der Absicherung der IT-Systeme versagt hat, in der Haut möchte ich nicht stecken.

"Mimimi… tja das sind die wahren Kosten für den sicheren Betrieb von diesem Schrott aus Redmond. "

Findest du mit der Einstellung überhaupt noch Kundschaft? Die Luft da oben muss ziemlich dünn sein. Bedingt hast du ja recht, aber der Feind ist nicht Microsoft, sondern "Vernetzung". Egal, was du wie vernetzt, alles was vernetzt ist, ist angreifbar. Und wenn nicht, dann kommt der Schadcode per Diskette … USB-Stick …, irgendwie müssen ja auch die Daten ja rein oder raus.

Die Genehmigung für mehrere Administratoren ist erstmal kostenlos. Nur um die Richtlinie zu erstellen brauche ich eine Gruppe. Einzelne User kann ich nicht hinzufügen.

Wenn ich eine normale Gruppe nehmen würde, dann könnte ein gekarperter Admin einfach einen neuen Admin erstellen und in diese Gruppe packen.

Also braucht man PIM um die Gruppe zu schützen. Und für PIM braucht Entra ID P2.

Kostenlos sieht anders aus. Oder übersehe ich was?