Noch ein Sammelbeitrag zu Sicherheitsvorfällen der letzten Tage – angesichts der Vielzahl komme ich mit Einzelbeiträgen nicht mehr nach. In Frankreich wurde die ANTS, für Ausweisdokumente etc. zuständig, gehackt – ein Angreifer behauptet in Untergrundforen Zugriff auf 18-19 Millionen Daten von Franzosen zu haben. Eine halbe Million Gesundheits- und genetischer Daten von Briten werden auf Alibaba angeboten. Fraport, der Kosmetikhersteller Rituals etc. sind ebenfalls Opfer von Hacks.

Noch ein Sammelbeitrag zu Sicherheitsvorfällen der letzten Tage – angesichts der Vielzahl komme ich mit Einzelbeiträgen nicht mehr nach. In Frankreich wurde die ANTS, für Ausweisdokumente etc. zuständig, gehackt – ein Angreifer behauptet in Untergrundforen Zugriff auf 18-19 Millionen Daten von Franzosen zu haben. Eine halbe Million Gesundheits- und genetischer Daten von Briten werden auf Alibaba angeboten. Fraport, der Kosmetikhersteller Rituals etc. sind ebenfalls Opfer von Hacks.

Hack der französischen ANTS

Ein Cyberkrimineller, der unter den Pseudonymen "breach3d" und "ExtaseHunters" auftritt, behauptete in Untergrundforen, Zugriff auf die Daten von 18 – 19 Millionen Daten Franzosen der französische Behörde ANTS gehabt zu haben. Die auch France Titres genannte französische Regierungsbehörde ist für die Ausstellung von Ausweisen, Führerscheinen und weiteren Ausweisdokumenten zuständig. Die französische Behörde Agence nationale des titres sécurisés (ANTS) bestätigte darauf hin einen Datenabfluss. Dazu heißt es:

Am Mittwoch, dem 15. April 2026, hat die nationale Behörde für gesicherte Dokumente (ANTS) einen Sicherheitsvorfall festgestellt, der möglicherweise zur Offenlegung von Daten aus Privat- und Geschäftskonten auf dem Portal ants.gouv.fr geführt hat.

Die Ermittlungen laufen noch, bekannt ist, dass personenbezogene Daten, im Falle der Privatkonten Identifikationsdaten, wie Anmeldedaten, Anrede, Nachname, Vornamen,

E-Mail-Adresse, Geburtsdatum, eindeutige Kontonummer und ggf. weitere Informationen wie Postanschrift, Geburtsort, Telefonnummer betroffen sind. Die betroffenen Nutzer werden derzeit individuell informiert. Die Kollegen von Bleeping Computer und The Register haben die Tage Artikel dazu veröffentlicht.

Obiger Tweet greift den technischen Aspekt auf. Der Hacker behauptet gegenüber FrenchBreaches, dass es ein äußerst dummer Fehler war, der den Zugriff ermöglichte. Die Daten seien über eine IDOR-Schwachstelle in einer API abgezogen worden, die mit moncompte[.]ants[.]gouv[.]fr verknüpft ist. So ware es möglich, ohne ausreichende Autorisierungsprüfung auf die Daten anderer Nutzer zuzugreifen, indem die Kennung in den Anfragen geändert wurde.

Datenabfluss von 500.000 Daten von Briten

Gemäß nachfolgendem Tweet bestätigt die britische Regierung, dass Gesundheitsdaten und genetische Daten von einer halben Millionen (britischer) Personen zum Verkauf auf der chinesischen Webseite Alibaba aufgetaucht seien.

Forscher von drei Universitäten hätten sich das Material beschafft und versucht, durch den Verkauf der Daten Profit zu schlagen. Dies ist eine eindeutige Vertragsverletzung, weshalb der Zugang der Forscher zu diesen Datensammlungen nun gesperrt wurde. Die Angebote auf Alibaba wurden nach gemeinsamen Maßnahmen der britischen und der chinesischen Regierung entfernt, bevor es zu Verkäufen kommen konnte,.

Hack beim Kosmetikunternehmen Rituals

Beim Kosmetikunternehmen Rituals sind Kundendaten aus einem Mitgliederprogramm abgeflossen. Es habe einen unbefugten Download eines Teils der Daten aus dem hauseigenen «My Rituals»-Programm gegeben. Das geht aus diesem Artikel bei it-daily.net sowie diesem Beitrag bei Bleeping Computer hervor.

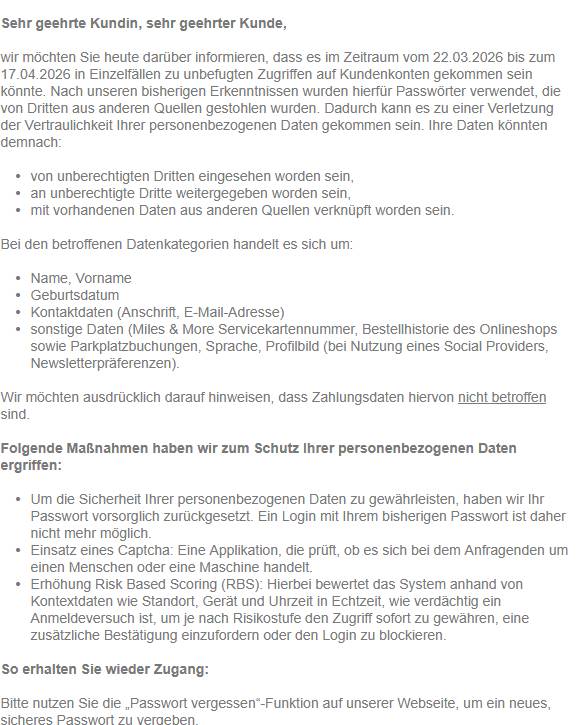

Fraport-Hack, Zugriff auf Kundendaten

Ein Leser hat mir zum 23. April 2026 eine Benachrichtigung der Fraport AG zukommen lassen, die den Flughafen Frankfurt und weitere Airports betreiben. Der Leser wurde in der Benachrichtigung darüber informiert, dass es im Zeitraum vom 22.03.2026 bis zum 17.04.2026 in Einzelfällen zu unbefugten Zugriffen auf Kundenkonten gekommen sein könnte.

Nach bisherigen Erkenntnissen wurden hierfür Passwörter verwendet, die von Dritten aus anderen Quellen gestohlen wurden. Dadurch kann es zu Datenabflüssen durch unbefugte Dritte gekommen sein. Dabei können Daten wie Name, Vorname, Geburtsdatum, Kontaktdaten (Anschrift, E-Mail-Adresse), sonstige Daten (Miles & More Servicekartennummer, Bestellhistorie des Onlineshops sowie Parkplatzbuchungen, Sprache, Profilbild (bei Nutzung eines Social Providers, Newsletterpräferenzen) betroffen sein. Zahlungsdaten sind nicht betroffen.

Vorfall im Online-Store von John

Im Diskussionsbereich wies ein Leser zum 14. April 2026 auf einen Vorfall im OnlineStore-John hin. Mit Mail vom 31.3.2026 wurden Kunden über einen Datenabfluss informiert.

Sehr geehrte Kundin, sehr geehrter Kunde,

wir informieren Sie hiermit über einen Sicherheitsvorfall, der Ihre Kontodaten in unserem Onlineshop betrifft, und ergreifen alle notwendigen Maßnahmen zu Ihrem Schutz.

Was ist passiert?

Es ist zu einem Sicherheitsvorfall in der Infrastruktur unseres Onlineshops gekommen, durch den Unbefugte in der Zeit vom 23. bis 26. März 2026 Zugriff auf Kundendaten erlangt haben könnten. Betroffen sind nach aktuellem Erkenntnisstand unter anderem verschlüsselte Passwörter von Kundenkonten.

Was haben wir bereits unternommen?

Wir haben Ihren Zugang vorsorglich gesperrt und Ihr Passwort zurückgesetzt. Um Ihr Konto wieder zu nutzen, müssen Sie ein neues Passwort vergeben (s. unten). Der Vorfall wurde der zuständigen Datenschutz-Aufsichtsbehörde gemeldet. Unser Softwaredienstleister arbeitet mit Hochdruck daran, die Sicherheitslücken zu schließen.

Was sollten Sie jetzt tun?

Vergeben Sie ein neues starkes Passwort und nutzen Sie dafür unsere Passwort zurücksetzen-Funktion. Ändern Sie Ihr Passwort auch bei anderen Diensten, falls Sie dort dasselbe Passwort verwendet haben. Seien Sie zudem wachsam gegenüber unerwarteten E-Mails oder Nachrichten, die angeblich von uns stammen. Wir werden Sie niemals auffordern, Ihr Passwort per E-Mail einzugeben.

Ihr Ansprechpartner

Bei Fragen stehen wir Ihnen unter folgenden Kontaktdaten zur Verfügung:

ShinyHunters Opferliste wird länger und länger

Die Cybergruppe ShinyHunters veröffentlicht ja eine Liste mit Namen von Opfern, deren Daten man erbeutet habe. Gemäß diesem Tweet wurden die Unternehmen

- Mytheresa

- Zara

- 7-Eleven, Inc.

- Carnival Corporation & plc

- Pitney Bowes Inc.

- The Canada Life Assurance Company

genannt. Und in diesem Tweet behauptet ShinyHunters, Zugriff auf interne Systeme erlangt zu haben, die mit dem Mythos-Modell von Anthropic verbunden sind. Die Gruppe hat wohl Screenshots des Benutzerverwaltungs-Dashboards, des Dashboards für KI-Experimente sowie Analysen zu Modellleistung und Kosten veröffentlicht. Die Informationen sind aber alle nicht verifiziert, sondern lediglich Behauptungen der Cyberangreifer.

Uralter Bug in Hikvision-Kameras

Großbritannien wird derzeit mit 67 Millionen Angriffen auf Hikvision-Überwachungskameras bombardiert. Ein seit einem Jahrzehnt bestehender Bug in den internetfähigen Kameras von Hikvision ist nach wie vor Ziel der Angreifer. Cyber News hat das Thema hier aufbereitet – die verfluchten Altlasten.

Sicherheitslücke in YubiKey-Manager

Noch ein Hinweis zu Leuten, die den YubiKey-Manager verwenden. heise hat die Woche in diesem Artikel auf eine Schwachstelle im Produkt hingewiesen, die durch Aktualisierungen geschlossen werden sollten.

Warnung vom chinesischen Gerätehacks

Derzeit gibt es eine Warnung von neun Ländern, die besagt, dass chinesische Hacker Home-Router und IoT-Geräte gezielt angreifen und diese zum Verschleiern weiterer Angriffe missbrauchen. Der Artikel hier enthält eine einsprechende Warnung samt Details. Vom britischen NCSC gibt es diese Warnung.

WordPress-Plugs von Essentials mit Hintertüren

Ist schon einige Tage alt, die Information: Jemand hat WordPress-Plug-ins von Entwicklern aufgekauft und 30 Plugins dann irgendwann mit Hintertüren versehen. Das Ganze ist erstmals in diesem Beitrag von anchor bekannt geworden. Vertreter von Essential Plugin antworteten nicht auf eine Anfrage nach einer Stellungnahme.

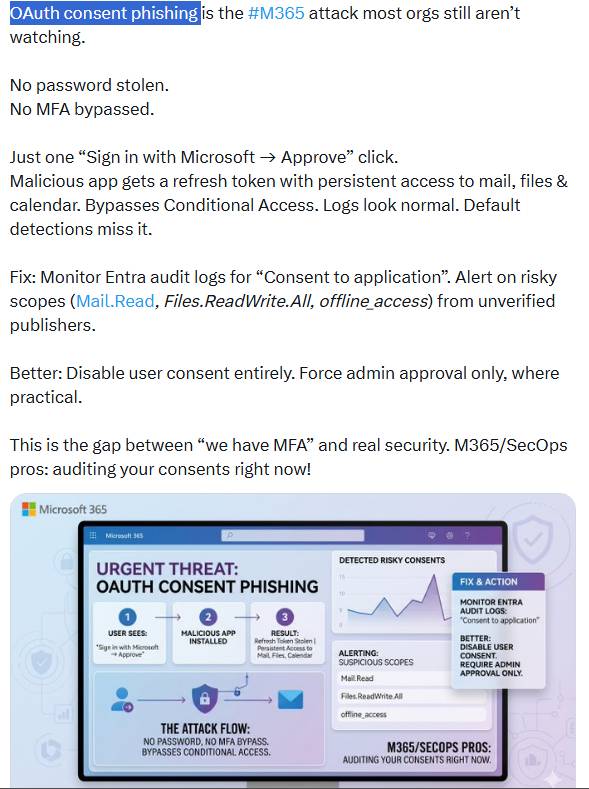

MS365 OAuth Consent Phishing als Gefahr

Noch ein Infosplitter, auf den ich gerade gestoßen bin. Nachfolgender Tweet weist auf MS365 OAuth Consent Phishing als Angriffsvektor hin, der häufig unter dem Radar der Sicherheitsabteilungen liegt.

OAuth-Consent-Phishing sei der M365-Angriffsvektor, den die meisten Unternehmen immer noch nicht im Blick haben. Es wird kein Passwort gestohlen und keine MFA umgangen. Es reicht ein Klick des gephishten Anwenders auf "Mit Microsoft anmelden -Genehmigen". Die bösartige App erhält dann ein Aktualisierungstoken mit dauerhaftem Zugriff auf E-Mails, Dateien und Kalender. Umgeht den bedingten Zugriff. Die Protokolle sehen normal aus. Standardmäßige Erkennungsmechanismen übersehen dies.

Abhilfe besteht im Überwachen der Entra-Auditprotokolle auf "Zustimmung zur Anwendung". Konfigurieren sie Entra, dass bei riskanten Bereichen (http://Mail.Read, Files.ReadWrite.All, offline_access) von nicht verifizierten Herausgebern eine Warnung ausgelöst wird. Oder man deaktiviert die Benutzerzustimmung für Apps vollständig. Dort, wo dies praktikabel ist, sollten ausschließlich die Genehmigung durch den Administrator erteilt werden.

Und es gibt laut diesem Tweet noch eine Klippe in dem Konstrukt. Microsoft hat zwar die OAuth-Zustimmungsregeln im Juli 2025 verschärft. Dies gilt jedoch nur neu erteilte Zustimmungen. Alle vor diesem Zeitpunkt erteilten Zustimmungen mit hohem Risiko sind weiterhin gültig. Angreifer-Apps aus den "Wildwest"-Jahren hätten also nach wie vor vollen Zugriff.

Die GitHub AI-Agenten-Falle

Ein simpler Kommentar auf GitHub ermöglicht ein Prompt-Injection bei KI-Agenten (Claude Code, Gemini CLI und GitHub Copilot Agent, Anthropic Claude Code Security Review, Google Gemini CLI Action und GitHub Copilot Agent). Diese interpretieren den Kommentar als Anweisung und verraten Anmeldedaten, API-Keys und mehr. Details werden in diesem Beitrag offen gelegt.

Google will Cookie-Klau verhindern

Ich kippe mal eine Meldung von Google hier rein, die bereits am 9. April 2026 veröffentlicht wurde. Um dem Cookie-Klau im Browser vorzubeugen, wird Google diese mit Device Bound Session Credentials (DBSC) an das jeweilige Gerät binden. Damit verliert ein gestohlenes Anmeldetoken seine Wirkung, wenn es das Gerät verlässt. Google hat das Ganze im Beitrag Protecting Cookies with Device Bound Session Credentials angekündigt.

Webloc zum Nutzertracking missbraucht

Strafverfolgungs- und Polizeibehörden wird die Nutzung eines werbebasierten globalen Geolokalisierungs-Überwachungssystems namens Webloc zugeschrieben. Das Tool wurde von dem israelischen Unternehmen Cobwebs Technologies entwickelt und wird nun nach der Fusion der beiden Firmen im Juli 2023 von dessen Nachfolger Penlink vertrieben. Citizen-Lab-Forscher haben das Ganze aufgedeckt – der Artikel hier fasst die Erkenntnisse zusammen.

Zahlungen bei Ransomwareangriffen helfen selten

Wird ein Unternehmen Opfer eines Ransomwareangriffs folgt oft das Angebot, die Daten nach Zahlung eines Lösegeld zu entschlüsseln. Gerade ist mir der nachfolgende Tweet von IT-Security untergekommen.

Die Botschaft dieses Artikels, der auf einen aktuellen Hiscox Cyber Readiness Report zurück geht, besagt, dass 64 Prozent der betroffenen Unternehmen ihre Daten nach Zahlung nicht oder nur teilweise retten können. Heißt: Ist der Angriff erfolgreich gewesen, hilft zahlen in den seltensten Fällen.

300 Signal-Opfer unter deutschen Politikern

Ich hatte im März 2026 im Beitrag Warnung vor Signal- und WhatsApp-Hijacking über die Warnung berichtet, dass russische Agenten des GRU derzeit groß angelegte, gezielte Operationen gegen Signal- und WhatsApp-Nutzer ausführen. Ziele sind neben Journalisten auch Regierungsangestellte, Militärangehörige und weitere Staatsbedienstete.

Die Tage wurde bekannt, dass Bundestagspräsidentin Julia Klöckner Opfer eines Signal-Hacks wurde. Manches dauert halt ein paar Tage, bis es raus kommt. Obigem Tweet nach gibt es in Deutschland wohl 300 hochkarätige, bestätigte Opfer dieser Masche.

Tor-/Firefox-Browser legten Nutzeridentität offen

Tor-Benutzer gehen davon aus, dass sie anonym im Internet unterwegs sind. Nun wurde bekannt, dass der dort verwendete Firefox-Browser im Tor-Netzwerk ein "Fingerprinting" über mehrere besuchte Webseiten zuließ und so u.u. die Nutzeridentität offen gelegt wurde. Die Seite Cyber News hat die Details in diesem Artikel aufbereitet.

Staatliche Hacker teilen Netzwerkzugänge

TrendAI™, der Enterprise-Cybersecurity-Geschäftsbereich von Trend Micro, veröffentlicht seinen Jahresbericht Nation-Aligned APTs in 2025: AI-Fueled Threats and the Shifting Global Cyber Balance zu staatlich unterstützten Cyberangriffen (Advanced Persistent Threats / APTs) veröffentlicht. Die Analyse zeigt eine fundamentale Veränderung in der Bedrohungslandschaft: Angreifergruppen teilen systematisch Zugänge zu kompromittierten Infrastrukturen untereinander, setzen erstmals KI-gestützte Malware ein und dringend immer häufiger über Edge-Geräte in die Netzwerke ihrer Opfer ein.

Der Report „Nation-Aligned APTs in 2025" analysiert die Aktivitäten staatlich unterstützter Hackergruppen aus China, Russland und Nordkorea im Jahr 2025 und identifiziert vier zentrale Entwicklungen, die das strategische Umfeld für Unternehmen und Behörden grundlegend verändern.

Premier Pass-as-a-Service: Arbeitsteilung unter staatlichen Hackern

TrendAI beobachtet erstmals systematisch ein Modell, bei dem APT-Gruppen Zugänge zu kompromittierten Netzwerken wie einen „Priority Pass" untereinander weitergeben. Eine spezialisierte Gruppe verschafft sich initialen Zugang, andere übernehmen anschließend Spionage, Datendiebstahl oder Sabotage, ohne den Einbruch selbst durchführen zu müssen. Diese Arbeitsteilung beschleunigt Angriffe erheblich und erschwert die Zuordnung zu einzelnen Akteuren. So wurden etwa die China-verbundenen Gruppen Earth Estries (auch bekannt als Salt Typhoon) und Earth Naga in denselben Netzwerksitzungen aktiv, was ein klarer Hinweis auf koordinierte Zusammenarbeit ist.

KI-gestützte Angriffsketten: Von Hilfswerkzeug zu autonomen Agenten

2025 markiert den ersten praktischen Einsatz großer Sprachmodelle (LLMs) in aktiver Malware. Die Russland-verbundene Gruppe Pawn Storm (APT28) setzte die Malware LAMEHUG ein, die Befehle dynamisch über LLMs generiert. Weitere Gruppen nutzen KI für automatisierte Aufklärung und Zielerkennung. Angreifer setzen KI nicht länger nur als Unterstützung ein, sondern entwickeln autonome „AI Agents", die sich in Echtzeit an Verteidigungsmaßnahmen anpassen können. TrendAI erwartet, dass die nächsten 24 Monate zu einem „Wettlauf um Resilienz auf Maschinengeschwindigkeit" werden.

„Staatlich unterstützte Cyberaktivitäten werden zunehmend industrialisiert", sagt Feike Hacquebord, Principal Threat Researcher bei TrendAI. „Bedrohungsgruppen spezialisieren sich auf einzelne Phasen der Angriffskette und teilen anschließend den Zugang zu kompromittierten Netzwerken, sodass andere Akteure direkt mit Spionage oder Sabotage beginnen können. Wird dieses Modell zusätzlich mit KI-gestützter Aufklärung und der automatisierten Suche nach Schwachstellen kombiniert, verkürzt sich die Zeit für die Durchführung komplexer Kampagnen drastisch."

Supply Chain und Edge-Dominanz: Angriffe auf Lieferketten und Randinfrastruktur

Die Ausnutzung von Schwachstellen in Edge-Infrastruktur und Angriffe über Entwickler-Ökosysteme (z. B. gefälschte Job-Angebote der nordkoreanischen Gruppe Void Dokkaebi) hat sich zur bevorzugten Route für langfristige, schwer erkennbare Persistenz entwickelt. Ein Beispiel: Angreifer versuchten, den Server eines taiwanesischen Softwareanbieters, mit potenziellem Zugriff auf die gesamte Lieferkette der Hightech-Fertigung, als Malware-Verteilpunkt zu nutzen.

Geopolitische Kopplung: Cyberangriffe als Begleitung militärischer Konflikte

Cyberoperationen sind heute eng mit geopolitischen Ereignissen und militärischen Operationen verzahnt. Der Report dokumentiert Angriffe auf Logistik- und Infrastrukturketten im Kontext der Unterstützung der Ukraine, Sabotage-Attacken auf Energie- und Verkehrsnetze sowie Spionagekampagnen, die zeitgleich mit diplomatischen Verhandlungen stattfinden. Nordkoreas Drohnenaufklärung in der Ukraine erfolgte parallel zu Cyberkampagnen. Diese Synchronisierung zeigt, dass Cyberraum und physische Kriegsführung zunehmend verschmelzen.

Handlungsempfehlungen für Unternehmen

Der Report zeigt, dass das größte Risiko nicht in einem sprunghaften Anstieg der Angreifer-Fähigkeiten liegt, sondern in der Normalisierung KI-gestützter Cyberattacken. TrendAI empfiehlt Unternehmen deswegen, APT-Angriffe in ihre Sicherheitsstrategien fest einzubeziehen. Zentral sind:

- Integration von Supply-Chain-Risikomanagement und kontinuierliche Überprüfung von Zulieferern und Dienstleistern

- Etablierung schneller Erkennungs- und Eindämmungsmechanismen für KI-beschleunigte Angriffe

- Verstärkter Informationsaustausch mit Behörden und Branchenpartnern

- Einsatz von „Defensive AI´" zur Antizipation und Neutralisierung autonomer Bedrohungen

- Regelmäßige Incident-Response-Übungen und Red-Team-Tests unter Einbeziehung von APT-Szenarien

Betroffene Branchen

Die häufigsten Ziele staatlich unterstützter Angriffe waren 2025 Regierungsbehörden und Technologieunternehmen, gefolgt von kritischer Infrastruktur (Energie, Transport, Logistik), Fertigung und Finanzdienstleistern.

MVP: 2013 – 2016

MVP: 2013 – 2016

Benutzerzustimmung für Apps in Entra brauchen die meisten kleineren und mittleren Firmen m. E. nicht und sollten das definitiv deaktivieren. Kaum ein User kann wirklich beurteilen, ob die App, der er da gerade Berechtigungen zum Zugriff auf Firmendaten erteilt, vertrauenswürdig und zulässig ist. Aber das ist auch so eine Sache, wo der Default nicht sicher ist – jedenfalls war das noch vor einigen Jahren so.

Zum Bericht von fingerprint.com:

Beim Tor Browser ist eigentlich schon seit vielen Jahren Best Practice, nicht parallel im Browser an verschiedenen Dingen zu arbeiten, die nicht in Zusammenhang gebracht werden dürften und zwischen solchen Aktivitäten immer den Tor Browser neuzustarten. Unschön ist hier, dass das "New Identity"-Feature im Tor Browser zwar "optisch" einen Neustart herbeiführt, aber offenbar nicht genügt, um den im Artikel beschrieben Identifier zurückzusetzen. Abhilfe schafft nur ein "echter" Neustart des Browsers, bei dem der Firefox-Prozess vollständig beendet wird.

Für die Details ist ein Blick in den Originalartikel von Fingerprint.com hilfreicher als der Artikel auf cybernews.com: https://fingerprint.com/blog/firefox-tor-indexeddb-privacy-vulnerability/#howindexeddbdatabasesbecame-a-stable-identifier