Es hat die Tage erneut Lieferkettenangriffe von TeamPCP auf npm-Projekte gegeben. Nun wurde auch bekannt, dass der die CLI-Version von Bitwarden betroffen war. Sicherheitsforscher von JFrog haben ein manipuliertes npm-Paket entdeckt, das unter dem Namen @bitwarden/cli Version 2026.4.0 veröffentlicht wurde und sich als der legitime Bitwarden-Befehlszeilen-Client ausgibt.

Es hat die Tage erneut Lieferkettenangriffe von TeamPCP auf npm-Projekte gegeben. Nun wurde auch bekannt, dass der die CLI-Version von Bitwarden betroffen war. Sicherheitsforscher von JFrog haben ein manipuliertes npm-Paket entdeckt, das unter dem Namen @bitwarden/cli Version 2026.4.0 veröffentlicht wurde und sich als der legitime Bitwarden-Befehlszeilen-Client ausgibt.

Neue npm-Lieferkettenangriffe

Zum 22. April 2026 war ich bereits auf X über neue Lieferkettenangriffe auf den Node Package Manager (npm) gestoßen. Die Kollegen von Bleeping Computer haben es in nachfolgendem Tweet und dem Artikel New npm supply-chain attack self-spreads to steal auth tokens aufgegriffen.

Sicherheitsforscher von Socket und StepSecurity stießen in mehreren Paketen von Namastex Labs auf Schadcode. Namastex Labs ist ein Unternehmen, das KI-basierte agentische Lösungen zur Steigerung der Rentabilität anbietet. Der Schadcode in den npm-Paketen stiehlt Anmeldedaten von Entwicklern und versucht, sich über Pakete zu verbreiten, die von kompromittierten Konten veröffentlicht werden.

Socket stellte fest, dass die für den Diebstahl von Anmeldedaten, die Datenexfiltration und die Selbstverbreitung verwendeten Techniken den CanisterWorm-Angriffen von TeamPCP ähnelten. Man hat jedoch keine eindeutigen Beweise, dass TeamPCP beteiligt ist.

Auch in diesem Tweet wurde berichtet, dass das npm-Paket PyPI xinference 2.6.0 – 2.6.2 kompromittiert sei.

Bitwarden/cli von npm-Angriff betroffen

Nun ist klar, dass auch der Passwort-Manager Bitwarden, oder dessen Command Line Interfache (cli) von einem npm-Lieferkettenangriff betroffen ist. Der Hinweis auf den Vorfall gab es von Tomas Jakobs hier im Diskussionsbereich des Blogs "Benutzt jemand Bitwarden/cli? NPM Supply-Chain Attack… NPM sagt ja schon alles…" und einen Link auf TeamPCP Campaign Spreads to npm via a Hijacked Bitwarden CLI.

Die Kurzfassung lautet, dass Sicherheitsforscher von JFrog ein manipuliertes npm-Paket entdeckt haben, das unter dem Namen @bitwarden/cli Version 2026.4.0 veröffentlicht wurde. Es handelt sich um ein Paket, welches sich als der legitime Bitwarden-Befehlszeilen-Client ausgibt.

Die Kollegen von Bleeping Computer haben in diesem Beitrag noch einige Details zusammen getragen. Die Bitwarden-CLI war kurzzeitig kompromittiert, das schädliche Paket (Version 2026.4.0 ) war am 22. April 2026 zwischen 17:57 Uhr und 19:30 Uhr ET verfügbar, bevor es entfernt wurde.

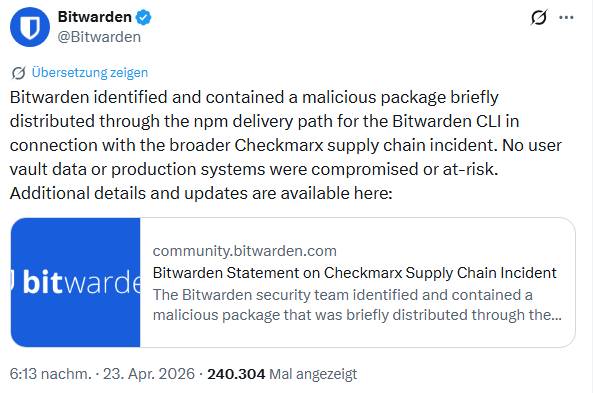

Von Bitwarden wurde der Vorfall bestätigt, betroffen war der npm-Kanal für das CLI-npm-Paket. Wer das Paket im angegebenen Zeitraum heruntergeladen hat, war von der Schadfunktion betroffen. "Die Untersuchung ergab keine Hinweise darauf, dass auf die Tresordaten von Endnutzern zugegriffen wurde oder diese gefährdet waren, oder dass Produktionsdaten oder Produktionssysteme kompromittiert wurden. Sobald das Problem entdeckt wurde, wurde der kompromittierte Zugriff widerrufen.

Die bösartige npm-Veröffentlichung wurde als veraltet eingestuft, und es wurden umgehend Maßnahmen zur Behebung des Problems eingeleitet" zitiert Bleeping Computer aus der obigen Bitwarden-Stellungnahme, die weitere Details enthält.

Die Schäden des LastPass-Hacks

In diesem Kontext bin ich auf diesen Tweet gestoßen, der an den Hack von LastPass im Jahr 2022 erinnert. Hacker stahlen damals die verschlüsselten Passwort-Tresore von 25 Millionen Nutzern und begannen anschließend diese zu knacken. Im Januar 2024 habe Ripple-Mitbegründer Chris Larsen 150 Millionen Dollar in XRP-Kryptoguthaben an Angreifer verloren, die seinen LastPass-Tresor geknackt hatten.

Bis Dezember 2025 konnten TRM Labs Blockchain-Analysten Kryptowährungsdiebstähle im Wert von über 438 Millionen Dollar auf diesen einen Hackerangriff zurückführen. LastPass zahlte 24,5 Millionen Dollar, um die Sammelklage beizulegen. Der Tweet weist darauf hin: "Deine Passwörter. Deine Kreditkarten. Deine Bank-Logins. Deine Krypto-Schlüssel. Gespeichert auf dem Server eines Unternehmens. Geknackt. Heruntergeladen. Entschlüsselt. Gegen dich verwendet. Seit Jahren." Der Tweet enthält noch einige interessante Informationen, die bei Bedarf nachlesbar sein. Mal schauen, was da bezüglich der obigen Lieferkettenangriffe noch öffentlich wird.

MVP: 2013 – 2016

MVP: 2013 – 2016