Es gibt zwei neue Sicherheitsvorfälle im Softwarebereich. Ein offizielle CheckMarx Jenkins-Paket, welches mit einem Infostealer infiziert ist, wurde auf dem Jenkins Marketplace angeboten. Zudem läuft ein Mini Lieferkettenangriff von Shai-Hulud auf npm-Pakete. Bisher sind bereit 42 tanstack-Pakete infiziert worden.

Es gibt zwei neue Sicherheitsvorfälle im Softwarebereich. Ein offizielle CheckMarx Jenkins-Paket, welches mit einem Infostealer infiziert ist, wurde auf dem Jenkins Marketplace angeboten. Zudem läuft ein Mini Lieferkettenangriff von Shai-Hulud auf npm-Pakete. Bisher sind bereit 42 tanstack-Pakete infiziert worden.

Lieferkettenangriff auf npm tanstack-Pakete

Bei tanstack/react-query handelt es sich um eine Sammlung moderner, open-source JavaScript/TypeScript-Bibliotheken für die Web-Entwicklung, die als npm-Pakete bereitgestellt werden. Diese wurden früher stark mit React Query assoziiert (das Kernprodukt hieß lange Zeit React Query), hat sich aber zu einem ganzen Ökosystem (einem "Application Stack") entwickelt.

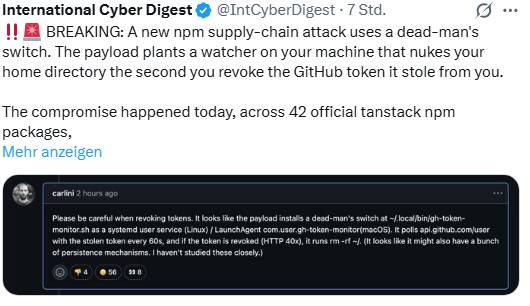

In obigem Tweet wurde vor einigen Stunden auf einen neuen npm-Lieferkettenangriff hingewiesen, der bisher 42 offizielle tanstack npm-Pakete umfasst. Im Text heißt es, dass die Schadsoftware einen Watcher auf dem Rechner installiert, der das Home-Verzeichnis löscht, sobald der Nutzer das GitHub-Token widerrufen, das beim Angriff gestohlen wurde. Die Warnung vor der Kompromittierung findet sich in diesem GitHub-Post.

Der Angriff erfolgte in der Nacht vom 11. auf den 12. Mai 2026 und betraf 42 offizielle npm-Pakete von tanstack, wobei insgesamt 84 schädliche Versionen verteilt wurden. Das Repositoriy tanstack/react-router verzeichnet wöchentlich mehr als 12 Millionen Downloads.

Der Angreifer hat laut obigem Tweet das Repository von TanStack geforkt und einen einzigen versteckten Commit gepusht. Von dort aus hat er das eigene Release-System von TanStack dazu gebracht, die bösartigen Pakete so zu signieren, als wären sie echt. Für npm und für jeden, der den kryptografischen Herkunftsnachweis (SLSA-Provenienz) überprüft, sahen die manipulierten Versionen zu 100 % legitim aus.

Der Maintainer Tanner Linsley bestätigte, dass das gesamte Team 2FA aktiviert hatte – aber das spielte keine Rolle. Dies sei der erste dokumentierte npm-Wurm in der Geschichte, der mit einem gültigen, signierten Echtheitszertifikat ausgeliefert wird. Das trifft die gesamte Konstruktion ins Mark, denn die Nutzer der npm-Pakete verlassen sich auf die Echtheitszertifikate, um zu bestimmen, ob ein Paket kompromittiert wurde.

Eine Analyse des Lieferkettenangriffs auf das Repository findet sich in diesem Artikel von socket.dev. Die tanstack-Maintainer haben eine Post-Mortem-Analyse veröffentlicht. Am 11. Mai 2026 konnte der Angreifer zwischen 19:20 und 19:26 Uhr UTC 84 schädliche Versionen in 42 @tanstack/*-npm-Paketen veröffentlichen.

In diesem Tweet warnt SocketSecurity, dass Mini Shai-Hulud den Sprung von den npmjs-Paketen zu pypi geschafft habe und sich weiter ausbreitet. Es gibt folgende, neu bestätigte ,kompromittierte Pakete:

- @opensearch-project/opensearch: 3.5.3, 3.6.2, 3.7.0, 3.8.0 (1,3 Millionen Downloads pro Woche)

- mistralai: 2.4.6 auf PyPI

- guardrails-ai: 0.10.1 auf PyPI

- weitere @squawk/*-Pakete auf npm

guardrails-ai 0.10.1 führt beim Import bösartigen Code aus. Unter Linux lädt es git-tanstack[.]com/transformers.pyz herunter, schreibt es in /tmp/transformers. pyz und führt es mit Python 3 ohne Integritätsprüfung aus.

Die Domain git-tanstack.com zeigte eine mit "With Love TeamPCP" signierte Nachricht an. Diese wird ergänzt mit: "Wir sind jetzt seit über 2 Stunden online und stehlen Zugangsdaten. Trotzdem wollte ich nur mal Hallo sagen :^)"

CheckMarx Jenkins-Paket infiziert

In nachfolgendem Tweet gibt es den Hinweis, dass CheckMarx vor einem infizierten Jenkins-Paket warnt, welches auf dem Jenkins Marketplace angeboten wurde.

Die Kollegen von Bleeping Computer haben es hier aufbereitet. Bereits am Wochenende warnte der Anbieter Checkmarx, dass eine gefälschte und infizierte Version seines Jenkins-Plugins für Anwendungssicherheitstests (AST) auf dem Jenkins Marketplace veröffentlicht worden sei. Das Paket enthält einen Infostealer.

Die Hackergruppe TeamPCP bekannte sich zu dem Angriff. Die Gruppe ist durch verschiedene Supply-Chain-Angriffe (auf npm, den Trivy-Schwachstellenscanner etc.) bekannt.

Jenkins ist eine der am weitesten verbreiteten Automatisierungslösungen für Continuous Integration/Continuous Deployment (CI/CD) zur Softwareentwicklung, zum Testen, zum Scannen von Code, zum Verpacken von Anwendungen und zum Bereitstellen von Updates auf Servern.

MVP: 2013 – 2016

MVP: 2013 – 2016

Hier tut sich noch was größeres:

https://www.forschung-und-lehre.de/management/aktueller-hackerangriff-betrifft-auch-deutsche-universitaeten-7693