Der Anbieter Wiz™ Cloud Security hat Anfang März 2026 auf der Plattform GitHub eine RCE-Schwachstelle (CVE-2026-3854) entdeckt. Diese ermöglichte Angreifern die komplette Übernahme des Servers. Die GitHub-Entwickler haben aber kurzfristig reagiert und diese Schwachstelle geschlossen. Hier einige Information zu diesem Thema, was mir vor einigen Stunden untergekommen ist.

Der Anbieter Wiz™ Cloud Security hat Anfang März 2026 auf der Plattform GitHub eine RCE-Schwachstelle (CVE-2026-3854) entdeckt. Diese ermöglichte Angreifern die komplette Übernahme des Servers. Die GitHub-Entwickler haben aber kurzfristig reagiert und diese Schwachstelle geschlossen. Hier einige Information zu diesem Thema, was mir vor einigen Stunden untergekommen ist.

Schwachstelle gemeldet und geschlossen

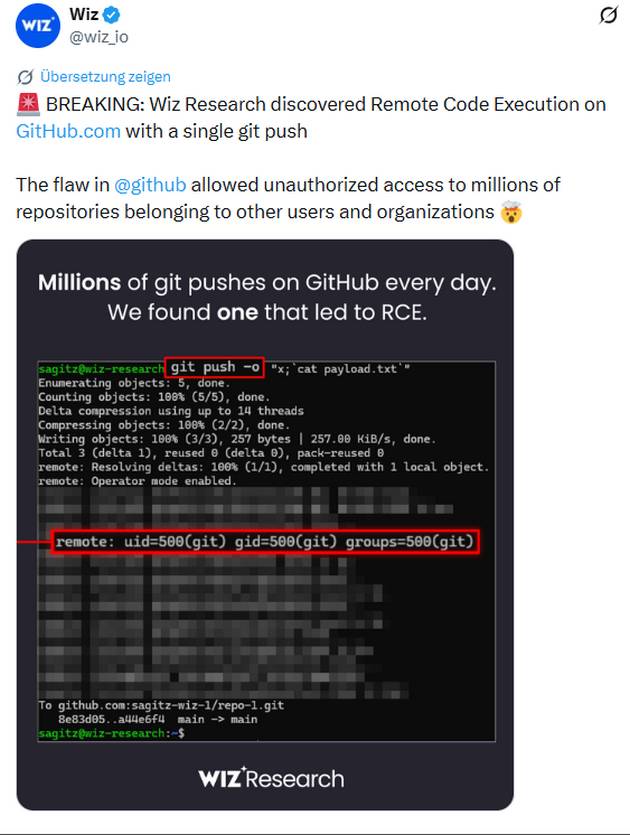

Es war ein kurzer Tweet von Wiz™ Cloud Security, der mich auf das Thema aufmerksam machte. Es gab wohl einen Push-Befehl, der eine Remote Code Execution auf GitHub ermöglichte.

Die Sicherheitslücke bei GitHub ermöglichte den unbefugten Zugriff auf Millionen von Repositorys anderer Nutzer und Organisationen, schreibt Wiz. Die Entdecker haben die Schwachstelle an GitHub gemeldet. Dort hat man noch am selben Tag reagiert und eine Korrektur auf GitHub.com bereitgestellt. Kunden, die einen GitHub Enterprise Server (GHES) betreiben, sollten den Patch unverzüglich einspielen.

GitHub bestätigt das Ganze

Die Betreiber von GitHub haben das Problem im Blog-Beitrag Securing the git push pipeline: Responding to a critical remote code execution vulnerability bestätigt. Bereits am 4. März 2026 erhielten die Betreiber von GitHub über dern Bug-Bounty-Programm einen Sicherheitsbericht von Forschern bei Wiz. Es sei eine kritische Sicherheitslücke beschrieben worden, die die Remote Code Ausführung auf github.com, GitHub Enterprise Cloud, GitHub Enterprise Cloud mit Data Residency, GitHub Enterprise Cloud mit Enterprise Managed Users sowie auf GitHub Enterprise Server ermöglichte.

Das Problem besteht bei Push-Operationen durch Benutzer. Lädt ein Benutzer Code auf GitHub per Push hoch, durchläuft dieser Vorgang mehrere interne Dienste. Im Rahmen dieses Prozesses werden Metadaten zum Upload, wie beispielsweise der Repository-Typ und die Umgebung, in der er verarbeitet werden soll, über ein internes Protokoll zwischen den Diensten ausgetauscht.

Push-Optionen sind eine beabsichtigte Funktion von Git, die es Clients ermöglicht, während eines Push-Vorgangs Schlüssel-Wert-Zeichenfolgen an den Server zu senden. Die vom Benutzer bereitgestellten Werte wurden jedoch ohne ausreichende Bereinigung in die internen Metadaten übernommen. Da das Format der internen Metadaten ein Trennzeichen verwendete, das auch in Benutzereingaben vorkommen konnte, war es einem Angreifer möglich, zusätzliche Felder einzuschleusen, die der nachgelagerte Dienst als vertrauenswürdige interne Werte interpretierte. Über die Sicherheitslücke war es deshalb möglich, die Art und Weise, wie vom Benutzer bereitgestellte Git-Push-Optionen innerhalb dieser Metadaten verarbeitet wurden, auszunutzen.

Nachdem die Ursache am 4. März 2026 um 17:45 Uhr UTC ermittelt worden war, entwickelte das GitHub-Team noch am selben Tag um 19:00 Uhr UTC eine Korrektur und stellte diese auf github.com bereit. Die Korrektur stellt sicher, dass vom Benutzer bereitgestellte Werte für Push-Optionen ordnungsgemäß bereinigt werden und keine Auswirkungen mehr auf interne Metadatenfelder haben können. Nach bisherigen Analysen wurde die Schwachstelle noch nicht durch Dritte ausgenutzt.

In diesem Tweet nehmen die Entwickler Stellung zu den Stabilitätsproblemen (siehe GitHub-Desaster am 23.4.2026 – wer hat es kaputt gemacht?) der letzten Monate erklären die Ursachen.

GitHub Enterprise Server patchen

Für GitHub Enterprise Server wurden Patches für alle unterstützten Versionen (3.14.25, 3.15.20, 3.16.16, 3.17.13, 3.18.8, 3.19.4, 3.20.0 oder höher) vorbereitet und die CVE-2026-3854 veröffentlicht. Diese sind ab dem 28. April 2026 verfügbar, und die Entwickler empfehlen allen GHES-Kunden dringend, sofort ein Upgrade durchzuführen.

Ähnliche Artikel:

Microsofts GitHub-Deal: EU-Entscheidung am 19.10.2018

Github-Übernahme durch Microsoft–grünes Licht der EU

Microsoft kauft JavaScript-Entwickler-Plattform npm, GitHub-Integration kommt

Free Software Foundation hält Microsofts GitHub Copilot für unfair und nicht legal

Software Feedom Conservacy fordert Open Source-Entwickler zum Exit bei GitHub auf

Schwachstellen bei GitHub

Datenleck: Microsoft AI-Forscher verlieren 38 TByte an internen Daten über GitHub/Azure Cloud-Speicher

Microsoft "verbrennt" wohl massiv Geld mit GitHub-Copilot

Verlangt GitHub neuerdings eine Anmeldung?

GitHub trainiert Copilot mit Benutzerdaten; Opt-out erforderlich

Microsoft Copilot: Werbung in GitHub Pull-Requests

GitHub Copilot-Schwachstelle CVE-2025-59145 erlaubt Datenextraktion

Kritische Schwachstelle in Microsoft-GitHub-Repository

Microsoft stellt GitHub Copilot ab Juni 2026 auf "Token-based" Billing um

GitHub-Desaster am 23.4.2026 – wer hat es kaputt gemacht?

MVP: 2013 – 2016

MVP: 2013 – 2016

Das hätte auch richtig übel enden können, wenn das die falschen Leute rausgefunden hätten und Malware in mehrere weit verbreitete und als vertrauenswürdig geltende Repos gepusht hätten…