Kurzer Nachtrag, da ich am 8. und 9.5.2026 verstärkt offline war und nicht reagieren konnte. Die Webseite JDownloader ist kompromittiert worden und hat einige Zeit lang manipulierte Links zu schädlichen Downloads angeboten. Die Betreiber haben die Webseite JDownloader offline genommen und gesäubert. Derzeit ist jdownloader.org wieder erreichbar und zeigt einen Banner, der auf das Ereignis hinweist. Wer diese Seite für Downloads des JDownloader genutzt hat, sollte prüfen, ob er Malware herunter geladen hat.

Kurzer Nachtrag, da ich am 8. und 9.5.2026 verstärkt offline war und nicht reagieren konnte. Die Webseite JDownloader ist kompromittiert worden und hat einige Zeit lang manipulierte Links zu schädlichen Downloads angeboten. Die Betreiber haben die Webseite JDownloader offline genommen und gesäubert. Derzeit ist jdownloader.org wieder erreichbar und zeigt einen Banner, der auf das Ereignis hinweist. Wer diese Seite für Downloads des JDownloader genutzt hat, sollte prüfen, ob er Malware herunter geladen hat.

Was ist JDownloader?

JDownloader ist ein kostenloser, Open-Source-Downloadmanager, der auf Java basiert. Er automatisiert das Herunterladen von Dateien, insbesondere von Filehostern (z.B. Rapidgator) und Videoportalen (z.B. YouTube), indem er Links sammelt, Downloads verwaltet, Archive entpackt und Wartezeiten umgeht. Die Software ist für Windows, macOS und Linux verfügbar.

jdownloader.org war gehackt

Ich hatte es bereits am Freitag, den 8. Mai 2026 auf X in nachfolgendem Tweet von Pirat-Nation gesehen, der auf die Kompromittierung hinwies.

Der Kanal schrieb, dass die offizielle JDownloader-Website (.org) gehackt worden sei. Die Angreifer hatten die alternative Download-Seite manipuliert und die Windows-EXE-Installationsdateien sowie den Linux-Shell-Installer ausgetauscht.

Den manipulierten Windows-Dateien fehlen gültige digitale Signaturen, sie weisen gefälschte Herausgebernamen wie "Zipline LLC", "The Water Team" oder "Peace Team" auf und werden von Windows Defender und SmartScreen als schädlich eingestuft.

Der Linux-Shell-Installer enthält nun schädlichen Code.

Laut The Pirat Nation seien macOS-Installationsprogramme und JDownloader.jar weiterhin sicher gewesen. Alle bei Nutzern vorhandenen App-Updates (laufende Installationen) sind nicht betroffen. Das Gleiche galt für Pakete von Drittanbietern wie Flatpak, Winget oder Snap (diese nutzen externes Hosting und unveränderte Manifestdateien), schreibt der X-Kanal von The Pirat Nation.

Die Entwickler von JDownloader haben den Vorfall auf Reddit öffentlich bestätigt und arbeiteten daran, die Website wiederherzustellen. Es hieß, dass man keine Windows.exe- oder Linux-Shell-Dateien direkt von jdownloader.org herunterladen solle, bis eine offizielle Entwarnung vorliegt.

Auch Blog-Leser Bolko hat am 8. Mai 2026 im Diskussionsbereich die Warnung:

"JDownload-Webseite kompromittiert und down. Downloads wurden manipuliert." eingestellt und auf den Artikel bei Computer Base hingewiesen. Die Betreiber haben die Seite kurzzeitig offline genommen und den Vorfall bestätigt "Update 1: I can confirm that the site has been compromised".

Bolko schrieb: "Bei reddit gibt es aktuell 13 Update-Meldungen des Betreibers zu diesem Vorfall. Laut Update 4 sind die vom vorher bereits installierten Programm runtergeladenen Updates ok":

"As there has been a question about updates. Those are not compromised, different infra, protected by end-2-end digital signature."

Update 5: "Compromised: linux shell installer link replaced , contains malicious shell code"

Update 6: "Website with the alternative installers has been compromised"

Webseite wieder sicher

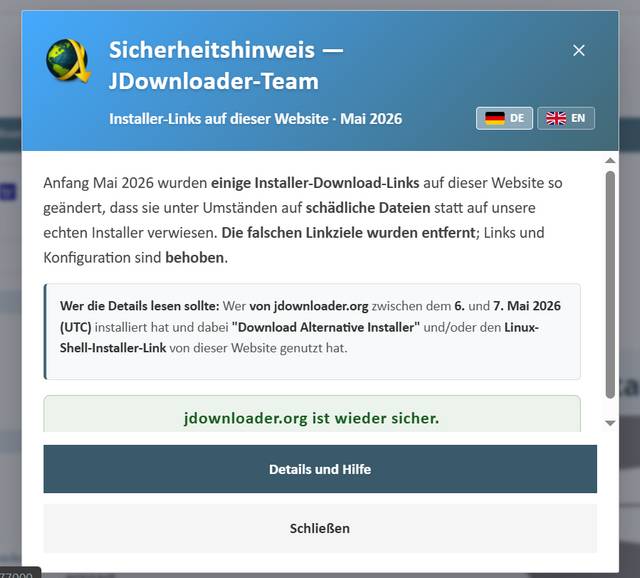

Die Betreiber der Webseite haben die Infektion bestätigt und blenden auf Seite jdownloader.org einen Sicherheitshinweis auf den Vorfall ein – die Downloads sind wieder sicher.

Der Vorfall fand am 6. und 7. Mai 2026 statt, ist jetzt aber behoben.

MVP: 2013 – 2016

MVP: 2013 – 2016

Wenn ich Bolkos Kommentar richtig verstehe, sind die via jDownloader 2 heruntergeladenen Aktualisierungen intern „sauber", es betrifft demnach „nur" den Programm-Installer selbst von der Webseite?

So langsam wird es interresant, ich sag ja immer wieder lade nicht von dubiosen Seiten runter… wenn man jetzt aber selbst den direkten Download beim Hersteller nicht mehr trauen kann… naja hier muss es einem wenigsten spätestens beim Prüfen der Zertifikate auffallen, gab aber ja auch schon Fälle wo korrekt signierte Malware verbreitet wurde…

wird wirklich herausfordernd ;-P

Zero Thrust, vorherige Analyse in der VM und behavior tracking wird zu Pflicht und nicht mehr nur Kür.

JD macht ständig automatische Updates, wenn man das zulässt. Sind diese Updates auch betroffen? Gibt es dazu weitere Informationen?

@EDV-Opa: Nein. Automatische Updates waren nicht betroffen.

Und wie AppWorks, der Hersteller von jdownloader, diesen Incident gehandhabt hat, finde ich wirklich vorbildlich, auch in Hinblick auf die Kommunikation!

Alles gute nachträglich zum Geburtstag!

Den Tag konnte ich mir gut merken, ging mir ähnlich ☺️

Grüße Kevin