[En]Citrix warnt vor mehreren, als kritisch eingestuften Sicherheitslücken in seinem Citrix Gateway sowie im Citrix Netscaler ADC. Auch CERT Bund hat eine entsprechende Warnmeldung dazu veröffentlicht. Citrix hat jeweils Firmware-Updates zum schließen dieser Schwachstellen veröffentlicht. Ergänzung: Eine Schwachstelle wird angegriffen.

[En]Citrix warnt vor mehreren, als kritisch eingestuften Sicherheitslücken in seinem Citrix Gateway sowie im Citrix Netscaler ADC. Auch CERT Bund hat eine entsprechende Warnmeldung dazu veröffentlicht. Citrix hat jeweils Firmware-Updates zum schließen dieser Schwachstellen veröffentlicht. Ergänzung: Eine Schwachstelle wird angegriffen.

Mir ist die der Sachverhalt in nachfolgendem Tweet sowie in diesem Beitrag der heise-Redaktion untergekommen. Zudem hat ein Blog-Leser heute im Diskussionsbereich auf die Schwachstellen hingewiesen (danke dafür).

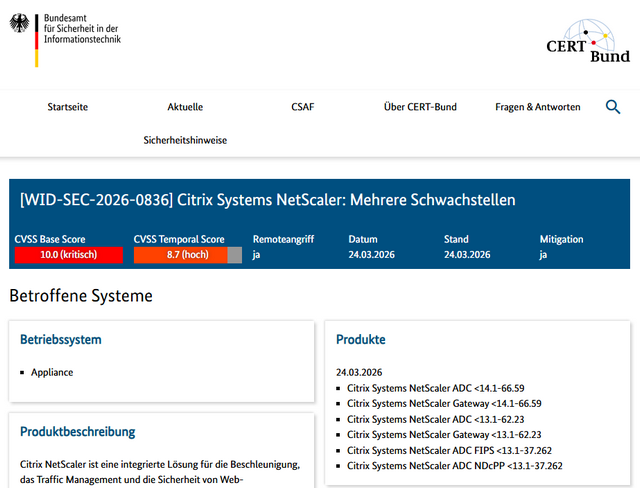

Inzwischen hat auch CERT Bund zum 24. März 2026 eine entsprechende Sicherheitswarnung WID-SEC-2026-0836 zum Sachverhalt veröffentlicht.

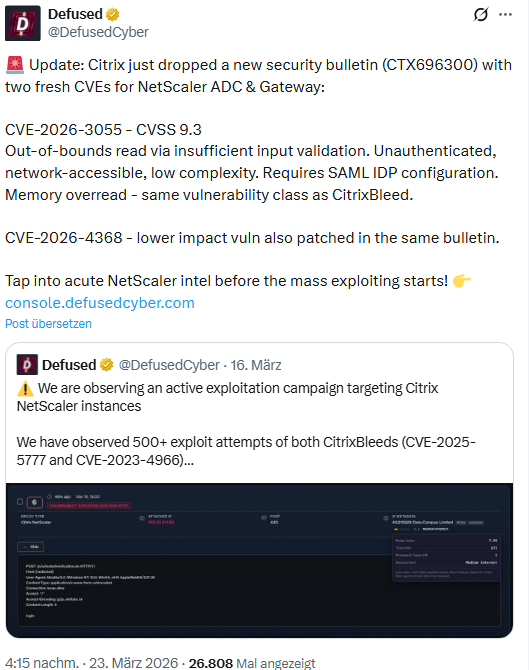

Es handelt sich um die beiden Schwachstellen CVE-2026-3055 und CVE-2026-4368, die den Citrix NetScaler ADC, eine integrierte Lösung zur Beschleunigung, zum Traffic Management und zur Absicherung von Web-Applikationen, sowie das Citrix Access Gateway, ein universell einsetzbares SSL-VPN, betreffen. Citrix hat die Schwachstellen in diesem Sicherheitshinweis CTX696300 thematisiert.

- CVE-2026-3055: CVSS 4.0 9.3; Eine unzureichende Eingabevalidierung führt zu einem Speicherüberlauf.

- CVE-2026-4368: CVSS 4.0 7.7; Eine Race Condition kann zu einem User Session Mixup führen.

CVE-2026-3055 wurde vom Anbieter im Rahmen laufender Sicherheitsüberprüfungen intern entdeckt. Warum das BSI die Schwachstelle CVE-2026-3055 mit einem CVSS Base Score 10.0 bedenkt, ist mir derzeit unklar (Citrix weist einen CVSS 4.0 Index von 9.3 zu).

Betroffene Produkte

Die folgenden Versionen von NetScaler ADC und NetScaler Gateway sind von der Schwachstelle CVE-2026-3055 betroffen:

- NetScaler ADC und NetScaler Gateway 14.1 VOR 14.1-66.59

- NetScaler ADC und NetScaler Gateway 13.1 VOR 13.1-62.23

- NetScaler ADC FIPS und NDcPP VOR 13.1-37.262

Von der Schwachstelle CVE-2026-4368 sind der NetScaler ADC und das NetScaler Gateway 14.1-66.54 betroffen. Die Schwachstellen ermöglichen es einem anonymen oder authentisierter Angreifer remote Informationen offenzulegen und eine Benutzersitzung zu übernehmen.

Updates schnellstmöglich empfohlen

Weiterhin gibt es diesen Citrix Community-Beitrag von Samstag, den 21. März 2026, mit ersten Hinweisen zum Thema. Am letzten Samstag waren noch keine Angriffe auf diese Schwachstellen bekannt.

Kunden können feststellen, ob ihr Gerät als eines dieser Elemente konfiguriert ist, indem sie ihre NetScaler-Konfiguration auf die folgenden Zeichenfolgen überprüfen:

Ein Authentifizierungsserver (AAA-Vserver):

add authentication vserver .*

Ein Gateway (VPN-Vserver, ICA-Proxy, CVPN, RDP-Proxy):

add vpn vserver .*

Administratoren der betroffene Versionen von NetScaler ADC und NetScaler Gateway sollen die nachfolgend aufgeführten, aktualisierten Versionen der Produkte so schnell als möglich zu installieren.

- NetScaler ADC und NetScaler Gateway 14.1-66.59 und spätere Versionen

- NetScaler ADC und NetScaler Gateway 13.1-62.23 und spätere Versionen von 13.1

- NetScaler ADC 13.1-FIPS und 13.1-NDcPP 13.1.37.262 und spätere Versionen von 13.1-FIPS und 13.1-NDcPP

Sowohl der Community-Beitrag als auch die Citrix-Sicherheitswarnung enthalten weitere Hinweise zum Thema. Im Citrix Community-Post nennt der Hersteller zudem noch ein bekanntes Problem: Bei der NetScaler-Firmware 14.1-66.54 ist zudem ein bekanntes Problem bekannt, bei dem die STA-Server-Bindung fehlschlägt, wenn der explizite Pfad zu ctxsta.dll in der STA-Server-Konfiguration angegeben ist. Dieses Problem tritt bei der Konfiguration eines virtuellen Servers oder einer globalen Bindung über die CLI oder die GUI auf.

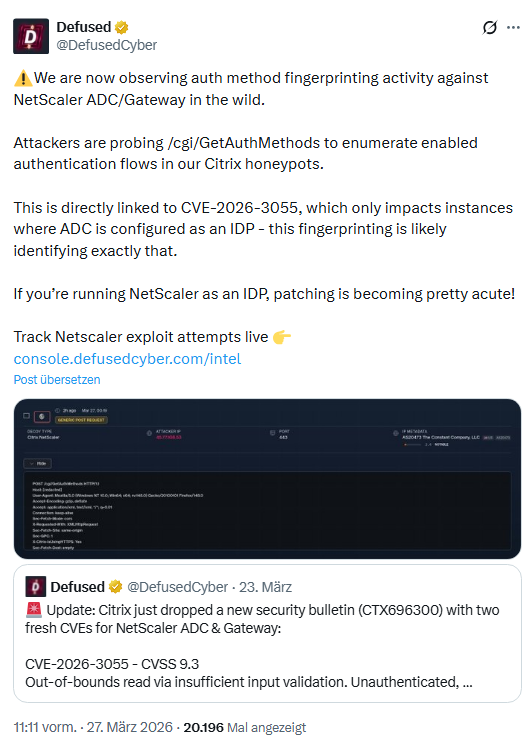

Schwachstelle CVE-2026-3055 wird angegriffen

Ergänzung: Die Schwachstelle CVE-2026-3055 in den Netscaler-Produkten wird inzwischen gezielt angegriffen, da sich ggf. sensitive Informationen abrufen lassen.

Das geht aus obigem Tweet hervor, wo Sicherheitsforscher schreiben, dass sie derzeit Aktivitäten in freier Wildbahn zum Ermitteln der Authentifizierungsmethode bei NetScaler ADC/Gateway beobachten. Angreifer sondieren den Pfad /cgi/GetAuthMethods, um die aktivierten Authentifizierungsabläufe in den Citrix-Honeypots der Sicherheitsforscher ermitteln.

Diese Versuche stehen in direktem Zusammenhang mit der Schwachstelle CVE-2026-3055, die nur Instanzen betrifft, bei denen ADC als IDP konfiguriert ist. Das beobachtete Fingerprinting dient wahrscheinlich genau dazu, dies zu identifizieren. Wer NetScaler als IDP betreibt, sollte das Update dringend installieren.

MVP: 2013 – 2016

MVP: 2013 – 2016