Ein Sicherheitsforscher liefert sich mit Microsoft einen Schlagabtausch im Hinblick auf die Veröffentlichung von 0-Day-Sicherheitslücken. Nach BlueHammer hat der Experte den nächsten 0-Day mit Namen RedSun samt Exploit veröffentlicht. Und es gibt noch einen UnDefend genannte n "Exploit", den der Sicherheitsforscher veröffentlicht hat.

Ein Sicherheitsforscher liefert sich mit Microsoft einen Schlagabtausch im Hinblick auf die Veröffentlichung von 0-Day-Sicherheitslücken. Nach BlueHammer hat der Experte den nächsten 0-Day mit Namen RedSun samt Exploit veröffentlicht. Und es gibt noch einen UnDefend genannte n "Exploit", den der Sicherheitsforscher veröffentlicht hat.

Zoff wegen Inkompetenz des MSRC-Teams

Die Hintergründe, warum der Sicherheitsforscher Chaotic Eclipse ständig 0-Day-Schwachstellen samt Exploits veröffentlicht, liegt mutmaßlich in der Arbeitsweise des Microsoft Security Response Teams (MSRT). Die Mitarbeiter dieses Teams sind inzwischen darauf getrimmt, Sicherheitsmeldungen stur nach Schema-F abzuarbeiten. Das führt dazu, dass Sicherheitsmeldungen oft nicht richtig eingeordnet oder falsch bewertet werden.

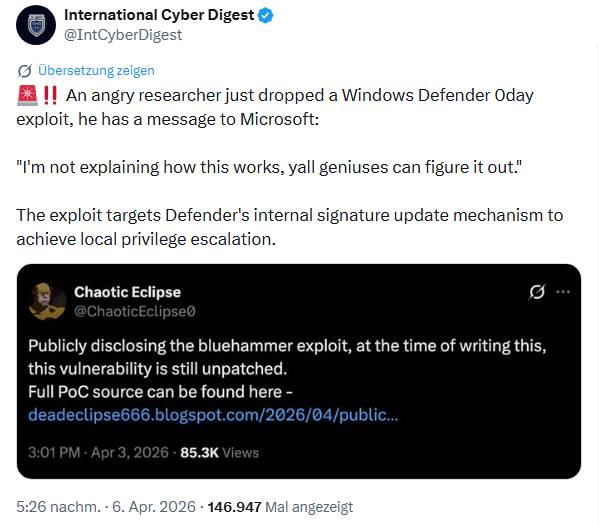

So hatte Chaotic Eclipse vor einiger Zeit eine Schwachstelle beim MSRT gemeldet, die das Verhalten des Defender betraf. Meiner Interpretation nach erhielt er eine ablehnende Rückmeldung. Darauf hat Chaotic Eclipse die Information über die Schwachstelle zum 3. April 2026 auf X öffentlich gemacht und ein Proof of Concept (PoC) für einen Exploit auf GitHub bereitgestellt.

Obiger Tweet greift den Sachverhalt, den ich im Blog-Beitrag BlueHammer: Windows 0-day-Schwachstelle beschrieben habe, auf. Zum 14. April 2026 gab es dann einen Patch von Microsoft – und ich habe das im Rahmen einer Nachlese im Beitrag BlueHammer-Nachlese: Defender-Patch vom 14.4.2026 und Analyse von Fortra samt einer Analyse von Fortra angesprochen.

Aber nach dem Patch ist vor dem Patch, Chaotic Eclipse hat binnen 14 Tagen gleich drei 0-Day-Exploits im Defender veröffentlicht. Neben BlueHammer gibt es noch einen Exploit UnDefend, sowie den nachfolgend beschriebenen RedSun 0-Day-Exploit.

RedSun: Noch ein Defender-0-Day

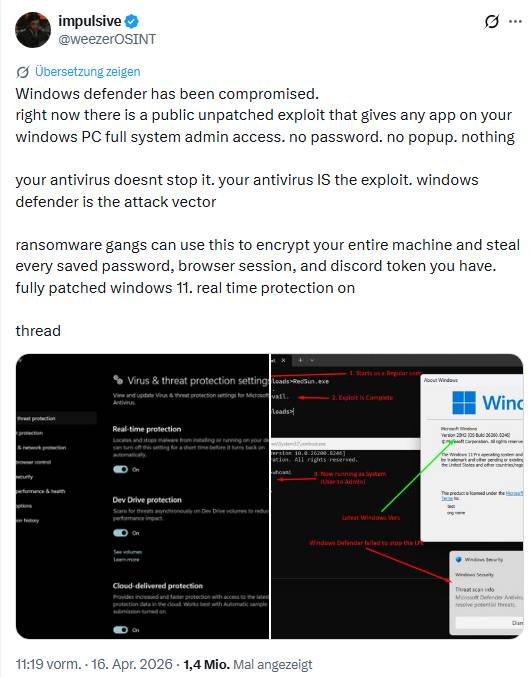

Mir ist die Information über eine weitere, bisher ungepatchte, Schwachstelle im Windows Defender über nachfolgenden Tweet untergekommen. Im Post wird davor gewarnt, dass der in Windows mitgelieferte Defender "kompromittiert" sei.

Es gebe einen öffentlich bekannten, ungepatchten Exploit, der jeder App auf einem Windows-System volle Systemadministratorrechte gewährt. Angriffsvektor sei der Microsoft Defender. Ransomware Gangs könnten dies nutzen, um das gesamte System zu verschlüsseln und alle gespeicherten Passwörter, Browsersitzungen und Discord-Token zu stehlen. Das sei auch auf einem vollständig gepatchten Windows 11 bei aktiviertem Echtzeitschutz möglich.

In obigem Tweet gibt impulsive noch einige Details zum RedSun-0-Day-Exploit.

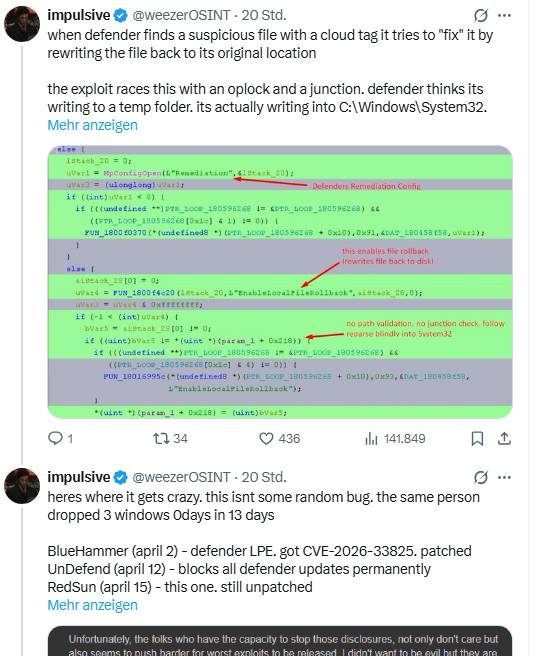

Der 0-Day-Exploit nutzt eine Race Condition aus: Findet der Microsoft Defender eine verdächtige Datei, die mit einem Cloud-Tag versehen ist, versucht er, diese zu "reparieren". Die Reparatur besteht darin, dass der Defender die Datei an ihren ursprünglichen Speicherort zurück kopiert.

Der Exploit verwendet nun die OPLOCK-Technik und eine Verknüpfung (Junction), um diesen Schreibvorgang in C:\Windows\System32 umzuleiten. Während der Defender "glaubt", dass er die Dateien in einen temporären Ordner speichert, werden diese jedoch in den Ordner C:\Windows\System32 geschrieben. So könnten Angreifer den Defender anleiten, eine infizierte Datei mit einem Payload selbst in den betreffenden System32-Ordner zu liefern. Diese Dateien lassen sich dann mit Systemrechten ausführen. Chaotic Eclipse hat den Exploit auf GitLab veröffentlicht.

Ergänzung: Vom Sicherheitsanbieter Fortra habe ich im Nachgang zu diesem Blog-Beitrag noch eine E-Mail erhalten. Dort wurde mir mitgeteilt, dass die Fortra Intelligence and Research Experts (FIRE) eine detaillierte Analyse zu RedSun veröffentlicht haben. Es gibt ein neues Proof-of-Concept zur lokalen Privilegienerweiterung, das von demselben Forscher stammt, der auch hinter BlueHammer steht. RedSun nutzt erneut die Korrekturlogik von Microsoft Defender aus, so das Fortra-Team. Dieses Mal wird eine Kombination von Defender, Cloud Files-API-Callbacks und NTFS-Reparse-Punkten missbraucht, um eine TOCTOU-Sicherheitslücke auszulösen.

Das Ergebnis: beliebiges Überschreiben von Systemdateien und Eskalation auf NT AUTHORITY\SYSTEM ohne Speicherbeschädigung. Die Untersuchung verdeutlicht wiederkehrende Risiken, bei denen Verteidigungstools selbst zum Angriffsvektor werden. Die Analyse lässt sich hier abrufen.

UnDefend blockiert Defender-Updates

In einem Folgetweet merkt der Poster an, dass Chaotic Eclipse neben den oben erwähnten 0-Day-Exploits BlueHammer (CVE-2026-33825) und RedSun in den letzten 14 Tagen auch noch das Tool UnDefend veröffentlichte habe. Bei UnDefend handelt es sich um ein auf GitHub veröffentlichtes Repository mit einen Windows Defender-DOS-Tool.

Dieses Tool benötigt keine Administratorrechte und kann als Standardbenutzer ausgeführt werden. Es unterstützt dabei zwei Modi: passiv und aggressiv.

- Im passiven Modus blockiert der PoC alle Signatur-Updates, sodass Defender keine neuen Bedrohungen erkennen kann. Wenn also von Microsoft etwas Neues bereitgestellt wird, wird es sofort blockiert.

- Im aggressiven Modus zielt der PoC darauf ab, das Programm vollständig zu deaktivieren, doch dies funktioniert nur, wenn Microsoft ein umfangreiches Plattform-Update (Update von MsMpEng.exe und anderen Binärdateien) bereitstellt.

Da Defender-Updates von Microsoft nicht wie Signatur-Updates regelmäßig veröffentlicht werden, läuft der PoC standardmäßig im passiven Modus. Wenn Nutzer jedoch ein umfangreiches Plattform-Update erwarten, können Sie den PoC so einstellen, dass das Tool im aggressiven Modus läuft. Dann reagiert der Windows Defender nicht mehr und ist vollständig deaktiviert. Screenshots und Exploit finden sich im GitHub-Repository UnDefend. Sieht so aus, als ob Chaotic Eclipse inzwischen eine "persönliche Feindschaft" mit dem MSRT pflegt und die nach Strich und Faden vorführt.

Ähnliche Artikel:

BlueHammer: Windows 0-day-Schwachstelle

BlueHammer-Nachlese: Defender-Patch vom 14.4.2026 und Analyse von Fortra

MVP: 2013 – 2016

MVP: 2013 – 2016

Und trotzdem ist der Windows Defender vermutlich besser als Adlumin, Bitdefender, ESET, G DATA, Malwarebytes und Konsorten.

Auf lange Sicht bestimmt. Speziell in diesem Fall steht der Defender mit heruntergelassener Hose da. Wie oft das den "Söldnern" passiert, weiß ich nicht.

Ich nutze Eset und bin sehr zufrieden… hat nämlich den Vorteil das man das entgegen dem Defender sehr fein granular einstellen kann! Außerdem nervt der nicht ständig mit False Postives wie der der Defender.

Defender meckert regelmässig eigene script und progs als gefährlich und blockt sie. Mit der Begründung die Software ist nicht weitverbreitet, unbekannt und damit ein erhöhtes Risiko (bedeutet also er analysiert die gar nicht wirklich, sonst wüsste er das die harmlos sind)… klar ist die nicht verbreitet da das selbtgeproggt für den Eigenbedarf ist! Dumbfender! Nein Danke! Und die Code Qualität / Expertise von MS legt Born hier ja fast täglich offen…

Defender sicher besser als nix, mehr aber auch nicht.

Man kann auch den Defender mit PowerShell, GPO, Intune oder diversen Zusatztools konfigurieren.

Es handelt sich derzeit aber mehr um einen grundsätzlichen Bug im Filesystem als im Defender selbst.

Man kann damit höhere Rechte von jedem stehlen, der eine Datei verschiebt. Das dürfte uns wohl noch etwas länger beschäftigen, bevor es endgültig gefixt sein wird. Auch wenn MSFT wohl bereits dran ist. Siehe geändertes Lösch-/Verschiebeverhalten bei OneDrive- und SharePoint-Dateien.

Da andere Virenscanner sich in die Windows API nur einklinken können ist auch nicht gesagt, dass genau dieser Angriff damit nicht funktioniert.

Es könnte derzeit bei ESET in den Standardeinstellungen nur nicht mit der harmlosen EICAR Test Signatur von RedSun triggerbar sein.

Macht ein Angreifer das gleiche mit einer gefährlichen Signatur dürfte der Angriff plötzlich mit anderen Virenscannern auch funktionieren.

Ändert man das Verhalten bei Defender von "Datei in Quarantäne verschieben" in "Datei entfernen d. h. sofort löschen" oder "Ereignis einfach ignorieren" funktionieren weder BlueHammer noch RedSun:

Set-MpPreference -HighThreatDefaultAction 3 -LowThreatDefaultAction 3 -ModerateThreatDefaultAction 3 -SevereThreatDefaultAction 3 -UnknownThreatDefaultAction 3lässt alles was Defender für böse hält sofort löschen. Saudumm bei False Positive. Aber 100% wirksam gegen diese Form von Angriff.

Andere Konfigurationsmöglichkeiten was den Defender betrifft siehe z. B.:

http://www.windowspro.de/wolfgang-sommergut/defender-antivirus-konfigurieren-ausschluesse-echtzeitschutz-scan-verhalten

Musst sie halt signieren deine Scripte

Für ganz Faule können einfach komplette Pfade inklusive Wildcards als Ausnahmen eingetragen werden. Wenn man sich nicht den Bordmitteln auseinandersetzt, muss man sich nicht wundern, dass man Probleme bekommt. Lösungen von Drittherstellern machen einfach nur dasselbe in grün, über dieselben Schnittstellen. Auf Dauer machen sie mehr Probleme als sie lösen, weil sie Änderungen von Microsoft immer hinterherhinken und sie vergrößern die Angriffsfläche erheblich.

Wahnsinn da hat jemand AI für sich entdeckt um Sicherheitslücken zu finden und sich damit dann zu profilieren. Das ist doch der Gleiche der die Lücke bei GPU-Z gefunden hat.

Laut eigener Aussage beschäftigt sich dieser "Sicherheitsexperte" erst seit 4 Monaten mit diesem Themengebiet.

AI script kid ist der keiner.

Er hat das MSRT bereits vor vollen vier Monaten auf diese ernste Lücke aufmerksam gemacht ohne dass irgend etwas geschehn ist.

Nur deshalb hat er die Schwachstelle dann 4 Monaten später öffentlich gemacht.

Erst noch stark verschleiert in BlueHammer. Nachdem daraufhin immer noch nichts geschah jetzt erneut für jeden nachvollziehbar in RedSun.

Ist das nicht Ransomware Schutzfunktion vom MS Defender, die man eh abstellen kann?

Diese Reparaturfunktion (mit Datei wird irgendwo hin kopiert (ursprung)) ist doch nicht im Echtzeitschutz drin oder doch?